Материалы по тегу: сети

|

17.04.2026 [23:32], Владимир Мироненко

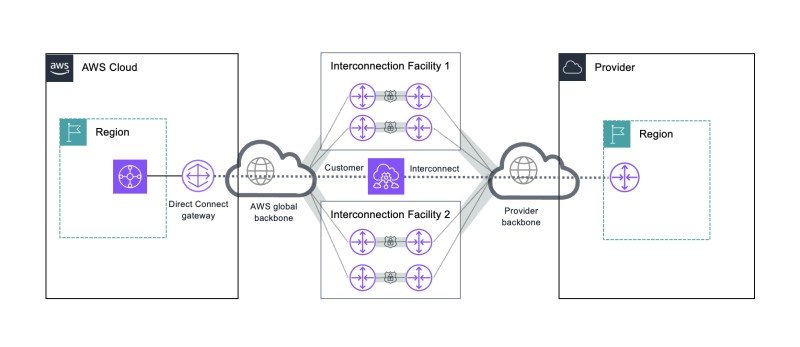

Храним здесь, запускаем там: OCI и AWS подружили свои облачные сетиOracle и Amazon решили объединить усилия для создания частного высокоскоростного соединения между OCI и AWS. Благодаря установлению связи между Oracle Interconnect и AWS Interconnect–multicloud клиенты обеих компаний получат доступ к быстрому, частному, управляемому соединению для бесперебойного запуска приложений и перемещения данных между OCI и AWS. Как отмечено в пресс-релизе, благодаря созданию ранее облачного сервиса Oracle AI Database@AWS компании впервые предложили клиентам более простой способ запуска Oracle AI Database в ЦОД AWS с теми же функциями, архитектурой и производительностью, что и в локальной среде. «Теперь мы развиваем это направление, устанавливая соединение между нашим популярным межоблачным соединением и AWS Interconnect–multicloud. Это поможет нашим общим клиентам модернизировать свои приложения, объединить данные и открыть новые возможности генеративного ИИ», — сообщила Oracle. Этот шаг отражает переход предприятий к мультиоблачным инфраструктурам, использующим десятки отдельных облачных платформ и сервисов, пишет ресурс SiliconANGLE. Современные ИИ-приложения обычно работают на архитектуре с разделённым стеком — например, компания может использовать высокопроизводительную базу данных в OCI вместе с AWS SageMaker. Изменить что-либо после запуска системы непросто, и без высокопроизводительного моста между двумя облаками клиенты будут сталкиваться с экстремальными задержками, что будет отражаться на возможностях ИИ-приложений.

Источник изображения: Oracle SiliconANGLE назвал нынешний анонс довольно неожиданным, учитывая, что отношения компаний долгое время были напряжёнными. Однако, похоже, обе компании только выиграют от партнёрства, обеспечив передачу данных между своими облаками как между единой интегрированной платформой. С этой целью Oracle интегрирует свой собственный сервис межсетевого взаимодействия со спецификацией AWS Interconnect-multicloud для создания безопасного и приватного соединения, полностью обходящего публичный интернет. Это позволит компаниям поддерживать развёртывание с разделением стека, так что организации смогут запускать приложение в OCI и хранить его данные в AWS, или наоборот. Примечательно, что Oracle охарактеризовала новое решение как «управляемое» и «нативное», то есть, клиентам не нужно настраивать вручную маршрутизацию или разрабатывать сложные стратегии репликации данных. Соблюдая спецификации AWS, Oracle, по сути, стандартизирует способ взаимодействия своего облака с платформой конкурента. Роб Стречай (Rob Strechay), ведущий аналитик theCUBE Research и Smuget Consulting, сообщил ресурсу SiliconANGLE, что сегодняшний шаг подчеркивает убеждение в том, что мультиоблачные решения — это уже не просто стратегия, а реальность для каждого предприятия. «Устраняя сложность сетевого взаимодействия между двумя крупнейшими доменами, Oracle и AWS делают межоблачную отказоустойчивость и ИИ-архитектуры гораздо более достижимыми для предприятий», — сказал он. «Будущее ИИ — это когда ваши данные хранятся в одном месте, ваши модели работают в другом, и сеть не мешает, — отметил Стречай. — Это также позволяет организациям легко осуществлять аварийное восстановление в разных облаках. Хотя на бумаге это всегда имело смысл для баз данных, Oracle делает это достижимым на практике без создания масштабного проекта в области сетевых технологий». Следует отметить, что Google Cloud ещё в мае 2023 года запустил мультиоблачное соединение Cross-Cloud Interconnect, а затем, в декабре прошлого года, — выделенное частное соединение с AWS. Со своей стороны, Oracle уже установила межсетевые соединения с Google Cloud и Azure от Microsoft. Oracle отметила, что сотрудничество между OCI и AWS Interconnect–multicloud станет последним дополнением к её комплексным мультиоблачным возможностям, планируя запуск высокопроизводительного канала позже в этом году в регионе AWS us-east-1.

17.04.2026 [14:21], Сергей Карасёв

IonQ разработала фотонный интерконнект для объединения квантовых компьютеровКомпания IonQ, занимающаяся разработкой квантовых платформ, объявила о создании фотонного интерконнекта, предназначенного для объединения квантовых компьютеров в единый вычислительный кластер. Это, как утверждается, основополагающее техническое достижение, которое в перспективе обеспечит возможность масштабирования квантовых систем. В ходе демонстрации IonQ установила связь между двумя удаленными квантовыми компьютерами на основе захваченных ионов. В таких установках в качестве кубитов используются ионы, удерживаемые в вакууме электромагнитными полями. Комплексы данного типа отличаются высокой стабильностью и точностью операций, говорит компания. Объединив две квантовые системы, IonQ впервые подтвердила возможность генерации, передачи и детектирования фотонов, служащих для обеспечения квантовой запутанности. При этом сохраняется когерентность, необходимая для сложных квантовых операций. Предложенное решение открывает путь для создания квантовых вычислительных кластеров большой мощности, способных выполнять сложнейшие задачи. «Масштабирование квантовых вычислений за пределы возможностей одного чипа имеет большое значение для реализации будущего квантового интернета. Эта демонстрация доказывает, что наша платформа на основе захваченных ионов подходит для формирования систем, предназначенных для решения самых сложных глобальных проблем», — говорит Никколо де Маси (Niccolo de Masi), генеральный директор IonQ. Разработкой технологий для объединения квантовых компьютеров занимаются и другие компании. В частности, стартап CavilinQ намерен создать фотонные каналы связи с усилением на базе резонаторов, которые позволят отдельным квантовым процессорам работать сообща в составе кластеров. На реализацию проекта фирма CavilinQ получила $8,8 млн в ходе посевного раунда финансирования.

17.04.2026 [13:30], Владимир Мироненко

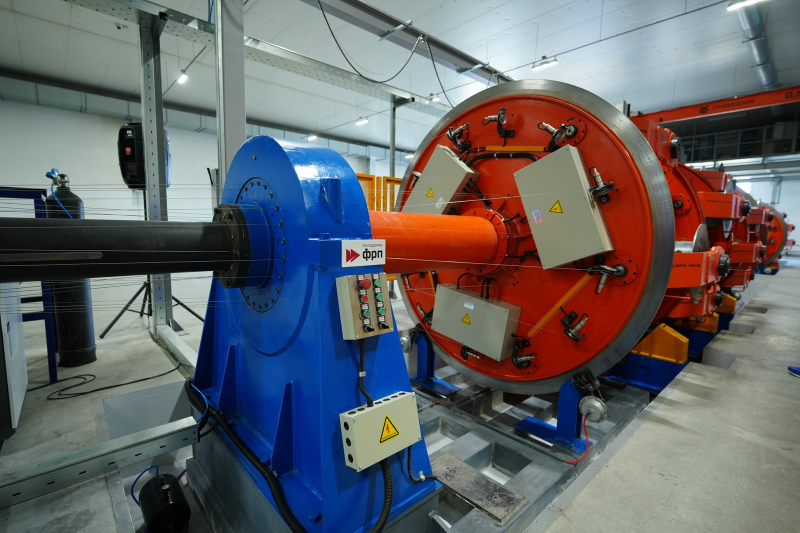

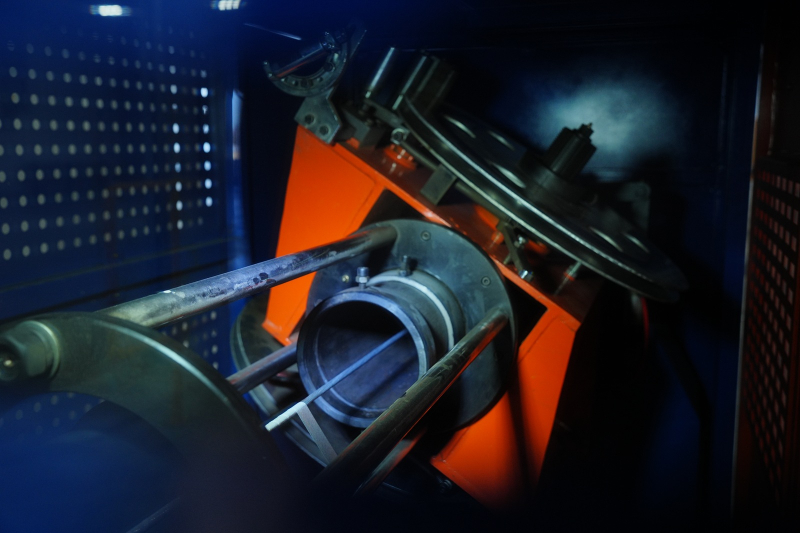

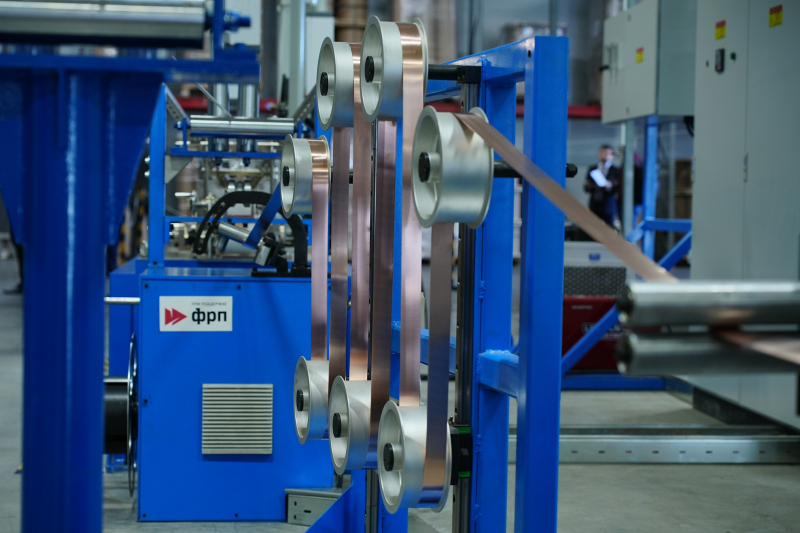

«Инкаб» начала в Прикамье выпуск компонентов для подводных волоконно-оптических кабелейГруппа «Инкаб» объявила о запуске в Пермском крае новой производственной линии для промышленного выпуска сердечника подводного волоконно-оптического кабеля (ВОК), который будет использоваться для строительства современных магистральных подводных линий связи на Дальнем Востоке и в Арктической зоне, в том числе вдоль Северного морского пути. В рамках межрегионального проекта полного цикла, реализуемого «Инкаб», оптический сердечник будет отправляться на новый завод по выпуску кабеля в Хасанском районе Приморского края, который запустят во II квартале 2026 года. Завод находится в непосредственной близости от морского причала, что позволит отгружать продукцию сразу на судна-кабелеукладчики. Общие инвестиции в проект составят 1 млрд руб. Льготные заёмные средства от федерального Фонда развития промышленности (ФРП) в размере 315 млн руб. направлены на приобретение оборудования для пермской площадки, ещё 454 млн руб. — на оснащение завода в Приморье. После выхода на проектную мощность обеих производственных структур предприятие будет поставлять порядка 2,4 тыс. км кабеля в год. Выпускаемый оптический сердечник будет использоваться для изготовления подводных кабелей длиной до 50 км. Разработанная специалистами предприятия система герметизации сердечника кабеля позволит минимизировать последствия нештатных ситуаций, например, повреждения или обрыва кабеля якорями проходящих судов. Её применение также позволит в несколько раз сократить длину кабельной линии, требующей замены при ремонте. Как сообщается, кабель может включать до 96 оптических волокон. Помимо оптоволокна в подводный кабель входят металлический оптический модуль, структурирующий расположение оптических волокон, внутренняя броня с герметизирующим составом, полиэтиленовая изоляция и внешние защитные покровы из стальных проволок, полипропиленовой пряжи и битумного герметика. Кабели рассчитаны на работу на глубине до 4 тыс. м в течение как минимум 25 лет. По словам «Инкаб», создаваемое производство «закрывает критическую инфраструктурную потребность для освоения Арктики и Дальнего Востока, а также обеспечивает технологический суверенитет в критически важном сегменте инфраструктуры связи», а «Пермская площадка при этом уже стала национальным центром технологий оптических кабельных систем с потенциалом для дальнейшего развития отрасли». Производство подводного кабеля входит в число приоритетных направлений «Стратегии развития отрасли связи до 2035 года», а выпускаемый в Пермском крае сердечник включён в реестр российской отечественной продукции в соответствии с постановлением правительства РФ № 719.

16.04.2026 [20:53], Владимир Мироненко

Эксперты бьют тревогу в связи с неготовностью сетей к ИИ-трафикуВнедрение ИИ значительно повысило требования к сетевой инфраструктуре, и многие организации оказались к этому не готовы, включая и некоторых неооблачных провайдеров, пишет The Register со ссылкой на исследование Omdia, в котором отмечается, что многие провайдеры GPUaaS масштабировали свою вычислительную инфраструктуру для обработки рабочих ИИ-нагрузок, но их сетевая инфраструктура становится критическим ограничением. Аналитики предупредили корпоративных клиентов о необходимости при выборе поставщиков ИИ-сервисов тщательно проверять все их возможности, а не только вычислительные мощности. Неооблака появились на волне огромного спроса на ИИ-вычисления с использованием GPU для ИИ-приложений, и их услугами активно пользуются даже гиперскейлеры, например, Microsoft. При этом ИИ всё больше зависит от возможности обрабатывать и безопасно перемещать данные в распределённых средах и географических регионах. Неооблака уже меняют поведение глобальной Сети. Однако, по данным Omdia, сетевые возможности различных неооблаков варьируются от элементарных до продвинутых, в зависимости от их происхождения. Некоторые, такие как CoreWeave, начинали свою деятельность с майнинга, в то время как другие, такие как Gcore, ранее специализировались на доставке контента или хостинге. А кто-то и вовсе не имеет опыта работы с инфраструктурой. Как следствие, стратегия развития сетей неооблачных платформ находится на стадии глобальных изменений, и многие стремятся к партнёрству с поставщиками сетевых услуг, покупке или созданию собственной инфраструктуры по мере роста зависимости от сетевых технологий. «Сетевая инфраструктура определит успех или провал неооблачных платформ, — пишет Omdia. — Низкая задержка, отказоустойчивое и безопасное соединение от магистрали до периферии — это залог успеха, не в последнюю очередь потому, что суверенитет распространяется на все места, куда перемещаются рабочие нагрузки ИИ». Крупный провайдер Lumen опубликовал открытое письмо с обращением к руководителям предприятий по всему миру, в котором задаёт вопрос, готовы ли их сети к внедрению ИИ, призывая к модернизации для поддержки будущих приложений ИИ. По словам Lumen, сети традиционно оставались на заднем плане, но они контролируют и координируют, а также определяют, «насколько быстро вы можете продвигаться и принесут ли ваши инвестиции в ИИ пользу». Работа ИИ-систем предполагает постоянное перемещение данных между облаками, ЦОД и периферийными устройствами, поэтому сети должны быть адаптивными и способными к динамическому масштабированию. «Новая корпоративная рабочая сила состоит из агентов и ботов ИИ. Они быстро размножаются, работают непрерывно, ненасытно потребляют и генерируют данные и динамически взаимодействуют с другими агентами, ботами и людьми», — отмечено в письме Lumen. Несмотря на то, что внедрение ИИ в большинстве компаний находится на начальном этапе, сегодня более 50 % интернет-трафика создается этими автономными работниками, говорит Lumen, ссылаясь на отчёт Imperva «Bad Bot Report 2025», согласно которому автоматизированный трафик уже превзошёл человеческий, его доля составила 51 %.

16.04.2026 [16:30], Руслан Авдеев

Telecom Italia продала итальянскому правительству за €700 млн оператора подводных ВОЛС SparkleTelecom Italia (TIM) готовится к завершению сделки по продаже подразделения Sparkle, отвечающего за проекты прокладки подводных кабелей. Оно перейдёт в собственность консорциума, возглавляемого итальянским казначейством, за €700 млн ($826 млн) сообщает Datacenter Dynamics. В 2025 году Telecom Italia согласилась продать подразделение Sparkle Министерству экономики и финансов Италии. Ещё одним участником покупки стала компания Retelit, контролируемая фондом Asterion и управляющая крупной сетью ВОЛС. Еврокомиссия пришла к выводу, что запланированная продажа не угрожает конкуренции на рынках, где присутствуют компании — совокупные доли останутся умеренными, а конкуренцию составят несколько вполне «жизнеспособных» альтернативных поставщиков телеком-услуг. Более того, в Еврокомиссии считают, что слияние компаний не обеспечит возможности или стимула для вытеснения конкурирующих компаний на рынке магистральной связи. Слияние рассмотрено в рамках традиционной процедуры контроля. На сегодняшний день Sparkle обеспечивает эксплуатацию более 600 тыс. км кабелей, соединяющих Европу и страны Западного полушария. Италия намерена получить сеть в собственность в рамках плана текущего правительства, стремящегося установить контроль над активами, имеющими стратегическое значение. За последние 18 месяцев Telecom Italia распродажа и другие активы, имеющие стратегическое значение. Так, в январе 2025 года правительство Италии одобрило продажу TIM сети фиксированной связи компании KKR за €22 млрд ($26 млрд). А в прошлом году Nokia завершила продажу Франции подразделения Alcatel Submarine Networks, занимающегося подводными кабелями.

15.04.2026 [21:40], Владимир Мироненко

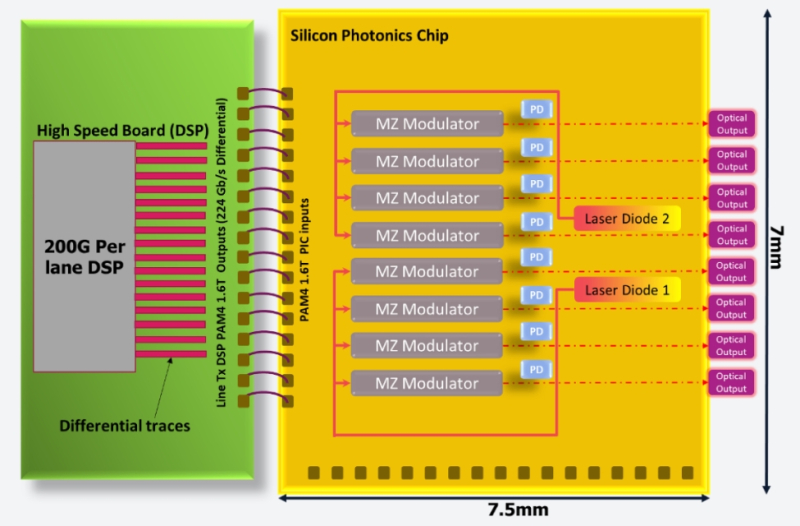

Credo купила израильского разработчика кремниевой фотоники DustPhotonicsCredo Technology Group Holding объявила о достижении соглашения о приобретении израильского стартапа в области кремниевой фотоники DustPhotonics, разработчика технологии кремниевых фотонных интегральных схем (SiPho PIC) для оптических трансиверов. В результате сделки Credo получит вертикально интегрированный стек решений, охватывающий SerDes, цифровую обработку сигналов (DSP), кремниевую фотонику и системную интеграцию для масштабируемых и расширяемых сетей, что позволит решить проблемы электрических и оптических интерконнектов для всей ИИ-инфраструктуры. Согласно условиям соглашения, Credo приобретает DustPhotonics за $750 млн наличными и приблизительно 0,92 млн акций обыкновенного акционерного капитала на сумму около $124 млн. Также сделка предусматривает выплату дополнительного вознаграждения в размере до 3,21 млн акций на сумму около $430 млн в зависимости от достижения определённых финансовых показателей, пишет Siliconangle. В итоге сумма сделки может составить около $1,3 млрд. Закрытие сделки ожидается во II квартале 2026 года при условии получения необходимых разрешений регулирующих органов. Приобретение DustPhotonics позволит Credo ускорить разработку линейки оптических интерконнектов и значительно расширить целевой рынок. В DustPhotonics работает около 70 инженеров. Портфель компании включает технологии кремниевой фотоники для оптических трансиверов, работающих на скоростях 400G, 800G и 1.6T, с перспективой освоение 3.2T. Интеграция ключевых оптических функций на одном чипе позволяет снизить сложность изделия, повысить выход годных изделий и обеспечить существенное снижение затрат по мере увеличения скорости портов. В совокупности эти факторы повышают надёжность ИИ-кластеров, что является критически важным фактором для операторов ЦОД. SiPho PIC используются в трансиверах ИИ-кластеров ведущих гиперскейлеров, а также разрабатываются для ведущих приложений Near Port Optics (NPO) и Co-Packaged Optics (CPO). Credo отметила, что технология SiPho PIC является основополагающим компонентом её платформы оптических трансиверов ZeroFlap (ZF). Внедрение этой технологии собственными силами снижает зависимость от внешних поставок, ускоряет циклы разработки продукции и открывает путь к существенному улучшению структуры затрат при массовом производстве. В сочетании с интеллектуальной собственностью и продуктами Credo в области SerDes и DSP приобретение создаёт комплексную платформу решений для оптической связи. Credo ожидает, что её объединённый портфель оптических трансиверов ZeroFlap, оптических DSP и продуктов на основе кремниевой фотоники принесёт более $500 млн от оптических решений в 2027 финансовом году. Согласно оценкам LightCounting и Credo, рынок SiPho PIC вырастет до $6 млрд к 2030 году. На сегодняшний день DustPhotonics привлекла около $150 млн инвестиций. В числе её инвесторов Авигдор Вилленц (Avigdor Willenz), Intel Capital, WRVI Capital, Greenfield Partners, Sienna Venture Capital, Atreides Management LP и Exor Ventures. «Объединение усилий с DustPhotonics знаменует собой определяющий шаг в стратегии Credo по лидерству во всём спектре возможностей подключения ИИ… мы создаём вертикально интегрированную платформу, охватывающую все этапы — от медных проводников до оптических и от чипов до кластеров, что это позволяет нам решить две наиболее важные задачи в масштабе: надёжность и энергоэффективность», — сообщил глава Credo.

14.04.2026 [12:44], Владимир Мироненко

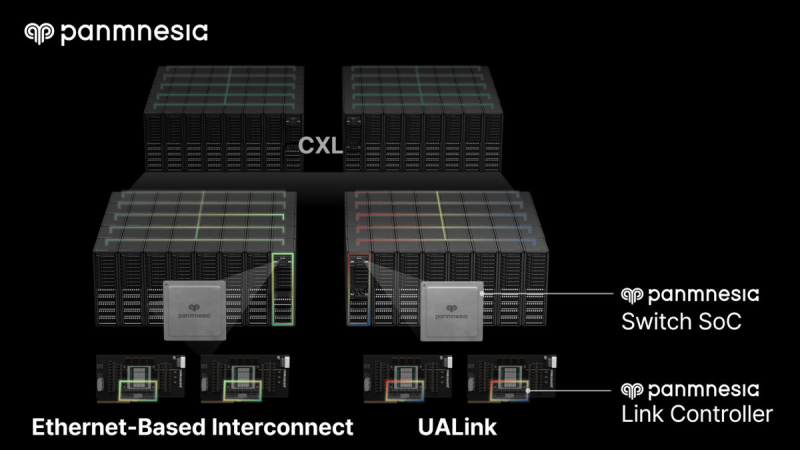

Panmnesia привлёк $10 млн на разработку интерконнекта следующего поколения для ИИ ЦОДЮжнокорейский стартап Panmnesia, специализирующийся на разработке интерконнекта для ИИ-инфраструктур, сообщил о получении финансирования в размере около $10 млн на разработку интерконнекта следующего поколения для ИИ ЦОД. Проект включает разработку контроллеров и коммутаторов на основе открытых стандартов, таких как UALink и протоколов интерконнекта на основе Ethernet. Уже имея обширный портфель продуктов CXL, Panmnesia теперь расширяет свою деятельность в области интерконнекта, ориентированного на ускорители. Компания отметила, что по мере распространения крупномасштабных ИИ-моделей в различных отраслях, ИИ ЦОД всё чаще полагаются на ИИ-ускорители разных вендоров. В этом контексте технологии интерконнекта, обеспечивающие высокоскоростную передачу данных между ускорителями, стали критически важным фактором, определяющим общую производительность ИИ-системы. Также Panmnesia планирует оптимизировать топологию разработанных устройств для ускорения обмена данными между ними и провести валидацию на уровне стойки. Ожидается, что чип-коммутатор с поддержкой интерконнекта, ориентированного на ускорители, такого как UALink, станет доступен во II половине 2027 года. Портфолио продуктов CXL компании включает комплексные решения, в том числе контроллеры и IP-блоки PCIe/CXL, аппаратные SoC, такие, как коммутаторы PCIe/CXL, и специализированные кремниевые решения. В прошлом году Panmnesia представила архитектуру CXL-over-XLink, которая интегрирует специализированные каналы связи для ускорителей (известные как XLink), включая UALink, с CXL для обеспечения расширенной связи в крупных ИИ ЦОД.

13.04.2026 [16:48], Руслан Авдеев

570-Тбит/с подводный интернет-кабель Candle объединит страны Азиатско-Тихоокеанского региона к 2028 годуПодводная кабельная система Candle протяжённостью 8 тыс. км обеспечит пропускную способность до 570 Тбит/с и соединит основные цифровые хабы Азиатско-Тихоокеанского региона: Японию, Тайвань, Филиппины, Индонезию, Малайзию и Сингапур. Ввод в эксплуатацию запланирован на 2028 год, сообщает Converge Digest. Проект Candle — лишь часть масштабных инвестиций в цифровую инфрастурктуру в Азии. Спрос на ИИ-нагрузки, облачные сервисы и 5G-проекты растёт в регионе стремительными темпами. Candle поддерживается консорциумом, объединяющим Meta✴, SoftBank, IPS, Telekom Malaysia и XLSmart Telecom Sejahtera. Globe Telecom войдёт в состав консорциума в апреле 2026 года в роли инвестора и партнёра по строительству посадочных станций. NEC Corporation выступает главным подрядчиком, отвечая за полный цикл поставок системы, включая производство кабелей, ретрансляторов, монтаж в море и ввод Candle в эксплуатацию. Предусмотрено использование 24 оптоволоконных пар с применением новейших технологий — это позволяет создать одну из крупнейших кабельных внутриазиатских сетей. Посадочные станции планируются в Маруяме (Maruyama, Япония), Тоучэне (Toucheng, Тайвань), Седили (Sedili, Малайзия) и Чанги Норт (Changi North, Сингапур). В филиппинском сегменте станции предусмотрены в Насугбу (Nasugbu, провинция Батангас) с потенциальным расширением до Балера (Baler, на восточном побережье островной группы Лусон). В результате будет построена плотная региональная сеть с минимальными задержками и повышенной отказоустойчивостью. Candle ориентирован на прокладку в относительно мелководных и «политически стабильных коридорах», с особым вниманием к требованиям безопасности и надёжности планируемой инфраструктуры. По словам экспертов, проект Candle влился в волну «внутриазиатских» инвестиций в подводную инфраструктуру. Инициативы возглавлены крупными бизнесами и региональными телеком-операторами, стремящимися локализовать трафик и снизить зависимость от традиционных транстихоокеанских кабельных маршрутов.

Источник изображения: Meta✴ Проекты вроде Bifrost, Echo и Apricot, также реализуемые с участием Meta✴ и региональных партнёров, демонстрируют переход к более плотным региональным топологиям с многочисленными посадочными станциями, оптимизированным для интенсивного трафика эпохи развития ИИ. NEC возглавляет несколько крупных кабельных проектов, в создании более ёмких, энергоэффективных и быстрых в развёртывании кабелей проектов она конкурирует с Alcatel Submarine Networks и SubCom, а Азия становится ключевым мировым регионом развития глобальной интернет-инфраструктуры.

13.04.2026 [13:05], Сергей Карасёв

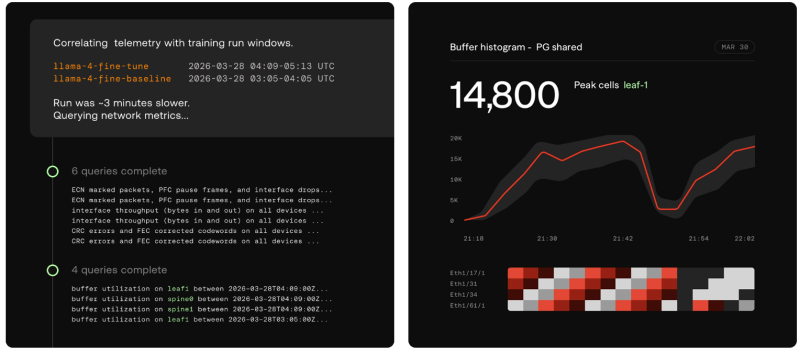

Aria Networks представила «думающую» сетевую платформу Deep Networking для высокоэффективных ИИ-инфраструктурКомпания Aria Networks анонсировала сетевую платформу Deep Networking, призванную повысить эффективность работы ИИ-систем. Предложенное решение объединяет специализированное коммутационное оборудование, сетевую ОС SONiC, высокоточную телеметрию на коммутаторах, трансиверах и сетевых картах, а также ИИ-алгоритмы на разных уровнях вычислительной инфраструктуры. Стартап Aria Networks основан в январе 2025 года Мансуром Карамом (Mansour Karam), учредителем фирмы Apstra, которую в 2019-м приобрёл американский производитель сетевого оборудования Juniper Networks. Aria Networks занимается разработкой высокопроизводительных решений, сочетающих возможности стандартного Ethernet со специализированным ПО для управления большим количеством модульных коммутаторов как единой системой. На сегодняшний день стартап привлёк в общей сложности $125 млн инвестиций от Sutter Hill Ventures, Atreides Management, Valor Equity Partners и Eclipse Ventures. Идея Deep Networking заключается в том, чтобы рассматривать сеть в качестве активного участника кластера ИИ, а не в роли пассивного слоя. Это достигается путём сбора детальной телеметрии с коммутационных ASIC, внедрения интеллектуальных агентов на каждом уровне и постоянного распространения обновлений ПО через облако. В качестве ключевых показателей быстродействия Aria Networks рассматривает MFU (уровень утилизации оборудования при обучении) и Token Efficiency (эффективность токенов). Первый параметр отражает, какой процент от теоретической максимальной производительности ИИ-ускорителя (пиковых FLOPS) реально тратится на полезные вычисления для обучения или инференса. В свою очередь, эффективность токенов показывает, уровень MFU или время на обработку одного токена. Основное техническое преимущество Deep Networking заключается в получении детализированной телеметрии. Традиционные инструменты мониторинга сети собирают данные постфактум — с относительно невысокой точностью. Решение Aria Networks обрабатывает телеметрию в реальном времени непосредственно с ASIC. Благодаря этому обеспечивается адаптивная настройка параметров DLB (динамическая балансировка нагрузки) и DCQCN (механизм управления перегрузками). Сама платформа Deep Networking имеет многоуровневую архитектуру. На самых нижних уровнях ИИ-агенты в течение микросекунд реагируют на такие события, как сбои в работе трансиверов, перенаправляя трафик между коммутаторами. На более высоких уровнях принимаются стратегические решения о перераспределении потоков в кластере. Кроме того, внешние системы, например, планировщики заданий и маршрутизаторы, могут напрямую запрашивать сведения о состояние сети и интегрировать их в процесс принятия собственных решений. С аппаратной точки зрения инфраструктура Deep Networking базируется на коммутаторах Aria Switch 800G, Aria Switch 1.6T High Radix и Aria Switch 1.6T, оснащённых чипами Broadcom. Платформа непрерывно настраивает каждый аспект сетевой инфраструктуры для конкретного обслуживаемого ИИ-кластера без ручного вмешательства, что сводит к минимуму задержки и устраняет ошибки, обусловленные человеческим фактором. Администраторам достаточно указать свои потребности, после чего платформа соответствующим образом оптимизирует сеть. При этом система постоянно оценивает состояние сети и в режиме реального времени принимает меры для обеспечения наилучшей производительности и бесперебойной работы. Aria Networks утверждает, что один неисправный сетевой адаптер в кластере из 10 тыс. XPU может снизить показатель MFU на 1,7 %. А сбой трансивера способен спровоцировать некорректную переадресацию трафика, что приведёт к существенным финансовым потерям. Архитектура Deep Networking позволяет эффективно решать подобные проблемы, одновременно улучшая производительность. Так, повышение MFU на 3 % в кластере из 10 тыс. XPU, по оценкам стартапа, приводит к увеличению годовой выручки на $49,8 млн.

09.04.2026 [09:21], Руслан Авдеев

Оператор AT&T жалуется на засилье «медных ОПГ», ворующих её кабелиПо словам AT&T, в 2025 году только она одна пострадала от более 10 тыс. случаев воровства меди, общий ущерб составил $82 млн. Возможно, это послужит дополнительным стимулом для общеотраслевого перехода с медных сетей на современные ВОЛС, сообщает SDX Central. В блоге компании указывается, что к концу 2025 года регистрировалось порядка 200 инцидентов еженедельно. Подавляющее большинство пришлось на Калифорнию — 7,3 тыс. краж, ущерб $54 млн. По словам компании, кража медных элементов и кабелей влияет на связь, транспорт, освещение и доступность сервисов. Речь идёт не просто о нарушении надёжности сетей связи, но и сбоям в транспортной инфраструктуре, обесточивании целых районов и др. Впрочем, когда для самой компании избавление от старых кабелей не слишком выгодно, она всеми силами старается избежать этого. Кража меди — весьма серьёзная проблема в Калифорнии. Действуют настоящие ОПГ, привлекающие для «работы» в том числе и тяжёлую технику и совершающие одновременные кражи на одних и тех же линиях. Так, в 2025 году тысячи жителей Южной Калифорнии остались без света, в результате чего губернатор штата подписал законопроект, обязавший торговцев металлоломом и перерабатывающие компании получать подробную информацию о продавцах, запрещавший хранение лома «жизненно важной инфраструктуры» без документов о её происхождении. Публикация в блоге AT&T появилась вскоре после того, как Федеральная комиссия по связи США (FCC) проголосовала за отмену ряда правил, усложнявших телеком-операторам отказ от медных сетей и тормозивших развёртывание современной инфраструктуры. Ранее AT&T декларировала намерение полностью вывести из эксплуатацию медные сети к 2029 году. Планируется расширение ВОЛС, а также FWA на базе 5G, в том числе в качестве временного решения на время перехода на оптоволоконные сети. Ранее AT&T сообщала, что медными подключениями пользуются всего около 3 % клиентов. Переход на оптоволокно — весьма своевременная мера. В январе сообщалось, что электрификация промышленности, транспорта и подогреваемый ИИ бум в сфере IT-инфраструктуры сказывается на спросе на медь, используемой буквально повсеместно. Исследование S&P Global позволяет предположить, что производство металла в мире достигнет пика в 2030 году. В результате возникнет дефицит в объёме порядка 10 млн т без дальнейшего существенного увеличения добычи, что может привести к стремительному росту цен на медь, из-за которого IT-оборудование значительно подорожает. Впрочем, другие операторы сами стараются не просто избавиться от медных сетей, но и отправить кабели на переработку, попутно заработав на цветмете — суммарно до $10 млрд. Одна только британская BT выручит £105 млн. |

|