Материалы по тегу: сбой

|

19.05.2026 [13:53], Руслан Авдеев

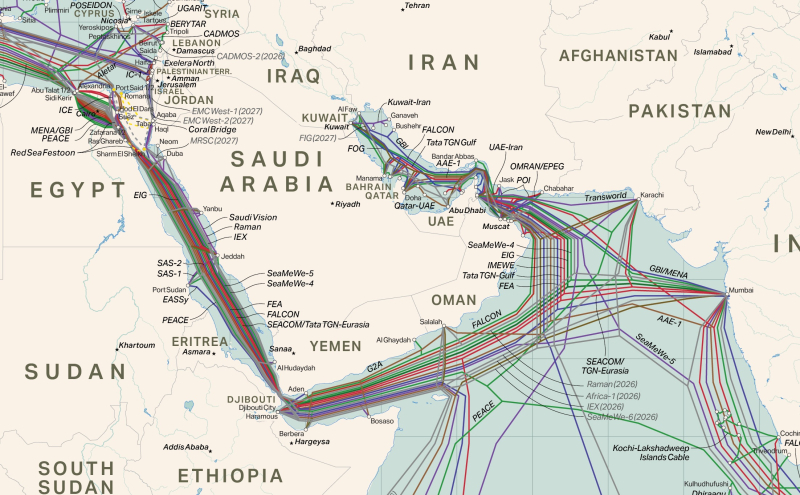

Иран намекнул на уязвимость подводных кабелей в Ормузском проливе, пригрозив ввести сборы за их использованиеИран пригрозил нарушить работу подводных кабелей в Ормузском проливе. Аккаунт в одной из социальных сетей, ассоциированный с иранским военным командованием, на днях опубликовал послание «Мы будем взимать сборы на интернет-кабели», сообщает The Register. Вероятно, это угроза обязать операторов кабелей платить за то, чтобы кабели продолжали работать. Обычно такие кабели стараются разместить поглубже, чтобы до них было сложнее добраться, но пролив не так глубок, да и у Ирана имеются средства легко повредить их. Иран может использовать подводные интернет-кабели в качестве ещё одного «козыря» для укрепления политических позиций — помимо блокады Ормузского пролива. Отмечается, что в случае, если с кабелями что-то произойдёт, пострадают банковские сети, военная связь, облачные ИИ-системы, онлайн-сервисы и коммерция. В первую очередь речь о ближневосточных государствах. Многие кабели, обеспечивающие связь стран Персидского залива, проходят через Ормузский пролив. При этом некоторые имеют дублирующие маршруты, а также посадочные станции в Омане, восточнее пролива. Кроме того, многие страны региона имеют сухопутные ВОЛС, некоторые из которых тоже связаны с посадочными станциями в Омане. Как сообщает The Register, если Иран выберет уничтожение кабелей в проливе, то соседние страны совсем без связи не останутся, но связность и ширина каналов резко снизятся. Для многих было бы заманчивым объявить краткие заявления в социальных сетях пустыми угрозами, если бы не прежние атаки Ирана по дата-центрам AWS в ОАЭ и Бахрейне с комментариями о том, что их мощности использовались в военных целях. Позже Иран грозил нанести непоправимый ущерб и строящемуся кампусу OpenAI в ОАЭ. В Иране, очевидно, понимают, что атаки на информационную инфраструктуру могут помочь военным усилиям страны, а блокада Ормузского пролива означает контроль над движением не только судов, но и потоков данных в регионе.

14.05.2026 [15:33], Руслан Авдеев

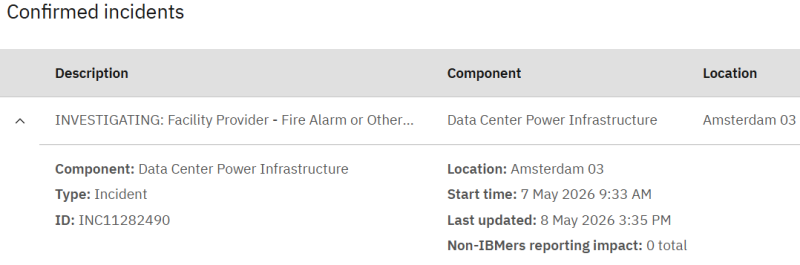

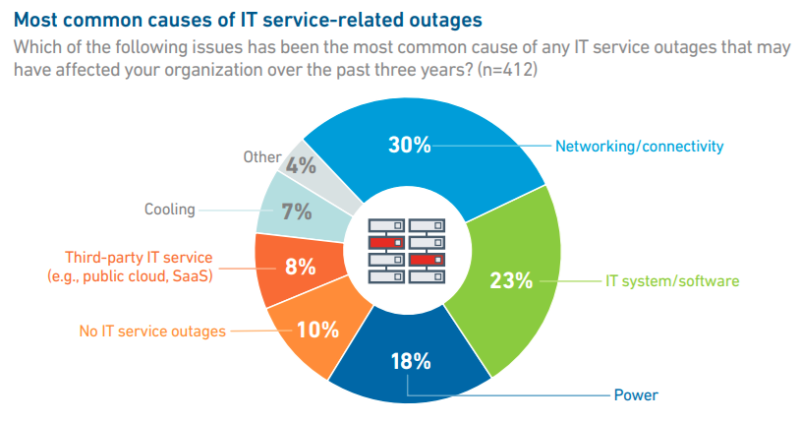

Uptime Institute: сбои в дата-центрах стали реже, но значительнееСогласно новому отчёту Uptime Institute, за последнюю пятилетку отказоустойчивость ЦОД значительно выросла. При этом сбои в работе дата-центров по-прежнему происходят, а устранение их обходится всё дороже и времени на это уходит в среднем всё больше, сообщает The Register. Согласно докладу, половина опрошенных представителей операторов ЦОД за последние три года отметили значительные или масштабные сбои. Это наиболее низкий уровень с 2020 года, т.е. инфраструктура становится всё надёжнее. При этом операторам ЦОД всё сложнее повышать прописанный в SLA уровень надёжности — хотя отказы случаются реже, дальнейшее улучшение показателей требует всё больших усилий. Усилия по повышению времени безотказной работы отчасти сводятся на нет усложнением систем и условий эксплуатации, вызванными повсеместным внедрением ресурсоёмкой инфраструктуры для обучения и инференса ИИ. Повышенная плотность размещения оборудования в стойках, перепады нагрузок и другие факторы способны увеличить вероятность каскадных отказов. Кроме того, нехватка генераторов, распределительных устройств, трансформаторов, систем охлаждения и др. заставляет операторов ЦОД иногда использовать б/у или непроверенное оборудование. Предполагается, что именно это могло привести к сбоям в некоторых ЦОД.

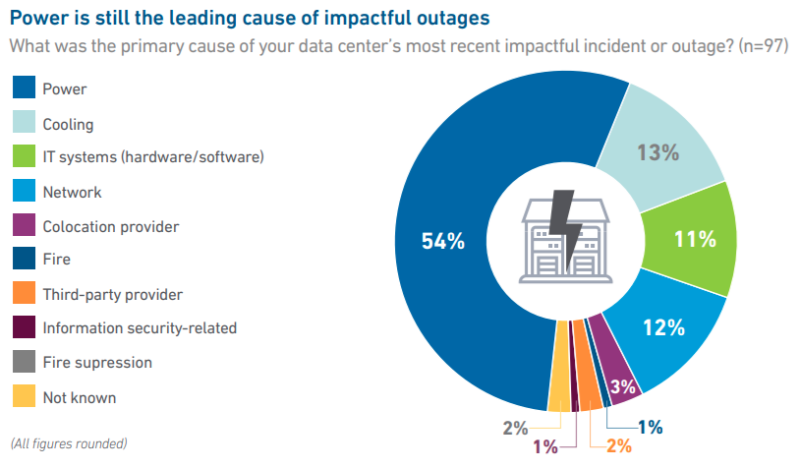

Источник изображения: Uptime Institute Основной причиной критических неполадок называются сбои электроснабжения, хотя в этом отношении наметились определённые улучшения — если в 2024 году на проблемы с электроснабжением приходилось 54 % самых серьёзных отключений, то в 2025 году речь шла уже о 45 %. При этом ситуация может измениться, поскольку электросети на местах испытывают всё большую нагрузку из-за ввода в эксплуатацию новых ЦОД. Хотя сбои энергосетей не станут главной причиной отключений в будущем, они скажутся на доступности локальной генерации — при сбоях сети ЦОД не всегда успевают переключиться на ДГУ и иные резервные источники питания.

Источник изображения: Uptime Institute В поле зрения экспертов Uptime попадает не только перегрузка электросетей. По словам экспертов, многие сбои ЦОД связаны с обрывами оптоволокна и другими неполадками. Поскольку инфраструктура ЦОД становится всё более распределённой, сбои за пределами дата-центров играют всё большую роль. Даже если сам ЦОД работает корректно, неправильная сетевая конфигурация, например, может привести к перебоям с предоставлением услуг клиентам. SDN и автоматическое перераспределение трафика позволяет снизить риски, и всё больше компаний не сталкиваются с простоями вообще. Около 20 % опрошенных не регистрировали в последние три года сбоев IT-сервисов, что значительно лучше, чем годом ранее.

Источник изображения: Uptime Institute Обеспечение устойчивости на уровне ПО помогает смягчить эффекты от локальных инцидентов, включая обрывы оптоволоконных кабелей, за счёт распределения рабочих нагрузок между рядом связанных площадок. Впрочем, такие системы довольно сложны сами по себе. Более того, на примере ударов беспилотниками по ЦОД в ОАЭ и Бахрейне можно увидеть, что распределение нагрузок имеет малую эффективность, если сбой касается сразу нескольких площадок. Хотя в 2025 году Uptime Institute зарегистрировала меньше сбоев, чем годом ранее, в отчёте полагают, что сбои могут длиться в целом дольше. 55 % инцидентов, информация о которых сообщалось публично, разрешаются в течение 12 часов, но доля инцидентов продолжительностью более 48 часов увеличивается вот уже второй год подряд. При этом многие из них связаны с теми же повреждениями ВОЛС. По информации Uptime, в отчётный период это происходило более чем вдвое чаще, чем ранее. При этом по мере роста длительности простоя растут и убытки от инцидентов, особенно в случае с ИИ-инфраструктурой. По данным Uptime, в настоящее время 20 % простоев обходится дороже $1 млн. Ожидается, что соответствующий показатель в ближайшие годы будет только увеличиваться.

08.05.2026 [17:17], Владимир Мироненко

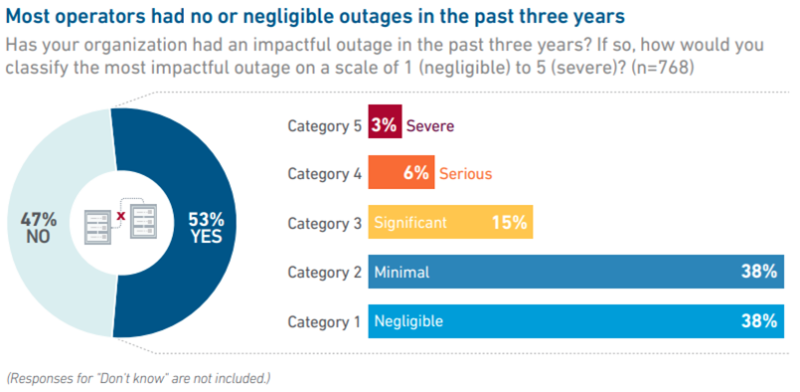

Облако IBM Cloud улетело в облака из-за пожара в амстердамском дата-центре NorthCВ четверг утром, 7 мая, около 08:45 по местному времени в дата-центре NorthC AMS3 в Алмере (Almere), неподалёку от Амстердама (Нидерланды) произошёл пожар, который на данный момент уже локализован. NorthC сообщила, что пожар произошёл в задней части здания, где расположены технические помещения. Огонь не удавалось потушить в течение дня, несмотря на использование для его тушения трёх пожарных машин. От пожара пострадали местные государственные и частные компании, а также облачный регион IBM Cloud Amsterdam 03. Ситуация с пожаром, которому поначалу был присвоен уровень опасности GRIP 2, к вечеру была локализована, уровень опасности снижен до GRIP 1, и оповещение NL-Alert снято. «Это означает, что пожар взят под контроль», — сообщили на сайте NorthC. 8 мая в 0:35 по местному времени компания сообщила, что пожарная служба снизила уровень опасности до GRIP 0. Это означает, что аварийные службы полностью контролируют ситуацию, и здание частично вновь открыто. В 10:00 NorthC сообщила, что ночью была проведена проверка состояния здания после пожара, отметив, что противопожарная изоляция предотвратила дальнейшее распространение огня и дыма по зданию. «Наши команды в полном составе работают на месте над восстановлением электроснабжения и связи. В рамках этого процесса готовятся внешние аварийные источники питания для скорейшего и безопасного включения оборудования клиентов», — сообщила компания. Как сообщает ресурс The Next Web, пожар вызвал сбои в работе информационных систем Утрехтского университета, чьи серверы находятся в ЦОД NorthC. Сбои также затронули работу общественного транспорта провинции Утрехт, поскольку в ЦОД находятся серверы компания Transdev, управляющей автобусными и трамвайными маршрутами в этом регионе. Также с проблемами столкнулась компания Infomedics, занимающаяся обработкой счетов от имени медицинских учреждений, и местное управление водоснабжения Hoogheemraadschap De Stichtse Rijnlanden. Кроме того, пострадал и облачный регион IBM Cloud, причём собственные системы мониторинга IBM длительное время показывали, что с ним всё порядке. Компания прокомментировала ситуацию изданию The Register: «IBM известно о пожаре в дата-центре в Амстердаме, который обслуживает не только IBM, но и другие компании. Объект эвакуирован, пострадавших нет. Мы тесно сотрудничаем с экстренными службами, оцениваем последствия для нашей работы и напрямую координируем свои действия с пострадавшими клиентами для устранения любых последствий». По состоянию на 14:48 МСК IBM (INC11282490) дата-центр отключен полностью, все сервисы и коммуникации не работают. Компания провела инспекцию ЦОД и в данный момент занята анализом ситуации, а NorthC пытается восстановить питание. IBM рекомендует заказчикам использовать другие облачные регионы и задействовать свои DR-стратегии. При этом в пострадавшем регионе не работают базовые сервисы вычислений, коммуникаций и хранения, включая IBM Cloud Backup. В прошлом году IBM Cloud также как минимум один раз столкнулась с инцидентом первой степени тяжести, когда клиенты не могли получить доступ к ресурсам. Проведенный специалистами IBM в 17:11 МСК осмотр подтвердил, что все три серверные помещения в ЦОД целы и не имеют видимых повреждений от дыма или воды. Основная проблема по-прежнему заключается в отключении электропитания серверного помещения №1, поскольку прилегающее здание инженерных коммуникаций и системы охлаждения, питающие его оборудование, неисправны, в то время как здания инженерных коммуникаций и системы охлаждения, питающие помещения №2 и №3, по-видимому, целы. Приоритетной задачей восстановления работы сервисов является восстановление доступа клиентов к ресурсам в помещениях №2 и №3. Параллельно компания планирует переместить оборудование и рабочие нагрузки из серверного помещения №1 в помещение №3, на что уйдёт несколько дней. На данный момент ЦОД недоступен. Все коммуникации и сервисы отключены. «По возможности мы рекомендуем клиентам переключиться на альтернативный ЦОД», — сообщила IBM. В прошлом году серьёзный пожар был зафиксирован в ЦОД в Южной Корее, из-за которого была нарушена работа почти 700 государственных сервисов и утеряно 858 Тбайт правительственных данных. В этом году небольшой пожар произошёл в лондонском дата-центре Global Switch. В марте в результате физической атаки загорелся дата-центр AWS в ОАЭ, облачный регион фактически уничтожен.

06.05.2026 [15:48], Руслан Авдеев

Скандал с Horizon оказался лишь верхушкой айсберга: ошибки в ПО Почты Великобритании ломали судьбы сотрудников 30 летИстория со злополучным ПО Fujitsu Horizon для Почты Великобритании (Royal Mail) вскрыла проблемы с бухучётом тридцатилетней давности. Система Horizon пришла на смену ПО Capture, которое тоже страдало от ошибок в бухгалтерских расчётах. Как выяснилось, и более ранняя система ECCO+ была подвержена ровно тем же проблемам. В ходе разбирательства Почта призналась, что знала о них, сообщает Computer Weekly, но проигнорировала. ПО ECCO+ применялось в 1990-е годы в государственных отделениях, управляемых непосредственно Почтой Великобритании, а также сотнях отделений поменьше, принадлежавших частным управляющим. Оказалось, что программа имела дефекты, способные вызывать не поддающиеся объяснению недостачи. При этом ответственность обычно возлагалась на низовых сотрудников. В ходе расследования проблем ECCO+ руководство Почты Великобритании признало, что, например, до сих пор имеет копии писем Джанет Армор (Janette Armour), направленных ещё в начале 1990-х гг., где она жаловалась на проблемы со сведением баланса в её отделении в Шотландии — еженедельные потери составляли сотни британских фунтов. Армор работала на Почте с 1977 года и дослужилась до должности в Главпочтамте Глазго, после чего ей было предложено приобрести небольшое почтовое отделение в пригороде, а в 1994 г. и государственное отделение в Ист-Килбрайд (East Kilbride). По словам Армор, ECCO+ никогда не работало корректно. В течение 2,5 лет она и её муж были вынуждены тратить порядка £16 тыс./год личных средств для покрытия фактически несуществующих недостач, в результате чего паре пришлось последовательно отказаться от обоих почтовых отделений. В последний день работы Армор узнала, что сотрудники Почты знают о проблемах с ECCO+. Активисты из числа бывших сотрудников британской почты заявили, что система ECCO+ была «хронически ненадёжной» и представляла собой дешёвое некачественное решение. Вопрос корректности работы ECCO+ был поднят в октябре 2024 года британской Национальной почтовой федерацией (National Federation of Subpostmasters, NFSP). Это случилось на фоне расследования скандала с ПО Horizon, а также появления новых сведений о проблемах с системой Capture. Почта Великобритании признала наличие писем Армор в ходе встречи с участием Министерства бизнеса и торговли Великобритании (Department for Business and Trade, DBT), состоявшейся на днях. По словам NFSP, причинение вреда фактически признано, поскольку есть прямые доказательства того, что Армор писала и сообщала о проблеме. Представитель самой почтовой службы заявил, что организация взаимодействует с DBT по вопросам, связанным с ПО ECCO/ECCO+, но данных пока не очень много. Важно, чтобы пострадавшие сообщали о подобных случаях непосредственно в министерство или при посредничестве NFSP. Расследование, касающееся ECCO+, продолжается. Впрочем, предстоит проделать немало работы, поскольку большинство пострадавших трудилось в государственных отделениях в 1992–1999 гг., и они не входят в NFSP, ведущую сбор данных. Тем временем скандал с ПО Horizon не утихает. Новости о том, что сотни людей были несправедливо привлечены к ответственности из-за неисправностей ПО Fujitsu Horizon, появились ещё в 2022 году. Позже сообщалось, что Почта Великобритании и компания перекладывают вину друг на друга. По состоянию на весну 2026 года тысячи невинно осуждённых британцев до сих пор не получили компенсаций. Сообщалось, что Fujitsu сократит 10 % сотрудников британского подразделения, чтобы хоть как-то справиться со скандалом.

27.04.2026 [19:20], Руслан Авдеев

Телеком-отрасли Бангладеш грозит коллапс из-за нехватки топливаБоевые действия на Ближнем Востоке негативно сказываются на всех сферах экономики по всему миру из-за нарастающего топливного кризиса. Ассоциация операторов мобильной связи Бангладеш (Association of Mobile Telecom Operators of Bangladesh, AMTOB) в связи с этим предупредила правительство о вероятном отключении телеком-сетей, сообщает Datacenter Dynamics. Беда не пришла одна — на страну обрушились штормы, вызвав отключения электроэнергии, поэтому восстанавливать электроснабжение ещё труднее, чем обычно. AMTOB представляет собой торговую ассоциацию, объединяющую операторов мобильной связи страны: Grameenphone, Robi, Banglalink, Teletalk и др. В открытом письме к правительству AMTOB призвала министров в приоритетном порядке обеспечить стабильные поставки топлива и электроэнергии для нужд телекоммуникационной инфраструктуры. Согласно тексту заявления, любой длительный дефицит способен негативно сказаться на состоянии связи в общенациональном масштабе и привести к параличу цифровой экономики. Подчёркивается, что телеком-отрасль уже ощущает последствия нехватки энергии. По некоторым оценкам, Бангладеш импортирует порядка 95 % энергоресурсов, поэтому страна находится в особенно уязвимом положении с учётом того, что большая часть топлива поставляется именно с Ближнего Востока. По данным Reuters, Бангладеш был вынужден даже запросить у США временного освобождения от соблюдения санкций в отношении топлива из недружественных Штатам стран.

Источник изображения: Salman Preeom/unspalsh.com По данным AMTOB, телеком-отрасли нужны срочные меры поддержки, включая бесперебойную приоритетную поставку топлива для основных объектов телеком-сети, гарантированное наличие топлива для питания базовых станций, эксплуатируемых четырьмя мобильными операторами и четырьмя компаниями, управляющими вышками. Также необходимо топливо для технического обслуживания связанного с телеком-проектами транспорта, сокращение отключений электричества на критически важных телеком-объектах и максимально быстрое восстановление электроснабжения после штормов и сбоев из-за плохой погоды. Сегодня телеком-инфраструктура Бангладеш включает приблизительно 45 тыс. вышек, множество операторских ЦОД различного масштаба, центров управления сетью (NOC) и другие компоненты, обслуживающие 185 млн. человек. В AMTOB подчёркивают, что объекты в стране во многом зависят от дизельной и бензиновой электрогенерации, особенно в периоды отключения централизованной подачи электричества, веерных отказов и/или стихийных бедствий. Пока ситуация на Ближнем Востоке ожидает прояснения, но совсем недавно Иран не только блокировал пролив, но и наносил удары по дата-центрам AWS в ОАЭ и Бахрейне, а также пригрозил уничтожить строящийся ЦОД Stargate в ОАЭ.

22.04.2026 [15:37], Руслан Авдеев

Anthropic ищет аналитика для оценки геополитических рисков и угроз персоналу, офисам и дата-центрамКомпания Anthropic ищет «аналитика в области геополитической разведке» (Geopolitical Intelligence Analyst), готового оценивать риски для её сотрудников и бизнес-процессов со стороны государств, сообщает Datacenter Dynamics. Специалист войдёт в состав глобальной команды компании, занимающейся вопросами безопасности, разведки и защиты. Предполагается, что аналитик станет «проводить сбор и анализ развединформации из всех источников» — для выявления, оценки и выстраивания приоритетов в сфере геополитических рисков и угроз со стороны государственных структур «для компании Anthropic, её персонала и деятельности». В том числе речь идёт о поиске возникающих очагов напряжённости геополитического уровня, политических изменений и макро-трендов, способных повлиять на работу Anthropic или стратегическое позиционирование компании. Согласно тексту вакансии, предполагается подготовка аналитики для руководства Anthropic, от срочных сводок до стратегических оценок регионов и стран. Предусмотрен учёт международной обстановки при принятии компанией решений, мониторинг потенциальных кризисов, политических изменений и глобальных тенденций. Необходима оценка рисков для поездок сотрудников, международной экспансии, размещения объектов и др. Также потребуется взаимодействие с внешними экспертами, государственными структурами и отраслевыми партнёрами — для обмена информацией об угрозах компаниям, действующих на рынке передовых ИИ-решений. Ожидается, что соискатель будет иметь степень бакалавра в области международных отношений, политологии или смежных дисциплин, иметь 5–8 лет опыта анализа геополитических рисков, независимо действовать с минимальным контролем со стороны руководства, а также работать по гибкому графику, постоянно находясь на связи в случае международных кризисов и важных геополитических событий в целом.

Источник изображения: mostafa meraji/unspalsh.com Сейчас компания работает из США, её штаб-квартира находится в Сан-Франциско, а дата-центры строятся по всей стране. Имеются офисы в Германии, Франции, Ирландии, Индии и Швейцарии. Дополнительно компания рассчитывает открыть региональные штаб-квартиры в Великобритании и Австралии. Также в Европе и Австралии планируется аренда ЦОД. Геополитические риски глобальной инфраструктуре ЦОД нельзя игнорировать, поскольку только в последние недели Иран поразил несколько дата-центров американских компаний в ОАЭ и Бахрейне, а также пригрозил атаковать строящийся в рамках проекта OpenAI Stargate гигантский ЦОД G42 в ОАЭ. OpenAI сталкивалась с угрозами и в США, хотя речь шла об отдельных лицах, а не собственно государстве. Так, нападению дважды подвергся дом главы компании Сэма Альтмана (Sam Altman). Сама Anthropic тоже стала жертвой угроз, но в её случае к этому приложили руку непосредственно американские власти. Пентагон назвал Anthropic угрозой для цепочки поставок после того, как компания отказалась предоставлять услуги на условиях военного ведомства, требовавшего организовать массовое наблюдение и поддержку использования полностью автономного оружия. Ситуацией попытались воспользоваться британцы, которые готовят Anthropic предложение по расширению присутствия в Соединённом Королевстве. В частности, якобы будет предложено расширение офиса Anthropic в Лондоне и «двойной листинг».

13.04.2026 [09:23], Руслан Авдеев

Не рассчитали: переход вузов Миннесоты на Workday обошёлся вдвое дороже планируемого и привёл к ошибкам в начислении зарплатВнедрение платформы управления персоналом и финансами Workday в системе университетов и колледжей Миннесоты MnSCU (Minnesota State Colleges and Universities) вместо упрощения работы привело лишь к проблемам, сообщает The Register. Выборочный аудит выявил ошибки в расчёте заработной платы преподавателям и другим сотрудникам, а также задержки с выплатами. MnSCU объединяет 54 кампуса, 270 тыс. студентов, 14,2 тыс. преподавателей и других сотрудников. В 2019 году начался процесс закупки ПО для замены устаревшей ERP-системы Integrated Statewide Record System (ISRS). Новое ПО объединяет модули учёта финансов, расчёта зарплат, управления кадрами и студентами. На практике стало ясно, что использовать единую систему для всех задач, похоже, не удастся. По словам аудиторов OLA, в MnSCU знали о проблемах с начислением заработной платы ещё до внедрения платформы Workday, но после её внедрения проблемы усугубились. Сейчас образовательная система штата вынужденно используют комбинацию Workday, устаревшей бухгалтерской системы для начисления зарплат и HR-платформу SEMA4. Согласно отчёту Office of the Legislative Auditor (OLA), выборочная проверка данных о 202 преподавателях и сотрудниках показала, что 19 из них неверно начислена зарплата. После дополнительной проверки выявлено ещё 38 пострадавших преподавателей. Попутно были выявлены и задержки с выплатами. Первоначально бюджет программы перехода на новое ПО составлял $151,1 млн. После заключения контракта с Workday в 2020 году он до $242,7 млн. Планировалось, что системы управления персоналом и начисления заработной платы заработают в июле 2023 года, а «студенческая» составляющая — осенью 2026 года. К ноябрю 2024 года бюджет проекта вырос до $290,4 млн, а сроки реализации обеих подсистем сдвинулись на июль 2024 года и осень 2029 года соответственно. С трудностями при реализации проектов Workday столкнулись и другие. Так, в 2024 году Айова расторгла договор на поставку финансового ПО Workday из-за «проблем в реализацией». В 2021 году Мэн обвинил Workday в безответственности при неудачной замене HR-системы стоимостью $54,6 млн. Теперь штат использует гибрид системы Workday со сторонним ПО. В Вашингтонском университете проект перехода на Workday растянулся на семь лет и обошёлся в $266 млн, что вызвало массовые протесты студентов, на плечи которых фактически легла повышенная финансовая нагрузка. Workday в комментарии The Register отметила, что сотрудничала с «сотнями учреждений по всему миру» для внедрения своих облачных сервисов. Как и любой крупный технологический проект, переход от устаревших систем к современным централизованным решениям — сложный процесс. В подобных долгосрочных проектах в ходе внедрения часто изменяется объём работ, что может повлиять на стоимость и сроки. Кроме того, решение непредвиденных задач в проектах подобного масштаба — обычное дело. В декабре 2024 года Workday заявила, что более 90 % внедрений решений компании проходят успешно, а с учётом масштаба внедрений статистика для отрасли просто «беспрецедентная». Между тем цена ошибок хорошо известна в Великобритании. Внедрение ERP-системы Oracle в течение многих лет фактически превратило в банкрота Бирмингем, раздув бюджет проекта до неприличных значений в сотни миллионов фунтов — запуск системы всё ещё откладывается. Кроме того, Почта Великобритании и Fujitsu перекладывают друг на друга вину за провальное внедрение ПО Horizon, в результате сбоев в котором пострадали сотни людей, а некоторые из них даже понесли уголовную ответственность.

09.04.2026 [13:08], Руслан Авдеев

Президент Microsoft намекнул на создание защищённых ЦОД в свете войны на Ближнем ВостокеПосле начала атак США и Израиля на Иран и последовавших ответных ударов, в том числе по инфраструктуре ЦОД американских компаний, Microsoft, вероятно, пересмотрит подходы к проектированию и строительству новых дата-центров, сообщает The Register. По информации издания, президент компании Брэд Смит (Brad Smith) заявил в одном из недавних интервью, что атаки со временем окажут влияние на проектирование и строительство ЦОД, но это влияние может отличаться от региона к региону. Судя по всему, речь идёт о создании защищённой инфраструктуры. Дополнительно Смит призвал к принятию строгих международных правил, «способствующих защите гражданской инфраструктуры». По его мнению, к ней относятся и дата-центры. Microsoft привыкла к кибератакам на свою инфраструктуру, но атак на её дата-центры вне цифрового пространства пока не регистрировали. Тем временем в ходе конфликта Иран уже атаковал дата-центры как в ОАЭ, так и в Бахрейне. По данным иранских государственных СМИ, удары нанесены намеренно, атаки обоснованы тем, что ЦОД могут использоваться для поддержки как военных, так и разведывательных операций США. На днях Иран дополнительно пригрозил ударами по дата-центрам OpenAI, строящимся в Абу-Даби (ОАЭ). Это крупнейший проект в рамках Stargate за пределами США, реализуемый при участии местной компании G42. Сеть дата-центров Microsoft на Ближнем Востоке весьма развита. В управлении компании имеются объекты в ОАЭ, Катаре и Израиле. В конце 2026 года планируется начать работу в Саудовской Аравии. При этом дата-центры компании в регионе, вероятно, находятся в пределах досягаемости иранских средств поражения, но ни один из них, судя по всему, не пострадал. Ещё в 2024 году бывший глава Google Эрик Шмидт (Eric Schmidt) прогнозировал, что в будущем дата-центры США и Китая, вероятно, будут защищаться военными базами. После нападения на Иран и ответных ударов, считают эксперты, придётся пересмотреть подход к обеспечению отказоустойчивости облаков с учётом возможных атак на физическую инфраструктуру.

09.04.2026 [09:21], Руслан Авдеев

Оператор AT&T жалуется на засилье «медных ОПГ», ворующих её кабелиПо словам AT&T, в 2025 году только она одна пострадала от более 10 тыс. случаев воровства меди, общий ущерб составил $82 млн. Возможно, это послужит дополнительным стимулом для общеотраслевого перехода с медных сетей на современные ВОЛС, сообщает SDX Central. В блоге компании указывается, что к концу 2025 года регистрировалось порядка 200 инцидентов еженедельно. Подавляющее большинство пришлось на Калифорнию — 7,3 тыс. краж, ущерб $54 млн. По словам компании, кража медных элементов и кабелей влияет на связь, транспорт, освещение и доступность сервисов. Речь идёт не просто о нарушении надёжности сетей связи, но и сбоям в транспортной инфраструктуре, обесточивании целых районов и др. Впрочем, когда для самой компании избавление от старых кабелей не слишком выгодно, она всеми силами старается избежать этого. Кража меди — весьма серьёзная проблема в Калифорнии. Действуют настоящие ОПГ, привлекающие для «работы» в том числе и тяжёлую технику и совершающие одновременные кражи на одних и тех же линиях. Так, в 2025 году тысячи жителей Южной Калифорнии остались без света, в результате чего губернатор штата подписал законопроект, обязавший торговцев металлоломом и перерабатывающие компании получать подробную информацию о продавцах, запрещавший хранение лома «жизненно важной инфраструктуры» без документов о её происхождении. Публикация в блоге AT&T появилась вскоре после того, как Федеральная комиссия по связи США (FCC) проголосовала за отмену ряда правил, усложнявших телеком-операторам отказ от медных сетей и тормозивших развёртывание современной инфраструктуры. Ранее AT&T декларировала намерение полностью вывести из эксплуатацию медные сети к 2029 году. Планируется расширение ВОЛС, а также FWA на базе 5G, в том числе в качестве временного решения на время перехода на оптоволоконные сети. Ранее AT&T сообщала, что медными подключениями пользуются всего около 3 % клиентов. Переход на оптоволокно — весьма своевременная мера. В январе сообщалось, что электрификация промышленности, транспорта и подогреваемый ИИ бум в сфере IT-инфраструктуры сказывается на спросе на медь, используемой буквально повсеместно. Исследование S&P Global позволяет предположить, что производство металла в мире достигнет пика в 2030 году. В результате возникнет дефицит в объёме порядка 10 млн т без дальнейшего существенного увеличения добычи, что может привести к стремительному росту цен на медь, из-за которого IT-оборудование значительно подорожает. Впрочем, другие операторы сами стараются не просто избавиться от медных сетей, но и отправить кабели на переработку, попутно заработав на цветмете — суммарно до $10 млрд. Одна только британская BT выручит £105 млн.

08.04.2026 [12:40], Руслан Авдеев

Иран угрожал США уничтожением ИИ ЦОД OpenAI Stargate в ОАЭВ ответ на ультиматум США, пригрозивших Ирану уничтожением электростанций и мостов, представители иранских властей пообещали сравнять с землёй один из флагманских кампусов ЦОД проекта Stargate в Абу-Даби (ОАЭ), сообщает eWeek. В соцсети X опубликовано заявление с видео скрытого на картах Google кампуса.

Источник изображения: Malik Shibly/unsplash.com Незадолго до этого КСИР назвал 18 американских компаний, включая Apple, Microsoft, NVIDIA и Tesla законными военными целями. При этом конкретные объекты не назывались, кампус Stargate стал первым, о котором упомянули официально. При этом кампус G42, где размещаются мощности Stargate — не просто один из множества, это один из крупнейших кампусов Stargate в мире. Объект стоимостью $30 млрд по плану получит 5 ГВт мощностей и 500 тыс. ИИ-ускорителей NVIDIA. Предполагается, что кампус станет сердцем проекта за пределами США. Облачная и ИИ-инфраструктура, связанная с американскими бизнесами, уже пострадала от иранских ударов. Это коснулось мощностей AWS в ОАЭ и Бахрейне. Как сообщает Datacenter Dynamics, в начале апреля КСИР заявил об атаках на кампус Oracle, также названной в числе «законных целей». По некоторым данным, пострадало здание компании в технопарке Dubai Internet City. Впрочем, официального подтверждения Oracle пока так и не поступало. |

|