Материалы по тегу: software

|

10.06.2026 [14:00], Сергей Карасёв

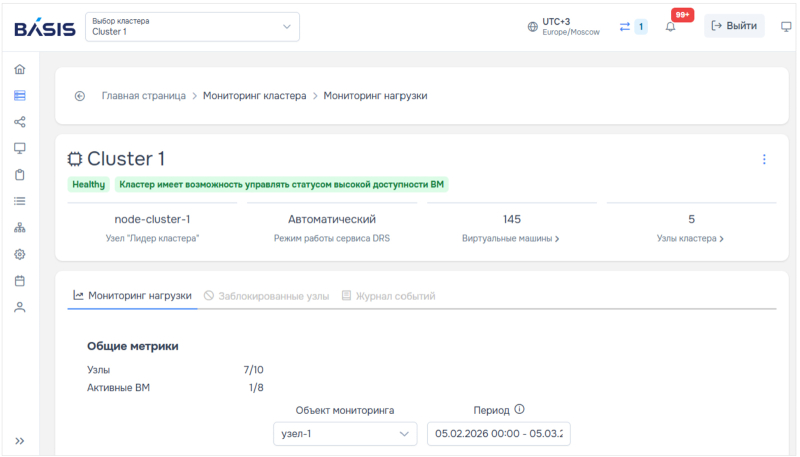

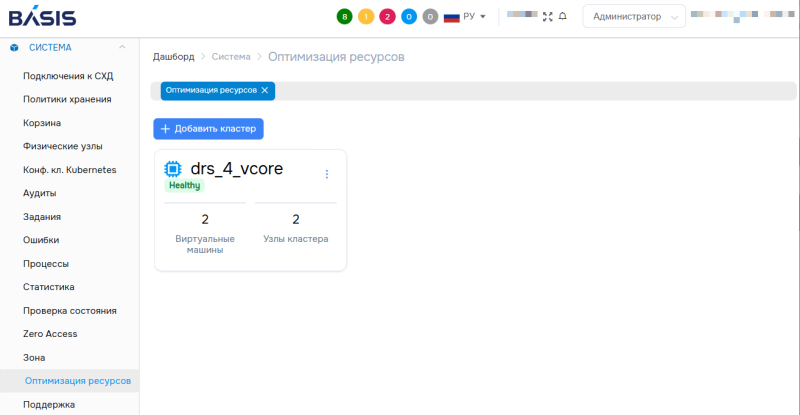

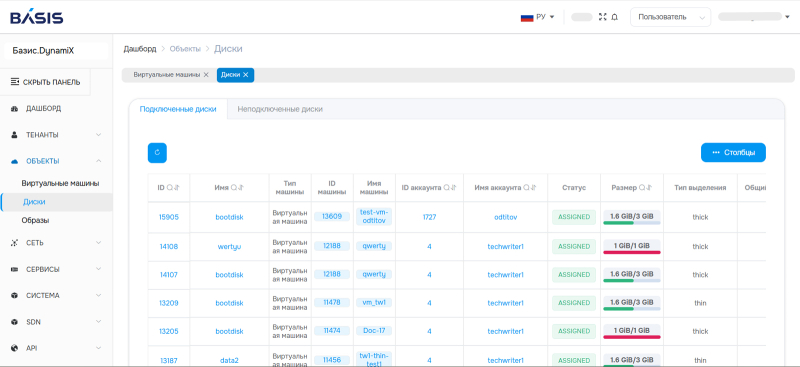

Новый релиз Basis Dynamix Enterprise 4.6: автоматическая балансировка нагрузки, связанные клоны и поддержка современных протоколов работы с СХД«Базис», лидер российского рынка ПО для управления динамической инфраструктурой, объявляет о выпуске новой версии платформы серверной виртуализации Basis Dynamix Enterprise 4.6. Релиз сосредоточен на трёх ключевых направлениях: автоматической балансировке нагрузки между вычислительными узлами, экономии дискового пространства за счёт связанных клонов и поддержке современных протоколов работы с системами хранения данных. Всего в новую версию вошло более 60 улучшений и доработок. Динамическая балансировка нагрузкиВ Basis Dynamix Enterprise 4.6 добавлен механизм Distributed Resource Scheduler (DRS), который обеспечивает взаимодействие платформы и модуля Basis Resource Optimizer. Вместе они балансируют нагрузку на вычислительных узлах — следят за состоянием инфраструктуры и при необходимости перераспределяют виртуальные машины между узлами для более равномерного использования ресурсов кластера, что позволяет снизить простои оборудования. Basis Resource Optimizer анализирует метрики потребления процессора и памяти и на их основе формирует рекомендации: о переносе виртуальных машин между узлами для равномерной загрузки, об изменении количества vCPU и объема оперативной памяти, а также следит за соблюдением правил размещения — Affinity (держать ВМ на одном узле) и Anti-Affinity (разносить по разным узлам). В зависимости от выбранного режима и настроек правила рекомендации применяются автоматически или после подтверждения оператора. Операции, которые требуют перезагрузки виртуальной машины, например, изменение выделенных ей ресурсов, можно выполнять в заранее заданные интервалы. За это отвечает сервис технических окон: администратор задаёт разовые или повторяющиеся расписания, и подобные задачи планируются на ближайшее разрешённое окно в период минимальной нагрузки. DRS в составе Basis Dynamix Enterprise устанавливается в кластере управления. Администратор может создавать планировщики внутри отдельных зон, добавлять и удалять узлы из их области действия, запускать и останавливать механизм через API. Это позволяет администраторам заказчика настраивать политики балансировки под особенности конкретной инфраструктуры — от компактных кластеров до крупных геораспределённых установок. Связанные клоны и экономия дискового пространстваДля хранения данных на локальных дисках вычислительных узлов (Local SEP) в платформе появилась поддержка тонких дисков и связанных клонов. Если виртуальная машина создаётся из образа, размещённого в том же пуле, её диск становится зависимым потомком этого образа — фактическое копирование данных не выполняется, а изменения записываются по принципу copy-on-write. Это сокращает расход дискового пространства при массовом развёртывании однотипных ВМ — например, в сценариях VDI, на тестовых стендах или в сервис-провайдерских инсталляциях. Параллельно внедрена поддержка механизма «множественный образ» (MultiImage), который объединяет ссылки на копии одного шаблонного образа, размещённые в разных пулах хранения. Это позволяет создавать связанные клоны из одного источника на различных СХД и снижает зависимость операций развёртывания от состояния отдельного пула. В административном портале для пулов с тонкими дисками выводятся параметры физического лимита и фактически записанного объёма с цветовой индикацией заполнения: пул подсвечивается жёлтым при заполнении от 75% и красным при 90% и выше — администратор сразу видит, где требуется вмешательство. Поддержка NVMe-over-TCPПлатформа получила поддержку протокола NVMe-over-TCP для систем хранения данных, подключённых через SEP SHARED и SEP Tatlin в режиме RDM. Этот сетевой протокол обеспечивает доступ к блочным устройствам с производительностью, близкой к локальному NVMe, при использовании стандартной Ethernet-инфраструктуры — без необходимости развёртывания отдельной фабрики Fibre Channel или специализированного оборудования RDMA. Поддержка NVMe-over-TCP расширяет совместимость Basis Dynamix Enterprise с современными СХД и даёт заказчикам возможность строить высокопроизводительные системы хранения на привычной сетевой инфраструктуре. Управление через виртуальный контроллерВ новом релизе расширен набор инструментов для администрирования и эксплуатации платформы. В частности, была добавлена возможность администрирования Basis Dynamix Enterprise при помощи виртуальных узлов управления (контроллеров). Благодаря этому пользователи могут не выделять физические узлы для управляющего слоя платформы, если её размер не превышает 40 узлов. Также появилась возможность осуществлять резервное копирование управляющего узла классическими инструментами, быстрее проводить его восстановление в случае выхода из строя за счёт хранения узла на СХД, и перемещать виртуальные машины между узлами для управления нагрузкой. Помимо этого, в Basis Dynamix Enterprise 4.6 переработаны интерфейсы создания виртуальных машин и управления зонами, упрощено развёртывание новых инсталляций, расширены сетевые возможности и обновлены сервисные компоненты платформы. «В новом релизе мы сделали ещё один заметный шаг от ручного администрирования к автоматизированному управлению инфраструктурой, независимо от её размеров и сложности. Планировщик ресурсов DRS снимает с администратора рутинную задачу балансировки нагрузки, связанные клоны и тонкие диски сокращают расход дискового пространства, а поддержка NVMe-over-TCP открывает доступ к современным архитектурам хранения без изменения сетевой инфраструктуры. Это последовательное движение к платформе, которая берёт на себя всё больше задач эксплуатации и оставляет администраторам пространство для развития сервисов», — прокомментировал Дмитрий Сорокин, технический директор компании «Базис».

10.06.2026 [13:51], Владимир Мироненко

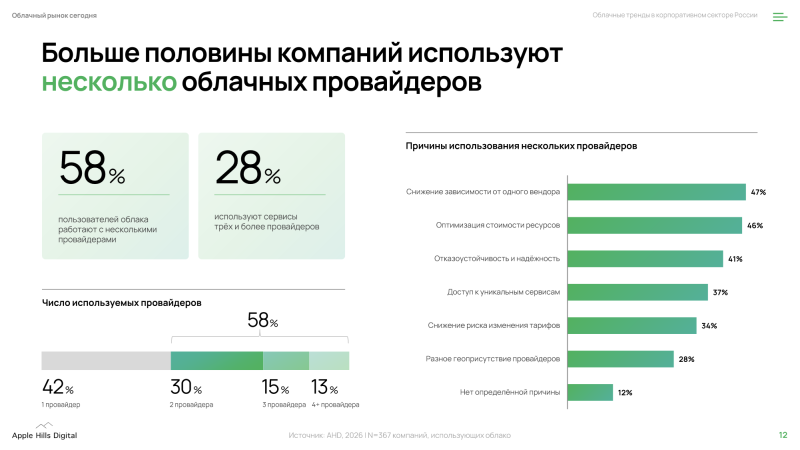

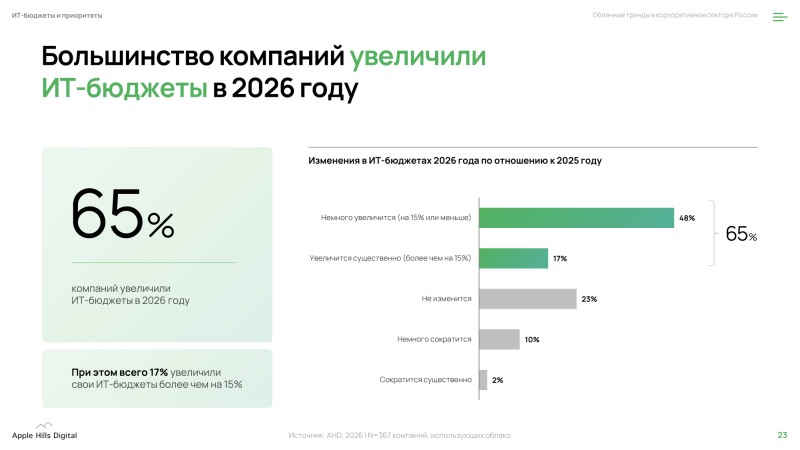

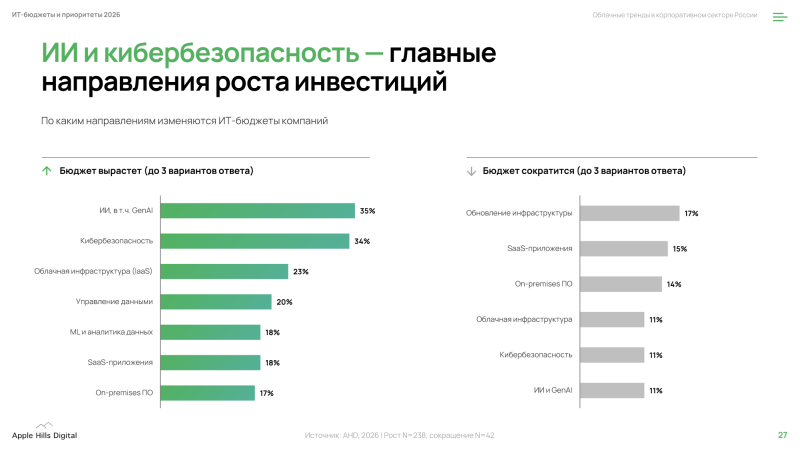

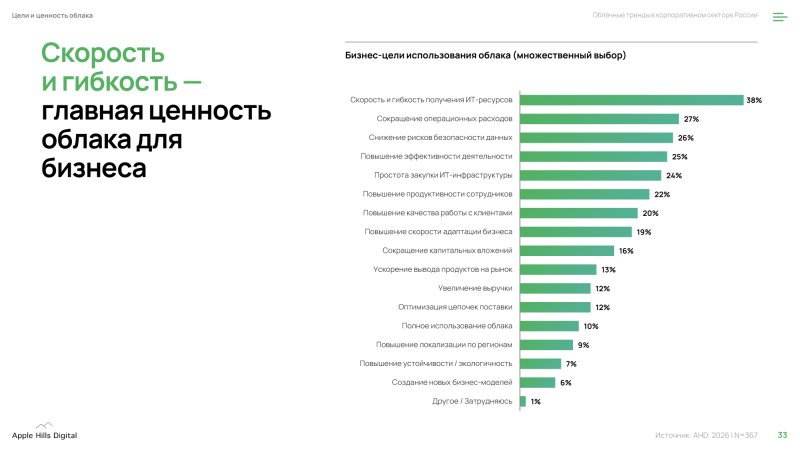

В 2025 году российский рынок инфраструктурных облачных сервисов вырос почти на третьВ 2025 году российский рынок инфраструктурных облачных сервисов вырос на 29 % — до 96 млрд руб. Платформенные сервисы в публичном облаке росли такими же темпами, достигнув 38 млрд руб., сообщили «Ведомости» со ссылкой на совместное исследование компании Apple Hills Digital и облачных провайдеров Cloud.ru, Selectel и VK Tech. В рамках исследования был проведён опрос 419 компаний из госсектора, а также IT-, телекоммуникационной, промышленной, транспортной, строительной и медиаотраслей. При этом респонденты могли выбрать несколько вариантов ответа. В качестве драйвера роста облачных сервисов 33 % участников опроса указали рост объёмов данных, 32 % — модернизацию бизнеса. 30 % респондентов видят причину роста в увеличении стоимости оборудования, столько же — в росте требований к информационной безопасности. Немного меньше — 27 % — назвали драйвером роста ИИ, и лишь 20 % — импортозамещение. На росте рынка также сказалось то, что всё больше компаний предпочитают параллельно использовать услуги нескольких вендоров. Около 30 % компаний прибегают к услугам двух провайдеров, 15 % компаний пользуются сервисами сразу трёх провайдеров и 1 % — четырёх, хотя почти половина респондентов (42 %) всё же пользуется сервисами только одного провайдера облачных услуг. Согласно исследованию, использование услуг сразу нескольких провайдеров связано со стремлением снизить зависимость от одного вендора, оптимизировать стоимость ресурсов и уменьшить риск изменения тарифов. Как отметили эксперты, использование облаков разных провайдеров — это мировая практика. Компании хотят сочетать преимущества публичного облака с возможностью размещать часть систем и данных в собственном контуре, подтвердили в Yandex Cloud. Рост рынка облачной инфраструктуры в РФ был обеспечен несколькими экономическими факторами, включая недоступность капитала, сложности с поставками и подорожание оборудования для собственной IT-инфраструктуры, утверждают в Apple Hills Digital. В компании прогнозируют дальнейший рост рынка, хотя его темпы снизятся примерно до 20 % в год, что связано со зрелостью рынка и уменьшающейся долей новых клиентов. В Astra Cloud (входит в «Группу Астра») назвали ключевыми драйверами роста, помимо новых проектов, инфляцию и ИИ. В условиях высокой ключевой ставки провайдеры планомерно повышали тарифы, которые отражали рост стоимости оборудования, электроэнергии, аренды ЦОД и зарплат. В «Базисе» объяснили рост облачного рынка развитием цифровизации бизнес-процессов. Появляется всё больше онлайн-сервисов, растёт объём данных, медиафайлов и документов, которые необходимо хранить, обрабатывать и защищать. Также развиваются такие сервисы, как «Госуслуги» и мобильные приложения банков, для работы которых нужны вычислительные мощности и гибкая инфраструктура, которую не всегда рационально разворачивать внутри компании, отметили в компании. Все опрошенные «Ведомостями» эксперты сошлись во мнении, что в 2026 году рынок продолжит расти. По оценкам MWS Cloud, он вырастет на 23 % — до 274 млрд руб.

10.06.2026 [11:12], Андрей Крупин

«Рег.облако» и ispmanager запустили бесплатный облачный сервер для миграции с виртуального хостингаПровайдер «Рег.облако» и разработчик панели управления ispmanager сообщили о расширении программы Free Tier и запуске бесплатного решения для бесшовного перехода с классического хостинга на облачную инфраструктуру «Рег.облака». Вместо ручной настройки через специальную консоль владельцам веб-ресурсов предоставляется готовая облачная среда с панелью ispmanager, через которую можно управлять сайтом, базами данных, почтой и файлами. Техническая начинка предложения включает облачный сервер с 1 виртуальным ядром, 1 Гбайт оперативной памяти и 10 Гбайт на NVMe-диске, публичный IPv4-адрес, резервное копирование и стартовую лицензию ispmanager, созданную специально для клиентов «Рег.облака» в рамках сотрудничества двух компаний. По запросу возможно расширение мощности сервера в два раза выше базовой конфигурации.

Источник изображения: Flipsnack / unsplash.com Программа Free Tier (бесплатный уровень ресурсов) распространяется на всех новых пользователей «Рег.облака», зарегистрировавшихся после 13 апреля 2026 года. Срок предоставления бесплатных облачных ресурсов ограничен 6 месяцами.

09.06.2026 [22:37], Андрей Крупин

Orion soft представил платформу StarGuard AI для безопасной работы с ИИРоссийский разработчик Orion soft выпустил шлюз безопасности StarGuard AI, предназначенный для централизованной и контролируемой работы с большими языковыми моделями (LLM) в корпоративной среде. Решение может быть актуально для крупного бизнеса, финансового сектора, промышленности, государственных организаций и компаний, внедряющих корпоративных ИИ-ассистентов, агентские системы и внутренние платформы на базе искусственного интеллекта. StarGuard AI функционирует как обратный прокси-сервер (Reverse Proxy) между пользователями и LLM-провайдерами. Каждый запрос и ответ проходят через набор детекторов до выхода за пределы защищённого контура. Шлюз помогает блокировать чувствительные данные, jailbreak- и prompt-инъекции, токсичный, запрещённый или нецелевой контент в ИИ-чатах, ассистентах, сервисах поддержки и корпоративных помощниках. Благодаря этому программный комплекс снижает репутационные риски во внутренних и клиентских ИИ-сервисах, закрывает риски утечки данных, контролирует разрешённые сценарии использования, централизует доступ к нескольким моделям и даёт прозрачный аудит всех событий.

Источник изображения: Steve Johnson / unsplash.com Решение позволяет подключать облачные и локальные LLM, включая ChatGPT, Claude, DeepSeek, GigaChat, YandexGPT, а также любые локальные модели. Поддерживается интеграция с OpenWebUI, IDE, AI-агентами и корпоративными платформами. «Корпоративные ИИ-сервисы постепенно становятся частью критической IT-инфраструктуры, а значит требуют сопоставимого уровня контроля и защиты. StarGuard AI создаёт единый контур безопасной работы с LLM и позволяет организациям внедрять ИИ-инструменты без потери контроля над данными с политиками безопасности и нормативными требованиями», — поясняют разработчики продукта.

08.06.2026 [10:43], Владимир Мироненко

В Yandex Cloud произошёл сбой в расчёте начисленийВ минувшую пятницу, 5 июня, на платформе Yandex Cloud произошёл сбой, из-за которого в расчёте начислений за ресурсы из Marketplace наблюдались ошибки, а у ряда пользователей были произведены несанкционированные списания за неиспользуемые ресурсы. В Yandex Cloud подтвердили факт сбоя и предупредили пользователей о приостановке обработки биллинга. «Обнаружена ошибка в расчёте начислений для части ресурсов. Для предотвращения некорректных списаний обработка биллинга была временно остановлена. После устранения причины будут выполнены необходимые корректировки начислений», — сообщили в компании. Как указано в описании инцидента, сбой затронул следующие зоны: ru-central1-e, ru-central1-a, ru-central1-b и ru-central1-d. Спустя несколько часов было объявлено об устранении сбоя и начале разблокировки ранее остановленных ресурсов. Компания сообщила, что «команда работает над разблокировкой ошибочно заблокированных биллинг-аккаунтов и корректным отображением детализации», а также что «формируются списки, по которым в ближайшее время будут выполнены возвраты». К концу дня, в 23:56, компания сообщила, что работа систем биллинга восстановлена. До этого Yandex Cloud объявила, что был выполнен возврат всех ошибочно списанных средств. В комментариях на сайте Хабре пользователи отметили, что ошибочные списания в Yandex Cloud были незначительными — в пределах 6–6,5 тыс. руб. Впрочем, в Сети попадаются сообщения о якобы списании заметно более крупных сумм.

02.06.2026 [12:00], Сергей Карасёв

«Базис» реализовал нативную интеграцию с печатными устройствами «Катюша»Компания «Базис», лидер российского рынка ПО управления динамической ИТ-инфраструктурой, добавила в свою флагманскую платформу виртуализации рабочих мест Basis Workplace нативную интеграцию с многофункциональными устройствами (МФУ) российского производителя печатной техники «Катюша». Реализация проекта проходила в инфраструктуре банка ВТБ, который перевёл на решения «Базиса» более 60 тысяч сотрудников. В сотрудничестве с производителем печатного оборудования было реализовано техническое решение, обеспечивающее совместимость между протоколом TWAIN, используемым устройствами по умолчанию, и протоколом WIA 2, применяемым в виртуализированной инфраструктуре для взаимодействия через программные интерфейсы. Это позволило обеспечить трансляцию вызовов между протоколами и интеграцию сканирующих функций МФУ в контур виртуальных рабочих мест. Итоговое тестирование подтвердило корректную работу сканеров МФУ «Катюша» в Basis Workplace и их полную совместимость с виртуализированной инфраструктурой. «Одним из ключевых преимуществ российских вендоров является работа в тесной связке с заказчиками и оперативная адаптация продуктов под их прикладные требования. Нативная интеграция нашей VDI-платформы с устройствами "Катюша" в инфраструктуре ВТБ является примером такого практического взаимодействия, когда запрос заказчика трансформируется в рабочий и тиражируемый результат. Подчеркну, что после реализации такую связку продуктов можно без опасений рекомендовать другим заказчикам, как уже проверенную», — прокомментировал Дмитрий Сорокин, технический директор «Базиса». «Для нас сотрудничество с "Базисом" – это не разовая интеграция, а системная работа. Когда два российских производителя — платформы виртуализации и печатной техники — эффективно взаимодействуют в работе с протоколами, выигрывает прежде всего заказчик. Он получает готовую, проверенную связку, где не надо ничего "допиливать" своими силами. Банк ВТБ уже оценил это на практике. Уверены, что наш опыт будет востребован и другими компаниями, которые строят собственные VDI-инфраструктуры на российском стеке», — отметил генеральный директор компании «Катюша» Максим Виноградов. «Для нас как для заказчика важно, чтобы сотрудники банка работали с удобным и надёжным инструментом, не уступающим иностранным аналогам. Проведённое тестирование подтвердило нативное взаимодействие МФУ "Катюша" с Basis Workplace, в том числе корректную работу функций сканирования в инфраструктуре виртуальных рабочих мест. Данная связка продуктов российских вендоров может успешно применяться в масштабной корпоративной инфраструктуре», — прокомментировал заместитель руководителя департамента развития инфраструктуры, вице-президент ВТБ Николай Шуткин.

01.06.2026 [08:41], Руслан Авдеев

Наш SQL: фанаты MySQL основали фонд OurSQL Foundation, чтобы давить на OracleСообщество, выступающее от имени пользователей и разработчиков СУБД MySQL, основало фонд с говорящим названием OurSQL Foundation. Он призван помочь выступить единым фронтом против Oracle, владеющей интеллектуальной собственностью, связанной с MySQL и open source, сообщает The Register. Новая НКО намерена помочь сообществу разработчиков и пользователей MySQL получать доступ к знаниям и обеспечить прозрачную обратную связь по будущим разработкам. Организация поддержит использование MySQL как СУБД с откытым исходным кодом и рассчитывает сотрудничать со всеми участниками рынка, включая Oracle, чтобы обеспечить успех ПО на рынке. Меры вызваны опасениями того, что СУБД теряет популярность и рыночную долю в сравнении с конкурентом — PostgreSQL. Кроме того, MariaDB от автора MySQL также пользуется популярностью.

Источник изображения: Rod Long/unsplash.com В открытом письме энтузиасты отметили, что после перехода MySQL под контроль Oracle после покупки Sun Microsystems в 2009 году разработка ведётся без необходимой прозрачности, доработки осуществляются «за закрытыми дверями», а информация о планах развития ПО и процессе принятия решений ограничена. В марте Oracle предложила новый подход к привлечению разработчиков и обещала добавить функции, обеспечивающие векторный поиск, объявив, что MySQL имеет приоритетное значение для компании. По словам представителя Percona — одной из компаний, стоящих за OurSQL Foundation, речь не идёт о попытке противостоять Oracle. В состав совета директоров также вошли представители PlanetScale, PingCAP, VillageSQL и Alibaba. Кроме того, в совет входит и независимый эксперт — Жан-Франсуа Ганье (Jean-François Gagné).

29.05.2026 [20:30], Руслан Авдеев

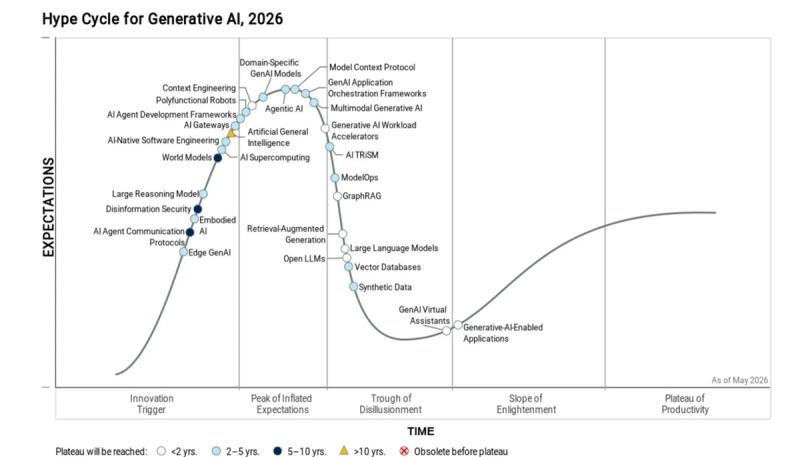

Gartner: большинство кастомных ИИ-моделей и проектов генеративного ИИ ожидает провалПо мнению Gartner, не менее половины всех проектов в сфере генеративного ИИ и создателей большинства ИИ-моделей ожидает неудача. Расходы на проекты будут выше планируемого из-за неудачных архитектурных решений и недостатка ноу-хау, а разработчики собственных моделей столкнутся с высокими затратами и другими сложностями, сообщает The Register. В докладе «Цикл хайпа вокруг генеративного ИИ» (Hype Cycle for Generative AI), в котором эксперты рассмотрели 30 ИИ-технологий, сообщается, что ни одна из них не достигла т.н. «плато производительности». На этом этапе продукты и технологии уже пережили два или три этапа эволюции, стабильны и приносят ощутимые выгоды. До достижения этого плато ИИ-технологии в своём развитии поднимаются до «Пика завышенных ожиданий» (Peak of Inflated Expectations), после чего следует спад в «Долину разочарований» (Trough of Disillusionment) и медленный подъём по «Склону просветления» (Slope of Enlightenment). По мнению Gartner, в областях вроде здравоохранения, финансов, юриспруденции и др. будут обеспечивать лучшие результаты модели, специально созданные «с нуля» под конкретную тематику, либо специально доработанные — в сравнении с универсальными моделями «общего назначения». Впрочем, подчёркивается, что создание специальных моделей требует значительных вычислительных ресурсов, специальных знаний и постоянного обслуживания. На достижение достаточной зрелости для массового применения таким моделям потребуется минимум 2–5 лет.

Источник изображения: Gartner Безусловный успех, по мнению Gartner, ожидает лишь ИИ-приложения вроде помощников в подготовке программного кода, создании графики и видео, а также обобщения контента. Впрочем, из-за проблем с интеллектуальной собственностью и склонностью ИИ к ошибкам, нишу ожидают некоторые проблемы. Тем не менее, Gartner уверена, что такие приложени довольно зрелые и они уже освоили более половины целевого рынка. Наименее зрелыми называются протоколы связи ИИ-агентов друг с другом и окружающей средой. Впрочем, этот сегмент довольно быстро развивается и даже уже имеется пара фаворитов. Наибольший потенциал по мнению экспертов имеют технологии защиты от дезинформации (Disinformation Security) и «Модели мира» (World Models). Технологии Disinformation Security помогают распознавать дипфейки, случаи кражи личности и создание другого фейкового контента, направленного на дискредитацию людей и организаций, а также на создание контента для кибератак и совершения других преступлений. По оценкам Gartner, до достижения зрелости этим технологиям ещё 5–10 лет. Модели мира позволяют ИИ выполнять сложные задачи прогнозирования и планирования, имитируя и понимая динамику окружающей среды. Это позволяет принимать обоснованные решения даже в условиях недостатка информации и непредвиденных обстоятельств. Такие инструменты также полезны для навигации робототехники в человеческом мире или создания видеоконтента с реалистичным отображением физики. Также Gartner считает, что организации, намеренные создавать ИИ-системы на основе открытых моделей, не получат доступ к самым передовым технологиям… если не готовы применять китайские разработки. Утверждается, что коммерциализация открытых LLM оказалась весьма сложной для их разработчиков. Многие западные технологические компании избирательно делают модели открытыми, благодаря чему все инновации в данной сфере пока сосредоточены в КНР, хотя развитие идёт и за пределами Китая.

29.05.2026 [16:19], Руслан Авдеев

Project Lightwell: IBM и Red Hat предложили корпорациям скинуться на патчи безопасности для open source ПО и сами вложат $5 млрдIBM и Red Hat объявили о начале реализации Project Lightwell, в рамках которого компании инвестируют $5 млрд в развитие ПО с открытым исходным кодом. Проект станет опираться на передовые ИИ-возможности и команду из более 20 тыс. разработчиков со всего мира. Это позволит задать новую модель работы корпоративных пользователей с open source — от разработки до промышленной эксплуатации. В рамках Project Lightwell создадут доверенный «клиринговый» информационный центр, а международная сеть разработчиков поможет в устранении уязвимостей. Эта платформа станет «координационным уровнем» для обеспечения безопасности, использующим передовые ИИ-возможности для проверки и тестирования патчей для огромных объёмов открытого исходного кода. Возможности будут доступны в рамках платных подписок, что позволит корпоративным клиентам интегрировать обновления безопасности в существующие цепочки поставок ПО. При этом им будет доступен корпоративный уровень валидации и управления жизненным циклом ПО. IBM и Red Hat подчеркнули, что именно open source лежит в основе современной IT-инфраструктуры, открытый код используют более 90 % компаний из списка Fortune 500. При этом развитие передовых ИИ-технологий ускоряет как поиск, так и использование уязвимостей. Например, специальная модель Mythos Preview компании Anthropic выявила в ПО open source почти 3,9 тыс. уязвимостей высокого и критического уровней. IBM и Red Hat начали сотрудничать с Bank of America, BNY, Citi, Goldman Sachs, JPMorganChase, Mastercard, Morgan Stanley, Royal Bank of Canada, State Street, Visa и Wells Fargo — одними из первых участников Project Lightwell. Предполагается, что опыт этих структур поможет сформировать протоколы обнаружения, проверки и устранения уязвимостей в сложных цепочках поставок открытого ПО.

Источник изображения: IBM Проект опирается на уже имеющиеся компетенции IBM и Red Hat в сфере open source, корпоративных ИИ-продуктов и кибербезопасности. Также на вооружение берётся опыт инициатив вроде Anthropic Project Glasswing и OpenAI Trust Access for Cyber. В частности, проект предусматривает использование агентных ИИ-инструментов для защиты основных компонентов open source, лежащих в основе современных корпоративных и ИИ-систем. Ключевым элементом станет создание «клирингового» центра для обеспечения безопасности open source. Модели открытого ПО компаний IBM и Red Hat расширяются за пределы их собственных платформ. IBM уже использует более 62 тыс. пакетов open source, а также имеет большой опыт, связанный с 10 тыс. из них. Компании оперируют одними из крупнейших в отрасли открытых экосистем, управляя жизненными циклами, валидацией и выпуском патчей для их компонентов, применяя технологии на базе Linux, Java, Kubernetes, Kafka, Ansible, Terraform, Flink, Cassandra и др. Теперь предполагается применять аналогичный подход при работе с открытым исходным кодом из независимых источников. Клиенты смогут сообщать об уязвимостях в активных версиях ПО для их устранения с помощью доверенного посреднического механизма, получать проверенные патчи для решений Red Hat и независимого кода, координировать раскрытие информации об устранении уязвимостей. Пока многие компании используют ИИ для сокращения своего персонала, IBM и Red Hat делают ставку на использование базы из более 20 тыс. разработчиков, усиленной ИИ-инструментами. В задачи этой международной команды войдёт сопровождение продуктов вместе с лидерами open source сообществ; анализ, сортировка и построение иерархии уязвимостей; разработка обновлений безопасности и релиз-инжиниринг. Заявлено, что Project Lightwell поддерживает государственные (естественно, американские) приоритеты по защите цифровой инфраструктуры, критически важных систем и повышению устойчивости экосистем open source в целом. Примечательно, что ещё в январе сообщалось о том, что Евросоюз делает ставку на open source, чтобы избавиться от зависимости от IT-гигантов из США. Теперь получается, что блок в некоторой степени может попасть в зависимость, но уже от других американских IT-гигантов.

29.05.2026 [13:36], Руслан Авдеев

Meta✴ раздумывает, не потягаться ли с AWS и другими облакамиMeta✴, вероятно, попытается выйти на рынок облачных вычислений, составив конкуренцию таким опытными игроками как AWS, Microsoft Azure и Google Cloud, сообщает Datacenter Dynamics. По данным CNBC, информацию подтвердил в ходе ежегодного собрания акционеров глава компании Марк Цукерберг (Mark Zuckerberg), объявив, что руководство техногиганта «определённо обсуждает» выход на новый рынок. По его словам, почти еженедельно компания сталкивается с запросами со стороны бизнесов относительно возможной доступности API-сервисов для клиентов и вычислительных мощностей в аренду. Пока Meta✴ не предлагает никому со стороны облачные сервисы, хотя капитальные затраты на вычислительные мощности сопоставимы с аналогичными расходами известных облачных провайдеров. Во время последнего финансового отчёта Meta✴ сообщала, что прогнозы по капзатратам на год выросли до $120–135 млрд. Это связано с ожиданиями роста цен на комплектующие в текущем году и, в меньшей мере, дополнительными затратами для поддержки мощностей ЦОД в будущем году. Дополнительно заключено соглашение с Nebius на $27 млрд и с CoreWeave — на $21 млрд. Есть и многомиллиардное соглашение с AWS касательно Arm-процессоров Graviton5.

Истчоник изображения: Meta✴ Дополнительно планируется сократить многих сотрудников, высвободив средства для инвестиций в ИИ ЦОД. Ранее компания уже заявила, что намерена уволить 10 % персонала, после чего без работы останутся порядка 8 тыс. человек. Дополнительно компания отказалась от найма 6 тыс. человек, а ещё 7 тыс. будут вынуждены сменить профиль деятельности для участия в новых ИИ-инициативах. В начале года Meta✴ сформировала подразделение Meta✴ Compute, занимающееся наращиванием мощностей своих дата-центров. По словам Цукерберга, в текущем десятилетии компания намерена построить десятки гигаватт, а в будущем — сотни гигаватт или даже более. Впрочем, по словам Цукерберга, сейчас компания не занимается подготовкой облачных решений, а выход на рынок станет актуальным лишь тогда, когда у Meta✴ появится избыток мощностей — отчасти именно это якобы вселяет в топ-менеджмент уверенность при принятии решений об инвестициях в новые ЦОД. |

|