Материалы по тегу: кии

|

14.05.2026 [10:00], Владимир Мироненко

«Группа Астра» запустила отечественное облако Astra Cloud на российских Arm-процессорах Baikal-S

arm

astra linux

baikal-s

iaas

software

байкал электроникс

импортозамещение

кии

облако

сделано в россии

частное облако

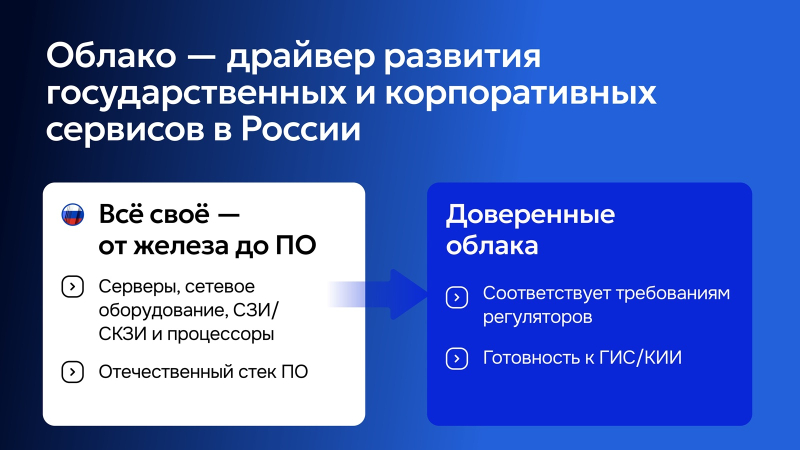

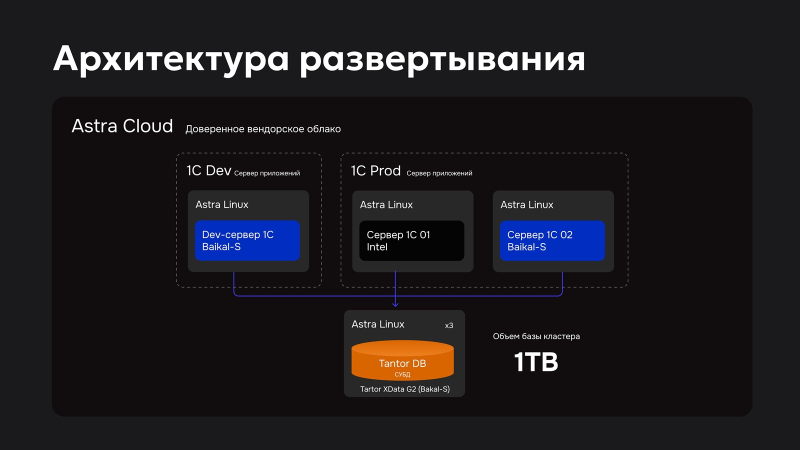

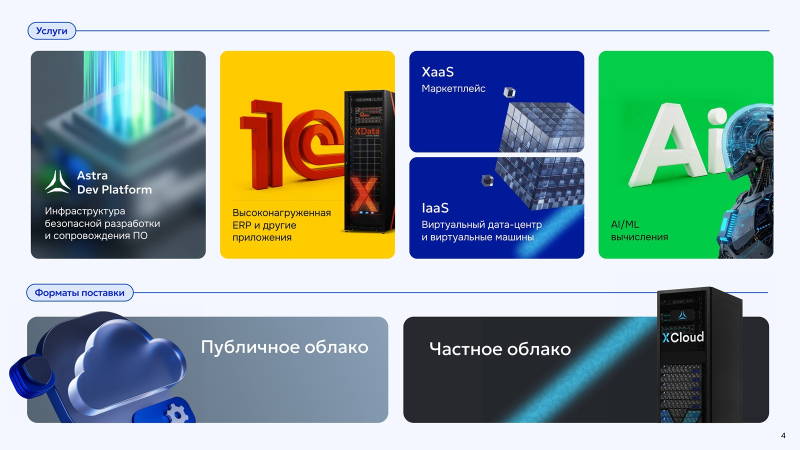

«Группа Астра» объявила о запуске облачного сервиса Astra Cloud, построенного на российских процессорах Baikal-S от компании «Байкал Электроникс» и ориентированного, в первую очередь, на критическую информационную инфраструктуру. Компания подчеркнула, что это первое в стране коммерческое облако, весь технологический стек которого, начиная от чипа и заканчивая конечным сервисом, разработан в России. «Группа Астра» отметила, что ключевым условием формирования суверенной и безопасной среды для субъектов КИИ является использование экосистемного и платформенного подхода, при котором контролируется каждый технологический слой, включая низкоуровневое аппаратное обеспечение. Astra Cloud на Baikal-S призвано обеспечить такую среду российским предприятиям: полная импортонезависимость с полным соответствием на уровне архитектуры регуляторным требованиям, которые вступают в силу с января 2028 года. Генеральный директор Astra Cloud заявил, что компания нацелена на создание сквозной технологию в облаке — от российского центрального процессора до конечного сервиса для использования заказчиком. «Для нас здесь нет выбора между “российским” и “эффективным”. Облако Astra Cloud на Baikal-S — это прямое и честное соответствие мировому Arm-стандарту, и мы даём бизнесу инструмент для спокойного перехода на доверенную инфраструктуру уже сегодня, а не в последнюю ночь перед дедлайном», — сообщил он. Также это один из первых в России облачных сервисов с использованием Arm-архитектуры, отличающейся высокой энергоэффективностью, что снижает операционные расходы, обеспечивая высокую производительность обработки современных облачных нагрузок (AI/ML, СУБД или веб-сервисы) и более низкую совокупную стоимость владения (TCO) по сравнению с x86-решениями, говорит компания. Она отмечает, что Arm-архитектура получила признание среди гиперскейлеров, которые используют её в своих собственных CPU, что в целом укрепляет программную экосистему. У Microsoft есть Arm-процессоры Cobalt 200, у AWS — Graviton 5, у Alibaba Cloud — Yitian 710, а у Google — Axion. Среди крупных независимых поставщиков серверных процессоров можно выделить Ampere Computing (активно используется Oracle), которая теперь принадлежит SoftBank, и Huawei, активно использующую процессоры Kunpeng в своей продукции, в том числе в облаке. Собственные процессоры также готовят сама Arm, Qualcomm и Fujitsu. Последние, как и чипы NVIDIA Vera, ориентированы в первую очередь на ИИ. Компания «Байкал электроникс» поставила в Россию не менее 85 тыс. процессоров собственной разработки, включая модели Baikal-T, Baikal-M и Baikal-S, но из-за санкций производство чипов пришлось прекратить, а также отменить выпуск Baikal-S. Также пришлось отменить планы по старту серийного производства в 2025–2026 гг. 128-ядерных серверных Arm-процессоров второго поколения Baikal-S2. Однако вскоре будут доступны и они. «Группа Астра» также готовит для партнёров и интеграторов совместные пакеты поставки, чтобы обеспечить их не только технологией, но и отлаженными коммерческими сценариями её внедрения. Например, в публичном облаке Astra Cloud с Baikal-S заказчик получит защищённую аттестованную инфраструктуру и приложения в ЦОД Astra Cloud, предоставляемые как сервис, для использования под конкретные бизнес-задачи (от пилота до промышленной нагрузки) без надобности в создании собственной аппаратной площадки. В свою очередь, частное облако на Baikal-S — это выделенная инфраструктура в контуре заказчика для тех, кому важен контроль с максимальной изоляцией данных. Также предлагается ПАК XCloud на Baikal-S — готовая облачная платформа «под ключ», которая разворачивается либо в контуре заказчика по лицензии, либо в ЦОД Astra Cloud по подписке. Пока что предоставляется IaaS (узлы 2 × 48 ядер, 128–768 Гбайт RAM, 1 Тбайт системный диск + HDD/SSD), а в будущем появятся VDI, Kubernets, почтовая служба и т.д. — всё, что запланировано к реализации в платформе Astra Cloud, будет доступно и на Baikal S. В настоящее время облако Astra Cloud на Baikal-S проходит финальную доработку на реальных нагрузках в «Группе Астра». Речь, в частности, о полноценном развёртывании платформы 1С. Ожидается, что до конца июля для избранных клиентов будет открыт пилотный доступ в неаттестованном сегменте с возможностью бесплатного тестирования до конца года. Также в этом году будет запущен аттестованный сегмент с дальнейшим расширением сервисов для разработчиков и коммерческой подписки. Одновременно с облачной инфраструктурой Astra Cloud предоставит готовую платформу разработки, включающую репозитории кода, CI/CD-конвейеры и инструменты безопасной разработки, что позволит заказчикам существенно ускорить адаптацию приложений под архитектуру Baikal-S без необходимости в самостоятельном построении DevOps-цепочек. Также компания планирует в течение этого года дополнить облако Astra Cloud на Baikal-S GPU-серверами для ИИ- и HPC-задач, чтобы позволит запускать ИИ-нагрузки на полностью отечественном стеке без необходимости параллельного использования зарубежных ИИ-облаков для машинного обучения. Для участия в пилоте Astra Cloud на Baikal-S компаниям необходимо заполнить заявку на предтестирование и предзаказ IaaS на Baikal-S, указав планируемые сценарии использования — например, перенос продуктивных нагрузок, разработка и CI/CD, запуск ИИ-задач или отработка сценариев отказоустойчивости. Это позволит компании заранее подобрать конфигурацию ресурсов под реальный профиль заказчика и сопроводить пилот методически. «Группа Астра» выразила уверенность в том, что облако на Baikal-S в ближайшем будущем станет «стандартом для российских значимых объектов, а в горизонте двух-пяти лет — основой для экспорта доверенной инфраструктуры». Компания приглашает к сотрудничеству разработчиков, вендоров в сфере информационной безопасности и облачных интеграторов, которые «видят в технологическом суверенитете пространство для качественного рывка».

21.04.2026 [08:49], Руслан Авдеев

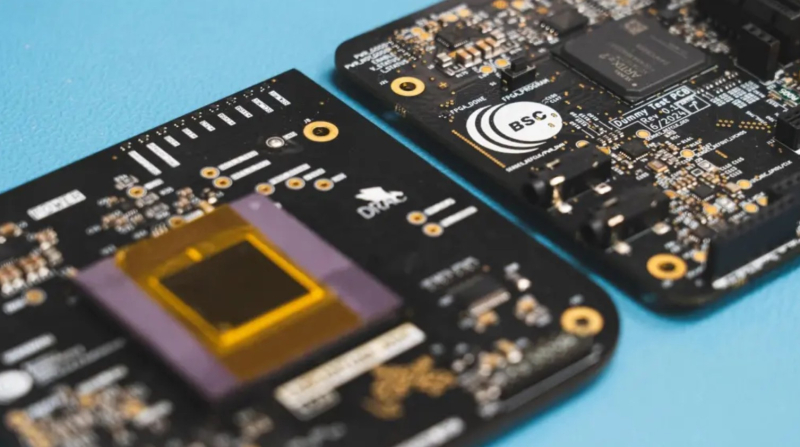

Испанцы разрабатывают аппаратный «стоп-кран» для защиты от бэкдоров в зарубежных чипахНа фоне изменчивой геополитической обстановки и сопутствующих проблем Национальный центр суперкомпьютерных вычислений Барселоны (Barcelona Supercomputing Center, BSC) совместно с Политехническим университетом Каталонии (Politècnica de Catalunya, UPC) запустили проект Safe and Secure Technologies, сообщает EE Times. Он предназначен для разработки безопасных чипов для критической инфраструктуры и экстренных служб. Проект обеспечит разработки для сфер, в которых сбои в работе оборудования и угрозы безопасности могут иметь серьёзные последствия. В числе прочего это касается энергосетей, автомобильной промышленности, железнодорожного транспорта, телеком-сектора, гражданской обороны и др. ЕС стремится снизить зависимость от внешних технологий, поэтому Safe and Secure Technologies должен поспособствовать достижению технологического суверенитета. В компании заявляют, что уязвимость часто заключается не в доступности оборудования, а в его происхождении. Проблема в том, что Европа в контексте чипов для критически важных систем во многом зависит от технологий из США, Тайваня и Юго-Восточной Азии в целом. Предполагается, что при определённых условиях сторонние игроки могут, например, использовать недокументированный бэкдор для полного отключения энергосистемы и др.

Источник изображения: Barcelona Supercomputer Center Акцент в проекте сделан не на создании собственных уникальных решений, а на прозрачности, позволяющей полностью проверить безопасность продуктов. Основным аппаратным компонентом проекта станет т.н. «остров безопасности» (Safety Island), созданный на основе наработок европейских программ De-RISC, SELENE, ISOLDE и FRACTAL — интегрированный модуль обеспечения безопасности. Этот компонент будет устанавливаться в непосредственной близости от процессора и гарантирует, что устройство будет работать в соответствии со спецификации, необходимыми пользователю. Фактически модуль контролирует работу основного процессора, отслеживает выполнение им задач в режиме реального времени и распределение ресурсов. Если эти условия не соблюдаются, модуль способен или сам принять меры, или инициировать прерывание, чтобы ПО или операционная система отреагировали на него в соответствии с пользовательскими запросами. Заявлено, что разработанное «железо» может выйти из строят только в исключительных обстоятельствах. В этому случае оно распознаёт ситуацию и контролируемым образом прерывает исполнение до того, как остальная система получит ошибочные инструкции.

Источник изображения: Barcelona Supercomputer Center Разработка Safe and Secure Technologies ориентирована в первую очередь на интеграцию с продуктами на базе RISC-V, но в целом «ядро», предназначенное для размещения в хост-процессоре, можно интегрировать и с чипами Intel, Arm и AMD. Учитывая будущие нормативные требования и требования к безопасности продуктов, компания намерена поддерживать передовые стандарты криптографии. Строго говоря, продукт не является «криптографическим чипом как таковым», поскольку в его задачи входит контроль над функциями безопасности, но в будущем по запросу клиентов можно добавить даже поддержку «квантовой криптографии». У компании не будет собственных производственных мощностей, основное внимание она будет уделять проектированию, а собственно выпуск поручат контрактным производителям. Сейчас проект работает над привлечением капитала, чтобы поменьше зависеть от государственных субсидий. Хотя возможности для государственного финансирования открыты, они не являются основным драйвером разработок. Переговоры с инвесторами продолжаются, ожидается, что в конечном итоге численность персонала составит несколько десятков человек. Выход на рынок будет зависеть от капитализации, начать работы планируется через 6-12 месяцев, после чего возможно значительное ускорение. Safe and Secure Technologies — уже пятнадцатый проект, «отпочковавшийся» от BSC. Ранее коммерческие предприятия центра уже привлекли €44 млн частного капитала и наняли более 600 специалистов. В феврале сообщалось, что BSC уже активно участвует в гонке за обретением Европой технологического суверенитета. Первый европейский суверенный RISC-V-процессор Cinco Ranch изготовлен по техпроцессу Intel 3. В этом приняла непосредственное участие Лаборатория суперкомпьютерных вычислений (BZL) центра BSC-CNS, а в апреле появилась информация, что процессор готов к началу массового производства.

14.04.2026 [15:04], Руслан Авдеев

ORG: зависимость Великобритании от американских IT-гигантов ставит под угрозу национальную безопасность

open source

software

великобритания

госзакупки

импортозамещение

информационная безопасность

кии

конфиденциальность

облако

сша

Исследование НКО Open Rights Group (ORG) свидетельствует о том, что Великобритания чрезмерно зависит от небольшой группы американских техногигантов, предоставляющих ЦОД, ПО и цифровую инфраструктуру. По мнению экспертов, это ставит под угрозу национальную безопасность, сообщает Computer Weekly. Доклад поддержал ряд членов британского парламента. В нём предупреждается, что зависимость страны от крупных технобизнесов ставит Соединённое Королевство под угрозу на фоне ухудшения отношений с США. Подчёркивается, что разногласия относительно действий США в случае их углубления, могут поставить Великобританию под угрозу американских санкций, в том числе, касающихся КИИ. Утверждается, что техногиганты использовали власть и ресурсы для контроля рынков, ограничения инноваций и лоббирования, что позволило фактически захватить рынок критически важной инфраструктуры. ORG подчёркивает, что чрезмерная зависимость от иностранного бизнеса создаёт критически проблемы, поскольку внешнеполитическая активность США создаёт «геополитическую неопределённость». ORG утверждает, что у США достаточно возможностей для введения санкций, способных приостановить поставки техногигантами услуг как госучреждениям, так и частным клиентам. США уже применяли санкции против европейских структур, в частности — Международного уголовного суда (МУС) и его участников. Например, отдельным функционерам Microsoft заблокировала электронную почту после выдачи ордеров на арест израильских политиков. В докладе сообщается, что в случае ухудшения отношений двух стран США сможет воспользоваться своим технологическим доминированием на рынке критической инфраструктуры Великобритании.

Источник изображения: Francesco Zivoli/unsplash.com Кроме того, с помощью американских облачных сервисов США могут следить за суверенными данными — заокеанские спецслужбы имеют к ним законный доступ в соответствии с американским законодательством. В своё время Microsoft уже заявила о невозможности обеспечить реальный суверенитет европейским данным, поскольку компания вынуждена подчиняться законам США. Согласно докладу, британское правительство зависит от внешних поставщиков IT-сервисов и консалтинговых компаний, из-за чего государственные ведомства «привязаны» к технологиям конкретных поставщиков, уязвимы в случае завышения цен и др. В отчёте 2025 года Управление по вопросам конкуренции и рынков (CMA) указывало, что фактическое отсутствие конкурентного рынка вынуждает Великобританию переплачивать до £500 млн ежегодно. Open Rights Group призывает британские власти последовать примеру стран ЕС (Германии, Франции, Нидерландов и Дании), активно инвестирующих в технологии на основе открытых стандартов и open source ПО. Утверждалось, что каждый £1, вложенный в технологии на основе open source, приносит £4 отдачи. Британские парламентарии также призывают изменить правила государственных закупок, чтобы помочь местным поставщикам облачных услуг масштабировать свой бизнес, с дискриминацией внешних игроков в пользу британских компаний. Кроме того, больше внимания предлагается уделять open source и развитию суверенных ИИ-моделей. Депутаты подчёркивают, что зависимость от крупных технологических компаний вроде Palantir сделали страну «опасно уязвимой», в условиях неопределённости она должна обеспечить контроль над КИИ для обеспечения цифрового суверенитета.

06.03.2026 [01:05], Владимир Мироненко

Планирование пошло не по плану: аналоги ERP SAP и Oracle причислили к КИИВ России признали ERP-системы, аналогичные продуктам зарубежных SAP и Oracle, объектами критической информационной инфраструктуры (КИИ). Распоряжением правительства №360-р они были добавлены в единый перечень из 397 типовых отраслевых объектов КИИ. Они прямо включены в перечень объектов КИИ для химической, металлургической, горнодобывающей, ракетно-космической и оборонной промышленности, сообщил «Коммерсантъ». Ресурс отметил, что решение правительства формализует принятые ранее отраслевые перечни (с 2024 года) и обязывает предприятия проводить категорирование ERP, усиливать их защиту по требованиям ФСТЭК, что влечёт за собой дополнительные расходы. Также включение в перечень стимулирует к переходу на отечественные аналоги вместо иностранных SAP или Oracle из-за возможных штрафов, производственных простоев и роста IT-затрат. Ранее было предложено создание национального аналога SAP, но она не нашла поддержки у бизнеса. Импортозамещение ERP-систем, в том числе в субъектах КИИ, сейчас курирует Национальный центр компетенций по информационным системам управления (НЦК ИСУ). Он предлагает поэтапный подход, чтобы минимизировать риски: сначала провести категорирование объектов с обязательным аудитом текущих платформ (включая SAP и Oracle), а затем начать миграцию на отечественные аналоги с сохранением ключевых бизнес-процессов. НЦК ИСУ отметил, что вводимые правила в итоге затруднят категорирование ERP, приведут к усложнению проектов и росту затрат на них, а причисление ERP к КИИ означает, что регулятор видит риски защищённости самих этих решений. Вместе с тем эксперты отметили, что явных требований к самим системам распоряжение правительства не добавляет, а существующие приказы ФСТЭК и других ведомств описывают лишь меры обеспечения защиты от различных угроз. Поэтому следует ожидать, что поддержка иностранных ERP-решений, которая всё ещё осуществляется без участия западных вендоров, сохранится. Как ожидается, из-за перевода в объекты КИИ затраты компаний вырастут из-за внедрения дополнительных средств защиты, сегментации сети, резервирования и пересмотра архитектуры, но основная сумма пойдёт не на лицензии, а на интеграцию, аудит и сопровождение.

14.02.2026 [12:12], Сергей Карасёв

Сделано в Японии: Fujitsu организует производство суверенных ИИ-серверовКорпорация Fujitsu с марта текущего года начнёт выпускать в Японии суверенные серверы, ориентированные на задачи ИИ и другие ресурсоёмкие нагрузки. Такие системы с маркировкой «Made in Japan» будут выпускаться на предприятии Fujitsu Group в Касасиме (Kasashima) по полному циклу. Fujitsu отмечает, что геополитическая напряжённость, усиливающиеся киберугрозы и более жёсткие требования регулирующих органов приводят к необходимости усиления защиты критически важной информации. В Японии, в частности, в рамках Закона о содействии экономической безопасности управление системными рисками и цифровой суверенитет имеют первостепенное значение для клиентов, работающих с критической информационной инфраструктурой (КИИ). С целью удовлетворения растущего спроса на суверенные решения Fujitsu организует в Японии выпуск серверов, оборудованных ускорителями NVIDIA HGX B300 и NVIDIA RTX Pro 6000 Blackwell Server Edition. Кроме того, до конца 2026 финансового года (заканчивается 31 марта 2027-го) корпорация освоит производство систем на основе фирменных чипов Fujitsu Monaka, которые насчитывают до 144 вычислительных ядер с архитектурой Arm.

Источник изображения: Fujitsu Подчёркивается, что при изготовлении суверенных серверов завод Fujitsu Group будет использовать опыт, полученный при создании суперкомпьютера Fugaku и других высоконадёжных систем. Интегрированный процесс производства охватывает все этапы — от получения печатных плат до сборки устройств, что обеспечит полную отслеживаемость и прозрачность. Продукцию «Made in Japan» планируется поставлять на местный рынок, а также европейским заказчикам. Кром того, Fujitsu расширит сотрудничество с Supermicro для обеспечения непрерывного планирования, разработки, производства, продаж и технического обслуживания ИИ-серверов. В конце 2020 года «белую сборку» серверов наладила в США HPE. Эти машины тоже ориентированы в первую очередь на заказчиков из госсектор, а не обычных потребителей.

10.02.2026 [09:57], Руслан Авдеев

Евросоюз потратит €347 млн на защиту и ремонт подводных кабелей — начнут с БалтикиЕврокомиссия объявила, что растущие риски для критически важной подводной кабельной инфраструктуры заставляют Евросоюз активизировать усилия по её защите. На днях представлен комплекс мер Cable Security Toolbox по снижению рисков безопасности кабелей и список кабельных проектов, представляющих интерес для Европы (Cable Projects of European Interest, CPEI). Также пересмотрен план Connecting Europe Facility (CEF) — Digital Work Programme по распределению €347 млн на стратегические кабельные проекты, в т.ч. на расширение европейских возможностей по ремонту кабелей. Новая инициатива — часть плана ЕС по обеспечению безопасности кабелей (EU Action Plan on Cable Security), направленного на укрепление безопасности подводной кабельной инфраструктуры Европы, в т.ч. на противодействие преднамеренным повреждениям и саботажу. Инструментарий для обеспечения безопасности включает шесть стратегических мер и четыре технические и вспомогательные. Комплекс разработали с учётом оценки рисков, уязвимостей и угроз, проведённой в октябре 2025 года. Государственному финансированию подлежат 13 направлений CPEI. Реализация проекта рассчитана на три пятилетки, до 2040 года. Проекты CPEI будут иметь приоритет при выборе в ходе предстоящих конкурсах предложений в рамках программы CEF. Им же будет уделяться особое внимание при планировании следующей многолетней программы финансирования. Оценка рисков, инструменты и CPEI определены Еврокомиссией и представителями государств в рамках специальной экспертной группы, посвящённой кабелям (Cables Expert Group). Еврокомиссия внесла поправки в план CEF Digital Work Programme, выделив €347 млн на финансирование кабельных проектов, имеющих стратегическое значение.

Источник изображения: Teo D/unsplash.com В 2026 году €60 млн выделят на два проекта по развитию возможностей ремонта кабелей, отдельно проведут конкурс на €20 млн для оборудования кабельных SMART-систем. Речь идёт о датчиках и элементах систем мониторинга, интегрированных в подводную кабельную инфраструктуру для сбора сейсмических и иных данных в режиме реального времени. Также в 2026–2027 гг. объявят два конкурса для финансирования CPEI на €267 млн. В рамках CEF Digital объявлен конкурс на €20 млн для развития «адаптируемых» модулей для ремонта подводной кабельной инфраструктуры. Предполагается, что такие модули будут размещать в портах и на верфях, что ускорит восстановление подводной инфраструктуры. Речь идёт о первом этапе более масштабной инициативы, предназначенной для всех морских бассейнов с присутствием Евросоюза (Балтийского, Средиземного и Атлантического). В ходе реализации пилотного проекта будет уделяться первоочередное внимание Балтийскому морю в связи с участившимися в последние годы случаями обрывов подводных кабелей. Предполагается, что объекты критически важной инфраструктуры могут стать целями для неких враждебных действий. Заявки на финансирование будут приниматься только от государственных организаций, имеющих полномочия реагировать на чрезвычайные ситуации, включая силы гражданской обороны, береговой охраны и ВМС. В рамках действующей многолетней рабочей программы CEF Digital multiannual Work Programme (2024–2027 гг.) на связанные с подводными кабелями проекты в общей сложности распределено €533 млн, из них €186 млн уже выделены на 25 проектов. В 2021–2024 гг. Евросоюз уже выделил €186 млн на 51 проект подключения к магистральным кабелям. Стоит отметить, что защита кабелей продвигается также по линии НАТО (Baltic Sentry) и отдельных стран. Так, срочно озаботиться вопросами ремонта и защиты подводных кабелей призывали британские власти.

31.01.2026 [13:19], Андрей Крупин

ФСТЭК России опубликовала рекомендации по безопасной настройке Samba

active directory

software

администрирование

защита предприятия

информационная безопасность

кии

фстэк россии

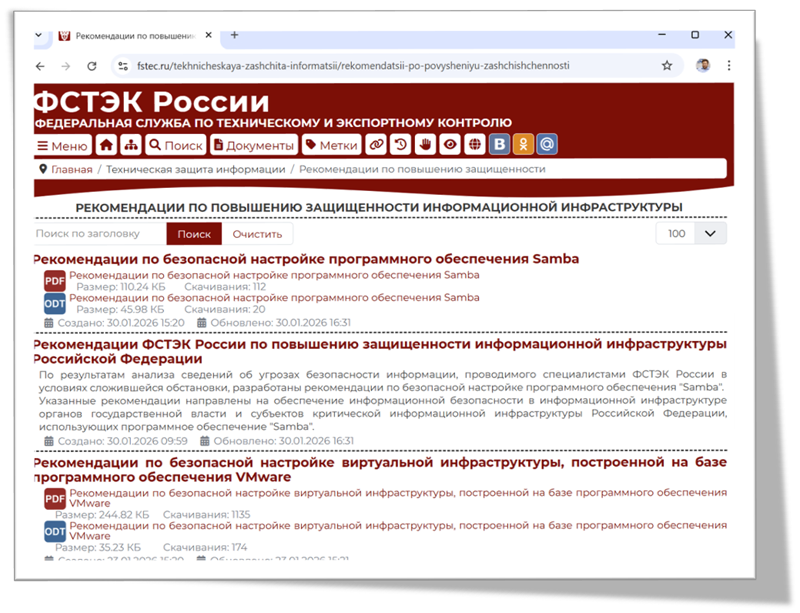

Федеральная служба по техническому и экспортному контролю выпустила рекомендации по безопасной настройке программного обеспечения Samba в IT-инфраструктуре органов государственной власти и субъектов критической информационной инфраструктуры РФ. Документ подготовлен по результатам анализа сведений о киберугрозах, проводимого специалистами ведомства. Samba представляет собой свободно распространяемый многофункциональный серверный продукт, который используется в качестве моста между операционными системами Windows и Unix-подобными системами (Linux, macOS, BSD и др.) для совместного использования файлов и принтеров. Решение поддерживает протоколы SMB/CIFS (Server Message Block / Common Internet File System), может выступать в роли контроллера домена Active Directory, совместимого с реализацией Windows Server 2008 и способного обслуживать все поддерживаемые Microsoft версии Windows-клиентов, в том числе Windows 11. Также Samba может использоваться в качестве файлового сервера, сервиса печати и сервера идентификации.  В опубликованных ФСТЭК России рекомендациях перечислены различные аспекты и нюансы конфигурирования ПО Samba. В частности, затронуты вопросы парольной политики, разграничения прав доступа к файлам, отключения устаревшего протокола SMBv1, настройки аудита и журналирования событий, средств шифрования и резервного копирования данных. Отдельное внимание уделено конфигурированию ключевых подсистем и групповых политик. Документ размещён на информационном портале Федеральной службы по техническому и экспортному контролю fstec.ru в разделе «Техническая защита информации → Рекомендации по повышению защищённости информационной инфраструктуры». Напомним, что ФСТЭК России ведёт централизованный учёт информационных систем и иных объектов КИИ по отраслям экономики, а также мониторинг и оценку текущего состояния технической защиты информации и обеспечения безопасности значимых объектов критической информационной инфраструктуры. Также в числе обязанностей ведомства значится оперативное информирование органов власти, местного самоуправления и организаций об угрозах безопасности информации и уязвимостях информационных систем и иных объектов КИИ, а также о мерах по технической защите от этих угроз и уязвимостей.

18.01.2026 [16:14], Руслан Авдеев

От телекома до солнечной энергетики: Евросоюз собирается изгнать китайские технологии из своей критической инфраструктурыБрюссельские бюрократы предлагают постепенно вытеснить оборудование китайского производства из критической инфраструктуры Евросоюза. Для этого компаниям из КНР вроде Huawei и ZTE намерены запретить участвовать в создании телекоммуникационных сетей, солнечных электростанций и сканеров систем безопасности, сообщает The Financial Times. Новые меры планируют принять в рамках обновлённой политики, касающейся безопасности и технологий, в попытке снизить зависимости от компаний США и «высокорисковых» бизнесов Китая — некоторые политики считают, что те могут поставить под угрозу конфиденциальные данные европейцев. В США использование оборудования Huawei и других компаний в телеком-сетях давно запрещено, тогда как в странах Евросоюза отказ носит скорее добровольный характер. В сопровождении к раннему проекту предложенного закона Cybersecurity Act (он всё ещё может быть изменён) ранее подчёркивалось, что «фрагментированные» национальные решения доказали свою неэффективность в масштабах всего европейского рынка. Точные сроки теперь уже принудительного вытеснения китайского бизнеса будет зависеть от оценки сопутствующих рисков. В расчёт также примут стоимость и доступность альтернативных решений. Прежние рекомендации принимались к исполнению в ЕС весьма неравномерно, некоторые страны Евросоюза по-прежнему полагаются на «высокорисковых» поставщиков. Так, в 2025 году Испания подписала контракт на €12 млн с Huawei на поставки оборудования для хранения материалов прослушки, одобренной местными судебными органами, правоохранительными органами или спецслужбами. Еврокомиссия инициировала расследования в отношении производителей поездов и ветрогенераторов, а в 2024 году провела рейды в офисах компании Nuctech, занимающейся производством охранного оборудования. Стоит отметить, что сегодня более 90 % установленных в Евросоюзе солнечных панелей — китайского производства. Представители индустрии также отмечают отсутствие приемлемых альтернатив с учётом того, что ЕС одновременно должен снизить зависимость как от китайских, так и от американских поставщиков. Телеком-операторы уже предупредили о росте цен для клиентов, который будет вызван новыми запретами. Законопроект будет рассмотрен Европарламентом и странами ЕС по отдельности. Высока вероятность, что предложенные временные рамки внедрения запретов вызовут негативную реакцию некоторых членов союза. Более того, предложение может столкнуться с противодействием групп лоббистов. Так, в SolarPower Europe, представляющей европейскую «солнечную» промышленность, Huawei является полноправным участником благодаря производству инверторов. В ноябре Пекин заявил, что попытка Еврокомиссии отказаться от использования технологий Huawei и ZTE нарушит «рыночные принципы и правила честной конкуренции». Министерство иностранных дел отметило, что факты свидетельствуют, что в нескольких странах отказ от качественного и безопасного оборудования из КНР не только сдерживает развитие технологий в самих странах, но и привозит к большим финансовым потерям.

28.11.2025 [20:48], Андрей Крупин

«РТК-ЦОД» запустила новую площадку «Облака КИИ» в московском дата-центреКомпания «РТК-ЦОД» (входит в IT-кластер «Ростелекома») сообщила о запуске новой площадки «Облако КИИ», развёрнутой на базе ЦОД «Остаповский-2» в Москве и предназначенной для размещения критической информационной инфраструктуры. Инфраструктура «Облака КИИ» включает в себя аттестованное облако, соответствующее требованиям приказа ФСТЭК №239 на уровне IaaS; взаимодействие с НКЦКИ по передаче инцидентов информационной безопасности, событий и проведение расследований, связанных с ними; контроль соответствия ПО и СЗИ актуальным требованиям и нормативной документации; мониторинг событий ИБ и оперативное реагирование на инциденты; взаимодействие с ГосСОПКА для обмена информацией об инцидентах. Применённые в защищённом окружении «Облака КИИ» аппаратные решения внесены в реестр Минпромторга, а программное обеспечение — в реестр Минцифры России.

Источник изображения: «Ростелеком» / cloud.rt.ru Развёрнутая «РТК-ЦОД» облачная площадка соответствует требованиям к объектам критической информационной инфраструктуры до второй категории значимости, позволяет размещать государственные информационные системы первой категории и работать с персональными данными до первого уровня значимости включительно. Вычислительный комплекс «Остаповский-2» введён в эксплуатацию в 2024 году и вмещает 2048 стоек. ЦОД соответствует уровню защищённости Tier III, что гарантирует работу инженерных систем объекта в случае чрезвычайных ситуаций. Новая аттестованная площадка «Облака КИИ» станет частью отказоустойчивой инфраструктуры компании, которая уже включает площадку в дата-центре «Медведково-1». Расположение двух центров обработки данных в Москве на расстоянии около 20 км друг от друга позволяет обеспечить высокий уровень доступности сервисов и бесперебойность их работы.

23.10.2025 [13:50], Руслан Авдеев

Неудобные вопросы: казначейство Великобритании выясняет, почему сбой AWS по ту сторону океана нарушил работу госведомств Соединённого Королевства

aws

lloyds banking

software

банк

великобритания

госуслуги

информационная безопасность

кии

конфиденциальность

облако

сбой

От правительства Великобритании потребовали ответить, почему многочасовой сбой в работе сервисов AWS (Amazon) на другом берегу Атлантики нарушил функциональность информационных систем британских структур, включая налоговую службу HMRC и Lloyds Banking Group, сообщает Computer Weekly. Многочасовой сбой 20 октября во флагманском регионе AWS US-East-1 в Северной Вирджинии (США) нарушил работу компаний и организаций по всему миру, в том числе и в Соединённом Королевстве. Поэтому в Великобритании и других странах растёт обеспокоенность тем, что частный и государственный сектора зависят от заокеанских служб — вновь появились призывы сохранить услуги национального значения под локальным контролем. Так, Казначейству Великобритании уже предложено отчитаться о том, почему предоставленные в январе этого года полномочия не помогли гарантировать надёжность сервисов в секторе финансовых услуг. В частности, почему платформа AWS (и не только она), которая является облачным провайдером большого числа финансовых учреждений Великобритании, до сих пор не включена в список критически важных третьих сторон (Critical Third Parties, CTP), который позволяет требовать от сторонних компаний соблюдения тех же высоких стандартов, что и от финансовых учреждений. Также чиновников попросили уточнить, не беспокоит ли их тот факт, что ключевые фрагменты британской IT-инфраструктуры размещены за рубежом, с учётом последствий недавнего сбоя. Также предлагается объяснить, какую работу проводят совместно с HMRC, чтобы предотвратить аналогичные сбои в будущем. В Министерстве финансов Великобритании заявили журналистам, что работают с регуляторами над внедрением режима CTP. В AWS же предложили спросить у самой HMRC, почему сбой в США так повлиял на неё. У AWS с 2016 года есть собственный облачный регион в Великобритании, причём платформа позволяет британским структурам получать доступ к локальным версиям публичных облачных сервисов. В AWS придерживаются «модели общей ответственности», при которой клиенты должны сами внимательно выбирать сервисы для размещения в облаке. Утверждается, что такой подход обеспечивает гибкость и контроль со стороны клиента. По мнению некоторых экспертов, сбой свидетельствует о том, что часть инфраструктуры HMRC и Lloyds зависела от американских мощностей, и это мог быть осознанный выбор британских структур, а не вина AWS. С другой стороны, инцидент показал, как сложна и взаимосвязана современная облачная инфраструктура. Заказчики могли не знать какие сервисы размещены в рамках их пакетов услуг в Великобритании и насколько они устойчивы. Например, Microsoft в своё сообщила, что не может гарантировать суверенитет данных полиции Великобритании, хранящихся и обрабатываемых на её платформе. Позже выяснилось, что данные британской полиции могут обрабатываться более чем в 100 странах, причём пользователи об этом не знали. В Forrester сообщают, что AWS осознаёт проблему и намерена запустить в Европе «идеальную копию» своих сервисов в рамках предложения суверенного облака. Первый изолированный регион предусмотрен в Германии. Фактически, единственный надёжный способ избавиться от иностранной зависимости — физическая и логическая изоляция облачных регионов, используемых клиентами. По словам экспертов, чем более «концентрированной» становится инфраструктура, тем более хрупкой и зависимой от внешнего управления она становится. Если Европа настроена на обретение цифрового суверенитета, ей необходимо скорее принять необходимые для этого меры. В частности, следует переосмыслить систему закупок, финансировать суверенные альтернативы и сделать обеспечение надёжности базовым требованием. Ранее эксперты пришли к выводу, что сбой в работе AWS наглядно продемонстрировал опасную зависимость всего мира от нескольких облачных гигантов из США. Европа так и не смогла избавиться от бремени американских гиперскейлеров, которые открыто признают, что даже не могут гарантировать суверенитет данных. При этом к AWS есть вопросы и у других британских регуляторов. |

|