Материалы по тегу: кии

|

20.10.2025 [20:33], Андрей Крупин

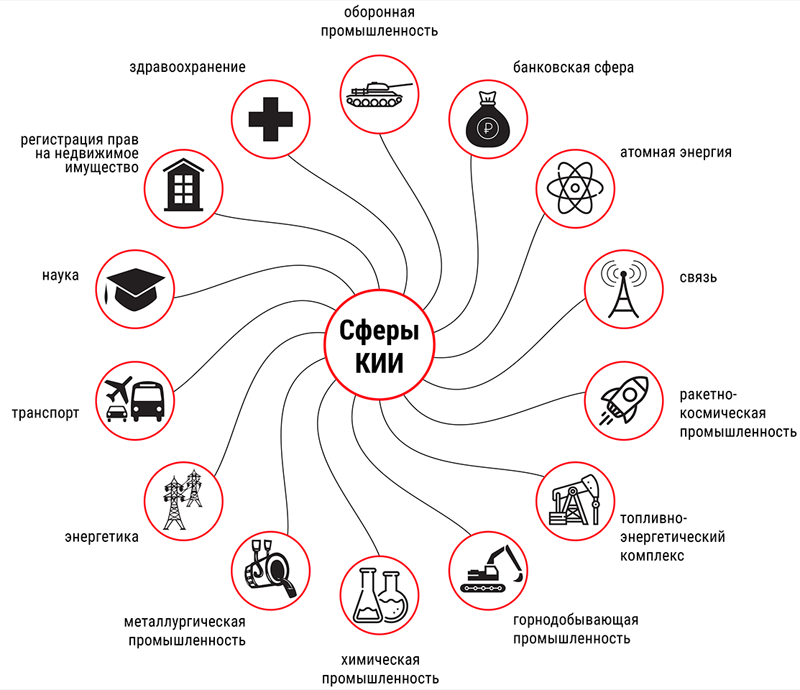

UserGate получил статус корпоративного центра ГосСОПКАРоссийский ИБ-вендор UserGate подписал соглашение о взаимодействии с Национальным координационным центром по компьютерным инцидентам (НКЦКИ) в рамках выполнения функций центра ГосСОПКА для субъектов критической информационной инфраструктуры (КИИ) РФ. Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации (ГосСОПКА) представляет собой единый территориально распределённый комплекс, включающий силы и средства, предназначенные для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты. Согласно Федеральному закону № 187-ФЗ «О безопасности критической информационной инфраструктуры РФ», в первую очередь ГосСОПКА предназначена решать задачи обеспечения безопасности КИИ. Список объектов критической информационной инфраструктуры страны включает телекоммуникационные и IT-системы, а также АСУ ТП, которые задействованы в государственных органах, здравоохранении, на транспорте и в связи, кредитно-финансовой сфере, топливно-энергетическом комплексе и различных отраслях промышленности: атомной, оборонной, ракетно-космической, химической и других.

Сферы критической информационной инфраструктуры (источник изображения: ГосСОПКА / gossopka.ru) Корпоративный центр ГосСОПКА создан на базе uFactor — подразделения UserGate, которое будет предоставлять комплекс услуг по обеспечению выполнения заказчиками Федерального закона № 187-ФЗ при непрерывном взаимодействии с НКЦКИ. Комплекс услуг включает в себя реагирование на компьютерные инциденты в порядке, указанном в законе; принятие мер по ликвидации последствий компьютерных атак; проведение мероприятий по информированию о компьютерных инцидентах федеральных органов исполнительной власти. Подключение к ГосСОПКА предоставило UserGate следующие возможности: прямое взаимодействие с НКЦКИ на основе заключённого соглашения о сотрудничестве; доступ к актуальной информации о киберугрозах и инцидентах в режиме реального времени, что позволяет оперативно реагировать и предотвращать компьютерные атаки; предоставление услуг по мониторингу инцидентов информационной безопасности и противодействию компьютерным атакам другим организациям, включая субъекты КИИ.

01.10.2025 [10:30], Сергей Карасёв

МегаФон GCloud виртуализуется с помощью «Базиса»МегаФон внедрил платформу Basis Dynamix Enterprise в облачную инфраструктуру для размещения государственных информационных систем (ГИС). Это позволит клиентам оператора управлять виртуальными серверами, контейнерами и сетевыми сервисами через единую консоль при помощи современного отечественного инструмента. Продукты «Базиса», крупнейшего российского разработчика решений по управлению динамической ИТ-инфраструктурой, вошли в состав сертифицированной облачной платформы МегаФон GCloud, предназначенной для размещения государственных информационных систем, объектов КИИ и ИСПДн с максимальным уровнем защиты (К-1 и УЗ-1). Технологической платформой для серверной виртуализации в МегаФон GCloud стал Basis Dynamix Enterprise. Решение позволяет управлять виртуальными серверами и контейнерами, автоматизировать развёртывание инфраструктуры, использовать Kubernetes и обеспечивать отказоустойчивость на уровне дата-центров. Помимо этого, в МегаФон GCloud вошла комплексная система защиты виртуальной инфраструктуры Basis Virtual Security, сертифицированная ФСТЭК по четвёртому уровню доверия. Она обеспечивает изоляцию окружений, контроль доступа и аудит событий, что особенно важно при работе с ИСПДн и критической информационной инфраструктурой. «МегаФон GCloud востребован среди заказчиков, чьи объекты относятся к КИИ с высоким уровнем значимости, осуществляющих взаимодействие ГИС. Внедрение Basis Dynamix даёт клиентам инструмент централизованного управления серверами. Он автоматически распределяет ресурсы, ускоряет развёртывание новых сервисов и гибко масштабирует мощности под текущие потребности, что критически важно для развития облака федерального уровня», — прокомментировала директор по развитию корпоративного бизнеса МегаФона Наталья Талдыкина. «Для нас участие в МегаФон GCloud — логичное продолжение работы по созданию технологически независимой ИТ-инфраструктуры, способной выдерживать критические нагрузки и соответствовать требованиям безопасности. Наши решения уже показали свою надёжность в масштабных проектах, в том числе при построении облака "ГосТех", где на решениях "Базиса" развёрнута единая среда виртуализации с десятками тысяч виртуальных машин, поддерживающих работу ключевых цифровых сервисов страны», — отметил Иван Ермаков, коммерческий директор «Базиса». МегаФон GCloud — сертифицированная облачная платформа для государственных заказчиков. Она соответствует требованиям класса К-1 и уровня защиты УЗ-1 и предназначена для размещения ГИС, объектов КИИ и персональных данных органов власти и государственных учреждений. «Базис» — крупнейший российский разработчик ПО управления динамической ИТ-инфраструктурой, виртуальных рабочих мест и оказания облачных услуг. По данным исследования iKS-Consulting, «Базис» является лидером на рынке ПО управления динамической ИТ-инфраструктурой в России с долей 19 %, при этом доля компании в сегменте ПО виртуализации ИТ-инфраструктуры (серверная виртуализация и виртуализация рабочих столов) составила 26 % в 2024 г. Продукты «Базиса» интегрированы в ключевые государственные проекты, такие как Гособлако (ГЕОП), Гостех и Госуслуги, применяются в федеральных и региональных органах исполнительной власти, а общее количество государственных информационных систем и сервисов, полагающихся на продукты «Базиса», превышает 230. Однако бо́льшую часть выручки компании обеспечивают коммерческие заказчики: продукты экосистемы «Базис» используются в компаниях различного масштаба — от крупнейших корпораций до малых и средних предприятий.

08.09.2025 [22:08], Андрей Крупин

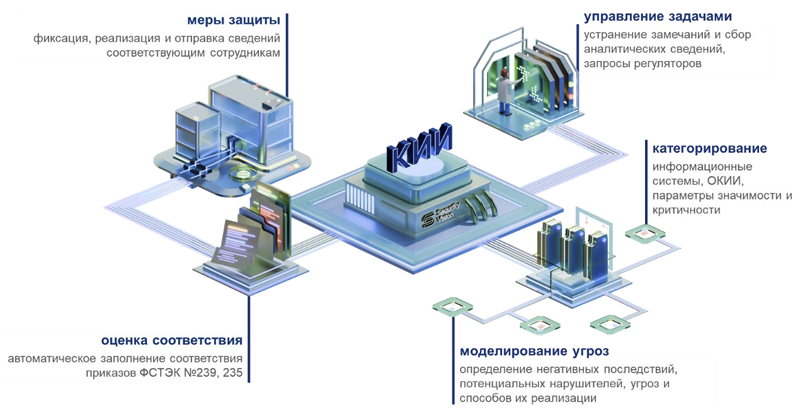

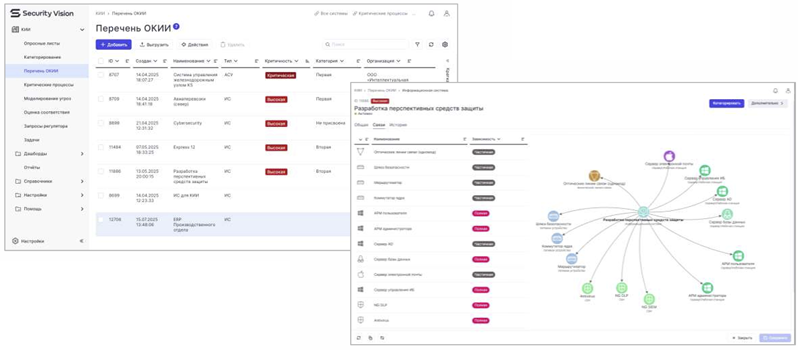

Security Vision представила решение для защиты критической инфраструктуры малого и среднего бизнесаКомпания Security Vision объявила о расширении линейки продуктов для среднего и малого бизнеса и выпуске программного комплекса «КИИ Basic», предназначенного для автоматизации процессов категорирования и защиты объектов критической информационной инфраструктуры (КИИ) согласно требованиям российского законодательства. «КИИ Basic» автоматизирует ряд процедур, необходимых для исполнения требований категорирования объектов КИИ в соответствии с постановлением правительства РФ № 127, а также проведения оценки соответствия объектов КИИ требованиям подзаконных актов ФЗ-187 «О безопасности критической информационной инфраструктуры Российской Федерации». Продукт обеспечивает формирование перечней критических процессов и объектов, определение категории значимости объектов КИИ, возможных источников угроз и действий предполагаемых нарушителей, а также контроль реализации состава мер по обеспечению безопасности инфраструктуры.

Функциональные возможности «КИИ Basic» (источник изображений: securityvision.ru) В составе программного комплекса «КИИ Basic» также представлены инструменты для моделирования угроз с учётом методического документа ФСТЭК России и система управления заявками и задачами регулятора. Решение может быть развёрнуто на физических серверах и в виртуальной среде. Поддерживаются платформы CentOS Stream, Red Hat Enterprise Linux, Ubuntu, Debian, Oracle Linux, AlmaLinux, Astra Linux SE, ALT Linux, AlterOS, «Ред ОС», РОСА «Хром». В качестве СУБД могут быть использованы PostgreSQL, Postgres Pro и Jatoba.

Пользовательский интерфейс «КИИ Basic» Продукт сертифицирован ФСТЭК и Минобороны России и входит в реестр отечественного программного обеспечения (ПО). Напомним, что согласно новой редакции Федерального закона «О безопасности критической информационной инфраструктуры РФ», субъекты КИИ, владеющими значимыми объектами такой инфраструктуры, обязаны использовать на них ПО, сведения о котором внесены в реестр программ для электронных вычислительных машин и баз данных. Помимо этого, операторы крупных критически важных IT-систем должны взаимодействовать со средствами государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

02.09.2025 [16:11], Руслан Авдеев

Не хочешь — заставим: правительство само определит категории объектов КИИХотя с 1 сентября 2025 года объекты критической инфраструктуры (КИИ) в России обязаны использовать только реестровое российское ПО, на деле степень готовности компаний и организаций к этому будут определять в особом порядке, сообщает РБК. Требование об использовании в информационных системах госорганов, энергетических, финансовых, транспортных, медицинских и ряда компаний другого профиля предусмотрено вступившими поправками в закон «О безопасности критической информационной инфраструктуры». Однако фактически для компаний, поднадзорных Минцифры, Банку России, Минэнерго и Минтрансу, с сентября ничего не изменилось. По словам Минцифры, сроки перехода на российское ПО определят отдельным документом не позднее 1 апреля 2026 года. ФСТЭК пока разрабатывает список из более 10 типовых отраслевых объектов КИИ. В Центробанке тоже сообщают, что перечень типовых объектов КИИ для финансовой отрасли, сопутствующие нормативные акты и порядок мониторинга выполнения требований разрабатывается правительством. В Минэнерго заявляют, что поднадзорные компании уже начали импортозамещение ПО и ПАК, причём уже сегодня на значимых объектах КИИ госорганы и госкомпании не могут использовать иностранное ПО. Перечень типовых объектов КИИ для структур, поднадзорных Минэнерго, уже проходит согласование. В Минтрансе утверждают, что работа над утверждением перечня типовых объектов КИИ и особенностей их категорирования также ведётся, как и переход на отечественное ПО и организации в госораганах и госкомпаниях. Закон о КИИ, принятый в 2017 году, касается систем, работа которых важна для безопасности и жизнедеятельности страны и населения. Владельцы КИИ обязаны определять, какие системы считать критическими, и выполнять необходимые для них требования безопасности, информируя госорганы об инцидентах и внедряя технические меры защиты. Пока каждый владелец КИИ присваивал своим объектам категорию значимости самостоятельно по уровню потенциального ущерба в случае тех или иных инцидентов с объектами. На практике, как оказалось, владельцы КИИ избегали присваивания своим объектам первой категории. С 1 сентября 2025 года обязанность категорирования объектов возложена на правительство при участии ФСБ и ЦБ. Также правительство должно определить порядок и сроки перехода объектов на отечественное ПО и оборудование, порядок взаимодействия с платформой ГосСОПКА, правила обеспечения защиты объектов путём установки IDS/IPS и ликвидации последствий компьютерных атак, а также критерии мониторинга исполнения предписаний и штрафы за их неисполнение. В основном полное импортозамещение планируется закончить к 1 января 2030 года. В феврале 2025 года сообщалось, что лишь у 13 % российских объектов КИИ есть минимальный базовый уровень защиты от киберугроз, у остальных положение гораздо хуже. В апреле появилась информация, что за срыв импортозамещения КИИ будут штрафовать и коммерческие компании.

19.04.2025 [23:23], Владимир Мироненко

За срыв импортозамещения КИИ будут наказывать рублём, в том числе коммерческие компанииДо конца 2025 года все ведомства должны определить типовые значимые объекты критической информационной инфраструктуры (КИИ) для каждой отрасли и сроки их перевода на российское ПО, сообщил глава Минцифры Максут Шадаев на годовом собрании АРПП «Отечественный софт». Он подчеркнул, что за нарушение установленных сроков в дальнейшем будет введена финансовая ответственность, пишет «Интерфакс». Согласно утверждённому закону, правительство получило полномочия утвердить по каждой отрасли типовые значимые объекты КИИ, которые собственники обязаны будут классифицировать. Теперь обязанность по переводу значимых объектов КИИ на российский софт распространяется не только на госкомпании и госорганы, но и на коммерческие компании. Как отметил министр, самая главная «битва» разгорится между заказчиками и разработчиками по установлению предельной даты перехода на российские решения. На следующем этапе предполагается введение ответственности за срыв сроков перехода. «То есть понятно, что без ответственности финансовой за нарушение сроков это работать не будет», — сказал Шадаев. Министр также напомнил, что не все госкомпании и госорганизации успели перевести на отечественное ПО значимые объекты КИИ в срок до 1 января 2025 года согласно указу президента, что, по его словам, зачастую произошло по объективным причинам.

25.03.2025 [23:13], Андрей Крупин

Правительство возьмёт объекты КИИ на карандаш и наведёт порядок в деле миграции на отечественное ПОГосударственная дума утвердила во втором и третьем чтениях поправки в Федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации». Новая редакция закона вступит в силу с 1 сентября 2025 года и призвана форсировать переход отрасли на отечественное ПО (в том числе в составе программно-аппаратных комплексов). Принятые изменения в ФЗ о безопасности КИИ наделяют правительство полномочиями устанавливать перечни типовых объектов критической информационной инфраструктуры (КИИ) и определять отраслевые признаки их значимости, будь то телекоммуникационные и IT-системы, а также АСУ ТП, которые используются в государственных органах, здравоохранении, на транспорте и в связи, кредитно-финансовой сфере, топливно-энергетическом комплексе и различных отраслях промышленности: атомной, оборонной, ракетно-космической, химической и других.

Источник изображения: Госдума РФ / duma.gov.ru Ранее право относить объект к КИИ принадлежало собственникам информационных систем, которые в свете сложностей с обеспечением нормативных требований и реализацией проектов импортозамещения старались минимизировать количество находящихся в ведении объектов критической инфраструктуры. Всё это в той или иной степени отразилось на исполнении указа от марта 2022 года о мерах по обеспечению технологической независимости и безопасности национальной КИИ. Напомним, что согласно указу, с 1 января 2025 года действует полный запрет на использование зарубежного софта на значимых объектах критической инфраструктуры, «Больше двух третей субъектов критической информационной инфраструктуры сегодня уже перешли на отечественное ПО. Тем не менее, мы далеко не всегда видим добросовестный подход в этом вопросе: владельцы крупных критически важных IT-систем не всегда их классифицируют как значимые объекты КИИ, понимая, что за этим следует большая ответственность», — сообщил на заседании Госдумы член IT-комитета Антон Немкин. По его словам, внесённые в закон поправки сведут на нет подобную практику. Согласно новой редакции ФЗ о безопасности КИИ, субъекты критической информационной инфраструктуры, владеющими значимыми объектами такой инфраструктуры, обязаны использовать на них ПО, сведения о котором внесены в реестр программ для электронных вычислительных машин и баз данных. Помимо этого, операторы крупных критически важных IT-систем должны взаимодействовать со средствами государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

18.03.2025 [20:08], Татьяна Золотова

«Аквариус» интегрирует российские крипточипы в свои устройства

hardware

аквариус

аладдин рд

информационная безопасность

кии

криптография

сделано в россии

шифрование

ГК «Аквариус» совместно с разработчиками «Аладдин» и «Актив» интегрирует крипточипы в свои устройства на аппаратном уровне. Это решение позволит российским предприятиям повысить безопасность своей ИТ-инфраструктуры без дополнительных программных доработок. Разработанные чипы безопасности обеспечивают хранение криптографических ключей, а также поддерживают критически важные процессы: аутентификацию доверенных устройств, безопасную загрузку ПО и защиту каналов передачи данных. Модули безопасности могут быть эффективно использованы при создании доверенных изделий для КИИ-отраслей: промышленности, энергетики, медицины и финансового сектора. Пока проект находится на стадии пилота, по его завершению будет запущено серийное производство. Как отмечают в «Аквариусе», в отрасли все больше внимания уделяется вопросам аппаратной безопасности. Предстоящие изменения в регуляторной базе подтверждают необходимость интеграции чипов безопасности в устройства. До 1 января 2025 года на объектах КИИ должен быть завершен процесс импортозамещения всего ПО и программно-аппаратных комплексов (ПАК).

Источник изображения: «Актив» Согласно данным ФСТЭК России, около 47 % из 170 российских организаций критической информационной инфраструктуры (КИИ), защита от киберугроз находится в критическом состоянии. Лишь у 13 % из них установлен минимальный базовый уровень защиты, а у около 40 % он относится к низким. В числе типовых недостатков в защите КИИ представитель ФСТЭК назвал отсутствие двухфакторной аутентификации и критические уязвимости на периметре IT-инфраструктур.

25.02.2025 [21:41], Андрей Крупин

Платформа автоматизации кибербезопасности «Security Vision КИИ» получила обновлениеКомпания «Интеллектуальная безопасность» объявила о выпуске обновлённой версии программного комплекса «Security Vision КИИ», обеспечивающего реализацию требований законодательства в части критической информационной инфраструктуры в автоматическом режиме. «Security Vision КИИ» предназначен для аудита IT-инфраструктуры организации и исполнения требований ФЗ-187 «О безопасности критической информационной инфраструктуры Российской Федерации» и других нормативных документов. Продукт осуществляет формирование актуального перечня объектов КИИ и критических процессов, категорирование объектов КИИ с целью определения категории значимости, моделирование угроз безопасности информации для выявления актуальных угроз применительно к объектам КИИ, оценку их соответствия требованиям безопасности информации, а также обработку запросов регуляторов и связанных с ними задач. Решение может использоваться как в субъектах малого и среднего предпринимательства, так и на крупных предприятиях с территориально распределённой структурой.

Источник изображения: «Интеллектуальная безопасность» / securityvision.ru Обновлённый программный комплекс получил доработанные компоненты и инструменты автоматизации кибербезопасности КИИ. Сообщается также о реализации двусторонней интеграции с внешними платформами автоматизации процессов управления IT и сервисным обслуживанием на предприятиях (IT Service Management, ITSM) с возможностью создания заявок и отслеживания их статусов. Отдельное внимание было уделено расширению функциональных и информационных возможностей отчётов, дашбордов и интерактивных карт. «Security Vision КИИ» зарегистрирован в Федеральной службе по интеллектуальной собственности, включён в реестр российского ПО и может применяться при реализации проектов по импортозамещению продуктов зарубежных вендоров.

13.02.2025 [22:38], Владимир Мироненко

Лишь у 13 % российских объектов КИИ есть минимальный базовый уровень защиты от киберугроз, у остальных положение гораздо хужеПорядка 47 % из 170 российских организаций критической информационной инфраструктуры (КИИ), в том числе банки, операторы связи, промышленные объекты и т.д., имеют защиту от киберугроз в критическом состоянии, пишет «Коммерсантъ» со ссылкой на данные ФСТЭК России. Лишь у 13 % из них установлен минимальный базовый уровень защиты, а у около 40 % он относится к низким. У 100 работающих государственных информационных систем (ГИС) было обнаружено 1,2 тыс. уязвимостей, большая часть из которых высокого и критического уровня опасности. Причём о некоторых существующих уязвимостях регулятору известно уже несколько лет. В числе типовых недостатков в защите КИИ представитель ФСТЭК назвал отсутствие двухфакторной аутентификации и критические уязвимости на периметре IT-инфраструктур. В Positive Technologies подтвердили, что в системах компаний есть уязвимости, которые не устраняются годами, позволяя хакерам «найти брешь в защите компании, закрепиться и не выдавать себя на протяжении нескольких лет, планируя кибератаку». В компании отметили, что на практике устранить все уязвимости невозможно, и главное их правильно приоритизировать, занимаясь в первую очередь уязвимостями, которые наиболее активно используются злоумышленниками или с высокой долей вероятности будут использоваться. По словам эксперта из «Гарда», для устранения бреши в системе требуется технологическое окно, то есть полная остановка её работы, что в круглосуточном сервисе трудно организовать. Вместе с тем устанавливать одновременно все обновления неэффективно. Кроме того, как отметили в Innostage, у владельцев государственных информационных систем зачастую отсутствует чётко выстроенный процесс работы с уязвимостями: методика их обнаружения и устранения, понимание о периодичности проверки. Несмотря на имеющиеся уязвимости, организации финансового сектора России отмечают в отчётах, что в значительной степени «закрыли» уязвимости внешнего контура. Главной проблемой у сектора глава комитета по ИБ Ассоциации российских банков называет DDoS-атаки, в ходе которых системы банков остаются доступными, но практически пользоваться ими затруднительно. Он также назвал обоснованным решение не ставить в высокий приоритет дорогостоящее закрытие внутренних уязвимостей, которые в целом недоступны извне.

02.01.2025 [16:12], Владимир Мироненко

Крупнейшие финансовые организации России завершили переход на отечественное ПО, но не всё так простоОколо 50 крупнейших финансовых организаций России подтвердили намерение перейти на отечественное ПО до 1 января 2025 года, сообщили «Ведомости» со ссылкой на информацию Банка России, контролирующего процесс импортозамещения в поднадзорных ему организациях, обладающих значимыми объектами критической информационной инфраструктуры (объекты ЗКИИ). Согласно указу президента, с 1 января 2025 года все объекты ЗКИИ должны работать только на отечественном ПО. ЦБ ещё в мае выпустил указания по этому поводу для банков и небанковских кредитных организаций, имеющих объекты ЗКИИ, к которым в этой сфере относятся автоматизированная банковская система, процессинговое ПО, технические решения для дистанционного банковского обслуживания физических и юридических лиц и т.д. «Все финансовые организации первой очереди подтвердили, что укладываются в эти сроки», — сообщил «Ведомостям» представитель ЦБ. Сбербанк в сентябре заявил, что к концу 2024 года полностью завершит перевод своих автоматизированных систем в ЗКИИ с иностранных СУБД на собственное решение Platform V Pangolin. Президент ВТБ в конце декабря сообщил, что процесс полного импортозамещения ПО и оборудования будет завершён до конца 2024 года. Также уложится в сроки по импортозамещению требуемого ПО входящий в группу ВТБ «Почта банк». ПСБ также заявил изданию о готовности перейти до конца года на отечественные решения. Впрочем, как отмечают опрошенные «Ведомостями» эксперты, не всё так просто. Полного импортозамещения не достиг никто из крупных игроков, поскольку часть банковских систем разрабатывалась десятилетиями, а на их замену отводятся месяцы. Кроме того, отечественное ПО нередко работает в окружении зарубежных платформ. Сам по себе процесс импортозамещения дорогой и небыстрый, что связано с необходимостью обеспечения непрерывности работы всех бизнес-систем и сопряжено со значительными издержками в части обеспечения требований информационной безопасности, отметил представитель «Почта банка». Крупные банки планируют довести долю импортозамещения до 85–90 % к 2027 году, для чего требуется стабильная экономическая среда и квалифицированные кадровые ресурсы, отмечает «К2Тех». |

|