Материалы по тегу: linux

|

17.05.2026 [16:24], Владимир Мироненко

Мейнфреймы тоже «поржавеют»: для IBM z готовится поддержка Rust в ядре LinuxЯн Поленски (Jan Polensky) представил первый набор патчей под названием «s390: включение поддержки Rust и добавление необходимой архитектурной привязки», позволяющих реализовать поддержку языка программирования Rust в сборке ядра Linux для мейнфреймов IBM z. Поддержка уже реализована для архитектур x86-64, ARM, ARM64, LoongArch и RISC-V, но не для s390, отметил ресурс Phoronix. И если Fujitsu готова распрощаться с мейнфреймами, то IBM это направление пока забрасывать не планирует. Она даже намерена «подружит» их с Arm. В примечаниях Ян Поленски сообщил, что поддержка Rust на s390 требует небольшого набора специфических для архитектуры компонентов, прежде чем можно будет использовать общую инфраструктуру ядра Rust: недостающие интерфейсы ассемблера, корректировка параметров сборки для избегания конфликтов и т.д. В настоящее время s390 требует «ночные» сборки rustc. Набор патчей затрагивает всего несколько десятков строк кода, поэтому есть надежда, они будут приняты уже в ядро Linux 7.2. Как отметил ресурс The Register, использование нерелизных версий компилятора Rust, включающих самые свежие изменения, экспериментальные функции и новые возможности, что предполагает нестабильную работу, вряд ли будет воспринято с энтузиазмом многими консервативными компаниями, работающими с мейнфреймами. Тем не менее, набор патчей Поленски — значительный шаг. Когда Rust был добавлен в ядро в 2022 году, The Register упомянул проблему, которая редко поднимается где-либо ещё: хотя ядро обычно компилируется с помощью GCC, стандартный компилятор Rust — rustc — основан на LLVM. Список бэкендов LLVM хотя и растёт, но гораздо короче, чем набор из 48 компиляторов GCC. Существует экспериментальный фронтенд GCC для Rust, но он ещё не готов к полноценному использованию. Само ядро Linux поддерживает компиляцию с использованием LLVM с версии ядра 6.9, выпущенной более двух лет назад.

15.05.2026 [14:33], Андрей Крупин

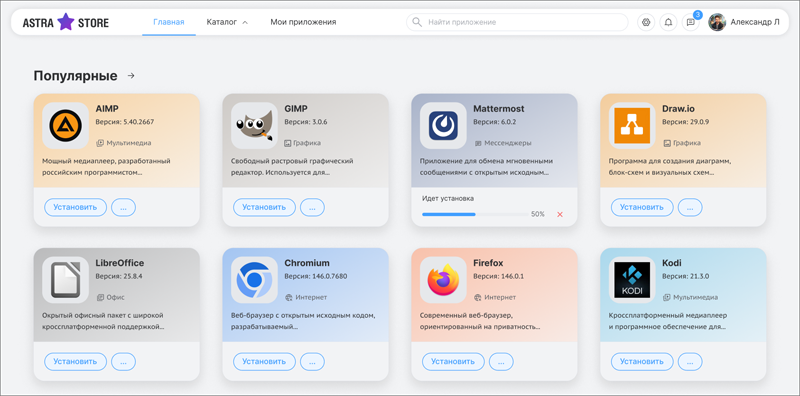

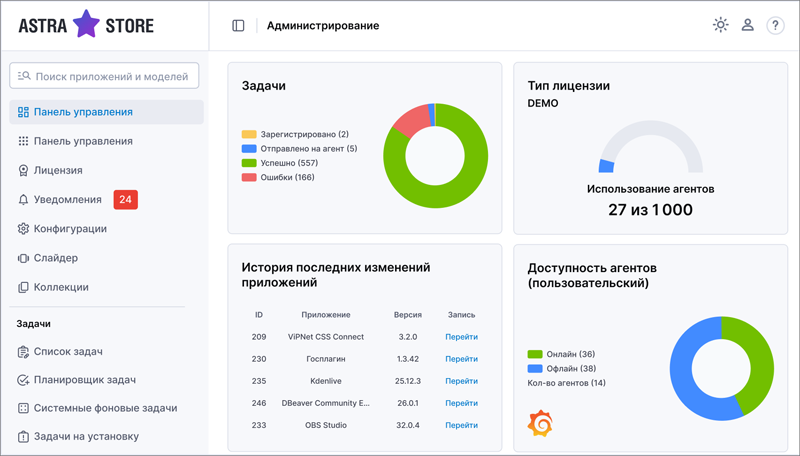

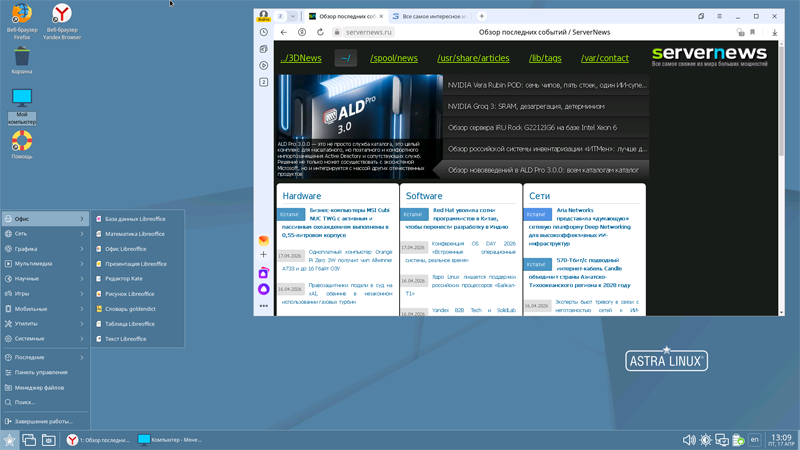

«Группа Астра» запустила магазин приложений Astra Store для корпоративного рынка«Группа Астра» объявила о коммерческом релизе Astra Store — корпоративного магазина приложений для работы с Linux-софтом на базе операционной системы Astra Linux. Платформа предназначена для предприятий, государственных структур и образовательных учреждений, которые находятся в процессе миграции на отечественное программное обеспечение или уже работают в экосистеме Astra Linux. Astra Store представляет собой централизованное решение для управления жизненным циклом ПО в корпоративной среде. Платформа объединяет витрину самообслуживания для сотрудников, инструменты администрирования для IT-служб и встроенный конвейер проверки безопасности приложений. Магазин поддерживает установку Linux-приложений в форматах .deb, .flatpak и shell-скриптов. Каталог включает open source и вендорский софт, а также продукты экосистемы «Группы Астра». Все программные решения проходят многоуровневую проверку: тестирование на вирусы, угрозы, контроль целостности пакетов и проверку на уязвимости по CVE-базам.

Магазин приложений Astra Store (источник изображения: «Группа Астра» / astra.ru) Платформа Astra Store позволяет администраторам централизованно управлять доступом к ПО: формировать профили пользователей, подготавливать коллекции приложений, разграничивать права на установку, контролировать используемое в организации программное обеспечение и планировать свою работу на основе аналитических данных и телеметрии с рабочих мест сотрудников. Магазин приложений совместим с корпоративными каталогами AD, ALD PRO, FreeIPA и другими решениями через LDAP и Kerberos, поддерживает сквозную SSO-авторизацию и инструменты автоматизации, подключение собственных репозиториев заказчика, а также интеграцию с ITSM- и SCCM- системами через API.

Магазин приложений Astra Store (источник изображения: «Группа Астра» / astra.ru) В настоящий момент витрина приложений Astra Store включает широкий набор программных продуктов для построения корпоративного цифрового ландшафта. В магазине представлены браузеры, офисные пакеты, средства для коммуникаций и работы с медиафайлами, графические редакторы, инструменты для защиты данных и обеспечения безопасности, а также специализированный софт. Магазин приложений Astra Store совместим со всеми версиями Astra Linux и поддерживает развёртывание на рабочих станциях, ноутбуках, VDI-терминалах и мобильных устройствах.

14.05.2026 [10:00], Владимир Мироненко

«Группа Астра» запустила отечественное облако Astra Cloud на российских Arm-процессорах Baikal-S

arm

astra linux

baikal-s

iaas

software

байкал электроникс

импортозамещение

кии

облако

сделано в россии

частное облако

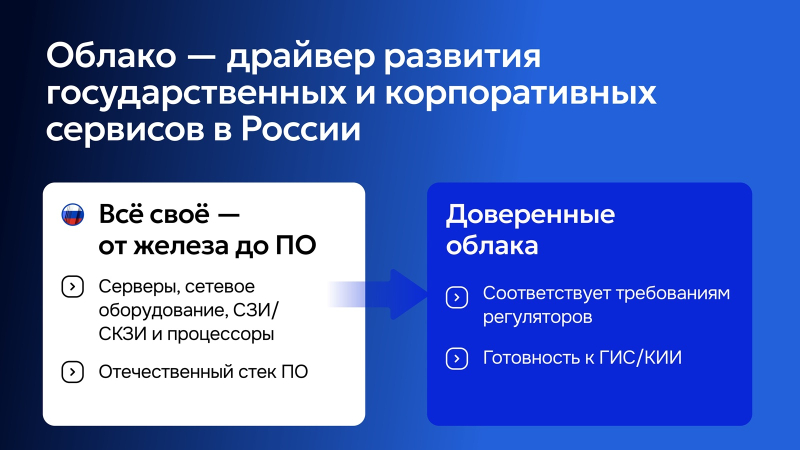

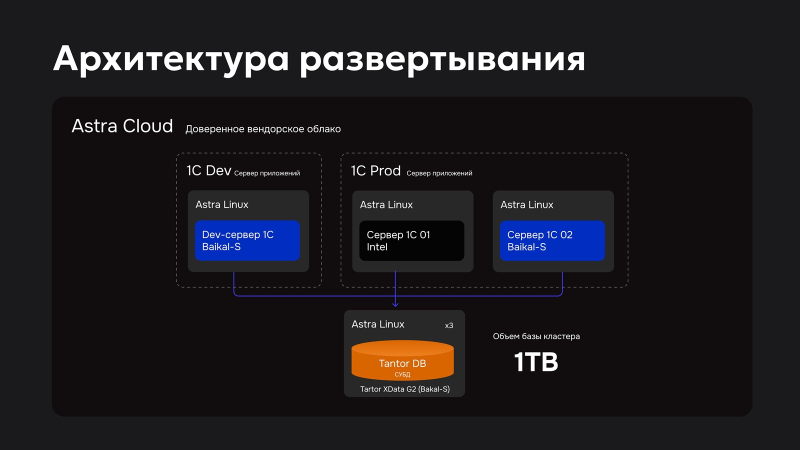

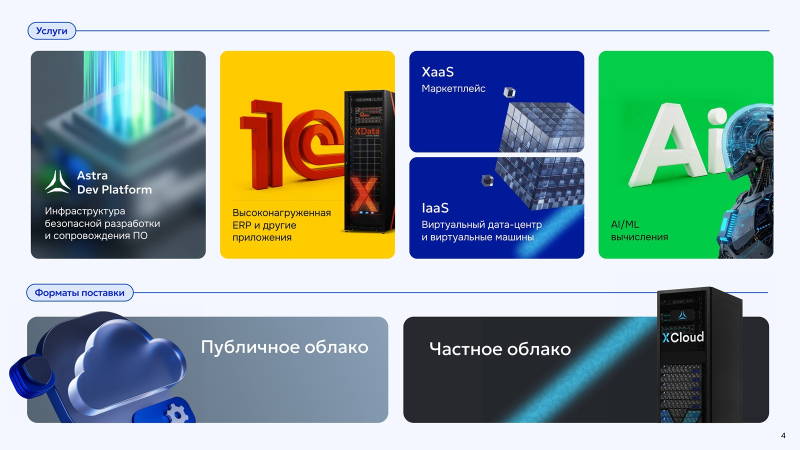

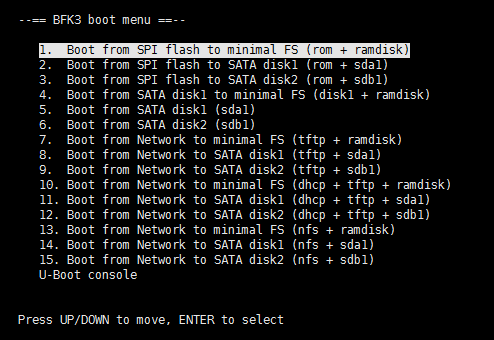

«Группа Астра» объявила о запуске облачного сервиса Astra Cloud, построенного на российских процессорах Baikal-S от компании «Байкал Электроникс» и ориентированного, в первую очередь, на критическую информационную инфраструктуру. Компания подчеркнула, что это первое в стране коммерческое облако, весь технологический стек которого, начиная от чипа и заканчивая конечным сервисом, разработан в России. «Группа Астра» отметила, что ключевым условием формирования суверенной и безопасной среды для субъектов КИИ является использование экосистемного и платформенного подхода, при котором контролируется каждый технологический слой, включая низкоуровневое аппаратное обеспечение. Astra Cloud на Baikal-S призвано обеспечить такую среду российским предприятиям: полная импортонезависимость с полным соответствием на уровне архитектуры регуляторным требованиям, которые вступают в силу с января 2028 года. Генеральный директор Astra Cloud заявил, что компания нацелена на создание сквозной технологию в облаке — от российского центрального процессора до конечного сервиса для использования заказчиком. «Для нас здесь нет выбора между “российским” и “эффективным”. Облако Astra Cloud на Baikal-S — это прямое и честное соответствие мировому Arm-стандарту, и мы даём бизнесу инструмент для спокойного перехода на доверенную инфраструктуру уже сегодня, а не в последнюю ночь перед дедлайном», — сообщил он. Также это один из первых в России облачных сервисов с использованием Arm-архитектуры, отличающейся высокой энергоэффективностью, что снижает операционные расходы, обеспечивая высокую производительность обработки современных облачных нагрузок (AI/ML, СУБД или веб-сервисы) и более низкую совокупную стоимость владения (TCO) по сравнению с x86-решениями, говорит компания. Она отмечает, что Arm-архитектура получила признание среди гиперскейлеров, которые используют её в своих собственных CPU, что в целом укрепляет программную экосистему. У Microsoft есть Arm-процессоры Cobalt 200, у AWS — Graviton 5, у Alibaba Cloud — Yitian 710, а у Google — Axion. Среди крупных независимых поставщиков серверных процессоров можно выделить Ampere Computing (активно используется Oracle), которая теперь принадлежит SoftBank, и Huawei, активно использующую процессоры Kunpeng в своей продукции, в том числе в облаке. Собственные процессоры также готовят сама Arm, Qualcomm и Fujitsu. Последние, как и чипы NVIDIA Vera, ориентированы в первую очередь на ИИ. Компания «Байкал электроникс» поставила в Россию не менее 85 тыс. процессоров собственной разработки, включая модели Baikal-T, Baikal-M и Baikal-S, но из-за санкций производство чипов пришлось прекратить, а также отменить выпуск Baikal-S. Также пришлось отменить планы по старту серийного производства в 2025–2026 гг. 128-ядерных серверных Arm-процессоров второго поколения Baikal-S2. Однако вскоре будут доступны и они. «Группа Астра» также готовит для партнёров и интеграторов совместные пакеты поставки, чтобы обеспечить их не только технологией, но и отлаженными коммерческими сценариями её внедрения. Например, в публичном облаке Astra Cloud с Baikal-S заказчик получит защищённую аттестованную инфраструктуру и приложения в ЦОД Astra Cloud, предоставляемые как сервис, для использования под конкретные бизнес-задачи (от пилота до промышленной нагрузки) без надобности в создании собственной аппаратной площадки. В свою очередь, частное облако на Baikal-S — это выделенная инфраструктура в контуре заказчика для тех, кому важен контроль с максимальной изоляцией данных. Также предлагается ПАК XCloud на Baikal-S — готовая облачная платформа «под ключ», которая разворачивается либо в контуре заказчика по лицензии, либо в ЦОД Astra Cloud по подписке. Пока что предоставляется IaaS (узлы 2 × 48 ядер, 128–768 Гбайт RAM, 1 Тбайт системный диск + HDD/SSD), а в будущем появятся VDI, Kubernets, почтовая служба и т.д. — всё, что запланировано к реализации в платформе Astra Cloud, будет доступно и на Baikal S. В настоящее время облако Astra Cloud на Baikal-S проходит финальную доработку на реальных нагрузках в «Группе Астра». Речь, в частности, о полноценном развёртывании платформы 1С. Ожидается, что до конца июля для избранных клиентов будет открыт пилотный доступ в неаттестованном сегменте с возможностью бесплатного тестирования до конца года. Также в этом году будет запущен аттестованный сегмент с дальнейшим расширением сервисов для разработчиков и коммерческой подписки. Одновременно с облачной инфраструктурой Astra Cloud предоставит готовую платформу разработки, включающую репозитории кода, CI/CD-конвейеры и инструменты безопасной разработки, что позволит заказчикам существенно ускорить адаптацию приложений под архитектуру Baikal-S без необходимости в самостоятельном построении DevOps-цепочек. Также компания планирует в течение этого года дополнить облако Astra Cloud на Baikal-S GPU-серверами для ИИ- и HPC-задач, чтобы позволит запускать ИИ-нагрузки на полностью отечественном стеке без необходимости параллельного использования зарубежных ИИ-облаков для машинного обучения. Для участия в пилоте Astra Cloud на Baikal-S компаниям необходимо заполнить заявку на предтестирование и предзаказ IaaS на Baikal-S, указав планируемые сценарии использования — например, перенос продуктивных нагрузок, разработка и CI/CD, запуск ИИ-задач или отработка сценариев отказоустойчивости. Это позволит компании заранее подобрать конфигурацию ресурсов под реальный профиль заказчика и сопроводить пилот методически. «Группа Астра» выразила уверенность в том, что облако на Baikal-S в ближайшем будущем станет «стандартом для российских значимых объектов, а в горизонте двух-пяти лет — основой для экспорта доверенной инфраструктуры». Компания приглашает к сотрудничеству разработчиков, вендоров в сфере информационной безопасности и облачных интеграторов, которые «видят в технологическом суверенитете пространство для качественного рывка».

12.05.2026 [16:33], Руслан Авдеев

Космический DevSecOps: Red Hat и Voyager Technologies успешно протестировали микро-ЦОД на борту МКС

linux

red hat

red hat enterprise linux

software

гибридное облако

ии

контейнеризация

космос

микро-цод

мкс

периферийные вычисления

Red Hat и Voyager Technologies объявили об успешном развёртывании в космическом микро-ЦОД LEOcloud Space Edge IaaS на борту МКС программных платформы RHEL Linux 10.1 и образа Red Hat Universal Base Image (UBI). Проект предназначен для развития орбитальных ЦОД и периферийных вычислений в космосе. Предлагаемое решение позволяет запускать контейнеризированные и связанные с ИИ нагрузки на орбите, ближе к источнику получаемых в космосе данных. Использование версии Red Hat Enterprise Linux на аппаратной площадке Space Edge Micro Datacenter позволяет снизить задержки и операционные издержки, в то же время обеспечивая более проактивную защиту периферийных сред, говорит компания. По словам Red Hat, космос стал «новым фронтиром» для гибридных облаков, на котором успех зависит от наличия надёжной, доверенной облачной инфраструктуры, где бы ни генерировались данные. Появление орбитальных ЦОД (ODC) требует открытых инноваций и чрезвычайно высокой отказоустойчивости. Взаимодействие компаний направлено на решение уникальных для космических сред проблем: оптимизацию работы систем при дефиците электроэнергии и аппаратных ресурсов, обработку данных при задержках и перебоях связи, предоставление Linux корпоративного уровня. Интеграция соответствующих задач с наземными DevSecOps-практиками даст возможность Red Hat и Voyager помочь различным организациям расширять свои гибридные облака с повышением стабильности и операционной надёжности.

Источник изображения: NASA/unsplash.com Сегодня компании закладывают основу для новой эры вычислений в космосе, где облачные возможности будут распространяться от земной поверхности к низким околоземным орбитам, на Луну и т.д. Соответствующий подход позволит переносить DevSecOps-практики, стратегии контейнеризации и проактивные механизмы безопасности в передовые операционные среды. Компании выделили несколько ключевых технологических особенностей платформы:

Voyager расширяет DevSecOps-практики в космос благодаря использованию «движка» для запуска контейнеров Podman и Ansible Automation Platform для автоматизации задач, с контейнеризированными приложениями, работающими от земли до орбиты и инструментами, оптимизированными с помощью ИИ. В сентябре 2025 года сообщалось, что прототип орбитального ЦОД Axiom Space и Red Hat для экспериментов с периферийными вычислениями прибыл на МКС, а в октябре того же года основатель Amazon Джефф Безос (Jeff Bezos) пророчил эпоху космических ЦОД гигаваттного масштаба. Этой весной SpaceX подала заявку на вывод в космос миллиона спутников-ЦОД, а у Amazon, раскритиковавшей инициативу. Похоже, имеются собственные планы на этот счёт.

06.05.2026 [09:40], Владимир Мироненко

Gartner: пользователям VMware дешевле перейти на мейнфреймы IBM, чем приобрести новые лицензии у BroadcomПо мнению вице-президента Gartner Алессандро Галимберти (Alessandro Galimberti), пользователям VMware будет дешевле перейти на мейнфреймы IBM, чем приобрести новые лицензии у Broadcom, которая увеличила стоимость продуктов, а также добавила требование покупать их в комплекте и по подписке, даже если у клиента имеются альтернативные решения, и начала преследовать собственных клиентов. Галимберти сообщил ресурсу The Register, что сравнение мейнфреймов с современными средами далеко не в пользу последних. Аналитик отметил, что можно, конечно, создать облачное приложение, развернув его в нескольких регионах, но при этом будет необходимо в его логике реализовать синхронизацию данных и высокую доступность. У мейнфреймов же такая функциональность встроена в платформу, что избавляет разработчиков от лишних сложностей. По его мнению, мейнфреймы идеально подходят для рабочих нагрузок, требующих многолетней согласованности транзакций и обратной совместимости. Вместе с тем Галимберти отмечает, что мейнфреймы подходят не для всех приложений. В частности, критически важные приложения, которые вряд ли сильно изменятся в течение десятилетия, лучше всего подходят для мейнфреймов, как и Linux-приложения, поскольку они работают на оборудовании IBM. К тому же предлагаемый IBM гипервизор z/VM помогает сделать Linux «ещё лучше и более адаптированным для предприятий». Именно поэтому, по мнению вице-президента Gartner, экосистема IBM привлекательна для пользователей VMware, особенно для тех, кто управляет парком из 500–700 виртуальных машин с Linux. Галимберти сказал, что может назвать множество бизнес-кейсов, при которых переход с VMware на IBM имеет смысл «при некоторых обстоятельствах» из-за политики Broadcom, требующей от клиентов приобретать полный пакет для частных облаков Cloud Foundation. Аналитик отметил, что в некоторых случаях мейнфреймы подойдут для обработки ИИ-нагрузок. IBM с недавних пор предлагает ИИ-ускорители Spyre, показывая, что продолжает внедрять инновации в мейнфреймы и что они «не являются устаревшей платформой». Идее о том, что мейнфреймы — это тупиковый путь, уже несколько десятилетий, и в определённые моменты истории она была оправдана. Однако, заявил Галимберти, некоторые эксперты, продвигавшие идею отказа от мейнфреймов как беспроигрышный вариант, недооценили сложность этого процесса. «Глобальные системные интеграторы всегда были против мейнфреймов и поощряли миграцию с них, — сказал он. — Сейчас они прекращают исход с мейнфреймов, вероятно, потому что количество неудач оказалось больше успешных случаев». Gartner рекомендует исходить из того, что к 2030 году 75 % поставщиков, предлагающих услуги по переходу с мейнфреймов и работающих на этом рынке, либо изменят свой бизнес, либо исчезнут, и предполагает, что к 2030 году только 10 % пользователей мейнфреймов захотят перейти на другие решения. Это не значит, что мейнфреймы идеальны или с ними легко работать, говорит Галимберти — лишь немногие сторонние разработчики ПО поддерживают мейнфреймы, а те, кто работает в этой сфере, могут поднять цены. Поэтому переход на мейнфреймы скорее требует время «на согласование цен и гарантий продления контрактов, а не на определение приоритетов в отношении коммерческой ценности, которую могут обеспечить эти решения». Ещё одним недостатком является то, что использование мейнфреймов несёт явный риск привязки к конкретной платформе, поэтому пользователи могут воздерживаться от полезных кастомизаций из-за опасения, что это затруднит им в дальнейшем переход с системы. Доступ к квалифицированной поддержке также остаётся проблемой, поскольку подготовка специалистов для работы с мейнфреймами оставляет желает лучшего. Вместе с тем всё больше поставщиков услуг инвестируют в свои программы для мейнфреймов, что может помочь в этом вопросе. То же самое касается и доступности Linux. Аналитик заявил, что мейнфреймы будут востребованы ещё некоторое время, поскольку IBM «очень сосредоточена на инженерных разработках» и «работает с гиперконсервативными клиентами», создавая продукты, «заточенные» под их потребности. В свою очередь, Fujitsu объявила о решении закрыть свой бизнес в области мейнфреймов в 2035 году, планируя в дальнейшем перейти на ИИ-суперкомпьютеры на процессорах семейства Monaka, либо квантовые компьютеры. При этом, согласно отчёту IBM, рост продаж её мейнфреймов z за I квартал 2026 года составил 51 % год к году, а мейнфрейм z17, ориентированный на ИИ, опережает по продажам предыдущие циклы выпуска продукта. IBM объявила о стратегическом сотрудничестве с Arm с тем, чтобы расширить возможности использования мейнфреймов. Также IBM заключает партнёрства в области ИИ-инфраструктуры с другими производителями, включая AMD и Groq (теперь NVIDIA).

30.04.2026 [13:10], Руслан Авдеев

SUSE, ратующая за цифровой суверенитет Европы, сама рискует стать несуверенной

linux

open source

software

suse

европа

евросоюз

импортозамещение

информационная безопасность

конфиденциальность

сша

В ходе ежегодного мероприятия SUSECON европейский разработчик открытых программных продуктов SUSE посвятил немало внимания вопросам обеспечения цифрового суверенитета. При этом мажоритарный акционер SUSE рассматривает возможность продажи компании американцам за $6 млрд, сообщает The Register. В марте шведская EQT, в 2018 году купившая SUSE за $2,5 млрд, поручила Arma Partners изучить варианты продажи компании. Хотя конкретных соглашений пока нет, даже слухи о сделке могут нанести ущерб SUSE, позиционирующей себя одним из лидеров в области обретения европейского цифрового суверенитета. По словам SUSE — компания европейская по природе: она зарегистрирована в Европе, в Европе же находится её ключевой бизнес. Даже если компания перейдёт американскому акционеру, она всё равно останется «европейской компанией с акционерами в Америке». Отмечается, что работа бизнеса соответствует европейскому законодательству. Кроме того, представитель SUSE подчеркнул, что пока речь идёт лишь о домыслах. С приходом новой администрации США в январе 2025 года идея обретения Европой цифрового суверенитета от США получила второе дыхание. Продажа SUSE американцам может значительно усложнить ситуацию, поскольку закон US CLOUD Act обязывает американские корпорации передавать властям при необходимости данные клиентов, хранящихся на серверах в любой точке мира. В своё время Microsoft уже признавала, что не имеет возможности обеспечить полный суверенитет данным.

Источник изображения: SUSE По словам руководителя направления Sovereign Solutions Андреаса Принса (Andreas Prins), компания европейская, но имеет клиентов во всех частях света, и это очень важно. Он отметил разницу в подходах к бизнесу в США и Европе. По его словам, американские клиенты больше сосредоточены на безопасности непосредственно данных — вопросах владения ими и управления доступа к ним. Европейцы якобы, напротив, уделяют больше внимания собственно отношению с контрагентами: контрактам, вопросам юрисдикции и тому. Хотя компания акцентирует внимание на своём европейском происхождении на фоне растущего спроса на суверенные цифровые решения, её руководство констатирует, что предпочло бы пореже сталкиваться с требованиями регуляторов. По данным проведённого SUSE опроса среди 309 руководителей IT-бизнесов из разных стран, включая США и Японию, 98 % участников считают приоритетным обеспечение цифрового суверенитета. Однако на практике они часто руководствуются только требованиями клиентов или давлением со стороны регулирующих органов, а «лишние» средства скорее будут потрачены на ИИ. При этом порядка 70 % респондентов считают гиперскейлеров частью решений. Компании стремятся решать критически важные задачи «на местах», хотя в SUSE спешат подчеркнуть, что массового исхода из облаков не предвидится. Особое внимание уделяется аппаратной безопасности. У Европы достаточно много собственных программных решений. Но создание полностью суверенной аппаратной базы возможно лишь в отдалённой перспективе. В SUSE отметили рост интереса к открытым архитектурам чипов, но подчеркнули, что основные риски всё-таки связаны с ПО. С учётом этого SUSE сделала ставку на open source и сертификацию для максимальной совместимости с наибольшим набором стандартов, что позволяет снизить зависимость от оборудования отдельных вендоров. На днях компания объявила о запуске платформы SUSE AI Factory with NVIDIA, разработанной специально для решения строгих глобальных задач обеспечения цифрового суверенитета.

27.04.2026 [13:45], Владимир Мироненко

SUSE анонсировала SUSE AI Factory with NVIDIA, упрощающую предприятиям создание собственных ИИ-стековSUSE объявила о запуске платформы SUSE AI Factory with NVIDIA, разработанной специально для решения строгих глобальных задач обеспечения цифрового суверенитета. SUSE AI Factory with NVIDIA представляет собой предварительно протестированный унифицированный программный стек для корпоративного ИИ, созданный на основе SUSE AI и NVIDIA AI Enterprise, призванный преодолеть разрыв между локальной разработкой и масштабируемым корпоративным развёртыванием, позволяя предприятиям создавать, управлять и масштабировать рабочие ИИ-нагрузки на периферии сети, в ЦОД и в публичных облачных средах, сохраняя при этом более жесткий контроль над данными и инфраструктурой. Как отметил StorageReview.com, SUSE позиционирует SUSE AI Factory with NVIDIA как стандартизированный программный слой для корпоративного ИИ, а не как автономную модель или сервис. Стек объединяет несколько компонентов NVIDIA, включая микросервисы NIM, открытые модели Nemotron, NeMo для разработки и управления агентами, Run:ai для оркестрации GPU, NVIDIA Kubernetes Operators, OpenShell для безопасной поддержки среды выполнения агентов и NemoClaw, который использует SUSE K3s в качестве части эталонной архитектуры для более безопасного развёртывания автономных агентов.

Источник изображения: SUSE SUSE AI Factory with NVIDIA стандартизирует развёртывание и запуск приложений ИИ, позволяя разработчикам создавать и тестировать приложения в изолированной среде, в то время как команды платформы управляют развёртыванием либо через единый интерфейс на основе Rancher, либо с помощью автоматизированных рабочих процессов GitOps для управления в масштабе предприятия. Это позволит сократить время настройки и ускорит переход от концепции к производству, уменьшая операционные издержки без необходимости использования разрозненных инструментов. SUSE AI Factory with NVIDIA включает в себя следующие возможности:

17.04.2026 [17:20], Андрей Крупин

«Группа Астра» выпустила инструмент для бесшовной миграции с Windows на Astra Linux«Группа Астра» объявила о коммерческом релизе Astra Migration — инструмента для автоматизированного и управляемого переноса рабочих станций с операционной системы Windows на российскую платформу Astra Linux. Astra Migration представляет собой комплексное клиент-серверное решение для массового перевода рабочих мест на ОС отечественной разработки. Клиентский модуль продукта — Astra Migration App — централизованно устанавливается на исходную Windows, инвентаризирует рабочую станцию и информирует пользователя о ходе миграции на всех этапах перехода при минимальном участии с его стороны. Серверная часть — Astra Migration Server — предоставляет IT-администратору единую панель управления: настройку сценариев миграции, формирование волн перехода, мониторинг статусов устройств в режиме реального времени и контроль блокеров.  Astra Migration обеспечивает перенос пользовательских данных и настроек, проверку совместимости программного обеспечения и оборудования, а также возможность отката к исходной ОС в случае необходимости. В текущей версии поддерживается режим параллельной установки Dualboot — Windows и Astra Linux сосуществуют на одном устройстве, с переносом пользовательских данных и настроек в рамках поддерживаемого сценария. Режим полной замены ОС с переносом данных появится в следующих обновлениях продукта. Все этапы миграции — от инвентаризации исходной системы до финального перехода на Astra Linux — полностью управляемы и прозрачны для IT-администратора. По заверениям «Группы Астра», продукт кратно — в десятки раз — ускоряет процесс миграции по сравнению с ручным переводом на Astra Linux, обеспечивая при этом параллельную обработку более 100 рабочих станций одновременно.

16.04.2026 [23:55], Владимир Мироненко

Ядро Linux лишается поддержки российских процессоров «Байкал-Т1»Как сообщают ресурс OpenNET и Phoronix, в состав ядра Linux 7.1 приняты изменения, удаляющие поддержку контроллеров AHCI SATA и PCIe, применяемых в SoC Baikal-T1. Процесс начался не сегодня — в ядре 7.0 уже была удалена поддержка драйверов i2c и spi dw. В качестве причины удаления указано отсутствие сопровождения и незавершённая интеграция в состав ядра компонентов платформы Baikal. В частности, драйвер PCIe так и не был доведён до полностью работоспособного состояния.  Помимо этого, на рассмотрении находятся pull-запросы на удаление связанных с Baikal драйверов таймера, памяти, physmap, шины, hwmon, dwc и bt1-rom. Поддержка «Байкал-Т1» была включена в ядро Linux, начиная с ветки 5.8. Сохранилась она и в ядре Linux 6.18 LTS. В 2023 году сообщество разработчиков ядра Linux отказалось принимать от российской компании «Байкал Электроникс» патчи для ядра в связи с введением в отношении неё санкций США. По этой же причине из официального файла MAINTAINERS были удалены упоминания о ряде разработчиков, потенциально связанных с Россией — создатель проекта Linux Линус Торвальдс (Linus Torvalds) поддержал это решение.

14.04.2026 [22:34], Андрей Крупин

«Группа Астра» представила неизменяемый режим Astra Linux Server для контейнерных сред«Группа Астра» сообщила о включении в состав серверной операционной системы Astra Linux Server неизменяемого режима работы программной платформы. При активации неизменяемого режима базовая файловая система Astra Linux Server остаётся неизменной во время работы. Системные компоненты, исполняемые файлы и настройки ОС формируются из предварительно подготовленных образов и не могут быть изменены в процессе эксплуатации. Всё прикладное ПО запускается исключительно в контейнерах. Режим поддерживает работу как отдельных узлов с Docker и Podman, так и полноценных Kubernetes-кластеров. Подобный подход уже реализован в ряде зарубежных Linux-дистрибутивов — Fedora CoreOS, openSUSE MicroOS, Ubuntu Core и других. Astra Linux Server предлагает собственную реализацию, адаптированную под российские требования к защите информации, с сохранением всех встроенных средств защиты Astra Linux Special Edition 1.8, сертифицированных ФСТЭК России.

Источник изображения: astra.ru Неизменяемый режим снижает поверхность атаки: в состав образа входят только необходимые компоненты ядра, средства защиты и инструменты контейнеризации. Системные файлы защищены от вредоносного ПО, несанкционированных изменений и ошибок администратора. Действия администратора в рабочем режиме ограничены, что обеспечивает дополнительный контроль над состоянием ОС. Режим поддерживает работу в полностью закрытых контурах без постоянного доступа к внешним репозиториям. Неизменяемый режим Astra Linux Server ориентирован на Enterprise-сегмент — организации с большим парком серверов, высокими нагрузками и потребностью в масштабировании: финансовый сектор, промышленность, здравоохранение, транспортную отрасль и государственный сектор. |

|