Материалы по тегу: информационная безопасность

|

16.04.2026 [15:12], Андрей Крупин

Yandex B2B Tech и SolidLab разработали решение для киберзащиты ИИСовместное предприятие Yandex B2B Tech и SolidLab представило SolidWall AI Security Gateway — решение для защиты приложений на базе искусственного интеллекта и используемых ими программных интерфейсов (API). SolidWall AI Security Gateway выступает барьером между внешней сетью и ИИ‑приложением. Продукт отслеживает, какие данные передаются в ИИ-системы, и защищает от основных видов атак на ИИ-приложения из перечней OWASP LLM Тор-10 Risks и OWASP Тор-10 for Agentic Applications, в том числе от атак инъекций запросов к большим языковым моделям (prompt injection), нарушения ограничений LLM (jailbreak), утечек чувствительной информации. В дополнение к этому решение обеспечивает контроль действий пользователей на основе анализа и хранения легитимных транзакций, а также использования механизмов контроля бизнес-логики.

Источник изображения: Bolivia Inteligente / unsplash.com В числе прочих отличительных особенностей SolidWall AI Security Gateway разработчиком отмечаются возможность интеграции с SIEM-системами и аналитическими платформами с помощью механизмов Syslog, SQL, REST API, средства загрузки спецификаций OpenAPI в качестве действий модели бизнес-логики, модуль интеграции со сканером защищённости приложений SolidPoint и возможность мониторинга работоспособности программных и аппаратных компонентов с использованием систем мониторинга Zabbix и Prometheus. SolidWall AI Security Gateway можно развернуть в инфраструктуре заказчика или использовать по облачной модели. По данным Gartner, в 2025 году 29 % организаций столкнулись с атаками на инфраструктуру корпоративных ИИ-приложений, а 32 % — на сами приложения. На этом фоне компании начинают выделять защиту ИИ-сервисов в отдельное направление информационной безопасности.

14.04.2026 [22:34], Андрей Крупин

«Группа Астра» представила неизменяемый режим Astra Linux Server для контейнерных сред«Группа Астра» сообщила о включении в состав серверной операционной системы Astra Linux Server неизменяемого режима работы программной платформы. При активации неизменяемого режима базовая файловая система Astra Linux Server остаётся неизменной во время работы. Системные компоненты, исполняемые файлы и настройки ОС формируются из предварительно подготовленных образов и не могут быть изменены в процессе эксплуатации. Всё прикладное ПО запускается исключительно в контейнерах. Режим поддерживает работу как отдельных узлов с Docker и Podman, так и полноценных Kubernetes-кластеров. Подобный подход уже реализован в ряде зарубежных Linux-дистрибутивов — Fedora CoreOS, openSUSE MicroOS, Ubuntu Core и других. Astra Linux Server предлагает собственную реализацию, адаптированную под российские требования к защите информации, с сохранением всех встроенных средств защиты Astra Linux Special Edition 1.8, сертифицированных ФСТЭК России.

Источник изображения: astra.ru Неизменяемый режим снижает поверхность атаки: в состав образа входят только необходимые компоненты ядра, средства защиты и инструменты контейнеризации. Системные файлы защищены от вредоносного ПО, несанкционированных изменений и ошибок администратора. Действия администратора в рабочем режиме ограничены, что обеспечивает дополнительный контроль над состоянием ОС. Режим поддерживает работу в полностью закрытых контурах без постоянного доступа к внешним репозиториям. Неизменяемый режим Astra Linux Server ориентирован на Enterprise-сегмент — организации с большим парком серверов, высокими нагрузками и потребностью в масштабировании: финансовый сектор, промышленность, здравоохранение, транспортную отрасль и государственный сектор.

14.04.2026 [15:04], Руслан Авдеев

ORG: зависимость Великобритании от американских IT-гигантов ставит под угрозу национальную безопасность

open source

software

великобритания

госзакупки

импортозамещение

информационная безопасность

кии

конфиденциальность

облако

сша

Исследование НКО Open Rights Group (ORG) свидетельствует о том, что Великобритания чрезмерно зависит от небольшой группы американских техногигантов, предоставляющих ЦОД, ПО и цифровую инфраструктуру. По мнению экспертов, это ставит под угрозу национальную безопасность, сообщает Computer Weekly. Доклад поддержал ряд членов британского парламента. В нём предупреждается, что зависимость страны от крупных технобизнесов ставит Соединённое Королевство под угрозу на фоне ухудшения отношений с США. Подчёркивается, что разногласия относительно действий США в случае их углубления, могут поставить Великобританию под угрозу американских санкций, в том числе, касающихся КИИ. Утверждается, что техногиганты использовали власть и ресурсы для контроля рынков, ограничения инноваций и лоббирования, что позволило фактически захватить рынок критически важной инфраструктуры. ORG подчёркивает, что чрезмерная зависимость от иностранного бизнеса создаёт критически проблемы, поскольку внешнеполитическая активность США создаёт «геополитическую неопределённость». ORG утверждает, что у США достаточно возможностей для введения санкций, способных приостановить поставки техногигантами услуг как госучреждениям, так и частным клиентам. США уже применяли санкции против европейских структур, в частности — Международного уголовного суда (МУС) и его участников. Например, отдельным функционерам Microsoft заблокировала электронную почту после выдачи ордеров на арест израильских политиков. В докладе сообщается, что в случае ухудшения отношений двух стран США сможет воспользоваться своим технологическим доминированием на рынке критической инфраструктуры Великобритании.

Источник изображения: Francesco Zivoli/unsplash.com Кроме того, с помощью американских облачных сервисов США могут следить за суверенными данными — заокеанские спецслужбы имеют к ним законный доступ в соответствии с американским законодательством. В своё время Microsoft уже заявила о невозможности обеспечить реальный суверенитет европейским данным, поскольку компания вынуждена подчиняться законам США. Согласно докладу, британское правительство зависит от внешних поставщиков IT-сервисов и консалтинговых компаний, из-за чего государственные ведомства «привязаны» к технологиям конкретных поставщиков, уязвимы в случае завышения цен и др. В отчёте 2025 года Управление по вопросам конкуренции и рынков (CMA) указывало, что фактическое отсутствие конкурентного рынка вынуждает Великобританию переплачивать до £500 млн ежегодно. Open Rights Group призывает британские власти последовать примеру стран ЕС (Германии, Франции, Нидерландов и Дании), активно инвестирующих в технологии на основе открытых стандартов и open source ПО. Утверждалось, что каждый £1, вложенный в технологии на основе open source, приносит £4 отдачи. Британские парламентарии также призывают изменить правила государственных закупок, чтобы помочь местным поставщикам облачных услуг масштабировать свой бизнес, с дискриминацией внешних игроков в пользу британских компаний. Кроме того, больше внимания предлагается уделять open source и развитию суверенных ИИ-моделей. Депутаты подчёркивают, что зависимость от крупных технологических компаний вроде Palantir сделали страну «опасно уязвимой», в условиях неопределённости она должна обеспечить контроль над КИИ для обеспечения цифрового суверенитета.

08.04.2026 [16:02], Руслан Авдеев

TikTok инвестирует ещё €1 млрд в ЦОД в Финляндии для хранения и обработки данных европейских пользователей

bytedance

hardware

tiktok

евросоюз

инвестиции

информационная безопасность

конфиденциальность

финансы

финляндия

цод

Детище китайской ByteDance — социальная сеть TikTok объявила об инвестициях €1 млрд в дата-центр в Лахти (Lahti, Финляндия) в рамках программы расширения защищённой европейской инфраструктуры. В 2025 году компания уже анонсировала миллиардные инвестиции в ЦОД в Коуволе (Kouvola). После того, как заработает ЦОД в Лахти, расширятся возможности по хранению данных европейских пользователей непосредственно в Европе, со строгим контролем доступа и использованием передовых систем мониторинга. Оба вливания средств в финскую инфраструктуру ЦОД — часть евроепйской инициативы Project Clover стоимостью €12 млрд, предполагающей обеспечение региону суверенитета данных. Инициатива призвана обеспечить лучшую отраслевую защиту более 200 млн европейских пользователей TikTok. В рамках Project Clover создан специальный анклав данных с усиленными гарантиями — в техническом, операционном и управленческом аспектах. В рамках Project Clover налажены партнёрские отношения с британской NCC Group, обеспечивающей независимый контроль, проверку и подтверждение эффективности средств защиты информации. Также компания занимается мониторингом потоков данных и уведомляет о любых аномалиях. Независимый контроль касается всей европейской инфраструктуры социальной сети. TikTok заявляет, что Финляндия обеспечивает уникальное сочетание квалифицированной рабочей силы, доступа к «чистой» энергии и развитой цифровой инфраструктуре. Именно поэтому она стала площадкой для расширения европейских мощностей компании, укрепления защиты и хранения данных на региональном уровне.

Источник изображения: Joonas T/unsplash.com Кампус построят в одном из районов Лахти. Утверждается, что проект обеспечит вклад в региональную экономику, создаст рабочие места и будет способствовать развитию местной цифровой экосистемы. Новый этап развития инфраструктуры в Финляндии последовал за ранее анонсированным строительством объекта в Коуволе, работы уже ведутся в соответствии с ранее утверждённым планом. Как заявляет TikTok, вместе объекты укрепляют долгосрочную ориентацию на Финляндию в качестве ключевого региона для развития инфрастрпуктуры данных социальной сети в Европе. В рамках Project Clover TikTok уже получила в своё распоряжение норвежский кампус Green Mountain OSL2-Hamar. Планы обнародовали в марте 2023 года, первый ЦОД закончили строить в декабре того же года, а ввод его в эксплуатацию был намечен на II квартале 2024 года. Правда, переносить европейские данные в новый кампус компания начала только в октябре. Также компания с 2023 года располагает дата-центром в Ирландии. Дополнительно компания рассматривает строительство дата-центра в Бразилии и пообещала потратить $8,8 млрд на цифровую инфраструктуру в Таиланде. В США же бизнес компании продан группе местных инвесторов под давлением американских властей — работу Project Texas не удовлетворила местные власти. Параллельно американская частная инвестиционная компания Bain Capital продала 100 % долю в китайском операторе ЦОД ChinData, ключевым клиентом которого является ByteDance.

27.03.2026 [19:25], Сергей Карасёв

Вебинар T1 Облако и Curator. Выбор без выбора: почему защита от DDoS-атак — не опция, а необходимостьDDoS-атаки — это уже не гипотетический риск, а реальность, с которой сталкивается практически каждый онлайн-бизнес. Если сервис становится недоступным — вы теряете не только трафик и выручку, но и доверие пользователей. И чем позже вы задумываетесь о защите, тем выше цена. T1 и Curator приглашают вас на совместный вебинар: «Выбор без выбора: почему защита от DDoS-атак — не опция, а необходимость».

На вебинаре разберём:

Вебинар будет полезен:

Спикеры:

Не ждите, пока атака остановит ваш сервис — подготовьтесь заранее. Зарегистрируйтесь сейчас и узнайте, как сделать ваш онлайн-ресурс устойчивым к современным киберугрозам.

25.03.2026 [20:11], Андрей Крупин

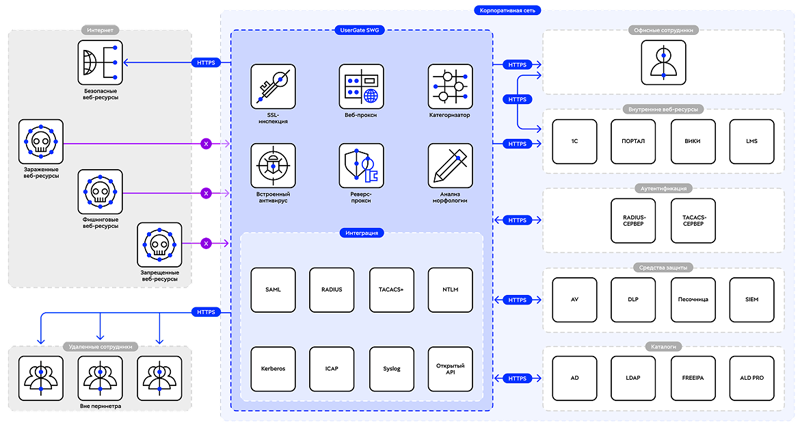

«Яндекс» и UserGate представили совместное решение для киберзащиты по принципу сетевого доверияКомпании UserGate и «Яндекс» подписали партнёрское соглашение на конференции Open Conf 2026. Стороны будут вместе разрабатывать продукты, повышающие уровень киберзащищённости российских предприятий, а также усилят деятельность по предотвращению цифровых угроз и устранению рисков информационной безопасности. Первым результатом сотрудничества «Яндекса» и UserGate стала интеграция шлюза веб‑безопасности UserGate Secure Web Gateway с «Яндекс Браузером» для организаций. Решение позволяет нейтрализовать риски ИБ, а также обеспечивает доступ сотрудников в рамках архитектуры сетевого доверия, когда каждая пользовательская сессия проверяется надёжными механизмами безопасности.

Принцип работы UserGate SWG (источник изображения: usergate.com) Совместный продукт «Яндекса» и UserGate создаёт программно-определяемый периметр — барьер между глобальной сетью и внутренней инфраструктурой компании‑заказчика. Это защищённое пространство позволяет проводить проверку пользователя, браузера и устройства, управлять доступом к ресурсам в строгом соответствии с корпоративными политиками, а также предотвращать возможные утечки данных. Такой подход позволяет уменьшить риск получения злоумышленником доступа к веб‑ресурсам предприятия. «Многие организации сегодня работают в веб‑ориентированных инфраструктурах, когда доступ к большинству приложений и систем можно получить при помощи браузера. Вместе с партнёрами из UserGate мы предлагаем рынку решение, которое позволит на практике реализовать концепцию сетевого доверия. В результате использующие его компании получают не только продукт класса Secure Enterprise Browser, но и систему идентификации пользователя на базе технологий UserGate. При этом заказчикам не потребуется дополнительно инвестировать во внедрение VPN-, VDI- и MDM‑систем. Всё необходимое для обеспечения безопасности в веб‑ориентированных IT‑инфраструктурах уже есть в «Яндекс Браузере» для организаций и UserGate SWG», — поясняют разработчики «Яндекса».

24.03.2026 [09:00], Сергей Карасёв

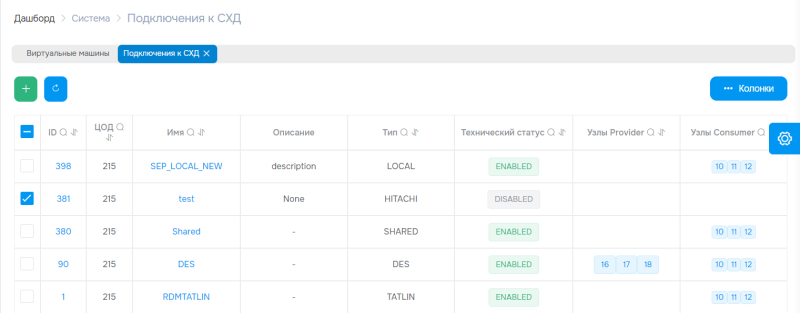

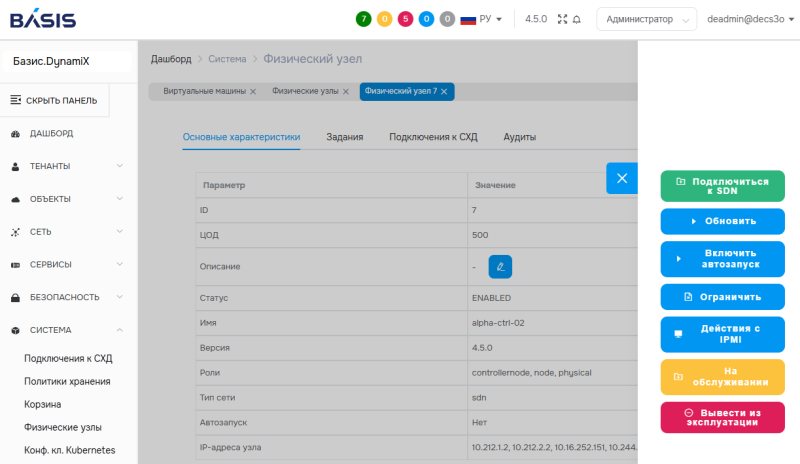

«Базис» представляет Basis Dynamix Enterprise с расширенной поддержкой отечественных СХД и новыми возможностями SDNКомпания «Базис», лидер российского рынка ПО управления динамической инфраструктурой, объявляет о выпуске версии 4.5 платформы серверной виртуализации Basis Dynamix Enterprise. Обновление расширяет возможности экосистемы «Базиса» за счёт более глубокой интеграции платформы с решением для управления программно-определяемыми сетями Basis SDN, улучшает совместимость Basis Dynamix Enterprise с отечественными системами хранения данных, а также предлагает ряд инструментов для повышения производительности и автоматизации управления динамической ИТ-инфраструктурой. Всего релиз 4.5 включает более 90 улучшений и дополнений, направленных на расширение возможностей платформы и повышение удобства работы с ней. Расширение поддержки отечественных систем хранения данныхОдним из ключевых направлений развития Basis Dynamix версии 4.5.0 стало расширение совместимости с российскими СХД. Появилась поддержка СХД uStor, которая охватывает полный набор операций: создание и управление дисками, работу с образами и снапшотами, презентацию и депрезентацию дисков на вычислительные узлы. Помимо этого, платформа теперь поддерживает работу с СХД YADRO TATLIN.UNIFIED, версия ПО 3.2; обратная совместимость с предыдущими версиями прошивки Tatlin при этом сохранена. В результате заказчики получают большую свободу выбора оборудования при проектировании импортонезависимой инфраструктуры и дополнительный комфорт при работе с этим оборудованием средствами платформы. Эффективное использование дискового пространстваВ релизе 4.5 реализована поддержка unmap для дисков виртуальных машин. Теперь когда виртуальная машина удаляет файлы, освободившееся пространство не просто помечается как свободное внутри гостевой ОС, а возвращается обратно в систему хранения данных. Это позволяет более рационально использовать ёмкость СХД, что особенно актуально для организаций с большим парком виртуальных машин и при работе с тонкими (thin-provisioned) дисками. Развитие интеграции с программно-определяемыми сетямиВерсия 4.5 развивает нативную интеграцию платформы Basis Dynamix Enterprise с решением для организации программно-определяемых сетей Basis SDN и предлагает обновлённый набор сетевых функций. В частности, при создании виртуальных машин теперь можно автоматически подключать сетевые сегменты SDN с созданием логических портов — это упрощает сетевую настройку и сокращает количество ручных операций для администраторов. Автоматизация управления узламиBasis Dynamix 4.5 получила механизм автоматической смены статуса физического узла с «На обслуживании» на «Работает» — соответствующая настройка появилась на странице «Физические узлы» интерфейса платформы. Вместе с хостом автоматически запускаются размещённые на нём виртуальные машины, которые были привязаны к нему в момент получения хостом статуса «На обслуживании». Функция доступна как для отдельных узлов, так и для целых зон, что упрощает обслуживание крупных инсталляций. Другие улучшенияПомимо вышеперечисленного, в Basis Dynamix 4.5.0 реализован ряд небольших, но важных улучшений, которые повышают удобство администрирования платформы. Появился механизм Watchdog для автоматического восстановления зависших виртуальных машин, добавлена поддержка режима Cache Write Through для повышения производительности дисковой подсистемы, упрощена процедура первоначальной установки благодаря минимальному конфигурационному файлу, а спецификация API платформы обновлена до OpenAPI 3.1.0. «Одной из важнейших задач в рамках развития нашей флагманской платформы Basis Dynamix Enterprise является поддержание её совместимости с актуальным инфраструктурным оборудованием и ПО. Это касается в том числе и нашего собственного решения для организации программно-определяемых сетей Basis SDN, которое успешно работает в тестовых средах заказчиков и быстро развивается с учётом их пожеланий. Нашей целью является не просто поддержка отечественных систем хранения данных, инструментов резервного копирования или других решений. Мы хотим дать заказчику возможность построить на базе Basis Dynamix Enterprise полностью импортонезависимую динамическую ИТ-инфраструктуру, не ограничивая его при этом в выборе поставщиков "железа" или программных продуктов», — отметил Дмитрий Сорокин, технический директор компании «Базис».

23.03.2026 [14:20], Сергей Карасёв

DDoS нового уровня: Curator нейтрализовала длительную атаку в 2 Тбит/с на платформу онлайн-ставокКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, нейтрализовала масштабную DDoS-атаку типа UDP flood, направленную на организацию из сегмента «Онлайн-ставки». Пиковые значения объёма вредоносного трафика достигали 2 Тбит/с и около 1 млрд пакетов в секунду. При этом атака сохраняла высокую интенсивность более 40 минут. В ходе инцидента, произошедшего в середине марта, было зафиксировано 11 всплесков трафика, четыре из которых превышали 1 Тбит/с. Такая структура указывает на многоэтапный характер атаки и попытки поддерживать длительное интенсивное давление на инфраструктуру жертвы. Это важное изменение: ранее в случае атак подобного масштаба пиковая интенсивность, как правило, сохранялась лишь считанные секунды. Злоумышленники экономили ресурсы и быстро прекращали высокоинтенсивное воздействие как в случае успеха атаки — уже деградировавший сервис можно поддерживать в таком состоянии меньшими объемами вредоносного трафика, — так и в случае, когда они не могли добиться своей цели, чтобы не расходовать ресурсы впустую. В данном случае повторяющиеся пики свидетельствуют о попытках атакующих адаптировать стратегию и добиться эффекта за счёт продолжительного воздействия. Несмотря на их усилия, Curator удалось эффективно нейтрализовать атаку и обеспечить непрерывную доступность защищаемого сервиса. Как показывает статистика, масштаб DDoS-атак продолжает расти. Этот тренд во многом обусловлен снижением стоимости проведения атак: использование ИИ-инструментов и IoT-ботнетов позволило значительно удешевить генерацию вредоносного трафика — по некоторым оценкам, до 95 % за последний год. В результате злоумышленники могут не только запускать атаки высокой интенсивности чаще, но и поддерживать их дольше. «Терабитные DDoS-атаки больше не являются редкостью: применение атакующими ИИ и дешёвых IoT-ботнетов значительно снизило стоимость их проведения. Как показывает данный инцидент, это меняет характер атак: злоумышленники теперь способны не только создавать пики трафика в несколько Тбит/с, но и поддерживать высокую интенсивность в течение длительного времени. Это подчёркивает необходимость использования масштабируемой и эффективной DDoS-защиты», — отмечает Дмитрий Ткачев, генеральный директор Curator.

13.03.2026 [15:42], Сергей Карасёв

Пропускная способность сети фильтрации Curator превысила 6 Тбит/сКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, объявила об увеличении пропускной способности своей глобальной сети фильтрации. В результате модернизации инфраструктуры она превысила 6 Тбит/с, что позволяет эффективно противостоять растущему масштабу современных DDoS-атак и гарантировать устойчивость и постоянную доступность сервисов клиентов. За последний год интенсивность DDoS-атак резко увеличилась. Если в 2024 году максимальная мощность атак в пике достигала 1,14 Тбит/с, то к концу 2025 года специалисты Curator фиксировали уже несколько атак интенсивностью более 3 Тбит/с. В ответ на эту тенденцию компания провела масштабную работу по развитию своей инфраструктуры. В течение последних месяцев были расширены мощности сети, а также увеличено количество центров фильтрации и география присутствия системы. На данный момент сеть фильтрации Curator включает 9 собственных и 12 партнёрских центров очистки трафика. Центры фильтрации расположены в ключевых точках концентрации интернет-трафика и подключены к трансконтинентальным Tier-1 провайдерам, а также ведущим региональным магистральным интернет-провайдерам, что позволяет компании поддерживать самый высокий среди аналогов гарантированный уровень доступности приложений на уровне 99,95% и нивелировать любые сетевые атаки, достигшие в прошлом году рекордных уровней. «Мы постоянно совершенствуем защиту, гарантируя клиентам устойчивость бизнеса даже при росте угроз. Если ещё недавно атаки свыше терабита считались исключением, то сегодня атаки в несколько Тбит/с уже становятся новой реальностью. Расширение пропускной способности сети Curator до более чем 6 Тбит/с — ответ на эту динамику и необходимый шаг для обеспечения стабильной работы сервисов наших клиентов. Мы действуем на опережение, ведь наша философия — непрерывная доступность», — комментирует Дмитрий Ткачев, генеральный директор Curator.

13.03.2026 [08:55], Андрей Крупин

«ТрансТелеКом» запустил сервис «Интернет с комплексной защитой»Телекоммуникационный оператор «ТрансТелеКом» сообщил о запуске для корпоративных клиентов услуги «Интернет с комплексной защитой». Решение объединяет высокоскоростной доступ в сеть и многоуровневую защиту цифровой инфраструктуры бизнеса, предоставляя услугу «все в одном» от единого провайдера. «Интернет с комплексной защитой» представляет собой бесшовное решение, при котором весь интернет-трафик компании 24/7 проходит через периметр безопасности на инфраструктуре провайдера автоматически ещё до того, как достигнет сетей клиента. Утверждается, что сервис позволяет сократить расходы на информационную безопасность более чем на 50 % за счёт единой точки управления, без затрат на дополнительные инструменты. Технически сервис работают следующим образом. На уровне сети (L3-L4) выполняется глубокая фильтрация трафика. На прикладном уровне (L7) обеспечивается защита веб-сайтов и приложений от ботов и целевых атак. Межсетевой экран нового поколения (NGFW) блокирует вредоносный контент в режиме реального времени и осуществляет проверку всех HTTP/HTTPS-соединений. Системы предотвращения вторжений анализируют содержимое трафика, выявляя угрозы и нейтрализуя их. NGFW осуществляет постоянный мониторинг веб-трафика на предмет поддельных страниц и мошеннических сайтов, предотвращает использование уязвимостей в клиентском ПО.

Источник изображения: «ТрансТелеКом» / company.ttk.ru Таким образом, до конечного оборудования клиента доходит только «чистый» и безопасный трафик. И всё это без вмешательства в IT-инфраструктуру организации и без создания дополнительной нагрузки на её системы. |

|