Материалы по тегу: сети

|

30.05.2026 [14:25], Сергей Карасёв

Lightmatter представила лазерную сетевую карту Guide DR для CPO-платформКомпания Lightmatter, специализирующаяся на фотонных вычислениях и интерконнекте, анонсировала сетевую карту Guide DR на основе лазера (Laser Network Interface Card, LNIC), предназначенную для масштабирования инфраструктур нового поколения с технологией CPO (Co-Packaged Optics — интегрированная оптика). Новинка спроектирована специально для организации оптического интерконнекта с высокой пропускной способностью, в том числе на базе собственного решения Lightmatter Passage L200. Карта ориентирована прежде всего на дата-центры, поддерживающие ресурсоёмкие приложения ИИ с интенсивным обменом данными. Guide DR соответствует стандарту OCP NIC 3.0. Разработчик утверждает, что это изделие обеспечивает повышение плотности оптической мощности в четыре раза по сравнению с обычными модулями малого форм-фактора ELSFP (External Laser Small Form Factor Pluggable). Совокупная пропускная способность CPO или NPO достигает 51,2 Тбит/с. Для новинки предусмотрено применение жидкостного охлаждения. При этом четыре карты Guide DR могут быть объединены в одном коммутационном блоке типоразмера 1U, что обеспечит суммарную скорость передачи данных до 204,8 Тбит/с. В целом, как отмечается, Guide DR позволяет решить проблему недостаточной масштабируемости оптики путём переноса источника света с внешней части коммутационного оборудования внутрь корпуса. Среди преимуществ предложенного решения названы модульная конструкция, высокая надёжность и производительность. Пробные поставки Guide DR LNIC компания Lightmatter планирует организовать в IV квартале нынешнего года.

29.05.2026 [12:29], Сергей Карасёв

QNAP выпустила управляемые L2-коммутаторы QSW-M2130 с поддержкой 10GbE и PoE++QNAP анонсировала управляемые L2-коммутаторы серии QSW-M2130 для предприятий малого и среднего бизнеса. Устройства, рассчитанные на монтаж в стойку, поддерживают такие функции, как LACP, QoS, VLAN и IGMP Snooping. Новинки объединяют возможности коммутатора доступа и агрегации в одном устройстве. Они оснащены 24 портами 2.5GbE RJ45 для подключения рабочих станций, NAS и прочего оборудования, а также портами 10GbE для агрегации трафика в основную сеть. При этом модель QSW-M2130-4C2S24T получила четыре комбинированных разъёма 10GbE RJ45/SFP+ и два порта 10GbE SFP+, а модификация QSW-M2130P-2C2S26T — по два разъёма 10GbE SFP+ и 10GbE RJ45, а также два комбинированных порта 10GbE RJ45/SFP+. Оба коммутатора располагают консольным портом RJ45. Версия QSW-M2130P-2C2S26T поддерживает технологию PoE++ (на 28 портах RJ45) с бюджетом мощности 375 Вт. Это позволяет напрямую подавать питание на такие устройства, как IP-камеры видеонаблюдения формата 4К, беспроводные точки доступа, IP-телефоны и пр. Общая неблокируемая пропускная способность новинок составляет 120 Гбит/с, коммутационная способность — 240 Гбит/с. Предусмотрен встроенный блок питания. У базовой версии максимальное энергопотребление заявлено на уровне 70 Вт, а у варианта PoE++ оно достигает 455 Вт. Габариты составляют 44 × 440 × 205 мм, масса — 3,06 и 3,54 кг соответственно. Диапазон рабочих температур простирается от 0 до +50 °C.

29.05.2026 [10:52], Сергей Карасёв

Curator нейтрализовал несколько атак на маркетплейс цифровых товаров YooMarketНа фоне продолжающегося роста интенсивности DDoS-атак и усиливающейся миграции российских интернет-сервисов с зарубежных инфраструктурных решений маркетплейс цифровых товаров YooMarket сообщил об успешной нейтрализации терабитной атаки после перехода с инфраструктуры Cloudflare на защиту отечественного провайдера Curator. Этот кейс стал показательным для отечественного ИБ-рынка, когда тема устойчивости онлайн-платформ вновь оказалась в центре внимания на фоне серии крупных сбоев и роста активности ботнетов. YooMarket, специализирующийся на продаже игровых предметов, ключей активации и программного обеспечения, перешёл на облачную защиту Curator в 2025 году. Причиной стали проблемы с доступностью платформы для части пользователей, возникавшие при использовании зарубежной инфраструктуры в условиях меняющейся сетевой среды и ограничений. Как сообщили в компании, миграция была проведена без изменений архитектуры и без влияния на работу платформы. Уже спустя несколько месяцев новая инфраструктура столкнулась с серьёзной проверкой: зимой 2026 года YooMarket подвергся новой атаке.

Источник изображения: Curator По данным Curator, злоумышленники использовали комбинированный сценарий атаки мощностью свыше 1 Тбит/с. Одновременно применялись UDP и TCP flood на сетевом уровне, а также HTTP flood на уровне приложений с интенсивностью более 500 тыс. запросов в секунду. Ботнет был распределён преимущественно по странам Латинской Америки, около 40% IP-адресов пришлось на Бразилию. Сетевая часть атаки была нейтрализована практически мгновенно, прикладная — в течение нескольких минут. В течение всего инцидента маркетплейс продолжал работать в штатном режиме. Всего с начала сотрудничества с Curator инфраструктура YooMarket пережила семь крупных DDoS-атак. По данным Curator, только за первый квартал текущего года специалисты компании зафиксировали уже четыре атаки мощностью свыше 1 Тбит/с, тогда как годом ранее подобных инцидентов за аналогичный период не наблюдалось вовсе. На фоне роста масштабов атак и усложнения ботнетов устойчивость инфраструктуры становится для e-commerce и цифровых платформ уже не конкурентным преимуществом, а базовым условием непрерывности бизнеса.

29.05.2026 [09:30], Руслан Авдеев

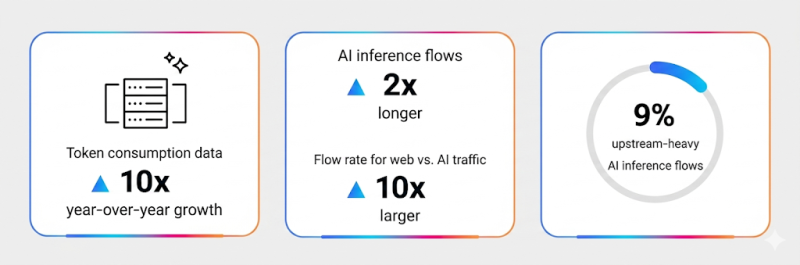

Cisco: агентный ИИ трансформирует структуру интернет-коммуникаций, а через 10 лет на него придётся четверть трафикаХотя сегодня на пользовательский ИИ-трафик приходится лишь малая доля от общего объёма, распространение агентного ИИ существенно изменит его структуру. В отчёте AI Impact on Wide Area Networks (WAN) компания Cisco прогнозирует, что именно ИИ станет главным драйвером роста сетевого трафика, а потребительский трафик к середине 2030-х гг. вырастет приблизительно в 6,6 раза, сообщает блог IEEE ComSoc. По оценкам Cisco, ИИ обеспечит около 63 % дополнительного роста трафика, если сравнивать со сценарием без учёта ИИ. Исследование уделяет основное внимание именно WAN-сетям (без ЦОД и кластеров) и даёт рекомендации по проектированию сетей и планированию пропускной способности. Потребительский ИИ-трафик в основном по-прежнему состоит из коротких текстовых диалогов, но ситуация меняется с переходом к агентному ИИ и мультимодальным взаимодействиям. Пока же, по данным Comcast, 97,1 % ИИ-трафика приходилось на текст, 2,6 % на изображения и 0,3 % на видео. И хотя на инференс приходится лишь «незначительная» доля трафика, Cisco полагает, что к 2035 году на него будет приходиться приблизительно 25 % всего трафика Сети. Важно, что инференс-трафик вдвое продолжительнее типичных веб-взаимодействий и к тому же интенсивнее, поскольку генерируется роботом. При выполнении некоторых задач агентами может использоваться до 450 % больше трафика на задачу, чем человеком, а около 9 % инференс-потоков обеспечивают больше исходящего трафика (upstream), чем входящего, тогда как у обычного веб-трафика на upstream приходится всего 0,5 %, и это уже серьёзный сдвиг в поведении Сети, который с ростом использования агентных ИИ будет только расти. Использование ИИ гораздо чувствительнее к задержкам, чем при большинстве обычных сетевых сценариев, поскольку коммуникация пользователя с ИИ часто идёт в виде разговора в интерактивном режиме, и ожидаются почти мгновенные ответы. По мнению Cisco, даже небольшие задержки становятся критичными для качества сервиса. В то же время растут и объёмы ИИ-трафика, поскольку увеличиваются мультимодальные промпты/загрузки и использование агентов.

Источник изображения: Cisco Изменения структуры трафика потребуют и изменений физической инфраструктуры. Оптоволоконные сети уже обеспечивают относительно симметричные потоки данных и низкую задержку, но операторы DOCSIS вынуждены бороться за снижение задержки и выделять больше полос для исходящего трафика в ущерб входящему. Теперь для ШПД-сетей одной из ключевых задач становится пропускная способность upstream-каналов, задержки и т.п., а не просто общий объём пропускаемых данных. Повышение симметричности upstream- и downstream-каналов, а также возможность обеспечения низкой задержки становится чрезвычайно важным, особенно по мере роста мультимодального и агентного использования ИИ.

28.05.2026 [11:19], Сергей Карасёв

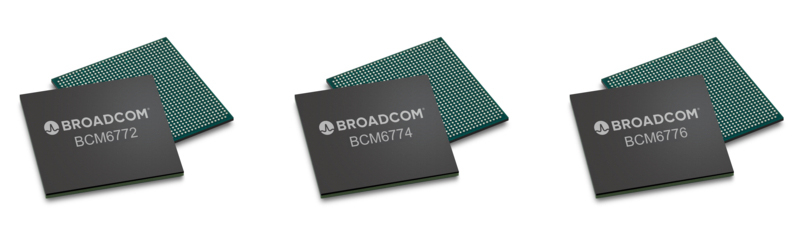

Broadcom представила высокоинтегрированные SoC для маршрутизаторов Wi-Fi 8Компания Broadcom выпустила чипы BCM6772, BCM6774 и BCM6776: это, как утверждается, первые в отрасли высокоинтегрированные решения для маршрутизаторов, поддерживающих стандарт Wi-Fi 8. Устройства на основе представленных изделий могут использоваться в том числе в составе mesh-сетей. Новые SoC объединяют процессор приложений, сетевой блок (берёт на себя выполнение ресурсоёмких сетевых задач), радиомодули Wi-Fi 8, а также мультигигабитный Ethernet PHY на одном кристалле. Во всех случаях задействованы четыре вычислительных ядра. Реализована поддержка памяти DDR4 и DDR5, а у BCM6776 — дополнительно LPDDR4 и LPDDR5.

Источник изображения: Broadcom Чип BCM6772 имеет конфигурацию антенн 2 × 2 для 2,4 ГГц (полоса 40 МГц) и 2 × 2 для 5 ГГц (160 МГц). Изделие ориентировано на маршрутизаторы и повторители Wi-Fi 8 для массового рынка. Применяется упаковка FCBGA с размерами 15 × 15 мм. В свою очередь, BCM6774 получил конфигурацию антенн 2 × 2 для 2,4 ГГц и 4 × 4 для 5 ГГц в аналогичной корпусировке. Старшая из новинок, BCM6776, относится к премиальному уровню: конфигурация антенн — 2 × 2 для 2,4 ГГц и 4 × 4 для 5 ГГц. При этом предусмотрены два контроллера PCIe 3.0. Используется упаковка FCBGA с размерами 19 × 19 мм. Все модели располагают встроенными усилителями (iPA) для диапазона 2,4 ГГц. Реализована технология цифровой предварительной коррекции искажений (DPD) третьего поколения, благодаря чему достигается более низкое энергопотребление в диапазоне 5 ГГц. Пробные поставки чипов BCM677x уже начались.

28.05.2026 [10:29], Владимир Мироненко

Cisco добавит поддержку SONiC в коммутаторы N9000 для ЦОДCisco, которая уже продолжительное время выпускает оборудование с поддержкой SONiC, сообщила, что вскоре добавит её в свои флагманские платформы N9000. Как отметил ресурс The Register, SONiC широко используется гиперскейлерами, которым необходимы настраиваемые стеки. Они закупают сетевое оборудование с поддержкой SONiC у Cisco, Juniper, Arista и др. Вместе с тем, у многих организаций есть веские причины не работать в облаке или других общих средах. Поэтому становится актуальной поддержка SONiC обычным оборудованием ЦОД. «Серия N9000 расширяется путём включения в себя основы для SONiC, построенной на базе Cisco Cloud Scale и Silicon One, а также платформ на базе ASIC NVIDIA Spectrum-X для сетей ИИ», — сообщила Cisco, добавив, что эти платформы предоставляют клиентам согласованный аппаратный уровень для широкого спектра топологий leaf-spine и AI/ML. «Наша модель открытого выбора распространит эту гибкость на N9000, предоставляя клиентам в будущем возможность запускать SONiC для кластеров ИИ или не-ИИ, сохраняя при этом существующие ACI или NX-OS на том же проверенном оборудовании, обеспечивая защиту инвестиций и упрощая управление жизненным циклом», — отметила Cisco. По словам компании, поддержка SONiC включает в себя «укрепление стека и его поддержку с помощью Центра технической поддержки Cisco (TAC), а интеграция с Nexus Dashboard предоставляет привычные инструменты для автоматического запуска и мониторинга состояния». Сама Cisco является одним из ведущих участников проекта SONiC. Будучи членом SONiC Premier, она представлена как в Совете управляющих, так и в Техническом руководящем комитете (TSC), «что гарантирует соответствие open source стека строгим требованиям высокопроизводительных сред». Компания сообщила, что взяла на себя две ключевые роли в проекте SONiC: внесение вклада в основную ветку (главный репозиторий проекта с открытым исходным кодом) и коммерциализация продукта для клиентов, гарантируя, что они получат последние обновления вместе с разработанным Cisco программируемым ASIC на стандартной среде SONiC, оптимизированной для микросхем Cisco.

28.05.2026 [09:13], Руслан Авдеев

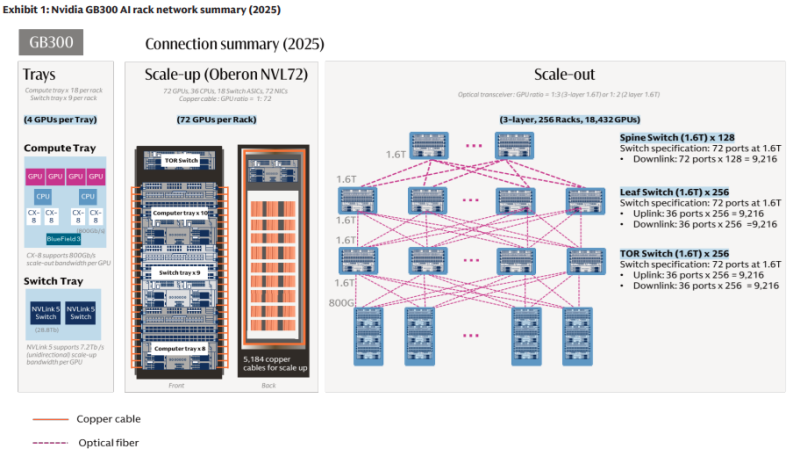

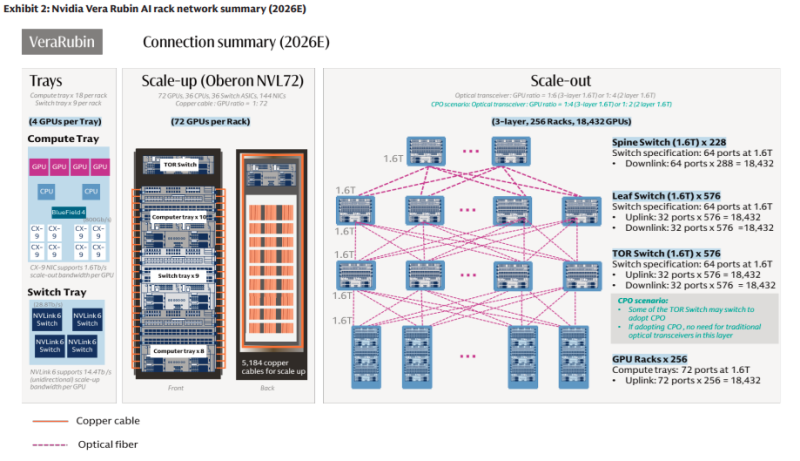

ИИ осветят путь: Goldman Sachs прогнозирует резкий рост рынка оптических сетейПо прогнозам Goldman Sachs, рынок оптических сетевых решений для ИИ-инфраструктуры увеличится до $154 млрд на фоне роста спроса со стороны облачных гиперскейлеров и ИИ-кластеров, сообщает блог IEEE ComSoc. Техногиганты стремятся эффективно объединить как можно больше чипов, что приведёт к росту рынка волоконно-оптических соединений в ИИ ЦОД в девять раз. В Goldman Sachs отмечают, что показатели ИИ-систем теперь зависят не только от производительности GPU и HBM, но и от того, насколько быстро данные передаются между чипами и стойками. Аналитики подчёркивают, что именно оптические сетевые решения «разблокируют» вычислительные мощности, с чем уже не особенно эффективно справляются медные интерконнекты. В докладе рынок делится на решения для вертикального (scale-up) и горизонтального (scale-out) масштабирования. Примечательно, что на первые, как ожидается, придётся около $106 млрд из $154 млрд, т.е. 69 % рынка. Рынок оптических интерфейсов CPO составит порядка $91 млрд (59 %), т.е. большая часть затрат пойдёт на сети внутри ИИ-кластеров. По прогнозам Goldman Sachs, при переходе от систем NVIDIA GB300 NVL72 к Rubin Ultra NVL576 рост долларового содержания на вычислительную единицу вырастет в 16 раз в сегменте scale-out и в 45 раз — в сегменте scale-up. Рост связан с увеличением спроса на подключаемые оптические модули, оптические «движки», медные кабели и др. Рынок подключаемых оптических модулей и оптических «движков» вырастет в 13 раз при переходе от scale-out (как в случае GB300 NVL72/Oberon) к scale-up (Rubin Ultra NVL576/Kyber) в расчёте на вычислительную единицу.

Источник изображения: Goldman Sachs Рынок подключаемых оптических модулей в сегменте scale-out вырастет в 10 раз на вычислительную единицу при переходе с GB300 NVL72 на Rubin Ultra NVL576, даже при проникновении CPO на уровне 29 %. Количество оптических модулей (в эквиваленте 1.6TbE) в одной вычислительной единице увеличится с 216 шт. в GB300 NVL72 до приблизительно 2,5 тыс. в Rubin Ultra NVL576. Банк прогнозирует, что долларовое содержание на вычислительную единицу в сегментах scale-up и scale-out увеличится в 20 раз с $315 тыс. в GB300 NVL72 до $9,4 млн в Rubin Ultra NVL576. При этом прогнозируется, что за полный жизненный цикл продукта будет поставлено 48 тыс. стоек GB300 NVL72 и 16,5 тыс. систем Rubin Ultra NVL576. Совокупный адресуемый рынок (TAM) для вертикальных и горизонтальных решений вырастет в 9 раз, с $15 млрд в случае с GB300 NVL72 (преимущественно в 2026 году) до $154 млрд для Rubin Ultra NVL576 (в основном в 2028 году).

Источник изображения: Goldman Sachs Одним из ключевых выводов является то, что ИИ-кластеры становятся всё более насыщенными на разных уровнях стека оптическими системами, а не только на уровне подключения между стойками. Более всего от ситуации выиграют поставщики, способные снизить энергопотребление, повысить плотность и упростить упаковку для сверхскоростных интерконнектов. Чаще всего в числе основных бенефициаров упоминаются Coherent, Lumentum и Fabrinet, занятых в индустрии производства оптических компонентов и модулей, которое растёт вместе со спросом на ИИ-интерконнекты. Наилучшие перспективы у производителей специализированных оптических решений, а не у игроков более широкого профиля, включая Ciena, Nokia/Infinera, Cisco/Acacia, ADVA или Calix. В целом в Goldman Sachs считают, что оптические решения более не являются вспомогательным элементом инфраструктуры и становятся ключевым фактором для масштабирования инвестиций в ИИ. В результате инвесторы всё активнее интересуются производителями оптических компонентов, кремниевой фотоники, трансиверов и смежных технологий упаковки и пр. Ключевой вывод — по мере развития ИИ-кластеров сетевая инфраструктура становится одним из главных потенциальных ограничений, а оптика — наиболее вероятным решением этой проблемы.

27.05.2026 [15:46], Сергей Карасёв

Broadcom представила чип-шлюз 50G PON с ИИ и постквантовой криптографиейКомпания Broadcom анонсировала систему на чипе (SoC) с обозначением BCM68850 — это высокоинтегрированное изделие 50G ITU PON/XGS-PON, предназначенное для построения производительных шлюзов в широкополосных сетях. Поставки образцов новинки уже начались. В состав BCM68850 входит многоядерный процессор с архитектурой Arm v8. Реализована поддержка памяти LPDDR, интерфейсов PCIe и USB. Возможна работа в режимах 50GbE, 25GbE и 10GbE. SoC содержит встроенный нейронный модуль (NPU), который ускоряет ИИ-инференс на периферии сети. Благодаря этому уменьшаются задержки при одновременном повышении уровня защиты конфиденциальной информации. Предусмотрены расширенные средства обеспечения безопасности, включая алгоритмы постквантовой криптографии (PQC). Изделие BCM68850 совместимо со стандартом Wi-Fi 8. Среди прочего упомянуты функции интеллектуального самовосстановления. Операторы смогут использовать инструменты обнаружения аномалий в режиме реального времени и средства предиктивной оптимизации полосы пропускания для снижения операционных расходов и повышения средней выручки в расчёте на абонента (ARPU). Broadcom заявляет, что новый чип обеспечивает запас пропускной способности и детерминированную задержку, необходимые для следующего этапа развития широкополосной связи. Это особенно важно в свете трансформации домохозяйств в постоянно действующие точки периферийных вычислений с возрастающим трафиком данных. Изделие допускает широкий спектр сценариев развёртывания для удовлетворения потребностей как частных пользователей, так и предприятий.

27.05.2026 [08:59], Руслан Авдеев

AT&T судится с властями Калифорнии, которые запрещают ей заменить «медь» на «оптику» и сэкономить миллиарды долларовАмериканский телеком-оператор AT&T желает отказаться от обслуживания собственной медной телефонной сети в Калифорнии до такой степени, что подал соответствующий иск в местном суде. Компания намерена обеспечить повсеместное подключение к оптоволокну, утверждая, что на устаревшую телефонную сеть, которой почти никто не пользуется, приходится тратить $1 млрд ежегодно, сообщает The Register. Кроме того, кабели компании регулярно срезают, чтобы сдать на цветмет. На днях телеком-гигант рассказал о планах инвестировать $19 млрд в Калифорнию до конца текущего десятилетия для обеспечения ВОЛС ещё 4 млн домохозяйств и бизнесов. Пока же компания подала иск к ряду должностных лиц штата, требуя отменить правила, предписывающие продолжать предоставлять обычную телефонную связь (POTS). Подчёркивается, что недавно Федеральная комиссия по связи США (FCC) приняла правила, стимулирующие вывод из эксплуатации устаревших медных линий. FCC отметила, что распространение ВОЛС сдерживается необходимостью направлять часть ресурсов на поддержку устаревших сетей, обслуживающих всё меньше абонентов. В судебном заявлении AT&T сообщила, что медные кабели, некогда обслуживавшие каждый дом, теперь используются лишь 3 % домохозяйств в Калифорнии. При этом правила штата предписывают продолжать поддержку этих линий даже после того, как FCC разрешила поэтапно сворачивать предоставление соответствующей услуги. AT&T настаивает, что принцип приоритета федерального законодательства не позволяет калифорнийским нормам оставаться в силе. Впрочем, у инициативы есть и критики. Хотя оператор пытается представить переход на оптоволокно как обеспечение более быстрых и современных телеком-технологий, некоторые эксперты утверждают, что преждевременный отказ от старых телефонных сетей принесёт проблемы многим пользователям. Предполагается, что директива FCC способна негативно сказаться на потребителях в сельской местности, пожилых людях, инвалидах и многих пользователей медицинского оборудования, работающего с помощью телефонных линий. Ранее сообщалось, что британский телеком-оператор BT был вынужден отложить планы по выводу из эксплуатации обычных телефонных сетей (PSTN) после того, как в Великобритании выразили аналогичные опасения и приняли хартию о защите уязвимых клиентов. В частности, речь идёт о пользователях услуги TeleCare, позволяющей пожилым и больным экстренно вызвать помощь в случае необходимости. AT&T заявляет, что избрала «продуманный и поэтапный подход» к модернизации связи абонентов, поэтому ни один из них не останется без доступа к телефонной связи и экстренным службам. Однако ранее требовалось доказывать с помощью технических испытаний, что новый сервис корректно заменяет старый в случае с медицинским оборудованием и системами сигнализации, тогда как новый указ FCC фактически ослабляет или даже полностью отменяет меры социальной защиты, направленные на сохранения доступа пользователей к связи. Впрочем, когда AT&T не видит для себя выгоды, заставить убрать её старые кабели можно только под угрозой коллективного иска.

23.05.2026 [14:17], Сергей Карасёв

YADRO представила коммутаторы KORNFELD SE для кампусных сетейКомпания YADRO анонсировала коммутаторы KORNFELD SE для построения современных корпоративных сетей доступа, агрегации и управления инфраструктурой. Устройства, как утверждается, ориентированы на организации, которым необходимы предсказуемая производительность, защищённое подключение, централизованная управляемость и возможность масштабировать сеть без усложнения эксплуатации. В семейство KORNFELD SE вошли модели C2000, C3000, C4000 и C4034F. Изделия первой серии предназначены для подключения рабочих мест, Wi-Fi-точек, камер, IP-телефонии, СКУД и других периферийных устройств. Будут предлагаться варианты с 8, 24 и 48 портами, поддержкой PoE+. В свою очередь, KORNFELD SE C4000 — решения для высоконагруженных кампусных сетей. Эти коммутаторы рассчитаны на такие сценарии, как инфраструктуры Wi-Fi 6/7, 4K-видеонаблюдение, периферийные устройства с высоким энергопотреблением, крупные офисные и производственные площадки. В серию войдут модели с 24 и 48 портами (аплинк до 100 Гбит/с). Упомянута поддержка (U)PoE до 90 Вт и возможность стекирования до девяти устройств. KORNFELD SE C4034F — решение уровня L3 для объединения коммутаторов доступа, построения ядра небольшой кампусной сети и организации управляющих сетей в инфраструктуре ЦОД. Оно, как утверждается, даёт возможность строить отказоустойчивую сетевую архитектуру с понятным масштабированием и централизованной эксплуатацией. Реализованы порты 10/25GbE (аплинк 100GbE), а коммутационная способность достигает 760 Гбит/с. Более подробные технические характеристики приводятся для коммутаторов KORNFELD SE C3000, разработанных для распределённых офисов, корпоративных сетей, видеонаблюдения и Wi-Fi-инфраструктуры. В это семейство включены варианты C3030, C3030P, C3054 и C3054P. У первых двух из перечисленных решений порты имеют конфигурацию 24 × 1GbE с uplink-портами 6 × 1/10GbE (SFP+), у двух других — 48 × 1GbE и 6 × 1/10GbE (SFP+). Версии с индексом «Р» в обозначении обладают поддержкой PoE++ с бюджетом до 750 Вт. Две младшие модели обеспечивают коммутационную способность до 168 Гбит/с, две старшие — до 216 Гбит/с. Имеются как встроенные блоки питания, так и поддержка блоков CRPS (в том числе DC). Коммутаторы выполнены в форм-факторе 1U. Габариты составляют 440 × 410 × 44 мм, масса — до 10 кг (в зависимости от модификации). Диапазон рабочих температур простирается от 0 до +50 °C. Подчёркивается, что в устройствах KORNFELD SE учтены требования корпоративной среды к безопасности доступа и эксплуатации. Коммутаторы поддерживают механизмы контроля подключений и инструменты сопровождения, которые позволяют интегрировать оборудование в действующие процессы настройки, мониторинга и администрирования. Решения C3000 появятся на рынке предстоящим летом, а устройства C2000, C4000 и C4034F — до конца 2026 года. Новинки планируется включить в реестр Минпромторга. |

|