Материалы по тегу: ddos

|

24.04.2026 [10:30], Сергей Карасёв

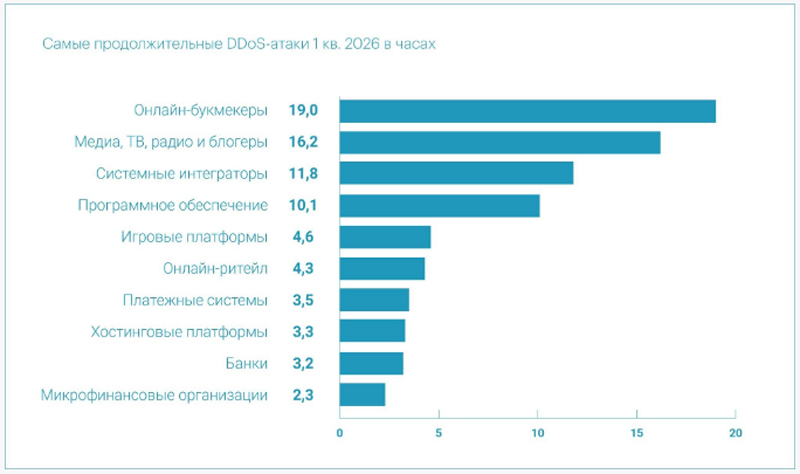

Curator: количество DDoS-атак интенсивностью более 1 Тбит/с выросло в разыКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, фиксирует увеличение интенсивности, сложности и географического охвата кибервторжений. Наиболее часто злоумышленники атакуют финтех-организации, а также предприятия в сферах IT и телекоммуникаций. Отмечается, что самая интенсивная DDoS-атака в I квартале 2026 года была направлена на организацию, чья деятельность связана с онлайн-ставками. В пике она достигала более 2 Тбит/с и около 1 Bpps. При этом фаза высокой интенсивности продолжалась более 40 минут, что нетипично долго для настолько масштабных атак. За это время наблюдались 11 всплесков, причём атакующие пытались адаптировать тактику в режиме реального времени и поддерживать длительное давление на инфраструктуру. В целом, в январе–марте были зафиксированы четыре DDoS-атаки интенсивностью свыше 1 Тбит/с. Для сравнения, в течение аналогичного периода в 2025-м столь мощных нападений не наблюдалось. Авторы исследования также указывают на повышение сложности структуры атак: доля мультивекторных инцидентов выросла с 8,0 % до 10,7 %, а доля нападений, одновременно задействующих сетевой уровень и уровень приложений, увеличилась с 3,6 % до 6,2 %.

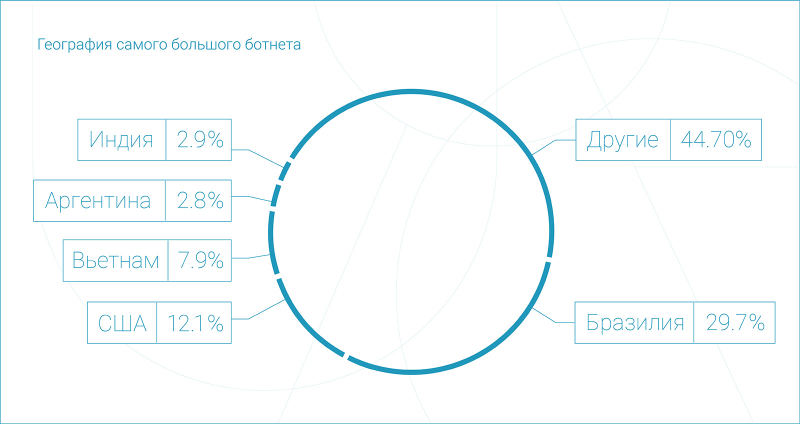

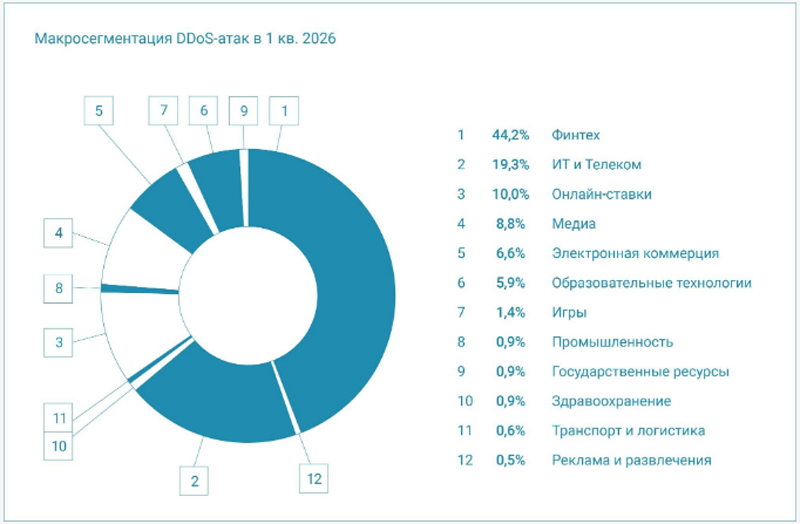

Источник изображений: Curator Наибольшее количество DDoS-атак в I квартале 2026 года было направлено на сегменты «Финтех» (44,2 %), «ИТ и Телеком» (19,3 %) и «Онлайн-ставки» (10,0 %): суммарно на эти три сектора пришлось почти три четверти всех зафиксированных киберкампаний. Далее идут «Медиа» (8,8 %), «Электронная коммерция» (6,6 %), «Образовательные технологии» (5,9 %) и «Игры» (1,4 %). В число микросегментов, которые чаще всего подвергались атакам, вошли «Банки» (22,8 %), «Платежные системы» (15,9 %), «Онлайн-букмекеры» (10,0 %), «Хостинговые платформы» (6,8 %) и «Системные интеграторы» (6,4 %). Особо выделяется стремительный рост крупнейшего DDoS-ботнета, который был обнаружен в марте 2025 года: за год количество входящих в его состав зараженных устройств подскочило с 1,33 млн до 13,5 млн. При этом изменилась география ботнета. Если год назад в нём преобладали устройства из Бразилии (51,1 %), то сейчас первое место занимают США (16,0 %). За ними следуют Бразилия (13,6 %), Индия (6,5 %), Великобритания (4,8 %) и Турция (3,2 %). Таким образом, операторы ботнета не только активно расширяют его за счёт новых заражённых устройств, но и диверсифицируют географию, из-за чего геоблокировки становятся неэффективными.  Самая продолжительная бот-атака в I квартале 2026 года длилась более двух недель: за это время были сгенерированы свыше 178 млн вредоносных запросов на ресурсы компании-жертвы, которая ведёт деятельность в области электронной коммерции. «К сожалению, терабитные атаки на наших глазах становятся обычной практикой — только в I квартале этого года на своей инфраструктуре мы зафиксировали несколько таких случаев. Картина такова: крупный ботнет за год увеличился на порядок, атаки стали продолжительнее и сложнее. В таких условиях вопрос уже не в том, случится ли инцидент, а в том, как быстро бизнес сможет его пережить без остановки операций. Киберустойчивость — это не альтернатива защите, это её логичное продолжение, и мы видим, что способность работать даже в момент атаки становится для бизнеса не опцией, а условием выживания», — отметил Дмитрий Ткачев, генеральный директор Curator.

27.03.2026 [19:25], Сергей Карасёв

Вебинар T1 Облако и Curator. Выбор без выбора: почему защита от DDoS-атак — не опция, а необходимостьDDoS-атаки — это уже не гипотетический риск, а реальность, с которой сталкивается практически каждый онлайн-бизнес. Если сервис становится недоступным — вы теряете не только трафик и выручку, но и доверие пользователей. И чем позже вы задумываетесь о защите, тем выше цена. T1 и Curator приглашают вас на совместный вебинар: «Выбор без выбора: почему защита от DDoS-атак — не опция, а необходимость».

На вебинаре разберём:

Вебинар будет полезен:

Спикеры:

Не ждите, пока атака остановит ваш сервис — подготовьтесь заранее. Зарегистрируйтесь сейчас и узнайте, как сделать ваш онлайн-ресурс устойчивым к современным киберугрозам.

23.03.2026 [14:20], Сергей Карасёв

DDoS нового уровня: Curator нейтрализовала длительную атаку в 2 Тбит/с на платформу онлайн-ставокКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, нейтрализовала масштабную DDoS-атаку типа UDP flood, направленную на организацию из сегмента «Онлайн-ставки». Пиковые значения объёма вредоносного трафика достигали 2 Тбит/с и около 1 млрд пакетов в секунду. При этом атака сохраняла высокую интенсивность более 40 минут. В ходе инцидента, произошедшего в середине марта, было зафиксировано 11 всплесков трафика, четыре из которых превышали 1 Тбит/с. Такая структура указывает на многоэтапный характер атаки и попытки поддерживать длительное интенсивное давление на инфраструктуру жертвы. Это важное изменение: ранее в случае атак подобного масштаба пиковая интенсивность, как правило, сохранялась лишь считанные секунды. Злоумышленники экономили ресурсы и быстро прекращали высокоинтенсивное воздействие как в случае успеха атаки — уже деградировавший сервис можно поддерживать в таком состоянии меньшими объемами вредоносного трафика, — так и в случае, когда они не могли добиться своей цели, чтобы не расходовать ресурсы впустую. В данном случае повторяющиеся пики свидетельствуют о попытках атакующих адаптировать стратегию и добиться эффекта за счёт продолжительного воздействия. Несмотря на их усилия, Curator удалось эффективно нейтрализовать атаку и обеспечить непрерывную доступность защищаемого сервиса. Как показывает статистика, масштаб DDoS-атак продолжает расти. Этот тренд во многом обусловлен снижением стоимости проведения атак: использование ИИ-инструментов и IoT-ботнетов позволило значительно удешевить генерацию вредоносного трафика — по некоторым оценкам, до 95 % за последний год. В результате злоумышленники могут не только запускать атаки высокой интенсивности чаще, но и поддерживать их дольше. «Терабитные DDoS-атаки больше не являются редкостью: применение атакующими ИИ и дешёвых IoT-ботнетов значительно снизило стоимость их проведения. Как показывает данный инцидент, это меняет характер атак: злоумышленники теперь способны не только создавать пики трафика в несколько Тбит/с, но и поддерживать высокую интенсивность в течение длительного времени. Это подчёркивает необходимость использования масштабируемой и эффективной DDoS-защиты», — отмечает Дмитрий Ткачев, генеральный директор Curator.

13.03.2026 [15:42], Сергей Карасёв

Пропускная способность сети фильтрации Curator превысила 6 Тбит/сКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, объявила об увеличении пропускной способности своей глобальной сети фильтрации. В результате модернизации инфраструктуры она превысила 6 Тбит/с, что позволяет эффективно противостоять растущему масштабу современных DDoS-атак и гарантировать устойчивость и постоянную доступность сервисов клиентов. За последний год интенсивность DDoS-атак резко увеличилась. Если в 2024 году максимальная мощность атак в пике достигала 1,14 Тбит/с, то к концу 2025 года специалисты Curator фиксировали уже несколько атак интенсивностью более 3 Тбит/с. В ответ на эту тенденцию компания провела масштабную работу по развитию своей инфраструктуры. В течение последних месяцев были расширены мощности сети, а также увеличено количество центров фильтрации и география присутствия системы. На данный момент сеть фильтрации Curator включает 9 собственных и 12 партнёрских центров очистки трафика. Центры фильтрации расположены в ключевых точках концентрации интернет-трафика и подключены к трансконтинентальным Tier-1 провайдерам, а также ведущим региональным магистральным интернет-провайдерам, что позволяет компании поддерживать самый высокий среди аналогов гарантированный уровень доступности приложений на уровне 99,95% и нивелировать любые сетевые атаки, достигшие в прошлом году рекордных уровней. «Мы постоянно совершенствуем защиту, гарантируя клиентам устойчивость бизнеса даже при росте угроз. Если ещё недавно атаки свыше терабита считались исключением, то сегодня атаки в несколько Тбит/с уже становятся новой реальностью. Расширение пропускной способности сети Curator до более чем 6 Тбит/с — ответ на эту динамику и необходимый шаг для обеспечения стабильной работы сервисов наших клиентов. Мы действуем на опережение, ведь наша философия — непрерывная доступность», — комментирует Дмитрий Ткачев, генеральный директор Curator.

15.12.2025 [10:10], Сергей Карасёв

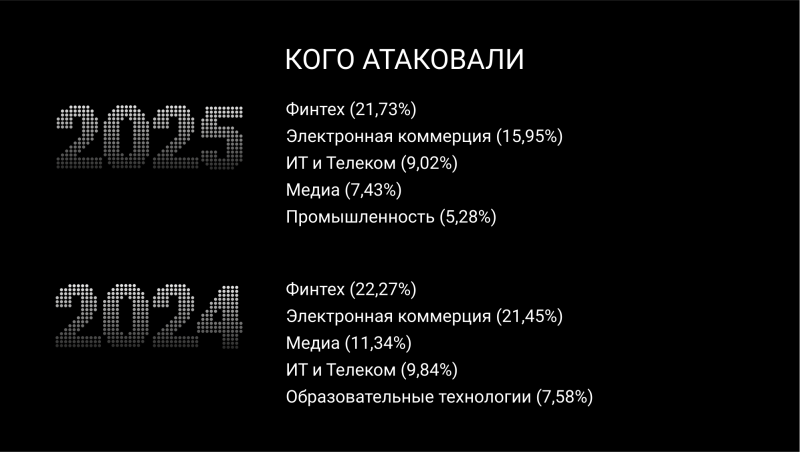

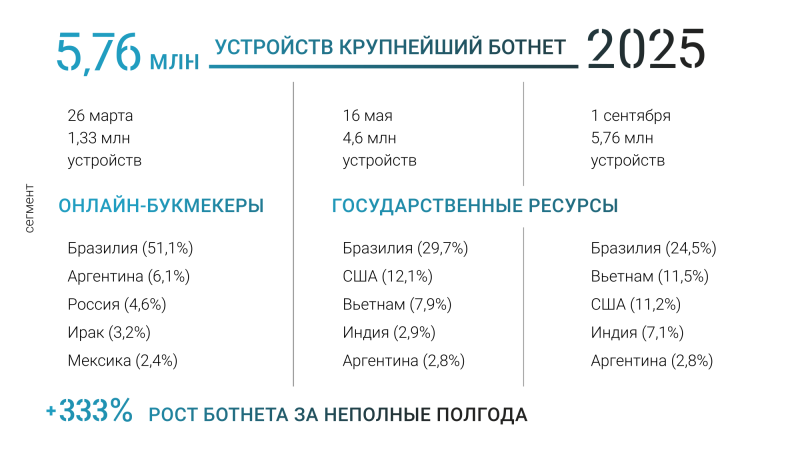

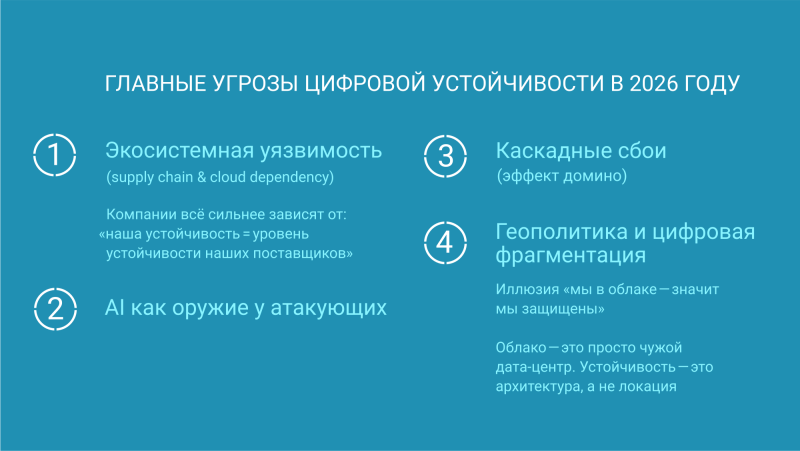

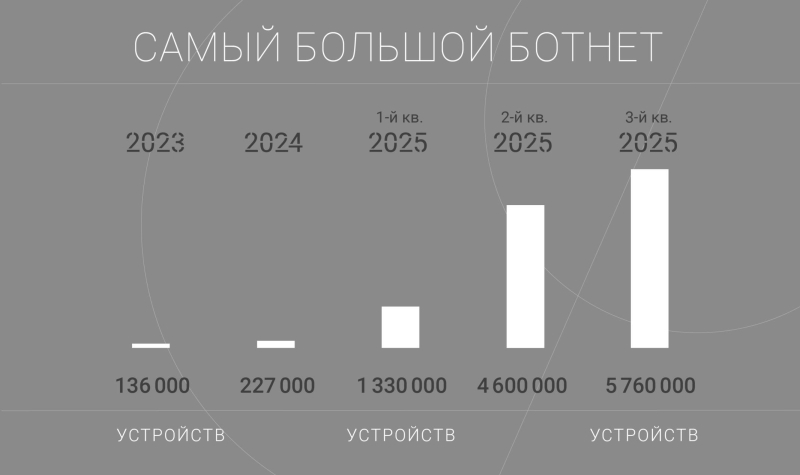

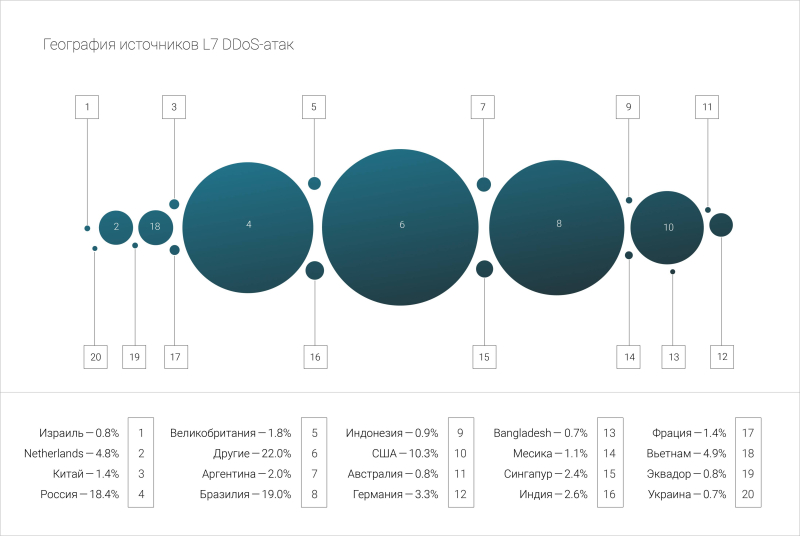

Curator подводит итоги 2025 года: рост числа DDoS-атак и повышение их интенсивностиКомпания Curator, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, зафиксировала основные тенденции 2025 года: заметный рост количества DDoS-атак и активности «плохих» ботов, сокращение длительности атак при повышении интенсивности, а также стремительный рост DDoS-ботнетов. Количество атак на сетевых уровнях увеличилось на 24,18 % по сравнению с 2024 годом. Самая мощная атака года в пике достигала 1,57 Тбит/с и была направлена на сегмент «Букмекерские конторы». На втором месте — атака мощностью 1,15 Тбит/с на «Онлайн-ритейл», на третьем — 1,03 Тбит/с на «Медиа, ТВ, радио и блогеры». Для сравнения, рекорд 2024 года составлял 1,14 Тбит/с. Наиболее часто в 2025 году атакам подвергались сегменты «Финтех» (21,73 %), «Электронная коммерция» (15,95 %), «ИТ и Телеком» (9,02 %), «Медиа» (7,43 %) и «Промышленность» (5,28 %). Доля промышленного сектора выросла на 357 %, тогда как доля сегмента «Образовательные технологии», входившего в Топ-5 годом ранее, сократилась на 79 %. Среди микросегментов лидировали «Онлайн-ритейл» (7,65 %), «Банки» (6,82 %), «Медиа, ТВ, радио и блогеры» (6,60 %), «Платежные системы» (6,44 %), а также «Рестораны и доставка еды» (4,73 %). Распределение по отраслям стало более равномерным: если в прошлом году на Топ-5 микросегментов приходилось 50,75 % L3–L4 атак, то в 2025 году лишь 32,23 %. Это говорит о том, что теперь атакующие проявляют интерес к более широкому спектру отраслей. В 2025 году Curator отслеживал стремительный рост крупного L7 DDoS-ботнета. В марте была зафиксирована первая крупная атака на сегмент «Онлайн-букмекеры», во время которой было заблокировано 1,33 млн IP-адресов. В мае во время атаки на «Государственные ресурсы» их количество выросло до 4,6 млн, а в сентябре — до 5,76 млн. Таким образом, за полгода данный ботнет вырос на 333 %. Пятёрка стран, которые в 2025 году служили основными источниками L7 DDoS-атак, была следующей: Россия (17,77 % от всех заблокированных IP-адресов), Бразилия (15,3 %), США (12,40 %), Вьетнам (5,45 %) и Нидерланды (3,90 %). Количество заблокированных запросов от «плохих» ботов в 2025 году выросло на 26 % по сравнению с предыдущим периодом. В среднем Curator блокировал 2,1 млрд бот-запросов в месяц против 1,69 млрд годом ранее. Наибольшая активность наблюдалась в сегментах «Онлайн-ритейл» (41,6 %)», «Онлайн-аптеки» (22,3 %) и «Онлайн-букмекеры» (15 %). На эти три направления приходится около 80 % всех зафиксированных атак ботов. Среди ключевых угроз цифровой устойчивости 2026 года специалисты Curator выделяют несколько направлений. Первая тенденция связана с геополитикой и цифровой фрагментацией. Иллюзия полной безопасности в облаке постепенно исчезает: облако — это всего лишь чужой дата-центр, устойчивость определяется архитектурой, а не местоположением данных. Во-вторых, активное применение искусственного интеллекта злоумышленниками. ИИ становится оружием атакующих, позволяя автоматизировать фишинговые и бот-атаки, обходить защиту и достоверно имитировать человеческие коммуникации. В частности, использование ИИ будет усиливать и масштабировать бот-атаки. Если раньше боты ограничивались массовыми автоматическими запросами, то теперь ИИ позволяет им достоверно имитировать действия и коммуникацию человека. Такие боты могут не только вести диалог, но и воспроизводить голос и видео, что делает возможным новые сценарии атак. Например, злоумышленники с помощью аудио-ботов могут совершать массовые звонки в колл-центры ритейлеров, подтверждая фиктивные заказы. В результате компании будут оплачивать рекламный трафик и нагрузку на инфраструктуру, не получая реальных клиентов. Третьим фактором риска становится растущая зависимость компаний от цепочек поставок. Цифровая экосистема становится настолько связанной, что устойчивость бизнеса напрямую определяется устойчивостью его партнёров и провайдеров. В частности, повышается вероятность эффекта домино и каскадных сбоев — когда инцидент у одного поставщика запускает цепную реакцию сбоев у его заказчиков и их клиентов. Кроме отдельных компаний, всё чаще мишенями злоумышленников становятся целые экосистемы. Благодаря распространению ИИ-инструментов и низкой стоимости организации атак злоумышленники получают возможность воздействовать на провайдеров сервисов доступности и безопасности. Подобные атаки сложнее реализовать, однако в случае успеха страдают сразу все клиенты сервиса — а это, как правило, значительная часть рынка. «В 2026 году устойчивость цифровых экосистем будет зависеть не столько от силы защиты, сколько от готовности к потере цифровых связей. Победят не те, кто лучше всего защищены, а те, кто лучше подготовлены к сбоям», — отметил генеральный директор Curator Дмитрий Ткачев.

18.10.2025 [21:46], Владимир Мироненко

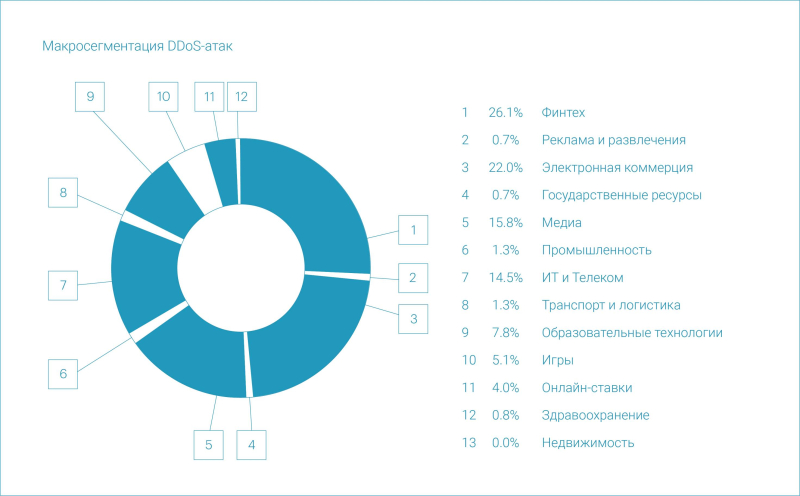

Curator: рекордный ботнет за полгода вырос вчетверо — до 5,8 млн устройствКомпания Curator (ранее Qrator Labs) опубликовала отчёт «DDoS, боты и BGP-инциденты в III квартале 2025 года: статистика и тренды», согласно которому в отчётном периоде больше всего DDoS-атак пришлось на сегменты «Финтех» (26,1 %), «Электронная коммерция» (22,0 %), «Медиа» (15,8 %) и «ИТ и Телеком» (14,5 %) — суммарно почти 78,3 % всех атак. Самая длительная DDoS-атака квартала продолжалась более девяти суток (225,9 ч). В среднем атака длилась 3370 с (около 56 мин.). Самая интенсивная L3–L4 DDoS-атака произошла 27 августа 2025 года, достигнув в пике 1,15 Тбит/с, что выше прошлогоднего рекорда в 1,14 Тбит/с. Она была направлена на организацию из сегмента «Онлайн-ритейл» и продолжалась всего несколько минут. Эта атака также была наиболее масштабной по максимальной скорости передачи пакетов: в пике — 174,7 Mpps. 1 сентября 2025 года была зафиксирована новая масштабная атака громадного DDoS-ботнета, впервые обнаруженного 26 марта 2025 года. В ходе ее отражения было заблокировано 5,76 млн IP-адресов. Для сравнения, в I квартале бот насчитывал 1,33 млн устройств, во II квартале — порядка 4,6 млн IP-адресов. То есть за неполные полгода бот вырос более чем в четыре раза. Атака была направлена на организацию из сегмента «Государственные ресурсы» и продолжалась около двух часов. В III квартале в рейтинге стран, которые чаще всего были источникам DDoS-атак на уровне приложений на первое место вышла Бразилия (19 %), на втором месте — Россия (18,4 %), третье место у США (10,3 %). После резкого роста «плохих» ботов во II квартале 2025 года (+31 %) в III квартале был отмечен резкий спад (–37 %), несмотря на заметный прирост количества защищаемых ресурсов. В основном затишье наблюдалось в летний период, а к сентябрю объём трафика «плохих» ботов снова вырос. Главным образом их атаки были нацелены на сегменты «Электронная коммерция» (42,79 %), «Онлайн-ставки» (21,71 %) и сегмент «Здравоохранение» (17,52 %), занявший третье место за счёт значительного объёма трафика на единственный ресурс.

15.09.2025 [22:46], Андрей Крупин

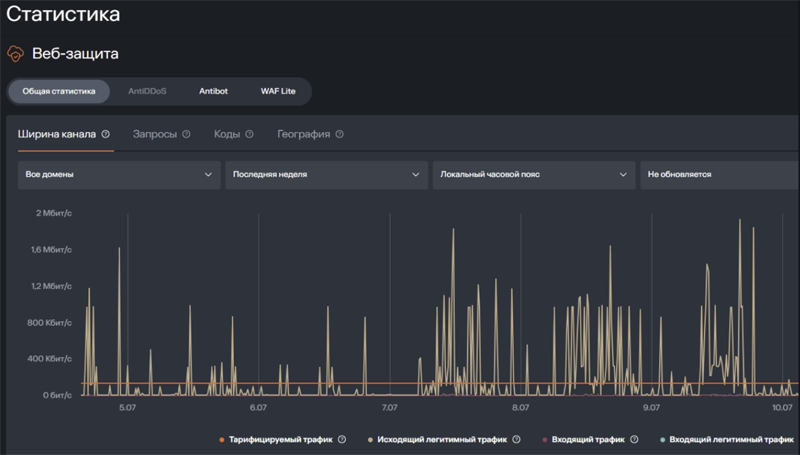

Компания «Солар» запустила бесплатную защиту от DDoS-атак для сайтов среднего и малого бизнесаКомпания «Солар» (дочернее предприятие «Ростелекома», работающее в сфере информационной безопасности) сообщила о расширении тарифной линейки системы облачной киберзащиты Solar Space и запуске бесплатной защиты от DDoS-атак для веб-площадок с посещаемостью до 5 тысяч пользователей в месяц. Бесплатный тариф предполагает доступ к входящему в состав Solar Space компоненту Web AntiDDoS, пропускная способность которого ограничена планкой в 1 Мбит/с. По словам разработчиков, этого достаточно для сайтов-визиток, блогов, онлайн-страниц для сбора заявок, небольших корпоративных ресурсов, начинающих интернет-магазинов и стартапов. Решение нейтрализует аномальные и вредоносные сетевые запросы, которые могут приводить к сбоям или недоступности веб-ресурса. Все действия системы защиты протоколируются и доступны для просмотра в личном кабинете облачного сервиса Solar Space. Там же формируются графики с отражёнными атаками.

Пользовательский интерфейс сервиса Web AntiDDoS (источник изображения: rt-solar.ru/space) Бесплатную защиту можно подключить самостоятельно в личном кабинете платформы — без привязки банковской карты. Воспользоваться услугой могут как физические и юридические лица, так и индивидуальные предприниматели, а также самозанятые. Для постановки ресурса под защиту необходимо выполнить верификацию домена (подтвердить права собственности) и произвести корректировку DNS-A-записи для перенаправления трафика с веб-сервера на центр фильтрации «Солара». Сам сервис Web AntiDDoS полностью автоматизирован и не предполагает никаких настроек. По данным экспертов «Солара», в 2024 году хакеры совершили 508 тысяч DDoS-атак на российские организации — это в два раза выше показателя годом ранее. Каждая подобная атака способна приостановить работу сайта, что может повлечь за собой переход клиентов к конкурентам и, как следствие, к недополученной прибыли. Ранее владельцы небольших веб-площадок для обеспечения бесплатной защиты от угроз использовали CDN-сервис американской компании Cloudflare, однако в ноябре 2024 года Роскомнадзор рекомендовал отечественному бизнесу отказаться от него для сохранения безопасности своих данных.

08.08.2025 [17:30], Андрей Крупин

Selectel зафиксировал двухкратный рост DDoS-атак на свою облачную IT-инфраструктуруПровайдер IT-инфраструктуры Selectel представил сведения о количестве инцидентов в I половине 2025 года, связанных с DDoS-атаками на облачную инфраструктуру компании и клиентские сервисы. Отчёт основан на анализе трафика системами защиты от DDoS-угроз, развёрнутыми в сетевой инфраструктуре дата-центров Selectel. За первые шесть месяцев 2025 года средства защиты Selectel отразили 61 212 атак, что почти вдвое больше, чем годом ранее (31 436 инцидентов). Ещё более заметным стал рост длительности атак — в 2,5 раза (с 3 895 до 9 652 часов) — это говорит о тенденции киберпреступных групп к осуществлению более продолжительных и повторяющихся атак, направленных на истощение сетевой инфраструктуры. При этом максимальная мощность атак сократилась: поток упал на 38,6 % (с 332 до 204 Гбит/с), а интенсивность — на 39,8 % (со 166 до 100 млн пакетов в секунду).

Источник инфографики: selectel.ru Средняя продолжительность одной атаки не превышала 10 минут, самый долгий инцидент был зафиксирован в апреле и длился 222 часа. Наиболее распространёнными типами атак стали TCP PSH/ACK Flood, TCP SYN Flood и UDP Flood, которые составили 76 % от общего числа инцидентов. «В сравнении с аналогичным периодом в 2024 году, кибератаки не только участились, но и стали дольше по продолжительности. Это говорит о том, что злоумышленники все чаще прибегают к повторным и затяжным атакам. Их подход изменился: вместо редких, но мощных ударов они теперь используют более частые, распределённые и менее интенсивные атаки, избегая резких скачков нагрузки. Эта смена тактики напрямую связана с резким ростом ботнетов. Если в 2024 году они насчитывали сотни тысяч устройств, то к 2025 их размер увеличился до нескольких миллионов. Непрерывные атаки низкой и средней интенсивности постепенно снижают производительность систем, но при этом могут оставаться незамеченными для защитных механизмов, настроенных на отражение мощных, но кратковременных угроз», — прокомментировал результаты исследования руководитель направления продуктовой безопасности в Selectel.

11.07.2025 [15:02], Владимир Мироненко

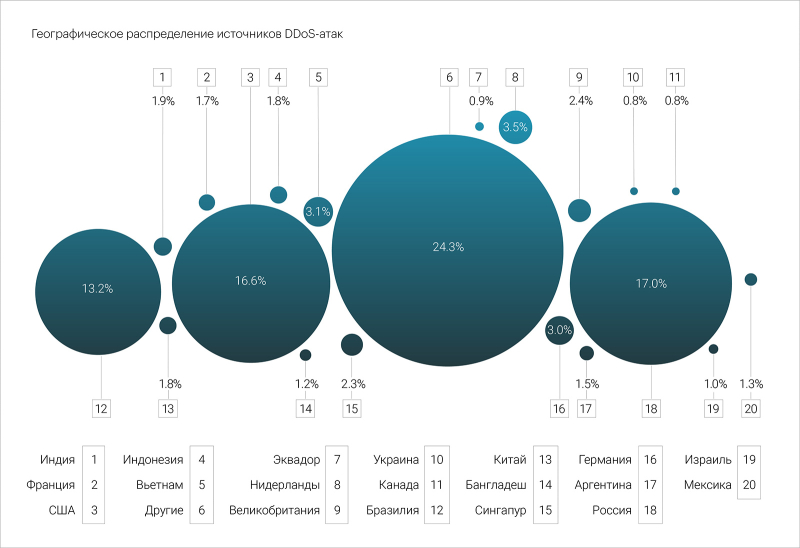

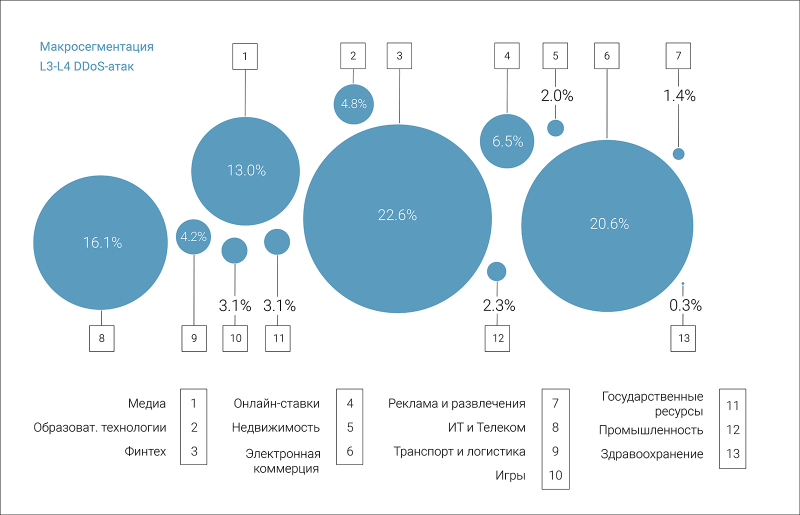

Curator: DDoS-атак во втором квартале стало в 1,5 раза больше, а рекордный ботнет вырос до 4,6 млн устройствКомпания Curator (ранее Qrator Labs) опубликовала отчёт, посвящённый статистике DDoS-атак, BGP-инцидентов и бот-активности во II квартале 2025 года, согласно которому общее число атак увеличилось на 43 % год к году. При это рост количество атак на уровне приложений (L7) был ещё больше — на 74 %. Чаще всего во II квартале DDoS-атакам на сетевом и транспортном уровне (L3–L4) подвергались сегменты «Финтех» (22,6 %), «Электронная коммерция» (20,6 %) и «ИТ и Телеком» (16,1 %), на которые пришлось 59,3 % от всех L3-L4 атак за этот период. Самая продолжительная атака в отчётном квартале была зафиксирована в микросегменте «Онлайн-букмекеры». Её продолжительность составила чуть более 4 суток — 96,5 часа. 16 мая исследователи зафиксировали новую атаку огромного ботнета, обнаруженного 26 марта 2025, которая в этот раз была направлена на организацию из сегмента «Государственные ресурсы» и продолжалась чуть больше часа. Если в марте ботнет состоял из 1,33 млн устройств, то в этот раз он включал в 3,5 раза больше устройств — порядка 4,6 млн IP-адресов. Чаще всего источниками DDoS-атак на уровне приложений в отчётном квартале были Россия (17 %) и США (16,6 %), третье место у Бразилии (13,2 %), значительно увеличившей долю за последний год. В исследовании также отмечен резкий рост трафика «плохих» ботов (+31 %), который значительно превысил прирост количества защищаемых ресурсов. Пик роста пришёлся на апрель-май, после чего в июне наступил некоторый спад. Главной целью «плохих» ботов во II квартале был сегмент «Электронная коммерция», доля которого выросла до 59,6 %. Далее по числу атак следуют сегменты «Онлайн-ставки» (16,5 %) и «Медиа» (9,6 %). На эти три сегмента пришлось более 85 % всего трафика «плохих» ботов.

01.07.2025 [17:47], Руслан Авдеев

DDoS-пункция: StormWall предупредила о взрывном росте «зондирующих» атакStormWall заявила о новом тренде в сфере информационной безопасности. В российском сегменте Сети при анализе данных клиентов компании зарегистрирован взрывной рост «зондирующих» DDoS-атак, используемых для изучения защиты компьютерных систем, сообщает пресс-служба компании. В мае 2025 года выявили более 450 тыс. таких атак, тогда как годом ранее речь шла лишь о 44 инцидентах такого рода. Тренд подтверждается и квартальными данными. Например, в I квартале 2025 года на короткие атаки такого типа приходилось 43,6 % от всех выявленных инцидентов. В I квартале 2024 года их доля была лишь 0,2 %. Атаки обычно длятся не более 15 мин. и используются для регистрации реакции защитных систем, уровня автоматизации компаний и «порогов срабатывания» при угрозах. Чаще всего это L7-атаки по HTTP(S), имитирующие поведение обычных пользователей, сообщают в компании. Такие атаки довольно сложно обнаружить, поскольку традиционные фильтры или WAF могут не среагировать. Узнать о них можно по некоторым косвенным признакам. Например, регистрируются повторяющиеся короткие «всплески» трафика, повторяющиеся HTTP-флуды с ограниченным числом IP, необычные RPS-пики без длительной нагрузки, неожиданные перебои в работе API, frontend-сервисов на 5-10 минут. Другими словами, речь идёт о событиях, которые и без того происходят время от времени.

Источник изображения: Rohan/unsplash.com В случае выявления атак компания рекомендует усилить мониторинг инфраструктуры на всех уровнях, самостоятельно сымитировать атаку или заказать пентест, переобучить поведенческую модель защиты и подготовиться к возможной масштабной атаке, которая будет проводиться с учётом полученных злоумышленниками «разведданных». В StormWall предупреждает, что игнорировать зондирующие атаки опасно. При бездействии не исключён удар в выявленное уязвимое место. В марте компания сообщала, что DDoS-атаки на API в IV квартале 2024 года в России выросли в два раза — под прицелом ритейл и банки. В июне StormWall обещала обеспечить защиту некоторых клиентов. В частности, защитить Selectel от DDoS-атак любой сложности. |

|