Материалы по тегу: cisco

|

12.12.2025 [22:18], Владимир Мироненко

ИИ-бум вернул Cisco во времена пузыря доткомов: через четверть века акции компании вернулись к историческому пику, но не её капитализацияCisco Systems, один из лидеров ИТ-индустрии во времена разрастания пузыря доткомов на фоне эйфории инвесторов от потенциальных возможностей интернета и доступности венчурного капитала, вновь вернулась к былым показателям, отчасти благодаря ИИ-буму, пишет Bloomberg. В минувшую среду акции Cisco Systems выросли на 0,9 % до $80,25, наконец превысив максимум, достигнутый более чем 25 лет назад. Уровень акций компаний на 27 марта 2000 года рассматривается многими экспертами как пик пузыря доткомов, он же был пиковым уровнем индекса Nasdaq 100 до конца 2015 года. По словам Деки Малларки (Dec Mullarkey), управляющего директора SLC Management, это является своего рода напоминанием о том, как долго может проходить восстановление после кризиса. Например, японскому фондовому рынку потребовались десятилетия, чтобы оправиться от пузыря конца 1980-х годов: «Как только вы теряете доверие инвесторов в результате болезненной распродажи, им могут потребоваться годы, чтобы прийти в себя». Рост акций в среду был частью более широкого ралли американских фондовых индексов после того, как Федеральная резервная система (ФРС) США снизила процентные ставки на третьем заседании подряд. Индекс S&P 500 вырос на 0,7 %, в то время как индекс Nasdaq 100 прибавил 0,4 %. Сейчас инвесторы и специалисты по рыночным прогнозам проводят параллели между сегодняшним ралли, возглавляемым «Великолепной семеркой», и прошлым, когда оно достигло рекордного уровня в конце 1990-х годов, а Cisco была одним из т.н. «Четырёх всадников биржи Nasdaq» наряду с Microsoft, Intel и Dell, которые привлекли огромный интерес инвесторов. За два года, предшествовавших достижению рекордного показателя в 2000 году акции Cisco взлетели почти на 600 % и рыночная стоимость компании превысила $500 млрд. После того, как пузырь доткомов лопнул, Cisco потеряла около 90 % своей стоимости, которая в конце 2002 года упала до отметки в $60 млрд. С тех пор акции Cisco выросли более чем на 800 %, но рыночная капитализация компании остается более чем на 40 % ниже её пикового уровня эры доткомов. Малларки считает рост акций является «признаком уверенности» в Cisco, хотя сейчас к ней больше подходит определение «коммунальной» компании, а не новаторской. Нынешний рост акций Cisco был обусловлен высоким прогнозом компании по выручке, сообщившей в прошлом месяце, что объём продаж в текущем финансовом году, который заканчивается в июле, достигнет $61 млрд, что выше ожиданий Уолл-стрит и примерно на 1$ млрд больше прежнего прогноза. Это добавило оптимизма инвесторам в отношении того, что расходы на ИИ-инфраструктуру помогут ускорить рост компании в ближайшие годы. Вместе с тем многие аналитики на Уолл-стрит по-прежнему скептически относятся к тому, что более широкий бум расходов на ИИ-инфраструктуру может продолжаться такими же высокими темпами длительное время.

20.11.2025 [14:00], Руслан Авдеев

AMD, Cisco и Humain развернут ИИ-инфраструктуру на 1 ГВт — первые 100 МВт с Instinct MI450 появятся в Саудовской АравииКомпании AMD, Cisco и саудовская инвестиционная компания Humain, участвующая в комплексных ИИ-проектах, объявили о создании совместного предприятия. Ожидается, что оно поддержит укрепление позиций Саудовской Аравии в качестве ведущего поставщика ИИ-решений мирового класса для клиентов регионального и мирового уровней. Совместное предприятие должно заработать в 2026 году. Партнёры рассчитывают объединить передовые ИИ ЦОД Humain и технологическими решениями AMD и Cisco, обеспечив современную вычислительную инфраструктуру с низкими капитальными затратами и эффективным энергопотреблением. Эксклюзивными технологическими партнёрами предприятия выступят AMD и Cisco, к 2030 году с помощью их продуктов и сервисов планируется обеспечить до 1 ГВт ИИ-инфраструктуры. Компании уже объявили о реализации первой очереди проекта — пока мощностью на 100 МВт, в т.ч. включающую мощности современного дата-центра Humain, ИИ-ускорители AMD Instinct MI450 и инфраструктуру Cisco. Ранее в 2025 году Cisco и AMD объявили о совместной инициативе с Humain, направленной на строительство самой открытой, масштабируемой и экономически эффективной ИИ-инфраструктуры. Новый анонс дополняет планы созданием совместного предприятия для того, чтобы ускорить преобразования и предоставить экономическую инфраструктуру для поддержки использования ИИ заказчиками.

Источник изображения: NEOM/unsplash.com По словам главы AMD Лизы Су (Lisa Su), в рамках расширения сотрудничества в Саудовской Аравии также создаётся Центр передового опыта AMD (AMD Center of Excellence) для углубленной интеграции страны в ИИ-проекты. По данным Cisco, индекс готовности к развитию ИИ (AI Readiness Index) показывает, что, хотя 91 % организаций Саудовской Аравии готовятся к внедрению ИИ-агентов, только 29 % из них уже имеют доступ к значительным мощностям ИИ-ускорителей, что ещё раз подчёркивает острую потребность в современной инфраструктуре ЦОД. Ожидается, что партнёрство не только обеспечит вычислительные мощности для масштабного внедрения ИИ, но и будет способствовать укреплению цифровой экономики страны. Это лишь один из многих проектов для Саудовской Аравии. В 2025 году сообщалось, что Oracle выделит $14 млрд на развитие ИИ и облака в стране, xAI ведёт с Humain переговоры о создании ИИ ЦОД там же, в августе появилась информация, что саудовская center3 потратит $10 млрд на ЦОД общей мощностью 1 ГВт.

15.11.2025 [16:14], Владимир Мироненко

Broadcom упростила сертификацию оборудования для VCF для ускорения внедрения современных частных облаковBroadcom объявила о значительном обновлении VMware Cloud Foundation (VCF) 9.0 с целью предоставления компаниям более широкого выбора в области оборудования, сетевых решений и open source ПО с открытым исходным кодом. По словам компании, VCF представляет собой частную облачную платформу, открытую и адаптируемую ко всем уровням инфраструктуры. Изменения формируют открытую, гибкую экосистему, которая позволяет клиентам создавать, подключать, защищать и развивать современные частные облака в предпочитаемых ЦОД, периферийных локациях и хостинговых средах. VCF 9.0 теперь сочетает в себе эффективность облачной операционной модели с локальным управлением, расширяя совместимость с решениями разных провайдеров, возможности использования ИИ и преимущества в совокупной стоимости владения, отметил ресурс StorageReview.com. «Создавая открытую экосистему VCF, мы даём компаниям возможность создавать современные частные облака, соответствующие их стратегическим потребностям, гарантируя, что они смогут использовать технологии, необходимые для их уникальных сред», — заявил Пол Тернер (Paul Turner), директор по продуктам подразделения VMware Cloud Foundation компании Broadcom. Обновление включает расширение компанией программы открытой сертификации оборудования, чтобы расширить возможности OEM- и ODM-партнёров. В частности, программа VCF AI ReadyNodes (готовые к работе с VCF ИИ-узлы) призвана упростить процесс сертификации ИИ-узлов, позволяя заказчикам внедрять CPU, GPU и ускорители следующего поколения по мере их появления. VCF AI ReadyNodes будет использоваться для сертификации серверов, прошедших предварительную квалификацию для обучения ИИ-моделей и инференса. Сертифицированные согласно VCF AI ReadyNodes узлы представляют собой предварительно настроенное оборудование с ПО VMware с предсказуемой производительностью, простым управлением и гибкой виртуализацией со сквозным доступом к GPU, а также включают сетевые функции для минимизации задержки и масштабирования пропускной способности. Такие узлы снижают риски проблем при интеграции и сокращают время выхода продукта на рынок, предлагая предварительно проверенные ПАК для обучения и инференса. Они поддерживают плавное обновление через SDDC Manager, обеспечивая синхронизацию обновлений драйверов GPU, прошивок сетевых карт и VMware ESXi для поддержания стабильности в производственных ИИ-средах. Supermicro станет одним из первых OEM-партнёров, сертифицировавших свои серверы в рамках AI ReadyNode. Broadcom также расширила программу VCF ReadyNode, предоставив ODM-партнёрам возможность самостоятельно сертифицировать готовые узлы в рамках программы Broadcom Technology Alliance (TAP). Все сертифицированные системы будут проверены на полную совместимость с VMware Cloud Foundation с последовательным управлением жизненным циклом VCF. Это расширяет возможности поиска поставщиков и сокращает время выполнения заказов. Для узлов для периферийных вычислений компания предлагает вариант VCF Edge, ориентированный на надёжные и компактные серверы для промышленных, оборонных, розничных и др. нужд. Broadcom также сообщила о новой стратегии, направленной на унификацию сетевых инфраструктур и упрощение сетевых операций в современном частном облаке с помощью стандартизированных сетей с EVPN и BGP. Клиенты получат преимущества от защиты на уровне VPC, согласованных сетевых операций, маршрутизации и видимости во всех доменах VCF Networking (NSX) и сетевых решениях сторонних производителей, обеспечивающих унифицированные операции с помощью комплексной автоматизации. Этот подход согласует VCF со стратегией Cisco Nexus One Fabric, обеспечивая более согласованные и надёжные результаты работы для совместных клиентов Cisco и VMware. Cisco Nexus One Fabric расширяет возможности VCF, предоставляя современную, масштабируемую и автоматизированную сетевую архитектуру на основе VXLAN EVPN. VCF Networking (NSX) также теперь поддерживает популярную открытую NOS SONiC. SONiC обеспечивает клиентам снижение затрат за счёт использования стандартного коммутационного оборудования разных производителей, снижая как капитальные, так и эксплуатационные расходы. Кроме того, Broadcom продолжает участвовать в сообществе Kubernetes, являясь одним из пяти крупнейших участников CNCF (Cloud Native Computing Foundation) и работая над проектами Antrea, Cluster API, ContainerD, Contour, etcd, Harbor и т.д. Broadcom объявила, что VMware vSphere Kubernetes Service (VKS) был сертифицирован CNCF как платформа, соответствующая требованиям Kubernetes AI Conformant Platform. Как сообщает The Register, эта недавно запущенная программа соответствия призвана дать клиентам уверенность в том, что контейнерная платформа может надёжно выполнять реальные рабочие нагрузки ИИ. Программа определяет минимальный набор возможностей и конфигураций, необходимых для запуска широко распространенных фреймворков ИИ и машинного обучения в инфраструктуре Kubernetes.

04.11.2025 [15:26], Сергей Карасёв

Cisco представила платформу Unified Edge для периферийных ИИ-нагрузокКомпания Cisco анонсировала аппаратную платформу Unified Edge, объединяющую вычислительные ресурсы, сетевые функции, а также средства хранения данных и защитные инструменты. Решение разработано с прицелом на распределённые рабочие нагрузки ИИ. Cisco Unified Edge имеет модульную архитектуру. Система состоит из шасси Cisco UCS XE9305 и вычислительных узлов Cisco UCS XE130c M8. Шасси выполнено в форм-факторе 3U. Оно оборудовано двумя контроллерами Cisco Edge Chassis Management Controller с возможностью горячей замены: каждый из них содержит пять портов 25GbE, два порта 10GbE SFP+, сетевой порт управления 1GbE RJ45 и два разъёма USB Type-C. Кроме того, система наделена двумя блоками питания мощностью 2400 Вт с сертификатом 80 PLUS Titanium, а также пятью «акустически оптимизированными» вентиляторами диаметром 80 мм (допускается горячая замена). Есть слот PCIe 5.0 для HHHL-карты мощностью до 75 Вт (например, NVIDIA L4). В шасси могут быть установлены до пяти узлов Cisco UCS XE130c M8. Каждый из них несёт на борту процессор Intel Xeon 6 поколения Granite Rapids с 12, 20 или 32 P-ядрами. Доступны восемь слотов для модулей оперативной памяти DDR5-6400. Есть два тыльных порта 25GbE и два фронтальных разъёма 10GbE RJ45, коннекторы KVM м USB Type-C. Возможна установка одного GPU с интерфейсом PCIe 5.0 формата HHHL (до 75 Вт). Кроме того, может быть добавлена одна карта расширения PCIe 5.0 HHHL — NIC, DPU, IPU и пр. Для вычислительных узлов предлагаются различные конфигурации подсистемы хранения данных. Это могут быть два SSD стандарта M.2 вместимостью 960 Гбайт каждый в конфигурации RAID 1, а также три или четыре E3.S NVMe SSD на 30 Тбайт каждый с фронтальным доступом. Диапазон рабочих температур простирается от +5 до +45 °C. Платформа Cisco Unified Edge уже доступна для заказа: поставки планируется организовать до конца текущего года. Новинка ориентирована на розничные торговые сети, медицинские учреждения, различные предприятия и организации, которым требуется агентный ИИ и инференс в реальном времени.

01.11.2025 [14:52], Сергей Карасёв

Cisco представила свои первые коммутаторы на чипах NVIDIA — N9100 с пропускной способностью 51,2 Тбит/сКомпания Cisco анонсировала высокопроизводительный коммутатор серии N9100, предназначенный для использования в ИИ ЦОД. Устройство, выполненное на платформе NVIDIA Spectrum-X Ethernet, создано в рамках инициативы NVIDIA Cloud Partner (NCP). Речь идёт о предоставлении эталонной архитектуры, ориентированной в том числе на провайдеров суверенного облака. Представленный коммутатор (модель Cisco N9164E-NS4-O) оснащён ASIC NVIDIA Spectrum-4. Устройство наделено 64 портами 800G OSFP, что в сумме обеспечивает пропускную способность до 51,2 Тбит/с. Возможно использование Cisco NX-OS (Nexus Operating System) и SONiC. Новинка несёт на борту процессор Intel Xeon D-1734NT (Ice Lake-D; 8C/16T, до 3,1 ГГц). Объём системной памяти составляет 64 Гбайт. Предусмотрен встроенный SSD вместимостью 240 Гбайт. Питание обеспечивают два блока мощностью 3000 Вт. За охлаждение отвечают четыре вентилятора с возможностью горячей замены. Диапазон рабочих температур — от 0 до +40 °C. Устройство, выполненное в форм-факторе 2RU, имеет размеры 439,2 × 705 × 87,9 мм. В целом, коммутаторы N9100 объединяют программный и сетевой стек Cisco с высокопроизводительным чипом NVIDIA, обеспечивая гибкость и масштабируемость при формировании крупных инфраструктур ИИ. При этом система управления и автоматизации Cisco Nexus Dashboard упрощает эксплуатацию дата-центра благодаря всестороннему мониторингу и гибким инструментам устранения неполадок.

09.10.2025 [11:12], Сергей Карасёв

Представлен маршрутизатор Cisco 8223 с пропускной способностью 51,2 Тбит/с для распределённых ИИ-кластеровКомпания Cisco анонсировала высокопроизводительную систему маршрутизации Cisco 8223, предназначенную для формирования масштабных ИИ-кластеров на базе географических распределённых дата-центров. Утверждается, что такие платформы способны обрабатывать более 20 млрд пакетов в секунду и обеспечивать общую пропускную способность до 3 Эбит/с. При подобных развёртываниях расстояние между ЦОД-площадками может достигать 1000 км. В основу Cisco 8223 положена ASIC собственной разработки Silicon One P200. Это, как утверждается, первый в отрасли полнодуплексный процессор маршрутизации с пропускной способностью 51,2 Тбит/с. Поддерживается гибкая конфигурация портов в режимах 10/25/40/50/100/200/400/800GbE. Заявлена совместимость со стандартами 802.1d, 802.1p, 802.1q, 802.1ad. Новая система маршрутизации представлена в вариантах 8223-64EF (OSFP) и 8223-64E (QSFP). Устройства выполнены в форм-факторе 3U и оснащены 64 портами 800G. Суммарная пропускная способность достигает 51,2 Тбит/с. Маршрутизаторы несут на борту процессор AMD с восемью вычислительными ядрами, который функционирует в тандеме с 64 Гбайт оперативной памяти. Установлен SSD вместимостью 128 Гбайт. На фронтальную панель выведены консольный порт RS-232, сетевые порты управления 10G SFP+ и 1GbE RJ45, порт QSFP28 PIE и разъём USB Type-C. Установлены четыре блока питания мощностью 3000 Вт. В системе охлаждения задействованы семь вентиляторов. Габариты составляют 132,1 × 439,6 × 640,8 мм, масса — 31,75 кг. Cisco говорит о развитых средствах обеспечения безопасности. В частности, предусмотрены средства непрерывного мониторинга и шифрования данных на полной скорости с использованием устойчивых постквантовых алгоритмов. При объединении в одной инфраструктуре тысяч маршрутизаторов Cisco 8223 может поддерживаться совместная работа миллионов высокопроизводительных ИИ-ускорителей. Это позволяет решать наиболее сложные задачи в области обучения больших языковых моделей и инференса.

03.10.2025 [14:24], Владимир Мироненко

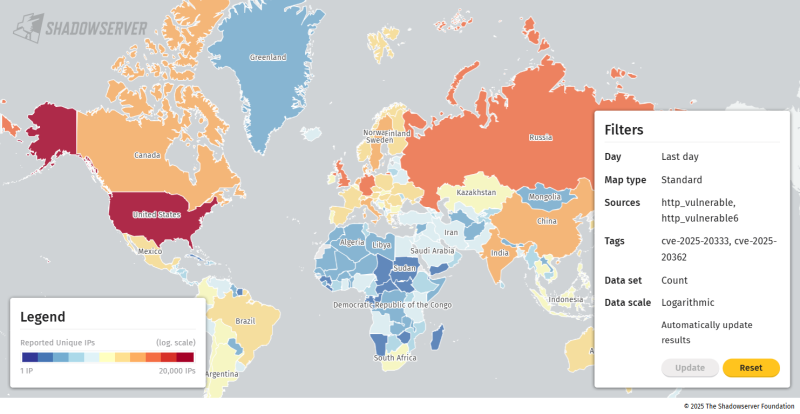

Почти 50 тыс. сетевых устройств Cisco имеют серьёзные уязвимости нулевого дняСогласно данным некоммерческой организации Shadowserver, занимающейся мониторингом сетей и борьбой с киберпреступностью, почти 50 тыс. межсетевых экранов Cisco Adaptive Security Appliance (ASA) и систем Cisco Firepower Threat Defense (FTD) по состоянию на 29 сентября имели уязвимости нулевого дня CVE-2025-20333 с рейтингом опасности CVSS 9,9 из 10 баллов и CVE-2025-20362 (6,5 балла). Подавляющее большинство потенциально уязвимых устройств — более 19 тыс. — было найдено в США. Однако по состоянию на 3 октября ситуация кардиально не улучшилась — в США их теперь чуть больше 18 тыс. Как сообщает The Register, агентства по кибербезопасности, такие как Национальный центр кибербезопасности Великобритании (National Cybersecurity Center, NCSC) и аналогичные органы в Канаде, Франции и Нидерландах, выпустили отдельные предупреждения об угрозе, которую данные уязвимости представляют для организаций. Агентство по кибербезопасности и защите инфраструктуры США (CISA) издало 25 сентября распоряжение всем агентствам федеральной гражданской исполнительной власти (Federal Civilian Executive Branch, FCEB) устранить уязвимости в течение 24 часов, что является редкостью, поскольку на устранение известных эксплуатируемых уязвимостей обычно отводится трёхнедельный срок. В распоряжении CISA отмечено, что отсутствие исправлений для уязвимых устройств создаст «неприемлемый риск» для государственных систем. Агентство сообщило, что злоумышленники используют уязвимости нулевого дня для «получения неаутентифицированного удалённого выполнения кода на устройствах ASA, а также манипуляции с постоянной памятью (ПЗУ) для сохранения работоспособности после перезагрузки и обновления системы». Уязвимости затрагивают ПО Cisco ASA версий 9.12, 9.14, 9.16–9.20 и 9.22–9.23, а также версии ASA и FTD 7.0–7.4 и 7.6–7.7. Как утверждают NCSC и CISA, успешные атаки с использованием этих уязвимостей с высокой вероятностью были организованы теми, кто стоит за кампанией ArcaneDoor, в рамках которой в 2024 году были атакованы те же продукты Cisco с использованием уязвимости нулевого дня. По данным NCSC, злоумышленники на этот раз поэтапно используют вредоносное ПО RayInitiator и Line Viper. RayInitiator — буткит, предназначенный для скрытого и постоянного доступа к устройствам и целевым сетям, который способствует развёртыванию Line Viper, загрузчика шелл-кода. Оба зловреда значительнее сложнее и лучше уклоняются от обнаружения по сравнению с прошлыми инструментами ArcaneDoor. В числе устройств, подверженных риску, есть межсетевые экраны Cisco ASA серии 5500-X. На некоторые из них поддержка прекращается в августе 2026 года. Как отметил The Register, все целевые атаки хакеров до сих пор были направлены на устройства, поддержка которых либо уже прекращена, либо вот-вот закончится. «Технологии с истекшим сроком службы представляют значительный риск для организаций. Системы и устройства следует незамедлительно мигрировать на современные версии для устранения уязвимостей и повышения устойчивости», — отметил на прошлой неделе технический директор NCSC.

15.08.2025 [00:15], Владимир Мироненко

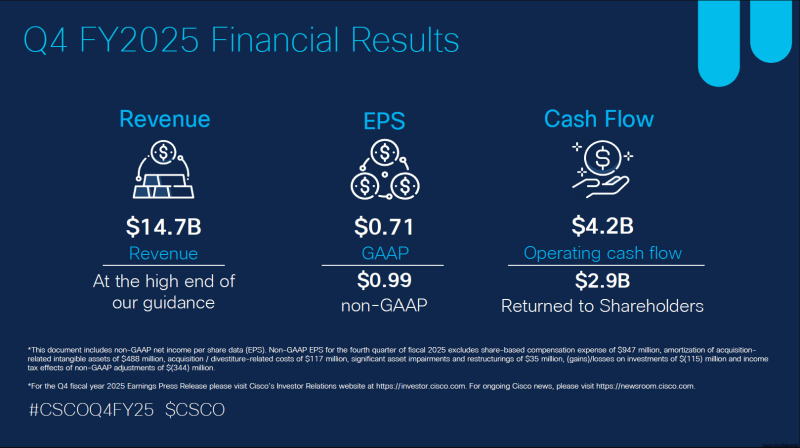

Пошлины не помеха — благодаря ИИ объём заказов Cisco превысил за год $2 млрд, что вдвое выше прогнозаАмериканский поставщик сетевого оборудования корпоративного класса Cisco Systems объявил результаты работы в IV квартале и 2025 финансовом году, завершившемся 26 июля 2025 года. Как пишет The Register, Чак Роббинс (Chuck Robbins), председатель совета директоров и генеральный директор Cisco, заявил, что «объём заказов на ИИ-инфраструктуру от гиперскейлеров превысил $800 млн, в результате общий объём заказов на 2025 финансовый год превысил $2 млрд, что более чем вдвое больше первоначального целевого показателя в $1 млрд». В IV финансовом квартале выручка Cisco составила $14,67 млрд, что на 8 % больше, чем годом ранее, и немного больше консенсус-прогноза LSEG в размере $14,62 млрд. Чистая прибыль (GAAP) выросла на 31 % до $2,82 млрд или $0,71 на акцию с $2,16 млрд, или $0,54 на акцию годом ранее. Скорректированная прибыль (Non-GAAP) на акцию составила $0,99 при прогнозе Уолл-стрит $0,98. Общая валовая прибыль составила 68,4 %, превысив показатель годом ранее в раззмере 67,9 %. Это свидетельствует о том, что Cisco выходит на новые рынки, не жертвуя прибылью, пишет SiliconANGLE. Выручка Cisco от реализации различных продуктов выросла год к году на 10 % до $10,89 млрд, от сервисов — осталась на прежнем уровне, составив $3,79 млрд. Подразделение Collaboration получило выручку в размере $1,04 млрд (рост год к году +2 %), Observability — $259 млн (рост +4 %). Выручка компании от сетевых технологий выросла на 12 % до $7,63 млрд при консенсус-прогнозе аналитиков, опрошенных StreetAccount, в размере $7,34 млрд. Выручка подразделения Security выросла на 9 % до $1,95 млрд, что ниже прогноза StreetAccount в размере $2,11 млрд. Небольшой рост в сегменте скрыл высокие показатели новых продуктовых линеек и Splunk, приобретенной Cisco в прошлом году. Выручка Splunk в отчётном квартале выросла на 14 %, но общие показатели оказались ниже из-за устаревших продуктов, сообщил Роббинс. В I квартале 2026 финансового года компания прогнозирует выручку в диапазоне от $14,65 до $14,85 млрд, что немного выше консенсус-прогноза LSEG в $14,62 млрд. Скорректированная прибыль на акцию (Non-GAAP), как ожидается, составит от $0,97 до $,99, что соответствует ожиданиям Уолл-стрит. За весь 2026 финансовый год Cisco ожидает получить скорректированную прибыль на акцию (Non-GAAP) в диапазоне от $4 до $4,06 по сравнению с консенсус-прогнозом в $4,02. Выручка за год, как ожидается, составит от $59 до $60 млрд по сравнению с консенсус-прогнозом в $59,39 млрд. Роббинс с оптимизмом оценил перспективы Cisco, отметив заключение пары многомиллиардных сделок с гиперскейлерами, которые в течение года подписали соглашения на комплекс решений для сетей, безопасности, совместной работы и мониторинга, пишет The Register. Он сообщил, что клиенты проявили «большой интерес» к новым коммутаторам Cisco Catalyst 9000, в результате было заключено 80 сделок по продаже продукта сетевой безопасности Hypershield. Также гендиректор указал на интерес заказчиков к обновленной линейке защищённых маршрутизаторов, точек доступа и промышленных устройств, разработанных для ИИ-инференса. Робинс также заявил, что влияние роста пошлин США на бизнес было минимальным и даже способствовало росту продаж. «Мы видим, что устойчивые сигналы спроса сохранятся и в 2026 финансовом году, поскольку страны по всему миру берут на себя обязательства по внутренним инвестициям в США в рамках своих торговых соглашений», — сказал он.

12.07.2025 [01:00], Руслан Авдеев

NVIDIA, Cisco и Indosat помогут Индонезии встать на ИИ-рельсы

cisco

indosat ooredoo hutchison

llm

nvidia

software

ии

индонезия

информационная безопасность

конфиденциальность

обучение

разработка

Индонезия сделала важный шаг к созданию суверенного ИИ, объявив о создании «Центра передового опыта в сфере ИИ» (AI Center of Excellence, CoE). Проект реализуется под руководством Министерства цифровых коммуникаций и информации (Komdigi) и при поддержке NVIDIA, Cisco и телеком-оператора Indosat Ooredoo Hutchison (IOH). Центр станет частью национальной инициативы «Золотое видение 2045» (Golden 2045 Vision), направленной на цифровую трансформацию экономики и развитие инноваций. В задачи CoE входят развитие локальной ИИ-инфраструктуры, подготовка кадров и поддержка стартапов. Частью CoE станет NVIDIA AI Technology Center, который обеспечит поддержку исследований в области ИИ, предоставит доступ к программе NVIDIA Inception для стартапов и предложит обучение в экосистеме NVIDIA Deep Learning Institute. Также CoE получит типовую суверенную ИИ-фабрику с новейшими ускорителями Blackwell. Дополнительно курируемый государством форум разработает надёжные ИИ-фреймворки для создания решений, соответствующих местным ценностям. Важное внимание уделяется вопросам кибербезопасности. На базе центра заработает система Sovereign Security Operations Center Cloud Platform, разработанная Cisco, сочетающая ИИ-распознавание угроз, локальное управление данными и управляемые сервисы обеспечения безопасности. Проект строится на четырёх стратегических столпах:

Источник изображения: Jeremy Bishop/unspalsh.com Уже сейчас около 30 независимых разработчиков и стартапов используют ИИ-инфраструктуру IOH на базе NVIDIA. С учётом того, что Indosat покрывает связью весь индонезийский архипелаг, компания может обслуживать сотни миллионов носителей индонезийского языка (Bahasa Indonesia) с помощью приложений на основе специальных LLM, таких как Indosat Sahabat-AI. В будущем Indosat и NVIDIA намерены внедрять технологии AI-RAN, позволяющие охватывать ещё более широкий круг людей, которые смогут пользоваться ИИ с помощью беспроводных сетей. Индонезия давно стала весьма привлекательным рынком для инвесторов. Так, Microsoft намерена в течение четырёх лет инвестировать в облачную инфраструктуру и ИИ-проекты Индонезии $1,7 млрд. А NVIDIA и Indosat Ooredoo Hutchison планируют построить ИИ-центр стоимостью $200 млн в Центральной Яве, $500 млн намерена инвестировать Tencent. Даже «Яндекс» имеет там собственные интересы.

23.05.2025 [13:33], Руслан Авдеев

Крупнейший ИИ ЦОД Stargate будет не в США: OpenAI и G42 построят 5-ГВт кампус в Абу-ДабиOpenAI и G42, поддерживаемая суверенным фондом благосостояния ОАЭ, построят в Объединённых Арабских Эмиратах (ОАЭ) 5-ГВт кампус ИИ ЦОД площадью почти 26 км2. В рамках сделки последняя планирует взаимные инвестиции «доллар за доллар» в ИИ-инфраструктуру США. Речь идёт о крупнейшем расширении проекта Stargate по созданию ИИ-инфраструктуры за пределы США, сообщает Bloomberg — проект значительно крупнее, чем 1,2-ГВт кампус Stargate в Абилине (Техас, США). Партнёрами в новом проекте являются SoftBank и Oracle, а также NVIDIA, которая поставит новейшие ускорители GB300, и Cisco, которая будет отвечать за сетевую инфраструктуру. Кампус ЦОД в ОАЭ значительно больше, чем не только любая площадка OpenAI, но и её ближайших конкурентов. Это позволит расширить сферу применения разработанных в США ИИ-решений за рубежом. Впрочем, G42 ранее была исторически связана с Китаем, поэтому существует риск утечки технологий с подрывом американской технологической мощи и национальной безопасности. Как заявил глава OpenAI Сэми Альтман (Sam Altman), создавая первые в мире кластеры Stargate в ОАЭ, компания претворяет смелые проекты в жизнь, помогая создавать новые технологии в самых разных сферах. В G42 назвали проект «значительным шагом в партнёрстве ОАЭ и США в области ИИ». Пока неизвестно, откуда кампус получит 5 ГВт, но проект будут реализовать в несколько этапов. Сначала будет построен кластер на 1 ГВт, первые 200 МВт введут в эксплуатацию в 2026 году. Всего OpenAI сможет использовать 1 ГВт из всех мощностей объекта в Абу-Даби, так что арендовать ЦОД смогут и другие компании. Примечательно, что в рамках партнёрства ОАЭ оплатит подписку ChatGPT Plus всем своим жителям. Также ИИ-инструменты будут интегрированы в государственные сервисы и сферы, включая энергетику и здравоохранение. Ранее известия о возможном строительстве ЦОД в ОАЭ обсуждали на уровне слухов, но информация об экспансии Stargate за пределы США ходит довольно давно.

Источник изображения: Malik Shibly/unsplash.com Тем временем в США многие чиновники обеспокоены стратегическими последствиями вывода американских ИИ-технологий за рубеж. Не исключается угроза национальной безопасности при использовании передовых ускорителей странами, имеющими давние и глубокие связи с Китаем. Та же G42 почти всё время своего существования сотрудничала с Huawei и пообещала разорвать связи с КНР только для обеспечения партнёрства с Microsoft на сумму $1,5 млрд. Сделка подкреплялась межправительственным соглашением с конкретными положениями о национальной безопасности, закрывающими доступ Пекину к американским технологиям. Впрочем, некоторые американские чиновники до сих пор сомневаются, что G42 выполнит свою часть сделки. На вопрос о том, включает ли договор с OpenAI соглашение об обеспечении национальной безопасности, аналогичное соглашению с Microsoft, прямого ответа не последовало. Вместо этого источники подчёркивают, что все поставки передовых чипов в ОАЭ требуют экспортной лицензии в США. Такое требование действует с 2023 года для предотвращения утечки чипов в Китай. Хотя в последнее время экспорт либерализовали, определённые ограничения, особенно в отношении Китая, по-прежнему сохраняются. Дополнительно Вашингтон и Абу-Даби обсуждают соглашение, включающее строгий контроль за ИИ-оборудованием, во избежание его передачи в Китай. Также обсуждается ограничение обучения китайских моделей в ЦОД ОАЭ — не так давно появилась информация, что Поднебесная активно использует зарубежные облачные дата-центры для своих ИИ-проектов. Параллельно OpenAI ищет новые площадки в Азиатско-Тихоокеанском регионе, передаёт Bloomberg. Один из директоров компании намерен посетить, в частности, Австралию, Южную Корею, Японию, Индию и Сингапур, чтобы обсудить с представителями власти и бизнеса возможности развития ИИ-инфраструктуры и использования продуктов OpenAI. В Японии SoftBank Group и OpenAI уже создали совместное предприятие SB OpenAI для продвижения ИИ-сервисов в корпоративном секторе, а SoftBank планирует развернуть в стране новый ИИ ЦОД. Всего, как отмечается, интерес к размещению инфраструктуры OpenAI выразили более 30 стран. |

|