Материалы по тегу: безопасность

|

12.03.2026 [12:28], Руслан Авдеев

Google завершила сделку по покупке Wiz за $32 млрд, обеспечив облачным клиентам новые инструменты защитыGoogle анонсировала закрытие крупнейшей покупки компании в своей истории — Wiz считается ведущей платформой по обеспечению безопасности для облачных и ИИ-сред. Бизнес Wiz присоединится к Google Cloud в миссии по защите клиентов во всех облачных экосистемах, говорит компания. Google подчёркивает, что в эпоху ИИ всё больше компаний и правительств переносят важные данные в облака. Поскольку организации действуют в облачных средах и активно используют ИИ, злоумышленники тоже применяют искусственный интеллект для атак с повышенной скоростью и интенсивностью. По словам Google, Wiz предлагает простую в использовании платформу безопасности с глубоким знанием облачных сред и особенностей разработки — компания способна работать со всеми ключевыми облачными средами и помогает реагировать на инциденты кибербезопасности. Это дополнит облачные возможности Google Cloud, включая её собственные механизмы и инструменты киберзащиты. Вместе компании предоставят унифицированную платформу безопасности, позволяющую организациям распознавать угрозы, предотвращать их и реагировать на них. Это поможет противостоять даже угрозам нового типа, организованным с помощью ИИ, защищать ИИ-модели и использовать искусственный интеллект для помощи экспертам в сфере информационной безопасности. Платформа также предоставит набор инструментов, процессов и политик для всех ключевых облачных сред на всех уровнях.

Источник изображения: Google Cloud Объединённые возможности упростят обеспечение мультиоблачной безопасности, расширяя возможности компаний по использованию облаков разных провайдеров. Компании и правительства смогут оптимизировать и автоматизировать защиту, одновременно масштабируя команды, занимающиеся обеспечением кибербезопасности, и снижая стоимость этой защиты. Комбинированная платформа также поможет защитить и малый бизнес, часто не имеющий опыта и ресурсов для самозащиты от всё более сложных и разрушительных киберугроз. Продукты Wiz, по данным Google, будут по-прежнему доступны во всех ключевых облачных средах, включая AWS, Google Cloud, Microsoft Azure и Oracle Cloud. При этом Google Cloud продолжит предоставлять клиентам выбор, предлагая партнёрские решения по обеспечению безопасности в Google Cloud Marketplace. Google пыталась приобрести Wiz ещё в 2024 году, предложив $23 млрд, но руководство стартапа отказалось от сделки, намереваясь выйти на биржу вместо превращения в дочернюю структуру Google. Wiz провела семь раундов финансирования, в ходе которых привлекла $1,9 млрд . Весной 2025 года Google предложила стартапу уже $32 млрд. 10 % этой суммы Google обязана была выплатить стартапу, если покупка в итоге не состоится.

12.03.2026 [11:23], Владимир Мироненко

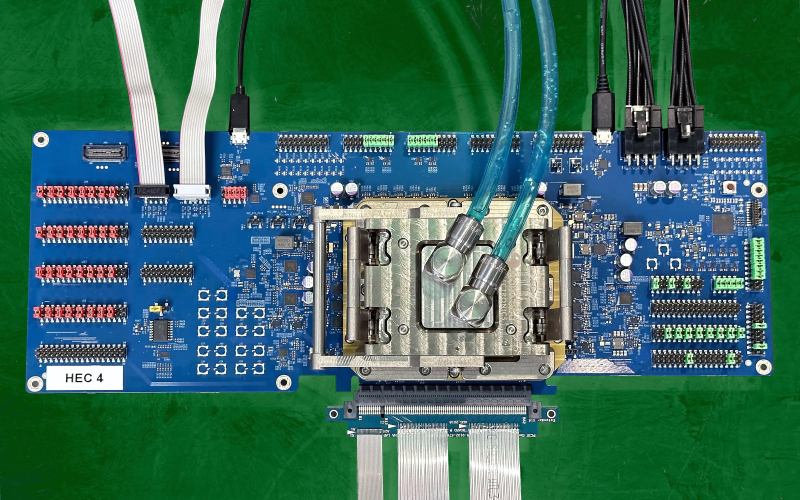

Intel представила чип Heracles, который в 5000 раз быстрее серверных процессоров в вычислениях с FHEКомпания Intel представила на конференции ISSCC чип Heracles с поддержкой полностью гомоморфного шифрования (FHE), который превосходит топовый серверный процессор Intel по скорости вычислений с FHE в 5 тыс. раз, сообщил ресурс IEEE Spectrum. FHE позволяет выполнять вычисления над данными в зашифрованном виде без их расшифровки, но на стандартных процессорах и видеокартах оно работает крайне медленно. Heracles построен на основе 3-нм технологии FinFET и примерно в 20 раз больше большинства исследовательских чипов FHE, имеющих размеры 10 мм2 или менее. В основе Heracles лежат 64 вычислительных ядра — так называемые пары тайлов, — расположенные в сетке восемь на восемь и служащие в качестве SIMD-движков для полиномиальных вычислений, манипуляций и других операций, составляющих вычисления в FHE, а также для их параллельного выполнения. Встроенная в кристалл сеть 2D-mesh соединяет тайлы друг с другом широкими шинами по 512 байт. На чипе данные размещаются в 64 Мбайт кеша, откуда они могут передаваться по массиву со скоростью 9,6 Тбайт/с, переходя от одной пары тайлов к другой. Чтобы предотвратить взаимное влияние перемещения данных и математических вычислений, Heracles использует три синхронизированных потока инструкций: один для перемещения вне чипа, один для перемещения внутри чипа и один для арифметических операций. Чип размещён в корпусе с жидкостным охлаждением вместе с двумя стеками памяти HBM по 24 Гбайт (суммарно 48 Гбайт с ПСП 819 Гбайт/с). Данная конструкция позволяет Heracles, работающему на частоте 1,2 ГГц, выполнять критически важные математические преобразования FHE всего за 39 мс, что в 2355 раз быстрее, чем может предложить Intel Xeon, работающий на частоте 3,5 ГГц. По семи ключевым операциям Heracles быстрее него в 1074–5547 раз в зависимости от объёма необходимых операций перераспределения (shuffling). Компания продемонстрировала на ISSCC возможности Heracles на примере простого частного запроса к защищённому серверу. Он имитировал запрос избирателя на проверку правильности регистрации его бюллетеня. В данном случае у штата есть зашифрованная база данных избирателей и их голосов: избиратель шифрует свой идентификационный номер и голос, а сервер проверяет совпадение без расшифровки и возвращает зашифрованный ответ, который пользователь затем расшифровывает на своей стороне. На Xeon этот процесс занял 15 мс, а Heracles справился с задачей за 14 мкс. Казалось бы, эта разница незаметна для отдельного человека, но проверка 100 млн бюллетеней занимает более 17 дней работы Xeon против всего 23 минут на Heracles. Проект Heracles был запущен пять лет назад в рамках программы DARPA по ускорению FHE с помощью специализированного оборудования. Разработкой подобных чипов также занимается ряд стартапов, включая Fabric Cryptography, Cornami и Optalysys. Сану Мэтью (Sanu Mathew), руководитель исследований в области защищённых схем в Intel, считает, что у компании есть большое преимущество, поскольку её чип может выполнять больше вычислений, чем любой другой ускоритель FHE, созданный до сих пор. «Heracles — это первое оборудование, работающее в масштабе», — говорит он. В дальнейшем компания планирует повышать скорость вычислений чипа за счёт тонкой настройки ПО. Она также будет испытывать более масштабные задачи FHE и изучать улучшения аппаратного обеспечения для потенциального следующего поколения. «Это как первый микропроцессор… начало целого пути», — отмечает Мэтью.

11.03.2026 [13:07], Руслан Авдеев

Эскалация конфликта на Ближнем Востоке угрожает буму ИИ ЦОД в регионеРасширение конфликта на Ближнем Востоке начало негативно сказываться на мировой индустрии дата-центров. Под вопросом оказалась безопасность проектов, поддерживаемых странами Персидского залива, а также надёжность облачной инфраструктуры региона в целом. Ожидалось, что страны залива инвестируют в ЦОД, чипы и прочую ИИ-инфраструктуру более $300 млрд, но недавние атаки на ЦОД AWS показали, что такие проекты весьма уязвимы, сообщает DigiTimes. Атаки беспилотников показали, что безопасность ИИ-инфраструктуры становится всё более связанной с геополитикой. По имеющимся данным, от ударов пострадали две зоны доступности в ОАЭ и одна в Бахрейне. Это сказалось на работе сервисов AWS в регионе и усилило опасения относительно безопасности реализуемых в странах Персидского залива проектов. Сбои также частично повлияли на работу повседневных сервисов в некоторых частях ОАЭ: жители не могли получить доступ к банковским услугам, заказать доставку еды и воспользоваться такси. Это вызывает обеспокоенность многих экспертов, поскольку страны региона в последние годы позиционировались как важный центр ИИ-инвестиций. Саудовская Аравия, ОАЭ, Кувейт и Катар активно инвестировали в землю, энергетику, чипы и разработку локальных ИИ-моделей; одним из ключевых и самых дорогих компонентов стали ИИ-ускорители NVIDIA. Не так давно Саудовская Аравия озвучила планы инвестировать в полупроводники в краткосрочной перспективе $50 млрд, а ОАЭ только до конца следующего года рассчитывали потратить более $30 млрд на ускорители NVIDIA. Тем не менее дальнейшие инвестиции зависят как от финансовых возможностей местных властей, так и от их способности обеспечить безопасность дата-центров.

Источник изображения: Zaid Ahmad/unsplash.com Вероятно, крупнейший в регионе инфраструктурный ИИ-проект реализуют ОАЭ: кампус ЦОД площадью более 25 км2 должен потреблять 5 ГВт электроэнергии. Активное участие в нём принимают OpenAI и Oracle, расширяющие Stargate за пределы США. Тем временем Саудовская Аравия планирует построить дата-центры, потребляющие до 6,6 ГВт электроэнергии к 2034 году, а xAI взаимодействует с Humain для строительства объекта, который будет потреблять около 500 МВт. Humain заявляла, что компания располагает более чем 200 участками земли в Саудовской Аравии и полагается на «географическое разнообразие» и многочисленные оптоволоконные маршруты для снижения риска сбоев сервисов. Впрочем, эксперты уверены, что правительства и инвесторы всё равно пересмотрят инфраструктурную стратегию в регионе. IDC утверждает, что траты на ИИ в Персидском заливе продолжатся и в краткосрочной перспективе, но предупреждает, что если конфликт продлится несколько месяцев, это может привести к «разрушительной паузе» в случае с некоторыми инвестициями. Эксперты по безопасности также предполагают, что крупные ИИ ЦОД в регионе могут в конечном счёте потребовать защиты, в том числе посредством ПВО. В то же время ИИ играет огромную роль и в «оркестрации» самого конфликта. По данным The Wall Street Journal, США и Израиль используют ИИ-инструменты для резкого ускорения сбора разведывательной информации, идентификации целей, планирования атак и оценки урона на поле боя. Также технология используется для процессов, не связанных напрямую с боевыми действиями, — анализа разведданных, организации логистики и планирования миссий в целом.

Источник изображения: luke fancher/unspalsh.com По данным DigiTimes, израильские разведывательные ведомства всё больше полагаются на ИИ для анализа больших объёмов материалов видеонаблюдения и данных переговоров. Расширяет использование ИИ-систем для военных целей и Пентагон. При этом военные отмечают, что создание специализированного «военного» ИИ — довольно сложная задача, поскольку данные для обучения в значительной части устаревшие или неполные. В любом случае рост эффективности благодаря ИИ может оказаться значительным. По данным американских учёных, 18-й воздушно-десантный корпус армии США использовал ПО Palantir для выбора целей с участием всего 20 человек — для сравнения, в ходе последней кампании в Ираке США привлекли к аналогичным операциям более 2 тыс. военных. Совокупность этих факторов позволяет оценить растущее влияние ИИ на современные войны и инфраструктуру, поддерживающую глобальные ИИ-проекты. Другими словами, рост амбиций стран Персидского залива теперь тесно связан с геополитическими процессами. Ранее эксперты уже прогнозировали, что атака БПЛА на ближневосточные дата-центры AWS заставит пересмотреть подход к отказоустойчивости облаков. Помимо военной защиты (как предсказывал в своё время Эрик Шмидт), возможно, потребуется пересмотреть саму архитектуру инфраструктуры — например, проекты с близким размещением дата-центров в одном кампусе для современных условий могут оказаться не слишком пригодными. Так, Израиль уже строит подземные ЦОД для КИИ.

06.03.2026 [10:16], Руслан Авдеев

Атака беспилотников на ближневосточные дата-центры AWS заставит пересмотреть подход к отказоустойчивости облаковПрогноз бывшего главы Google Эрика Шмидта (Eric Schmidt) о том, что в будущем критические важные ИИ ЦОД будут защищены военными базами, может оказаться не такими уж фантастическим. Атаки на дата-центры AWS на Ближнем Востоке наглядно показали, что до сих пор в проектах по обеспечению отказоустойчивости некоторые факторы практически игнорировались, сообщает Datacenter Knowkedge. Хотя объекты гиперскейлеров, несмотря на периодические сбои, обычно устойчивее, чем большинство частных ЦОД, облачная инфраструктура обычно противостоит привычным техническим неполадкам — отключение оборудования, перебои в электроснабжении и потеря связности. Планы большинства корпораций, вероятно, не предусматривают защиты от скоординированных атак на физическую инфраструктуру. Если ранее выбор облачного региона был вопросом задержки, суверенитета данных или соответствия местным нормативным требованиям, то теперь остро встают вопросы политической стабильности, вероятности эскалации и возможностей защиты КИИ, в том числе военным путём. Облачные регионы из весьма абстрактных понятий (только у AWS есть более 900 ЦОД различного формата) перешли в категорию физических объектов в конкретных локациях с высокой стоимостью активов. Особенно привлекательны такие цели во время асимметричных конфликтов, когда удар несколькими беспилотниками может вывести из строя критически важный объект, обеспечивающий работу в регионе самых разных структур. Удары по AWS показали, что в геополитических конфликтах концентрация инфраструктуры в одном месте может стать скорее минусом, чем плюсом. В дооблачную эпоху существовали тысячи разнообразных ЦОД с той или иной степенью защиты, но большинство из них не были критически важными для жизни и работы великого множества людей сразу. В эпоху гиперскейлеров нормой стали огромные кампусы, поэтому чрезвычайно надёжные в обычное время дата-центры являются привлекательной целью, поражение которой может принести серьёзный ущерб. Хотя отказываться от облачных технологий уже поздно, возможно, придётся переосмыслить их архитектуру. По словам Datacenter Knowledge, IT-инфраструктура должна служить подспорьем бизнесу и не предназначена для апокалиптических сценариев без экономического обоснования. Другими словами, отраслевые руководители должны выявить уязвимости своих организаций, поскольку игнорирование таких угроз можно назвать «концептуальной» халатностью. IT-управленцы должны оценить, можно ли перенести рабочие нагрузки и важнейшие данные между регионами или даже на другие континенты к альтернативным облачным провайдерам. В расчёт необходимо принимать финансовые ограничения, требования к максимальной задержке, сложность эксплуатации и геополитические риски. Не исключено, что в будущем для пользователей станут привлекательнее не высокоэффективные централизованные ЦОД, а децентрализованные архитектуры с централизованным управлением. Хотя они менее эффективны, рабочие нагрузки будут рассеяны по географически рассредоточенным объектам, что помешает нанести масштабный урон в случае наступления непредвиденных обстоятельств. Пока что отрасль внимательно наблюдает за восстановлением работы AWS в пострадавших зонах доступности, чтобы скорректировать свои планы на будущее. Не исключено, что гораздо востребованнее станут и подземные дата-центры, нередко расположенные в бывших бункерах, оставшихся с прошлых конфликтов, или шахтах и рудниках. Как минимум несколько проектов есть в США и Европе (Швеции, Германии, России и др.). Впрочем, в Израиле подземные ЦОД строят с нуля.

06.03.2026 [01:05], Владимир Мироненко

Планирование пошло не по плану: аналоги ERP SAP и Oracle причислили к КИИВ России признали ERP-системы, аналогичные продуктам зарубежных SAP и Oracle, объектами критической информационной инфраструктуры (КИИ). Распоряжением правительства №360-р они были добавлены в единый перечень из 397 типовых отраслевых объектов КИИ. Они прямо включены в перечень объектов КИИ для химической, металлургической, горнодобывающей, ракетно-космической и оборонной промышленности, сообщил «Коммерсантъ». Ресурс отметил, что решение правительства формализует принятые ранее отраслевые перечни (с 2024 года) и обязывает предприятия проводить категорирование ERP, усиливать их защиту по требованиям ФСТЭК, что влечёт за собой дополнительные расходы. Также включение в перечень стимулирует к переходу на отечественные аналоги вместо иностранных SAP или Oracle из-за возможных штрафов, производственных простоев и роста IT-затрат. Ранее было предложено создание национального аналога SAP, но она не нашла поддержки у бизнеса. Импортозамещение ERP-систем, в том числе в субъектах КИИ, сейчас курирует Национальный центр компетенций по информационным системам управления (НЦК ИСУ). Он предлагает поэтапный подход, чтобы минимизировать риски: сначала провести категорирование объектов с обязательным аудитом текущих платформ (включая SAP и Oracle), а затем начать миграцию на отечественные аналоги с сохранением ключевых бизнес-процессов. НЦК ИСУ отметил, что вводимые правила в итоге затруднят категорирование ERP, приведут к усложнению проектов и росту затрат на них, а причисление ERP к КИИ означает, что регулятор видит риски защищённости самих этих решений. Вместе с тем эксперты отметили, что явных требований к самим системам распоряжение правительства не добавляет, а существующие приказы ФСТЭК и других ведомств описывают лишь меры обеспечения защиты от различных угроз. Поэтому следует ожидать, что поддержка иностранных ERP-решений, которая всё ещё осуществляется без участия западных вендоров, сохранится. Как ожидается, из-за перевода в объекты КИИ затраты компаний вырастут из-за внедрения дополнительных средств защиты, сегментации сети, резервирования и пересмотра архитектуры, но основная сумма пойдёт не на лицензии, а на интеграцию, аудит и сопровождение.

05.03.2026 [09:07], Владимир Мироненко

5G-виртуализация с ИИ-монетизацией: Broadcom представила VMware Telco Cloud Platform 9 с фокусом суверенные облака

5g

6g

vmware

автоматизация

виртуализация

ии

информационная безопасность

конфиденциальность

сети

частное облако

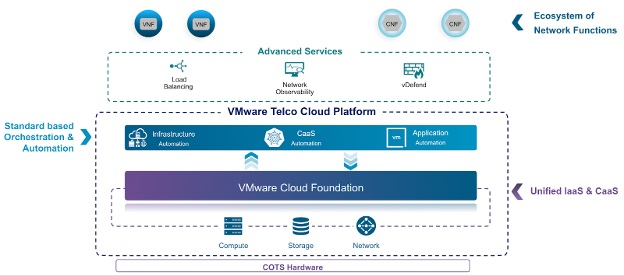

Broadcom представила VMware Telco Cloud Platform 9 — частную облачную платформу для телекоммуникационных ЦОД, которая позволит глобальным телекоммуникационным операторам повысить эффективность оборудования и снизить эксплуатационные расходы при предоставлении суверенных и ИИ-сервисов. Созданная на базе VMware Cloud Foundation 9 с дополнительными возможностями, специфичными для телекоммуникационных компаний, платформа позволит операторам добиться в течение пяти лет совокупной экономии совокупной стоимости владения (TCO) на 40 % по сравнению с изолированными архитектурами; снизить энергопотребление и связанные с ним затраты на 25–30 % за счёт повышения производительности серверов и плотности виртуальных машин. Также сообщается, что благодаря использованию Advanced NVMe Memory Tiering новая платформа позволит достичь до 38 % снижения совокупной стоимости владения (TCO) памятью и серверами, и на 38 % сократить TCO хранилища с помощью функции vSAN ESA Global Deduplication, позволяющей глобально дедуплицировать данные. Кроме того, новая платформа позволит повысить эффективность, управляемость и соответствие нормативным требованиям за счёт интеллектуальной автоматизации, интегрированного управления затратами и соблюдения политик.

Источник изображений: VMware «VMware Telco Cloud Platform 9 позволит телекоммуникационным операторам предоставлять безопасную, суверенную, ориентированную на ИИ инфраструктуру, которая способствует внедрению технологий следующего поколения, ускорению роста доходов и снижению затрат», — заявил Пол Тернер (Paul Turner), главный директор по продуктам подразделения VMware Cloud Foundation. Broadcom отметила, что VMware Telco Cloud Platform развивается, поддерживая как функции ядра сети 4G/5G, так и ресурсоёмкие рабочие ИИ-нагрузки на единой открытой платформе, позволяя операторам предоставлять суверенное облако и ИИ. С целью улучшения монетизации ИИ в Telco Cloud Platform 9 добавят такие возможности, как частный ИИ (Private AI-as-a-Service), GPU-виртуализацию (GPU Virtualization) и GPUaaS (с логической изоляцией конфиденциальных данных). Планы также включают расширенный мониторинг физических и виртуальных GPU. При реализации опции «Частный ИИ как услуга» включение собственных инструментов, таких как хранилище моделей, среда выполнения моделей и векторные базы данных, позволит операторам предлагать клиентам готовые ИИ-среды, обеспечивая при этом строгую изоляцию данных и соответствие нормативным требованиям. vGPU позволят повысить эффективность использования оборудования и снизить затраты. Благодаря этому телекоммуникационным компаниям смогут одновременно запускать высокопроизводительные рабочие нагрузки без необходимости выделения оборудования для каждого пользователя. Также платформа будет поддерживать автоматизированное управление жизненным циклом (LCM), обеспечивая разработчикам развёртывание готовых к производству частных ИИ-сред за считанные минуты, а не недели. Компания также представила «Сервис создания агентов» (Agent Builder) — Low-code платформу, которая упростит создание сложных ИИ-агентов ИИ, автоматизируя оркестрацию моделей, извлечение данных и возможности подключения инструментов. Broadcom отметила, что по мере перехода сетей к модели, ориентированной на ИИ, они должны стать самокорректирующимися и основанными на намерениях. Платформа VMware Telco Cloud Platform обеспечит возможности для автоматизации управления жизненным циклом и оптимизации энергопотребления в ядре 5G и, в конечном итоге, в 6G. Поддержка энергоэффективной инфраструктуры на базе новых процессоров и интеллектуальное планирование ресурсов позволят оптимизировать энергопотребление для энергоёмких приложений 5G и ИИ. Также планируются изменения в работе Kubernetes, с модернизированной моделью управления жизненным циклом CaaS и вариантами обновления, ориентированными на операторов связи. Broadcom внедрит унифицированную автоматизацию на основе GitOps. Планируется использование централизованной панели управления с единым интерфейсом для управления парком, контроля затрат и лицензирования. А ESX Live Patching позволит администраторам применять критически важные обновления безопасности к хостам без необходимости проведения плановых работ или нарушения работы активных ВМ. При этом ИИ-ассистенты помогут оптимизировать процесс подключения к платформе и устранения неполадок. Суверенное облако стало центральным требованием к закупкам для многих рабочих нагрузок государственного сектора и регулируемых отраслей в Европе и других странах. Broadcom заявила, что платформа Telco Cloud Platform 9 будет включать «архитектурные механизмы защиты», соответствующие суверенным требованиям, с акцентом на локальный контроль, проверку и операции в пределах границ.

Также будет использоваться централизованная панель мониторинга SecOps, обеспечена поддержка конфиденциальных вычислений в защищённых анклавах AMD и Intel, и реализовано обеспечение горизонтальной безопасности с использованием VMware vDefend для микросегментации и контроля на основе принципа нулевого доверия.

02.03.2026 [09:56], Руслан Авдеев

И не звони мне больше: Microsoft представила по-настоящему автономное частное облако Azure Local

azure stack

microsoft

microsoft azure

software

евросоюз

информационная безопасность

конфиденциальность

облако

частное облако

Microsoft улучшила автономность решения Azure Local, позволяющего теперь создавать полностью «карманные» облака без подключения к интернету. На фоне политических трений между руководством США и Евросоюза всё больше европейских клиентов желают обеспечить себе цифровой суверенитет, сообщает The Register. Как и конкуренты из числа американских гиперскейлеров, Microsoft представила для Европы инициативы, призванные устранить сомнения местных заказчиков в безопасности их данных, включая возможность блокировки доступа к ним или получение доступа к информации американскими властями в рамках закона US CLOUD Act. В марте 2025 года Microsoft завершила формирование сервиса EU Data Boundary, а в ноябре добавила новые функции, призванные дополнительно укрепить уверенность европейских клиентов. Тем не менее всё больше организаций в Европе требуют полного контроля над своими данными, чего сервис обеспечить не может, поскольку Microsoft подчиняется американским законам. Компания даже пообещала судиться с правительством США, если то попытается лишить европейских клиентов её продуктов. Azure Local (Azure Stack HCI) — ответ Microsoft на опасения Европы. Azure Local и ранее позволял работать на собственных мощностях, но требовал подключение к «большому» облаку хотя бы раз в 30 дней для обновлений, мониторинга и проверки лицензий, в противном случае функциональность ограничивалась. Теперь же в Azure Local доступны полностью изолированные от публичных облаков операции. Другими словами, связь с «метрополией» больше не нужна. Кроме того, компания обеспечила локальный доступ к Microsoft 365 Local (в частности, Exchange Server, SharePoint Server и Skype for Business Server), а также анонсировала Foundry Local для «квалифицированных клиентов». Заверения Microsoft могут быть восприняты с недоверием — особенно с учётом того, что в 2025 году компания признала во Франции, что буквально не имеет возможности обеспечить данным полный суверенитет — если с требованием предоставить доступ к данным выступят американские власти. Возможность работать полностью независимо от Сети должна убедить клиентов в привлекательности работы с IT-гигантом, даже с учётом того, что ПО разрабатывается за океаном. По словам представителя ассоциации европейских облачных провайдеров CISPE, суверенитет всё более становится обязательным требованием, поэтому инструменты, позволяющие работать на локальных облачных платформах, приветствуются. Ассоциация намерена оценить новое предложения на предмет гарантий суверенитета и надёжности в рамках программы CISPE Sovereign Cloud Services Framework. CISPE и Microsoft достигли в 2024 году соглашения, в соответствии с которым IT-гигант обещал разработать версию Azure Local для европейских провайдеров и хорошо заплатить, а CISPE обязалась отказаться от обвинений компании в неконкурентных практиках. Правда, Microsoft уже пропустила оговоренные сроки. Microsft — не единственный техногигант, работающий над обеспечением суверенитета для своих клиентов. Amazon Web Services (AWS) предложила всеобщий доступ к своему суверенному облаку European Sovereign Cloud, а Google продаёт клиентам множество суверенных решений, включая Google Cloud Airgapped — сервис работает на серверах, полностью отключенных от интернета. Впрочем, Google в основном предпочитает совместные партнёрские решения с европейскими компаниями. Удовлетворит ли новое решение клиентов Microsoft, покажет практика его применения и то, каким будет определение «суверенитета». Возможность полного отключения от Сети удовлетворит некоторых клиентов, хотя некоторых по-прежнему может беспокоить то, что программное обеспечение может оставаться под контролем Microsoft. И даже если внутренние данные никуда не «утекут», всё равно остаётся вероятность того, что компания сможет тем или иным образом отключить сервисы Azure Local. Корпоративные клиенты уже ищут альтернативные предложения от локальных облачных провайдеров. В конце 2025 года немецкая SAP объявила, что инвестирует более €20 млрд ($23,3 млрд) в расширение суверенного облачного сервиса в Европе. Правда, глава SAP Кристиан Кляйн (Christian Klein) ранее заявлял, что не видит смысла в построении в Европе собственной облачной инфраструктуры в противовес уже созданной здесь американцами. Кроме того, у компании весьма тесные отношения с Azure. Доля же истинно европейских облаков годами остаётся низкой, поэтому отказаться от услуг заокеанских компаний практически невозможно, а open source в обозримом будущем вряд ли поможет.

26.02.2026 [18:15], Сергей Карасёв

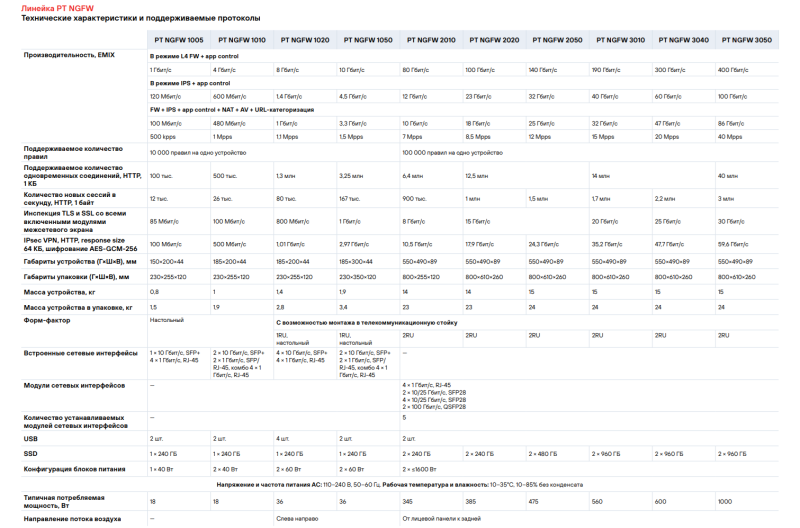

Positive Technologies выпустила межсетевой экран PT NGFW 3050 с производительностью до 400 Гбит/сКомпания Positive Technologies анонсировала межсетевой экран нового поколения PT NGFW 3050 — своё самое производительное решение данного типа. Устройство способно обрабатывать трафик со скоростью до 400 Гбит/с в L4-режиме Stateful Firewall с контролем приложений. Новинка выполнена в форм-факторе 2U. В основу положена аппаратная платформа Intel Xeon Sapphire Rapids. В оснащение входят 1 Тбайт оперативной памяти DDR5 и два SSD вместимостью 960 Гбайт каждый. Реализованы следующие сетевые интерфейсы: 4 × 1GbE (RJ-45), 6 × 10/25GbE (SFP28) и 2 × 100GbE (QSFP28). Габариты составляют 550 × 490 × 89 мм, масса — 15 кг. Модель PT NGFW 3050 использует модернизированный стек TCP/IP, работающий в пользовательском пространстве, специальный протокол отказоустойчивости, а также собственные движки системы предотвращения вторжений (IPS) и антивируса. Имеются выделенные порты для управления и синхронизации сессий, а также разъёмы USB 2.0 и USB 3.0 для токенов модулей доверенной загрузки и обслуживания. Заявленная пропускная способность с применением IPS достигает 100 Гбит/с. Со всеми активированными модулями безопасности (IPS, антивирус, NAT, URL-фильтрация) показатель составляет до 86 Гбит/с. Скорость инспекции TLS и SSL со всеми включёнными модулями межсетевого экрана — до 30 Гбит/с. Устройство поддерживает до 40 млн одновременных соединений и обрабатывает до 3 млн новых сессий в секунду. «На сегодняшний день PT NGFW 3050 — это самый производительный, сертифицированный во ФСТЭК, российский межсетевой экран нового поколения на рынке, способный детально анализировать трафик на скоростях магистральных каналов», — отмечает Positive Technologies.

26.02.2026 [17:31], Сергей Карасёв

Искусственный интеллект в образовании, сетевая безопасность и открытые технологии: «Базальт СПО» провела XXI ежегодную конференцию «СПО в высшей школе»В Переславле-Залесском с 6 по 8 февраля 2026 года прошла ХXI конференция «Свободное программное обеспечение в высшей школе». Мероприятие объединило студентов, преподавателей и разработчиков из разных регионов России. Участники обсудили, как ИИ влияет на достоверную оценку знаний и какие решения позволят контролировать успеваемость учеников. Также на конференции представили новые форматы учебных материалов, продемонстрировали операционные системы для организации лабораторных работ и рассказали про комплексные решения, позволяющие незрячим специалистам осваивать ИТ-профессии. Организаторами мероприятия выступили «Базальт СПО» и Институт программных систем имени А.К. Айламазяна РАН (ИПС РАН). «За три дня с докладами выступили преподаватели и студенты почти 20 вузов. Кто-то уже успешно применяет свободные программы в образовательных целях, кто-то участвует в разработке, а кто-то приехал перенять опыт. Участники обсудили значение свободного ПО для повышения качества образования и для преодоления технологической зависимости», — отметил Алексей Смирнов, председатель совета директоров компании «Базальт СПО. Искусственный интеллект и образование — кто кого?Георгий Курячий, преподаватель МГУ им М. В. Ломоносова, проанализировал влияние нейросетей на современный учебный процесс. По словам эксперта, за последние несколько лет ИИ‑системы достигли уровня, позволяющего успешно выполнять типовые учебные задания по широкому кругу дисциплин. Из-за этого снижается достоверность оценки знаний, искажается система отбора студентов, утрачиваются практические навыки. Предлагаемые решения этих проблем неэффективны: они либо не достигают поставленных целей, либо требуют неоправданно много ресурсов. Часто предлагается признать пользу ИИ и разрешить студентам пользоваться этим инструментом. Но в этом случае они не обучаются базовым навыкам. По мнению эксперта, традиционные образовательные модели сталкиваются с системным кризисом и вопрос адаптации к новым реалиям остаётся открытым. Далее обсуждение использования ИИ в учебном процессе перешло в формат круглого стола. Старший преподаватель кафедры японской филологии ИСАА МГУ им М. В. Ломоносова Людмила Васильева рассказала, как студенты используют популярные онлайн-переводчики для выполнения заданий. Однако выдаваемый перевод содержит грамматические и стилистические ошибки, которые в дальнейшем ученики не редактируют. Для решения этой проблемы преподаватель задавала устные вопросы, чтобы удостовериться в переводческих навыках студентов. По её мнению, студенты обращаются к ИИ из‑за высокой учебной нагрузки и стремления всё успеть. В завершение своего выступления Людмила Васильева отметила, что нужно приспосабливаться к наличию ИИ и учиться им правильно пользоваться. Ряд участников обсуждения считают, что в сегодняшних условиях выявить реальные знания студентов могут устные экзамены и живое общение. Операционные системы для учёбы: атомарные, минимальные и переносныеВ рамках проекта ALT Atomic Семён Фомченков, разработчик «Базальт СПО» и активный участник сообщества ALT Gnome, продемонстрировал Atomic Package Manager. Это инструмент для управления состоянием системы через декларативное описание её состава. Можно создавать профили операционных систем для разных ролей, например, для рабочей станции или сервера. Для учебных целей удобно сформировать стандартизированные образы. В них студенты могут экспериментировать с ОС. При необходимости система быстро откатывается до начального состояния. Артём Осипчук, студент МГУ им. М.В. Ломоносова, поделился опытом использования специализированных образов операционной системы «Альт» для лабораторных работ по сетевым протоколам. При помощи инструмента mkimage-profiles на кафедре вычислительной математики и кибернетики были собраны минимальные образы (JeOS) с точно заданным набором пакетов, сервисов и настроек. Их используют, чтобы быстро разворачивать и клонировать виртуальные машины для моделирования сетевых топологий. Образы легко адаптируются и обновляются, что упрощает обучение студентов сетевым протоколам. В перспективе планируется создать сервис для автоматической настройки целых сетевых лабораторий на основе этих образов. Никита Шалаев, доцент СЗИУ РАНХиГС, рассказал про дистрибутив Linux — MiniOS. Он предназначен для быстрого развёртывания произвольного количества однотипных сред на рабочих местах, в учебных заведениях и на мероприятиях. MiniOS запускается с флешки по принципу LiveCD — «живой системы» и сохраняет изменения на загрузочном носителе. Презентации в браузере и «бесконечный свиток» — альтернативные формы учебных материаловВасилий Меленчук, старший преподаватель БрГТУ, представил набор инструментов для создания HTML‑презентаций. Для написания контента в формате AsciiDoc применяется фреймворк reveal.js для интерактивного отображения презентаций в браузере. Чтобы запустить локальный веб-сервер, конвертацию и экспорт HTML‑файлов, использовалось расширение для Visual Studio Code — AsciiDoc Presentations. Решение уже применяется для подготовки лекционных материалов по ИТ‑дисциплинам. Стас Фомин, преподаватель МФТИ, представил инструмент для создания инфографических конспектов — компактной и визуально насыщенной альтернативы статьям, книгам и презентациям. Проект содержит Markdown-редактор, расширения к code-server/code-oss/vscode и CSS-стили. Конспект преобразовывается в «майндмаппер на бесконечном свитке». Он вытягивается по вертикали для последовательного рассказа, а содержание темы уходит в горизонтальные ответвления. С помощью расширения «Freeze Markdown» можно преобразовать конспект в HTML-файл. Эксперт использовал решение для преподавания студентам, командной работы с IT-специалистами и подготовки докладов и видеороликов. Построение сетей и защита от киберугрозСтепан Мальчевский, студент МГУ им. М.В. Ломоносова, разработал серию лабораторных работ по изучению сетевых протоколов на базе виртуальных машин Linux в среде VirtualBox. При помощи инструмента mkimage-profiles был создан специализированный образ виртуальной машины без графической среды и с минимальным набором пакетов. На нём в среде VirtualBox реализованы лабораторные занятия по темам: VLAN, STP, статическая и динамическая маршрутизация (RIP, OSPF), фильтрация трафика, туннелирование и VPN. При этом студенты осваивают логику технологий, а не особенности конкретного ПО. Максим Зайка, студент Донецкого государственного университета, представил опыт использования эмулятора GNS3 для моделирования конфигурации сети и обучения основам сетевой безопасности. В рамках проекта была создана модель школьной локальной сети на маршрутизаторах Cisco. На этой модели можно изучать работу сетевых протоколов, тестировать варианты атак на сеть и отрабатывать методы защиты от киберугроз. Мобильные приложения для растениеводства и бизнесаДарья Морель, студент НИУ ВШЭ, представила мобильное приложение для удалённого управления системой гидропонного выращивания HotbedAgroControl. Пользователь может:

Планируется интегрировать в приложение искусственный интеллект, который будет давать рекомендации по выращиванию растений. Алиса Киселева, студентка НИУ МИЭТ, представила механизм настраиваемых уведомлений в мобильном приложении для управления бизнес-процессами RunaWFE. Также она рассказала про мобильный клиент RunaWFE Free для ОС ALT Mobile. Как пробудить интерес к разработке и экспериментамОбразовательный проект «Национальная киберфизическая платформа» направлен на обучение школьников программированию, электронике и созданию умных автономных устройств. О его работе рассказал президент Ассоциации участников технологических кружков Алексей Федосеев. Для обучения используется визуальный язык программирования (ПРИМС) который позволяет:

Такой метод обучения применяется в технологических кружках и на олимпиадах. Платформа Arduino помогает создать измерительные приборы для мониторинга окружающей среды. Александр Чернышов, доцент Мытищинского филиала МГТУ им. Н. Э. Баумана, рассказал про систему, которая используется на кафедре прикладной математики, информатики и вычислительной техники. В основе платформы лежит среда разработки микроконтроллеров Arduino IDE. С её помощью разработаны приборы, выполняющие измерения: атмосферного давления, влажности и температуры воздуха, уровня углекислого газа и т. д. Создан общедоступный сервер, где накапливается информация о проведённых измерениях и настройках приборов. Это позволило фиксировать результаты и передавать опыт следующим поколениям студентов. Александр Речицкий, преподаватель Computer Science, представил методику «Install Fest» для обучения основам системного тестирования с использованием ReactOS. Это свободная операционная система с открытым исходным кодом, архитектурно близкая к Windows. Студенты могут установить ОС на ПК через сетевую PXE‑загрузку с преподавательского сервера. В ходе «Install Fest» студенты фиксируют проблемы (отсутствие поддержки оборудования, ошибки драйверов, сбои), анализируют их причины, работают с документацией и ищут решения. Такая методика позволяет совместить теорию и практику и сформировать навыки работы с открытыми инженерными знаниями и сообществом Open Source. Комплексные решения для автоматизации, компьютерной графики и цифровой доступностиАлексей Драгунов, директор ГБУ ПО «Региональный центр информационных технологий», представил решение для автоматизации обмена данными между разрозненными информационными системами школ. Образовательным организациям необходимо одновременно работать с множеством веб-сервисов: госпаблики ВК, сайты, каналы в мессенджере MAX, электронные журналы. Ручная синхронизация данных между ними отнимает много времени и ресурсов. В качестве решения используются: инструмент для автоматизации действий в веб‑браузерах Selenium, библиотека для управления браузером WebDriver и Python‑скрипт. Эта технология позволяет:

Павел Жданович, доцент Волгоградского государственного социально-педагогического университета, поделился опытом внедрения языка программирования Asymptote в образовательный процесс вуза. Решение позволяет генерировать векторные изображения (в том числе 3D и анимации) через код. Особенности Asymptote:

Проект используется для построения чертежей и визуализации задач, освоения генерации кода и компьютерной графики. Программист Алексей Фитисов представил комплекс отечественных цифровых решений, которые позволяют незрячим пользователям полноценно обучаться и работать в ИТ-сфере. В него входят:

Представленный комплекс отечественных технологий формирует практическую основу для IT-образования и трудоустройства незрячих специалистов в России. Докладчик сам является незрячим и работает разработчиком в «Базальт СПО». Павел Митрофанов, студент МИФИ, рассказал про применение нейросетей для обработки аудио в реальном времени. Он разработал StudioFx — прототип системы, которая в реальном времени подавляет шумы, распознаёт речь и классифицирует звуковые команды. Проект содержит:

PipeWire захватывает звук с микрофона и передает данные в Gstreamer. Далее аудиопоток передается в RNNoise для обработки данных в реальном времени. Чтобы избежать задержек и сбоев, использовались кольцевые буферы для захвата звука, очереди без блокировок и группировка кадров. Проект ещё в разработке, но в планах сделать StudioFx доступным на всех платформах. На стендах показали VR-игры на Linux и решения для образованияВ перерывах между докладами участники могли поиграть в VR-игры через PortProton, увидеть ALT Mobile на нескольких портативных устройствах и телефонах, ознакомиться с решением ALT Atomic и с обновлённой версией ОС «Альт Рабочая станция» с графической оболочкой GNOME. Были представлены стенды с операционной системой для образовательных организаций ОС «Альт Образование». На стенде «Альт Академии» участникам рассказали о курсах и сертификации специалистов в области сетевого и системного администрирования. «Р7-Офис» продемонстрировали функции офисных пакетов, а на стенде RunaWFE можно было подробнее ознакомиться с мобильной версией приложения для управления бизнес-процессами. Запись трансляции конференции доступна на канале «Базальт СПО».

19.02.2026 [15:11], Андрей Крупин

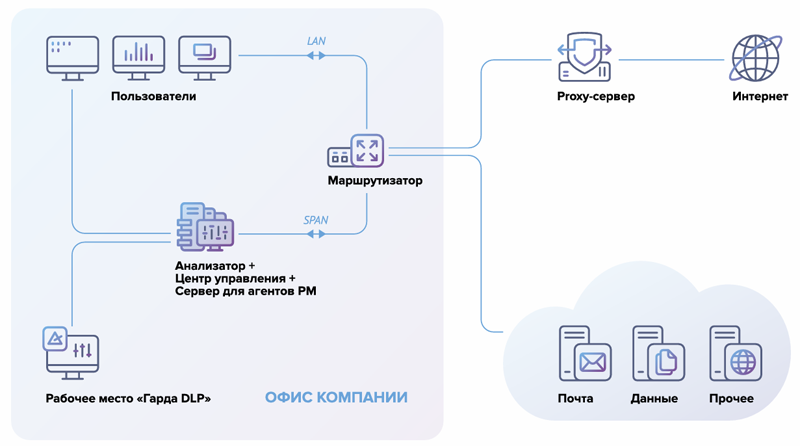

Система «Гарда DLP» получила расширенные средства контроля каналов обмена даннымиКомпания «Гарда» (входит в «ИКС Холдинг») сообщила о выпуске обновлённого решения для защиты данных «Гарда DLP» 6.4. Программный комплекс «Гарда DLP» позволяет видеть полную картину коммуникаций в организации, блокирует передачу конфиденциальных документов, помогает выявлять признаки корпоративного мошенничества и автоматизировать выявление инцидентов. Система поддерживает работу с платформами Windows, macOS, Linux, обеспечивает контроль 20+ каналов коммуникаций и мониторинг шифрованного HTTPS-трафика, предоставляет единую веб-консоль для управления включёнными в состав продукта инструментами, а также помогает привести IT-инфраструктуру в соответствие требованиям 152-ФЗ, 21 и 17 приказов ФСТЭК. Продукт зарегистрирован в реестре отечественного ПО и подходит для задач импортозамещения.

Принцип работы «Гарда DLP» (источник изображения: garda.ai) В новой версии DLP-системы реализован контроль возможных утечек при помощи браузерной версии Telegram через технологию OCR (то есть за счёт распознавания текста и файлов на рабочем компьютере пользователя), усилена аналитика по действиям сотрудников и добавлена функция перехвата паролей в офисных документах и архивах.

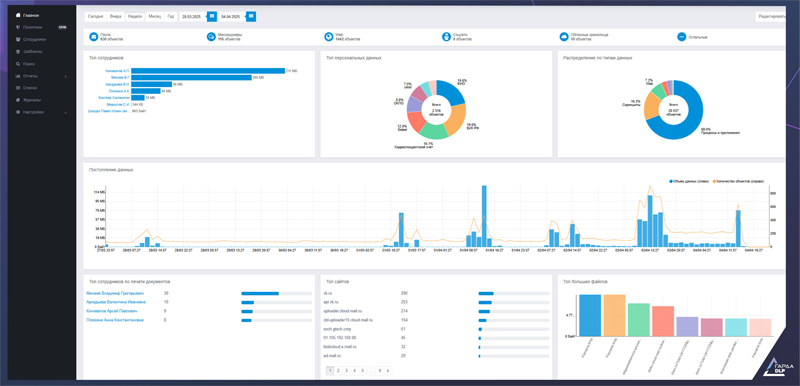

Пользовательский интерфейс «Гарда DLP» (источник изображения: garda.ai) Чтобы облегчить выполнение требований регуляторов для финансовых компаний, в обновлённой редакции «Гарда DLP» добавлены встроенные политики безопасности по отраслевым стандартам. Они позволяют регистрировать угрозы, которые описаны в PCI DSS и ГОСТ Р 57580 сразу после установки и запуска системы. Кроме того, разработчики внедрили в продукт полноценную событийно-инцидентную модель в соответствии с ГОСТ Р ИСО/МЭК ТО 18044-2007 по менеджменту инцидентов, единую для всех продуктов защиты данных «Гарды». В системе появились новые сущности — «Угроза» и «Уровень критичности», которые автоматически присваиваются событиям безопасности. Такая градация упрощает приоритизацию и создаёт более точную картину рисков: за большим количеством зафиксированных нарушений можно увидеть реальное число критичных инцидентов. |

|