Материалы по тегу: безопасность

|

01.05.2025 [23:28], Руслан Авдеев

TikTok намерена потратить €1 млрд на дата-центр в ФинляндииСоциальная сеть TikTok, по слухам, планирует потратить €1 млрд ($1,14 млрд) на свой первый дата-центр в Финляндии, передаёт Reuters. Представитель компании подтвердил информацию, но не уточнил, собирается ли TikTok построить собственный дата-центр или взять в аренду сторонний объект. Компания также не сообщила о точном местоположении ЦОД, его мощности и сроках строительства. В 2023 году китайская ByteDance, «родительская» компания TikTok, начала реализацию т.н. Project Clover. Эта инициатива предусматривает перенос данных европейских пользователей на серверы, расположенные в Евросоюзе в ответ на озабоченность, выраженную местными законодателями. В США аналогичный проект Project Texas по переносу данных в облако Oracle не спас компанию от преследования со стороны правительства. В рамках Project Clover TikTok целиком получила в своё распоряжение норвежский кампус Green Mountain OSL2-Hamar. Планы были обнародовали ещё в марте 2023 года, первый ЦОД закончили строить в декабре того же года, а ввод его в эксплуатацию был намечен на II квартале 2024 года. Правда, переносить европейские данные в новый кампус компания начала только в октябре того же года. Также компания с 2023 года располагает дата-центром в Ирландии. Дополнительно компания рассматривает строительство дата-центра в Бразилии и пообещала потратить $8,8 млрд на цифровую инфраструктуру в Таиланде. А вот будущее TikTok в США остаётся под вопросом. ByteDance буквально приказали отказаться от работы в стране, продав американскую часть бизнеса. В противном случае приложение просто отключат для американских пользователей по соображениям «национальной безопасности». При этом пока нет ни одной компании, которая заключила бы соглашение о покупке бизнеса, хотя многие, по слухам, выражали интерес и даже прощупывали почву на предмет возможной аренды ЦОД в США.

30.04.2025 [14:20], Владимир Мироненко

«Горячие» обновления для локальных Windows Server 2025 станут платными

microsoft

software

windows

windows server

windows update

информационная безопасность

операционная система

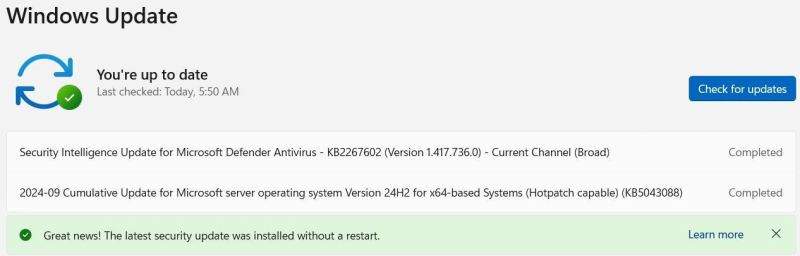

Microsoft объявила на прошлой неделе, что превью функции «горячих» обновлений (hotpatching), позволяющей производить обновления безопасности Windows Server 2025, развёрнутой локально (on-premise), без надобности в перезагрузке, станет платной услугой в июле. Стоимость подписки составит $1,50/мес. за каждое процессорное ядро. Обновления, не связанные с hotpatching, будут по-прежнему доступны бесплатно, пишет The Register. Перевод на платную подписку будет произведён для всех пользователей превью функции hotpatching в автоматическом режиме. Чтобы избежать этого, необходимо до 30 июня выйти из числа участников тестирования функции. Пользователи Azure Editions Windows Server по-прежнему будут пользоваться функцией hotpatching бесплатно. Также эта опция предлагается для Windows Server 2022 в облаке Azure. Хотя для использования hotpatching серверами с Windows Server 2025 необходим Arc, использование Arc для этого предложения будет бесплатным. Microsoft анонсировала превью hotpatching для Windows Server 2025 в Azure в августе 2024 года. Спустя месяц превью было представлено для Windows Server 2025, контролируемых инструментом Arc для создания гибридных и мультиоблачных окружений. Иными словами, hotpatching появился в Windows Server 2025 Standard и Datacenter, в том числе работающих on-premise. «Эта функция изменит правила игры: более простой контроль изменений, более короткие окна применения исправлений, более простая оркестрация», — написал тогда генеральный менеджер Windows Server Хари Пулапака (Hari Pulapaka). Как сообщили в Microsoft, служба нацелена на доставку восьми «горячих патчей» в год. Схема доставки прежняя — в январе, апреле, июле и октябре, т.е. раз в квартал, будут доставляться кумулятивные апдейты, которые потребуют обязательной перезагрузки ОС. В остальные месяцы будут доставляться hotpatch-апдейты, которые не будут требовать перезагрузки. Впрочем, Microsoft оговаривает, что в экстренных случаях она может прислать внеплановое обновление, которое всё же потребует рестарта, но постарается этого избежать. В Microsoft утверждают, что «горячие» обновления позволят снизить время жизни уязвимостей, поскольку администраторы могут затягивать надолго установку патчей из-за необходимости перезагрузки ОС. Кроме того, hotpatching позволит сэкономить время и избавить от неудобств традиционного «вторника исправлений» (Microsoft Patch Tuesday). По мнению Microsoft, за это стоит заплатить.

29.04.2025 [15:52], Андрей Крупин

UserGate разделила решения SIEM и Log Analyzer на отдельные продуктыРоссийская компания UserGate, занимающаяся разработкой решений для защиты корпоративных сетей, сообщила о релизе обновлённой до версии 7.3 собственной операционной системы UGOS, включающей разделение инструментов Log Analyzer и SIEM на самостоятельные продукты. «Исторически UserGate SIEM развивался на базе UserGate Log Analyzer, но с релизом UGOS 7.3 оба решения стали автономными разработками. Это позволит улучшить функциональность продуктов: каждый из них получит собственную специализацию и уникальные возможности, адаптированные под конкретные задачи бизнеса. Так, Log Analyzer фокусируется на анализе логов, их долгосрочном хранении и снижении нагрузки на межсетевые экраны, а SIEM обеспечивает сбор, мониторинг, анализ данных и реагирование на угрозы», — пояснил Дмитрий Чеботарёв, менеджер по развитию UserGate SIEM.

Источник изображения: usergate.com С релизом UGOS 7.3 оба продукта получили поддержку кластерной архитектуры. Её реализация позволила минимизировать простои за счёт автоматического перераспределения нагрузки между узлами кластера при сбоях, последовательных обновлениях ПО в круглосуточном режиме и безопасности данных за счёт резервирования информации. Кроме того, кластеризация позволила оптимизировать производительность UserGate Log Analyzer и UserGate SIEM. «Кластеризация — не просто тренд, а необходимость для современных отечественных компаний, заинтересованных в комплексной защите своей цифровой инфраструктуры. Наше исследование подтвердило, что бизнес ждёт решений, которые сочетают мощную аналитику с высокой производительностью, функциональностью и отказоустойчивостью, поэтому разделение UserGate Log Analyzer и UserGate SIEM на отдельные продукты стало логичным шагом», — прокомментировал стратегию развития продуктов Дмитрий Чеботарёв.

26.04.2025 [13:34], Сергей Карасёв

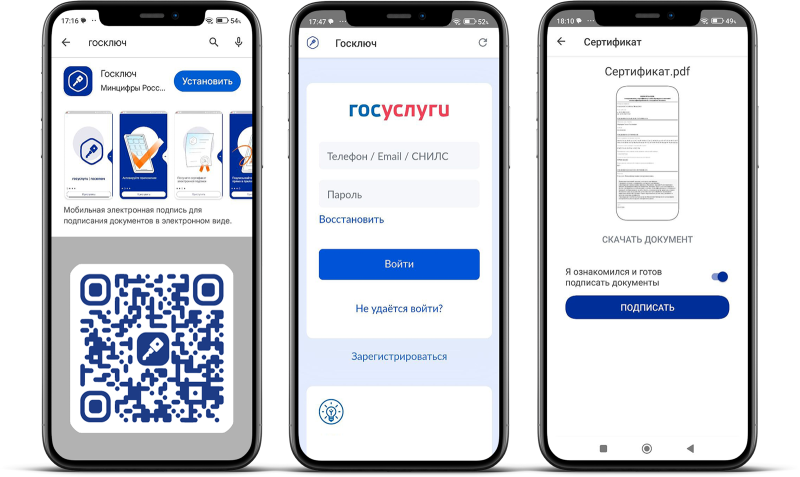

Электронную подпись через «Госключ» получили более 20 млн россиянМинцифры РФ сообщило о том, что к концу апреля 2025 года сертификат электронной подписи в приложении «Госключ» бесплатно оформили около 20,8 млн человек. Развитие сервиса осуществляется в рамках национального проекта «Экономика данных и цифровая трансформация государства». «Госключ» доступен для устройств под управлением Android и iOS. Приложение позволяет создать усиленную неквалифицированную (УНЭП) или усиленную квалифицированную (УКЭП) электронную подпись. Первая применяется в ограниченном количестве ситуаций, тогда как второй можно подписывать любые документы. Ключ электронной подписи формируется, хранится и применяется непосредственно в приложении: USB-токены или SMS-пароли не требуются. Для получения сертификата УКЭП через «Госключ» необходимо наличие подтверждённой учётной записи на Госуслугах и прохождение процедуры идентификации с помощью единой биометрической системы (ГИС ЕБС), посредством смартфона с NFC-модулем и загранпаспорта нового поколения или путём очной идентификации в отделении МФЦ или банка. По данным Минцифры, среди пользователей «Госключа» примерно 51,4 % составляют мужчины, 48,6 % — женщины. Средний возраст владельца сертификата электронной подписи — 39 лет. С применением «Госключа» можно получить почти 500 государственных услуг и сервисов, требующих подписания электронной подписью. Сервис интегрировали в свои бизнес-процессы примерно 1,5 тыс. коммерческих компаний. УНЭП чаще всего применяется для подписания заявлений на получение госуслуг, договоров связи, кадровых документов и заявлений в негосударственные пенсионные фонды, а также документов, отправленных себе на подпись с помощью сервиса Госуслуг. В свою очередь, УКЭП используется для удостоверения таможенных деклараций, документов для регистрации бизнеса, заявлений на получение госуслуг и сделок с недвижимостью, которые заключаются с застройщиками и при участии банков.

25.04.2025 [20:32], Владимир Мироненко

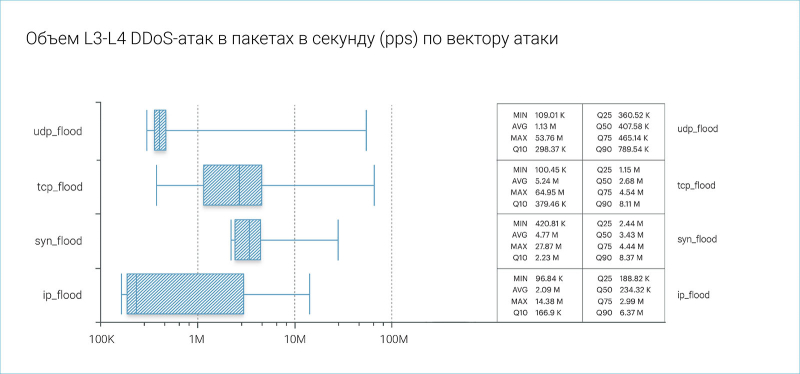

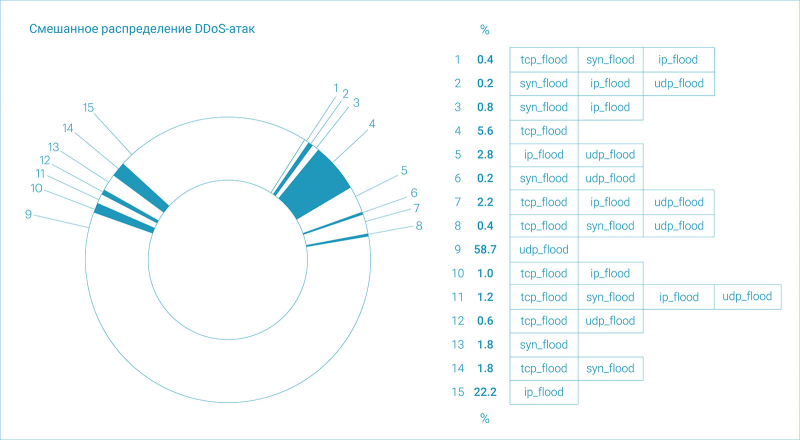

Curator: в I квартале количество DDoS-атак выросло более чем вдвое, а рекордный ботнет «захватил» сразу 1,33 млн устройствКомпания Curator опубликовала отчёт, посвящённый статистике DDoS-атак, BGP-инцидентов и бот-активности в I квартале 2025 года. В I квартале 2025 года был зафиксирован рост DDoS-атак на сетевом и транспортном уровне (L3–L4) интенсивностью более 1 Гбит/с на 110 %. Число мультивекторных атак увеличилось не так сильно (+20,8 %), поэтому их доля в общем количестве сократилась год к году почти вдвое — с 22,8 до 11,7 %. Распределение по «чистым» векторам без учёта смешанных выглядит следующим образом: по-прежнему лидирует UDP flood, на который пришлось более половины всех L3–L4 DDoS-атак (56,5 %). За ним следуют IP fragmentation flood (26,2 %), TCP flood (11,5 %) и SYN flood (5,8 %). Что примечательно, в I квартале не было зафиксировано ни одной ICMP flood-атаки.

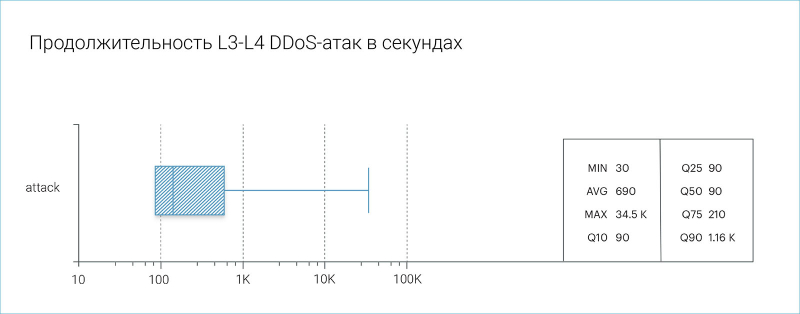

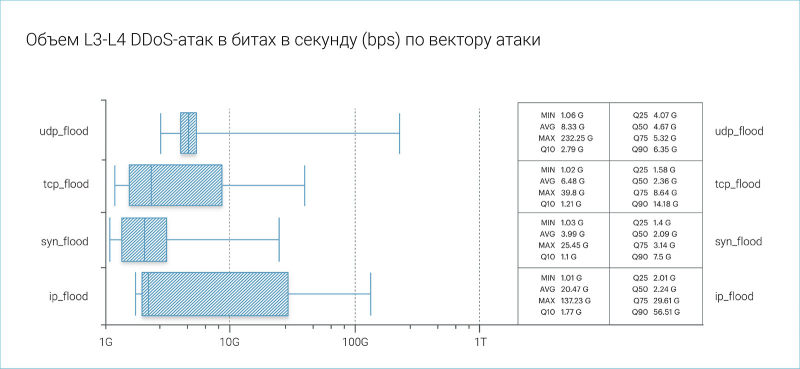

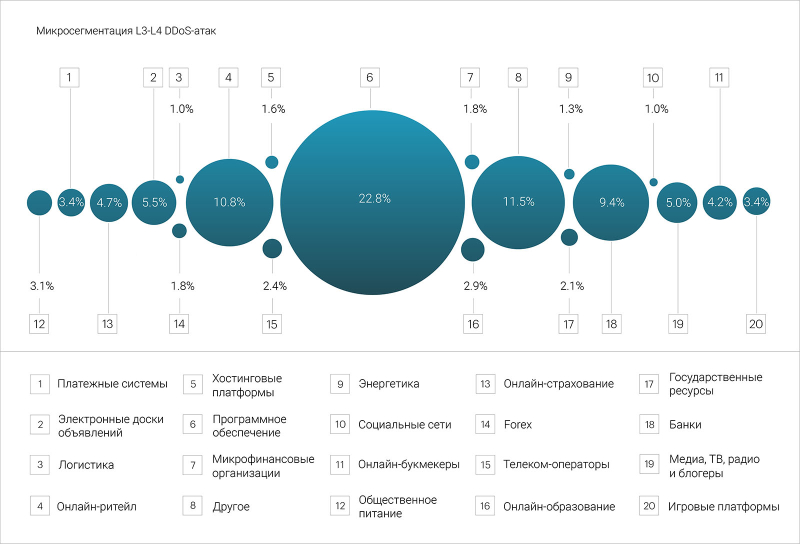

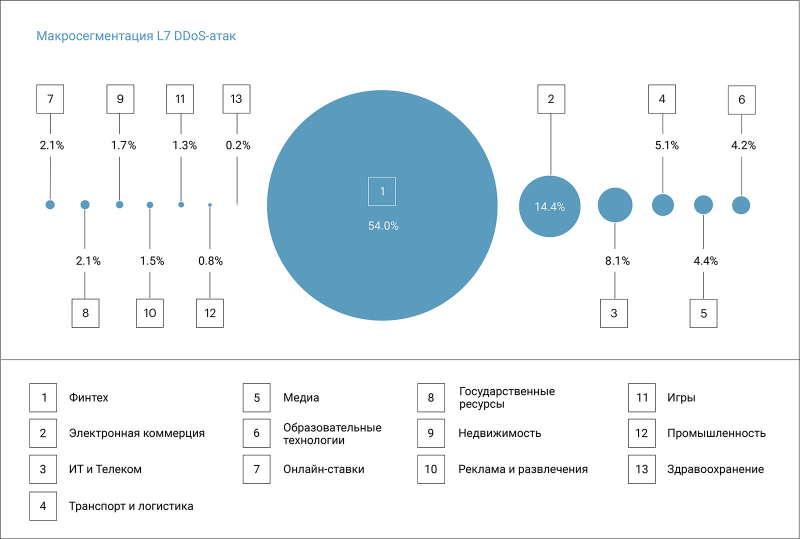

Источник изображений: Curator Самая длительная DDoS-атака в I квартале продолжалась лишь около 9,6 часа. Это была атака UDP flood на организацию из сегмента «Промышленность», микросегмент «Нефть и газ». Для сравнения, рекорд по продолжительности атаки в 2024 году — 19 дней или 463,9 часа (микросегмент «Онлайн-ретейл»). Второе место по продолжительности заняла атака на сегменет «Электронные доски объявлений» (5 часов). Далее следуют атаки на микросегменты «Телеком-операторы» (2,2 часа), «Онлайн-страхование» (1,5 часа) и «Медиа, ТВ, радио и блогеры» (1,3 часа). Средняя продолжительность атак упала с 71,7 мин в прошлом году до 11,5 мин, а медианное значение снизилось со 150 до 90 с. Наиболее интенсивная атака за квартал имела в пике битрейт 232 Гбит/с. Это была атака UDP flood на сегмент «Онлайн-букмекеры». Для сравнения, самая интенсивная атака в I квартале 2024 имела битрейт 882 Гбит/с, а по итогам года — 1140 Гбит/с. На втором месте по интенсивности была атака на «Онлайн-страхование» (134 Гбит/с). Далее следуют «Развлекательные порталы» (132 Гбит/с), «Электронные доски объявлений» (129 Гбит/с) и «Онлайн-ретейл» (117 Гбит/с). Максимальная скорость передачи пакетов составила 65 Mpps (микросегмент «Банки»), тогда как годом ранее в аналогичном квартале этот показатель был равен 179 Mpps, что является рекордным значением за весь 2024 год. На втором месте по этому показателю находятся «Онлайн-букмекеры» (54 Mpps), далее — «Платёжные системы» (33 Mpps), «Онлайн-страхование» (28 Mpps) и «Хостинговые платформы» (17 Mpps). Вместе с тем исследователи отметили, что говорить о снижении интенсивности атак не приходится, поскольку медианные значения битрейта и скорости передачи заметно выше уровней прошлого года. Например, для атак типа UDP flood медианный битрейт вырос на 190 %, а скорость передачи пакетов — на 75 %. Больше всего L3–L4 DDoS-атак — порядка 70 % всех атак уровня L3–L4 в I квартале — было направлено на сегменты «ИТ и Телеком» (26,8 %), «Финтех» (22,3 %) и «Электронная коммерция» (21,5 %). В разрезе микросегментов чаще всего атаковали «Программное обеспечение» (22,8 %), «Онлайн-ритейл» (10,8 %), «Банки» (9,4 %), «Электронные доски объявлений» (5,5 %), а также «Медиа, ТВ, радио и блогеры» (5,0 %). На них приходится более половины всех L3-L4 атак. На уровне приложений (L7) больше всего DDoS-атак было направлено на макросегмент «Финтех», доля которого увеличилась с 22,6 % от общего количества атак в I квартале 2024 года до 54,0 % в отчётном квартале. На втором месте по числу атак — «Электронная коммерция» с долей 14,4 %, на третьем — «ИТ и Телеком» (8,1 %). В разрезе микросегментов чаще всего атаковали «Банки», где доля атак увеличилась за год с 13,7 до 31,6 %. За ним следуют «Платёжные системы» (12,2 %), «Онлайн-ретейл» (7,1 %), «Микрофинансовые организации» (5,4 %) и «Программное обеспечение» (4,2 %). Самая большая доля L7 DDoS-атак пришлась на атаки класса Request Rate Patterns (34,6 %), которые характеризуются частотой запросов, отличающейся от ожидаемого поведения легитимного пользователя. Второе место у атак класса Rotating Client Secondary Attributes (22,9 %) — атаки с необычным набором заголовков в запросе. На третьем месте — атаки Abnormal URL Traversal (16,7 %), предлагающие действия, которые легитимные пользователи часто даже не в состоянии выполнить. Наиболее длительные L7 DDoS-атак были нацелены на организацию из микросегмента «Криптобиржи». Одна из них продолжалась 22 часа, вторая — 30 часов. Третья по продолжительности атака была направлена на микросегмент «Программное обеспечение» и длилась 18,7 часа. Для сравнения, наиболее длительная L7 DDoS-атака в 2024 году продолжалась около 49 часов. Как и в 2024 году в тройку стран, которые чаще всего служили источниками L7 DDoS-атак, вошли Россия (28,2 %), США (14,4 %) и Бразилия (6,1 %). Исследователи зафиксировали 26 марта атаку огромного DDoS-ботнета, который состоял из 1,33 млн устройств. Это почти в 6 раз больше, чем в самом крупном DDoS-ботнете 2024 года (227 тыс. устройств) и почти в 10 раз больше, чем у рекордсмена 2023 года (136 тыс. устройств). Его атака была направлена на организацию из микросегмента «Онлайн-букмекеры» и продолжалась 2,5 часа. В состав ботнета входили преимущественно устройства в Бразилии (51,1 %), Аргентине (6,1 %), России (4,6 %), Ираке (3,2 %) и Мексике (2,4 %). Также в исследовании приведена статистика борьбы с «плохими» ботами — автоматизированными системами, которые под видом настоящих пользователей пытаются взаимодействовать с сайтами с целью сбора данных, накрутки каких-либо параметров и т.д. В I квартале был зафиксирован рост количества заблокированных запросов «плохих» ботов как по сравнению с предыдущим кварталом (+5,7 %), так и год к году (+3,9 %). Наибольшее число атак «плохих» ботов была нацелена на сегменты «Онлайн-ретейл» (40,7 % всего количества), «Онлайн-букмекеры» (13 %), «Недвижимость» (8,2 %), «Онлайн-аптеки» (4,8 %), «Логистика» (3,3 %) и «Банки» (0,6 %). На них пришлось более двух третей всех зафиксированных атак «плохих» ботов. Чаще всего использовались скриптовые боты (53,5 %). На втором месте API-боты (39,8 %), на третьем — браузерные боты (6,7 %).

21.04.2025 [21:58], Татьяна Золотова

«К2Тех» и «К2 Кибербезопасность» анонсировали услугу по защите от вирусов-шифровальщиковСистемный интегратор «К2Тех» и его бизнес-юнит «К2 Кибербезопасность» запустили комплексную услугу по защите от вирусов-шифровальщиков. Партнеры объединили в новое направление свои компетенции и выделили команду более чем из 80 специалистов с сертификатами производителей ПО и средств защиты информации. Согласно внутренней статистике компаний, в 2024 году количество запросов на защиту от вирусов-шифровальщиков выросло в два раза. Как сообщал ранее разработчик технологий для борьбы с киберпреступлениями F.A.C.C.T. (бывший Group-IB), Россия — лидер по количеству кибератак в мире по итогам 2024 года: количество инцидентов с использованием вирусов-шифровальщиков увеличилось на 44 %. «К2Тех» и «К2 Кибербезопасность» предлагают комплексный подход — от аудита текущего уровня кибербезопасности и готовности организации к противостоянию атакам шифровальщиков (в т. ч. с использованием пентестов) до формирования дорожной карты по совершенствованию ИТ-инфраструктуры и внедрения средств защиты информации с прогнозируемым бюджетом. Также в услугу входит круглосуточный мониторинг и реагирование на инциденты — подключение к центру мониторинга кибербезопасности (SOC) в защищенном облаке. По словам руководителя практики инфраструктурного консалтинга «К2Тех», цель услуги — заранее повысить уровень киберзащиты, чтобы предотвратить возможные финансовые и репутационные потери. В 55 % корпораций за киберзащиту продолжает отвечать ИТ-отдел, дополнила руководитель направления консалтинга «К2 Кибербезопасность».

21.04.2025 [20:31], Татьяна Золотова

R-Vision запускает линейку продуктов для цифровизации бизнеса

r-vision

software

администрирование

информационная безопасность

реструктуризация

сделано в россии

управление данными

Разработчик систем кибербезопасности R-Vision запускает новое направление, ориентированное на комплексную цифровизацию бизнеса. Компания сфокусируется на решении задач для эффективного сотрудничества ИТ и ИБ-подразделений, а также на развитии технологий для управления данными. Об этом сообщила пресс-служба R-Vision. По оценкам аналитиков, более 67 % инцидентов в сфере информационной безопасности связаны с непрозрачностью инфраструктуры и разобщенностью процессов. Невозможность эффективно управлять своими данными ведет к потерям не менее 30 % текущей выручки. Как поясняют в компании, новое ИТ-направление направлено на системное решение этих задач. Новая линейка продуктов для управления ИТ-ландшафтом, сервисом и процессами вокруг данных создается на единой платформе R-Vision EVO. Решения охватывают контроль конфигураций, инвентаризацию активов, автоматизацию совместных процессов ИТ и ИБ, а также задачи обработки и хранения данных. В линейку новых решений входят R-Vision CMDB (для централизованного управления базой данных об ИТ-компонентах и их конфигурациях), R-Vision ITSM (для автоматизации и управления ИТ-услугами, использующая передовые практики библиотеки ITIL), R-Vision ITAM (для управления жизненным циклом ИТ-активов компании) и R-Vision DGP (для управления данными). По информации пресс-службы, первые пилотные внедрения продуктов из ИТ-линейки уже запланированы. По оценке R-Vision, к 2028 году новое направление может приносить до 30 % общей выручки компании.

18.04.2025 [15:17], Руслан Авдеев

Из-за политики США европейские пользователи задумались об уходе из американских облаковЕвропейские пользователи облачных сервисов становятся всё менее лояльны американским гиперскейлерам в условиях геополитической неопределённости — некоторые региональные европейские облака сообщают о росте спроса со стороны «соотечественников», сообщает The Register. После года «зацикливания» на ИИ-тематике, акцент сместился на обсуждение политики США. Даже до начала недавней, весьма опасной игры с пошлинами, европейские пользователи уже задавались вопросом, так ли необходимо включать базирующихся в США гиперскейлеров в свои бизнес-цепочки. По словам британского облачного провайдера CIVO, перемены происходят на удивление быстро — в компании всё ещё «ошеломлены» скоростью роста интереса к альтернативным облакам. Nextcloud говорит, что интерес к её сервисам вырос втрое, причём не только из-за действий самого президента США, но и его администрации в целом. В частности, Nextcloud обвиняет американскую сторону в «ненадёжности» и возможном росте цен из-за пошлин. Более того, на повестке появился даже фактор шпионажа — Илона Маска (Elon Musk) и департамент DOGE обвиняют в доступе к по-настоящему конфиденциальным базам (о том, что США регулярно следили даже за союзниками десятилетиями, не упоминается). Частный облачный оператор Vultr (американского происхождения) с площадками по всему миру тоже отметил рост интереса к суверенной инфраструктуре — правительства и организации желают знать, где хранятся, обрабатываются и резервируются их данные, как они используются. Теперь же опасения только усилились, поскольку нет ясности, как будут развиваться экономические отношения между сторонами. При этом уйти от гиперскейлеров непросто и на это могут уйти месяцы или даже годы, а приступать к переходу следует поэтапно, после того как найдутся альтернативные провайдеры. Впрочем, в Nextcloud сообщают, что некоторые организации, которым «по-настоящему угрожает» американский режим, запросили компанию о более быстром переходе. В Open Infrastructure Foundation подтверждают, что интерес к альтернативным облакам действительно резко вырос, хотя до этого разговоры о переходе велись годами. Ситуацию некоторые эксперты сравнили с покупкой VMware в 2023 году, когда для многих клиентов последней цена лицензий значительно выросла и отголоски до сих пор ощущаются в IT-индустрии, а многие клиенты начали лихорадочно искать альтернативы. Многие эксперты уверены, что с правильной мотивацией переход от американских гиперскейлеров вполне возможен, а мотивация именно сейчас как раз присутствует. Конечно, интерес ещё не значит, что все, выразившие его, обязательно мигрируют к европейским облачным провайдерам, но саму тенденцию уже невозможно не замечать. В октябре 2024 года сообщалось, что Евросоюзу не хватает мощностей ЦОД для обретения суверенного ИИ. Впрочем, строительством суверенных облаков для Европы занялись как гиперскейлеры вроде AWS и Microsoft, так и местные игроки, развивающие, например, суверенную платформу Virt8ra.

17.04.2025 [21:27], Владимир Мироненко

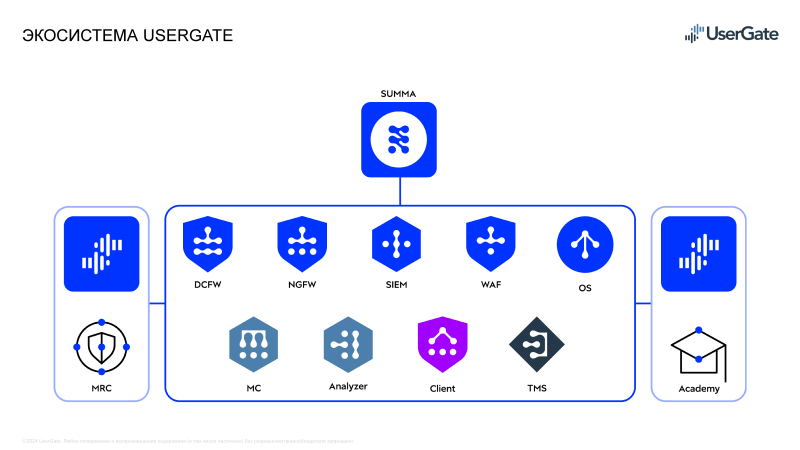

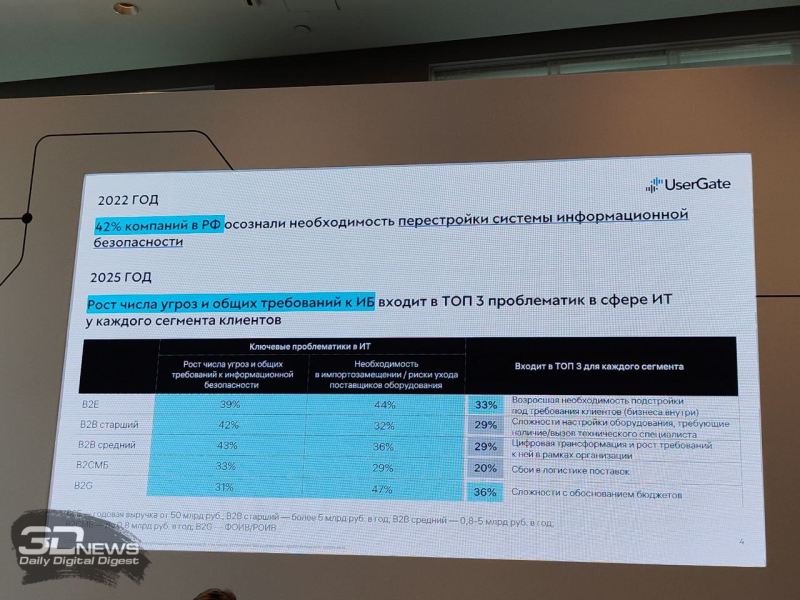

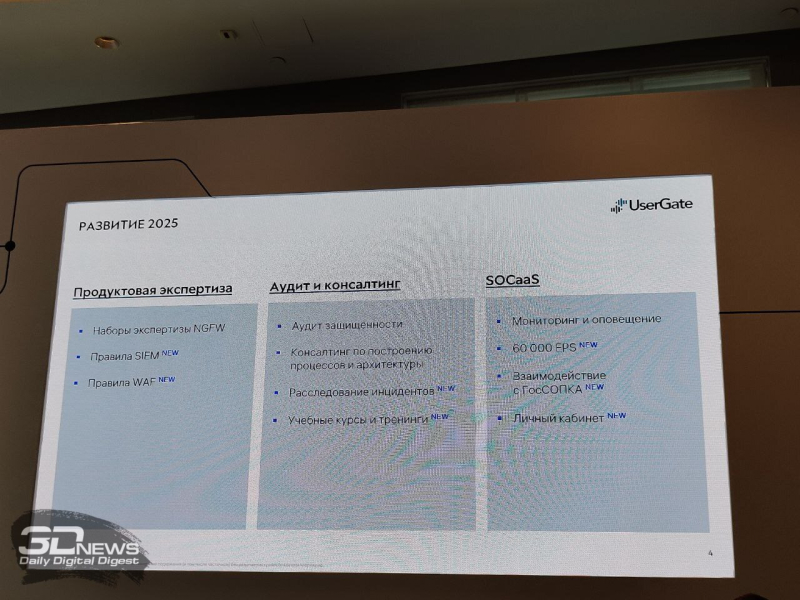

UserGate расширила экосистему UserGate SUMMA образовательными проектами и ИБ-услугамиРоссийский разработчик ИБ-решений UserGate объявил о существенном расширении собственной экосистемы информационной безопасности UserGate SUMMA, которая теперь объединяет не только продукты и технологии, но и образовательные проекты, а также ИБ-услуги и сервисы. Это позволит компании обеспечивать комплексную кибербезопасность, которая включает помимо инфраструктурных и программных решений развитую экспертизу, сервисное сопровождение и обучение. В начале 2025 года компания провела исследование, которое показало, что рост числа угроз и требований к информационной безопасности входит в Топ-3 вызовов в сфере IT для большинства клиентов UserGate из государственного и коммерческого сектора. Более трети респондентов (36 %) отметили, что на современном российском рынке существующих ИБ-решений недостаточно и ими покрыты не все актуальные потребности в защите от киберугроз. Исследование также показало, что удовлетворённость клиентов защитой UserGate остаётся выше среднего, но они также хотели бы иметь более качественную техподдержку. При этом уровень сервисного сопровождения для них зачастую приоритетнее, чем характеристики технических решений, например, их многофункциональность. Реагируя на пожелания клиентов, UserGate приняла меры к повышению уровня техподдержки, запустив новые направления сервиса, увеличив на 50 % год к году количество тестов. Штат технических специалистов за последние два года увеличился примерно в три раза. И сейчас в среднем 20 % заявок решаются уже на этапе заведения. Важным компонентом расширяющейся экосистемы является постоянное развитие ИБ-продуктов. Как сообщил директор по продукту UserGate, в дополнение к флагманским продуктам компании — UserGate NGFW, UserGate Management Center, UserGate LogAn — в портфолио появились новые решения: UserGate DCFW — файерволл для задач уровня ЦОД, UserGate SIEM — платформа, предназначенная для сбора, анализа, мониторинга и расследования событий и инцидентов безопасности в сети, UserGate WAF для защиты веб-приложений, UserGate Client — собственное решение класса NAC и т.д. В состав экосистемы UserGate SUMMA также входит Академия UserGate, которая не только готовит квалифицированные кадры для российского IT-рынка, но и занимается формированием на нём культуру информационной безопасности. Ещё одним важным элементом обновлённой концепции расширяющейся экосистемы UserGate SUMMA является Центр мониторинга и реагирования UserGate, который сосредоточится на создании проактивной сервисной модели обеспечения информационной безопасности заказчиков под названием UserGate Factor.

16.04.2025 [17:58], Руслан Авдеев

47 дней вместо 398: вскоре срок действия новых SSL/TLS-сертификатов заметно сократитсяЦентральный орган, объединяющий разработчиков веб-браузеров, эмитентов сертификатов безопасности и прочих причастных — CA/Browser Forum — проголосовал за сокращение сроков действия SSL/TLS-сертификатов. С 15 марта 2029 года они будут действительны не более 47 дней, сообщает The Register. Сегодня сертификаты, лежащие в основе, например, HTTPS действуют до 398 дней до того, как их будет необходимо обновить. В прошлом году Apple выдвинула предложение сократить время их действия и, похоже, получила поддержку IT-гигантов. Основной довод «за» — короткое время обновления означает, что скомпрометированные или украденные сертификаты будут действительны относительно недолго, что теоретически позволит снизить возможный ущерб. С другой стороны, это усложнит жизнь продавцам и покупателям сертификатов, если они не хотят или не могут пользоваться сервисами вроде Let's Encrypt. Голосование о сроках сокращения действия сертификатов прошло в минувшие выходные, 25 участников проголосовали «за», а Entrust, IdenTrust, Japan Registry Services, SECOM Trust Systems и TWCA воздержались. Apple, Google, Microsoft и Mozilla единогласно проголосовали за предложение. По словам представителя CA/B Forum, такое единодушие свидетельствует о желании отрасли укрепить цифровую безопасность для всех. Помимо прочего, как ожидается, это поможет приготовиться к рискам «эры квантовых вычислений».

Источник изображения: Greg Martínez/unsplash.com Таким образом, с 15 марта 2026 года все новые сертификаты будут действовать 200 дней, в том числе речь и о Domain Control Validation (DCV). С 15 марта 2027 года сроки действия сократятся до 100 дней. Наконец, с 15 марта 2029 года новые SSL/TLS-сертификаты будут валидны 47 дней, а DCV — всего 10 дней. Примечательно, что с января 2020 года Apple уже и так отказывается принимать TLS-сертификаты со сроком действия более 398 дней (13 мес.). Постепенно ужесточение требований, как ожидается, поможет компаниям адаптироваться к изменениям. Вероятно, системным администраторам в скором будущем придётся перейти на автоматизированные системы работы с SSL/TLS-сертификатами. |

|