Материалы по тегу: безопасность

|

07.08.2024 [16:00], Руслан Авдеев

Главы Microsoft и CrowdStrike лично предложили Delta Air Lines помощь в восстановлении IT-систем после сбоя, но та даже не ответила и решила подать искКомпания Microsoft заявила, что её руководитель Сатья Наделла (Satya Nadella) напрямую связался с руководителем авиакомпании Delta Air Lines во время глобального сбоя Windows-систем, вызванного проблемным обновлением защитного ПО CrowdStrike. Но, как передаёт The Register, ответа на предложение помощи он так и не дождался. Сейчас юристы Microsoft защищаются от выдвигаемых авиакомпанией обвинений — та намерена взыскать $500 млн с Microsoft и CrowdStrike. В прошлом месяце CrowdStrike выпустила обновление, вызвавшее «синий экран смерти» на 8,5 млн системах под управлением Windows. Позже Microsoft обвинила Евросоюз, законодательно определивший обязанность разработчика предоставлять создателям сторонних программ низкоуровневый доступ к ядру ОС, что в значительной степени и привело к катастрофическим сбоям. Delta пришлось вручную восстанавливать работу 40 тыс. серверов, а из-за сбоя пришлось отменить 5000 рейсов. Пострадали и другие авиалинии, а также железные дороги, банки, медицинские организации — но у Delta на восстановление работоспособности систем ушло очень много времени. Сбой CrowdStrike вскрыл и другие проблемы Delta в IT-сфере. Так, информационные системы компании оказались недостаточно гибкими в критический момент.

Источник изображения: Miguel Ángel Sanz/unsplash.com Юристы CrowdStrike также сообщили о «вводящем в заблуждение нарративе» о том, что CrowdStrike ответственна за IT-решения Delta и её реакцию на сбой, передаёт DataCenter Dynamics. Сообщается, что CrowdStrike предлагала техническую помощь Delta — глава компании Джордж Куртц (George Kurtz) лично обратился к гендиректору Delta, но, как и Сатья Наделла, ответа удостоен не был. Crowdstrike ожидает, что Delta объяснит публике, акционерам и, возможно, суду, почему CrowdStrike должна отвечать за действия и поведение Delta во время инцидента. Представитель Microsoft заявил, что комментарии Delta «неполные, ложные, вводящие в заблуждение и разрушительные для Microsoft и её репутации». Подчёркивается, что Delta не пользовалась облачными сервисами Microsoft, вместо этого заключив сделку с IBM в 2021 году и Amazon (AWS) в 2022-м. Другими словами, обязанности по восстановлению систем официально лежали на других облачных операторах. По предварительным оценкам Microsoft, Delta, в отличие от её конкурентов, не модернизировала свою IT-инфраструктуру. Компании предлагается раскрыть, как именно она пользовалась сервисами IBM и AWS. Министерство транспорта США начало собственное расследование сбоя Delta и других компаний.

05.08.2024 [14:40], Андрей Крупин

Служба каталогов ALD Pro получила сертификат ФСТЭК России по 4-му уровню доверия

active directory

astra linux

software

импортозамещение

информационная безопасность

сделано в россии

сертификация

фстэк россии

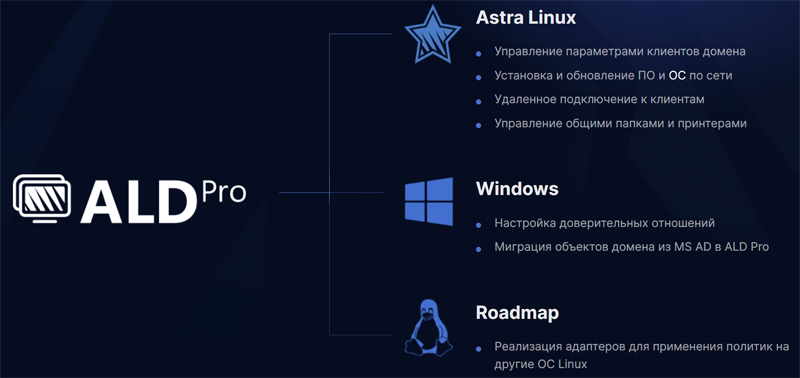

«Группа Астра» сообщила о получении сертификата Федеральной службы по техническому и экспортному контролю на систему централизованного управления доменом ALD Pro. Программный комплекс ALD Pro предназначен для автоматизации и централизованного управления рабочими станциями, иерархией подразделений и групповыми политиками, а также прикладными сервисами для IT-инфраструктур организаций различного масштаба. Продукт может использоваться в качестве замены Microsoft Active Directory и учитывает интересы администраторов и пользователей компаний, переходящих на отечественный софт. ALD Pro включён в дорожную карту «Новое общесистемное программное обеспечение»; решению присвоен статус «особо важного продукта» в рамках программы Минцифры России. Выданный ФСТЭК России сертификат подтверждает соответствие ALD Pro требованиям по безопасности информации, устанавливающим уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий. Продукт соответствует 4-му уровню доверия и располагает набором декларируемых в технических условиях функциональных возможностей.

Источник изображения: aldpro.ru Решение подходит не только для информационных систем общего пользования (ИСОП) II класса, но также для государственных информационных систем (ГИС), информационных систем персональных данных (ИСПДн) и автоматизированных систем управления техническими процессами (АСУ ТП) до 1-го класса защищённости включительно. Кроме того, программный комплекс можно применять на значимых объектах критической информационной инфраструктуры, в том числе 1-ой категории. «Сегодня заказчики активно переходят с зарубежных решений на отечественные. Мы понимаем, что внедряемый софт должен быть не только функциональным, но и надёжным, и получение сертификата ФСТЭК России — это документальное подтверждение безопасности ALD Pro. Защищённость всегда была и будет одним из ключевых приоритетов нашей команды, нам важно предоставлять клиентам стабильные и качественные решения», — говорится в сообщении «Группы Астра».

31.07.2024 [12:22], Руслан Авдеев

В отделении ВТБ теперь можно подписаться на облако и ИБ-сервисыВ число продуктов, предлагаемых ВТБ, вошли не только банковские услуги, но и IT-решения. По данным пресс-службы организации, средний и малый бизнес сможет при посредничестве ВТБ получить доступ к средствам защиты информации, разработанным российским «Холдингом Т1» и его же облачным сервисам. Оформить подписки на продукты можно непосредственно в отделениях банка. Распознавание и предотвращения кибератак будет осуществлять экосистема НОТА КУПОЛ. Она включает инструменты против взлома и кражи данных, программное обеспечение и программно-аппаратные комплексы, а также систему управления средствами сетевой защиты. Дополнительно клиенты смогут заказать аудит систем информационной безопасности бизнеса — локальную сеть исследуют на наличие уязвимостей, проведут тесты на возможность проникновения и оценят, насколько её характеристики соответствуют требованиям закона. Предоставляется и облачная платформа, доступная для любой сферы деятельности. Облако позволит создать единое цифровое пространство для сотрудников, поможет защитить данные и оптимизировать затраты на IT-инфраструктуру, говорит компания. Доступен сервис Т1 Облако: Т1 диск, СУБД (PostgreSQL, Mongo DB, Regisrty) и вычислительные мощности. В банке утверждают, что уровень защиты информации в облаке позволяет размещать в нём и обрабатывать персональные и финансовые данные. По словам представителя ВТБ, отмечается рост бизнес-инвестиций в облачное ПО и решения, связанные с защитой информации. Средний чек по итогам первой половины 2024 года вырос год к году на 12 %. При этом в портфолио ВТБ уже имеется более 35 продуктов нефинансового профиля. Например, клиентам доступна круглосуточная юридическая поддержка, помощь с бухгалтерской отчётностью и сервисы по предоставлению ДМС и автоматизация командировок, отмечено в релизе. ВТБ активно занимается импортозамещением IT-систем и сервисов и уже сообщалось, что расходы структуры на эти цели составят 90 млрд руб., в первую очередь речь идёт о тратах на ПО.

29.07.2024 [23:05], Владимир Мироненко

Более половины российских компаний с КИИ не успеют перейти на отечественные решения в сфере кибербезопасности к 1 января 2025 годаБольше половины (59 %) средних и крупных компаний с критической информационной инфраструктурой (КИИ) России не успеют полностью перейти на отечественные решения в области информационной безопасности к началу 2025 года, как предписано в указе президента № 250 от 30 марта 2022 года. Об этом сообщили «Ведомости» со ссылкой на исследование компании «К2 кибербезопасность», которая провела анонимный опрос более 80 IT- и ИБ-директоров таких компаний. Согласно указу, до 1 января 2025 года на объектах КИИ должен быть завершён процесс импортозамещения всего ПО и программно-аппаратных комплексов (ПАК). Как пояснили в компании «К2 кибербезопасность», указ касается организаций из 14 сфер деятельности: ТЭК, финсектор, здравоохранение, наука, транспорт, связь и др. 19 % участвовавших в опросе компаний уже заменили зарубежные решения на отечественные аналоги, ещё 22 % находятся в процессе перехода, но, скорее всего, успеют до конца года.

Источник изображения: Tumisu/Pixabay Большая часть респондентов назвали главной сложностью выполнения указа недостаток отечественных аналогов зарубежных ИБ-решений. Ещё 28 % участников опроса сообщили, что имеющиеся аналоги недостаточно качественны, в 14 % опрошенных компаний заявили, что нет необходимых средств и других ресурсов для перехода на российские средства киберзащиты. Еще 8 % респондентов считают главной сложностью нереалистичные сроки, а 6 % — отсутствие готовности инфраструктуры. В свою очередь, в Минцифры сообщили, что настоящее время в рамках исполнения указов президента уже более 84 % зарубежных решений на объектах КИИ заменяются отечественными аналогами, хотя не уточнили, какие классы ПО учтены в приведённом показателе и какой процент импортозамещения реализован именно в сфере информационной безопасности.

27.07.2024 [10:21], Сергей Карасёв

InfoWatch представила межсетевые экраны «ARMA Стена» с производительностью до 10 Гбит/сКомпания InfoWatch представила межсетевые экраны нового поколения (NGFW) семейства «ARMA Стена», предназначенные для защиты корпоративных сетей. Устройства позволяют контролировать трафик и приложения, обеспечивать безопасный удалённый доступ сотрудников и подрядчиков, обнаруживать угрозы и предотвращать вторжения. Отмечается, что, в отличие от более ранней версии NGFW, которая была построена на базе промышленного брандмауэра InfoWatch ARMA Industrial Firewall, решения «ARMA Стена» используют принципиально новую аппаратную платформу и архитектуру. В основу межсетевых экранов положено российское оборудование, которое разработано и производится специально для InfoWatch. По информации TAdviser, за изготовление аппаратной части отвечает компания Kraftway. Говорится, что выбор партнёра InfoWatch сделала «по совокупности параметров, объездив заводы всех основных производителей, включая нагрузочные тесты». На сегодняшний день в серию «ARMA Стена» входят три модели — К100, К1000 и К10000 с производительностью соответственно 100 Мбит/с, 1 Гбит/с и 10 Гбит/с. Младшая версия оснащена восемью Ethernet-портами. Допускается установка в серверную стойку 19″ или монтаж на DIN-рейку. Применено пассивное охлаждение. Две другие модификации получили стоечное исполнение 1U и активное охлаждение. При этом К1000 располагает 16 сетевыми портами, а К10000 — 22. В число функциональных возможностей устройств входят: средства обнаружения и предотвращения вторжений, IPS/IDS, VPN, контроль приложений и пользователей, URL-фильтрация, авторизация и аутентификация пользователей, интеграция с Active Directory и др. Благодаря этому, как утверждает InfoWatch, возможно замещение зарубежных межсетевых экранов без потери качества защиты сетевой инфраструктуры. Кроме того, новинки совместимы с отечественными операционными системами и ПО. Межсетевые экраны «ARMA Стена» находятся в процессе сертификации ФСТЭК, до конца 2024 года они будут проходить лабораторные испытания для сертификации по типам межсетевых экранов «Б» и «Д», а в 2025-м планируется осуществить сертификацию по типам «А» и ММЭ. «По результатам внутренних тестов новый продукт InfoWatch ARMA демонстрирует стабильную скорость до 8 Гбит/с при включенных IPS/IDS в соответствии со сценариями работы потенциальных заказчиков, и мы продолжаем работу над повышением производительности. Также InfoWatch ARMA Стена (NGFW) прошёл независимое тестирование в формате vendor-agnostic в лаборатории "Инфосистемы Джет", в ближайшее время ожидаем публикации результатов», — говорит технический директор InfoWatch ARMA.

27.07.2024 [00:25], Руслан Авдеев

Дешёвые сканеры штрихкодов помогли в кратчайшие сроки восстановить пострадавшие от CrowdStrike компьютеры

bitlocker

crowdstrike

microsoft

software

windows 11

австралия

автоматизация

администрирование

информационная безопасность

операционная система

сбой

шифрование

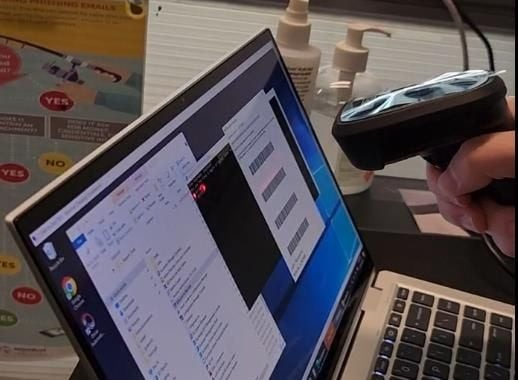

Вскоре после недавнего массового сбоя ПК на Windows, произошедшего по вине компании CrowdStrike, в австралийском подразделении консалтингового бизнеса Grant Thornton нашли удобный способ быстро избавиться от «синих экранов смерти» (BSOD). The Register сообщает, что один из технических специалистов компании вовремя вспомнил о том, что самые простые сканеры штрихкодов воспринимаются ПК как клавиатуры.

Источник изображения: Grant Thornton Это совершенно бесполезное на первый взгляд знание приобрело большое значение, когда в компании попытались найти решение проблемы, созданной CrowdStrike. В австралийском филиале Grant Thornton в цикл бесконечной перезагрузки отправились сотни ПК и не менее ста серверов. При этом все они были защищены с помощью BitLocker, поэтому в процессе восстановления требовался ввод 48-символьного ключа для расшифровки раздела. Если работу серверов удалось восстановить вручную, то для ПК пришлось придумать инструмент автоматизации. Открыто рассылать ключи для BitLocker было бы слишком рискованно, да и зачитывать их по телефону или диктовать лично весьма затруднительно. Поэтому в компании сконвертировали ключи в штрихкоды, которые можно мгновенно отсканировать с экрана ноутбука администратора.

Источник изображения: PublicDomainPictures/unsplash.com В результате все ПК заработали уже к обеду, на починку каждого из них ушло 3–5 минут, тогда как в случае серверов на ручное восстановление уходило по 20 минут. В Grant Thornton сожалеют лишь о том, что не догадались сразу использовать QR-коды, тогда зашифровать в них можно было бы больше данных, полностью автоматизировав процесс восстановления. Впрочем, в компании и без того в восторге, что отделались малой кровью в сравнении с другими бизнесами. Масштабный сбой стал последствием выпуска некорректного обновления системы защиты CrowdStrike. В самой Microsoft первопричиной недавнего масштабного сбоя назвали вынужденное соглашение 2009 года с Евросоюзом, согласно которому разработчикам защитных программ обеспечили низкоуровневый доступ к операционным системам Windows. В CrowdStrike признали собственную вину и сослались на баг в программе тестирования собственных апдейтов. Редакция со своей стороны желает системным администраторам никогда не сталкиваться с такими проблемами.

26.07.2024 [11:10], Владимир Мироненко

OS DAY 2024 в поисках новых средств безопасности

software

импортозамещение

информационная безопасность

мероприятие

операционная система

разработка

сделано в россии

Инженерные и архитектурные решения в обеспечении безопасности операционных систем обсуждали в Москве на XI научно-практической конференции OS DAY 2024. Более 700 представителей российской ИТ-отрасли из разных регионов России и постсоветского пространства принимали участие в обсуждениях и выступали с докладами в зале РЭУ имени Г.В. Плеханова, слушали выступления онлайн. Организатором конференции традиционно выступил консорциум ведущих российских вендоров операционных систем в составе ИСП РАН, НИЦ «Институт имени Н.Е. Жуковского», «Лаборатории Касперского», компаний НТП «Криптософт», «Открытая мобильная платформа», Группа Астра, «Базальт СПО», РЕД СОФТ и НТЦ ИТ РОСА. И разумеется, что обсуждались на OS DAY 2024 вопросы, важные для всего сектора системного программирования. Речь шла о различных подходах к построению безопасной архитектуры операционных систем и преимуществах разных подходов к их созданию — на основе закрытого кода и с использованием Open Source, — о применении принципа secure-by-design, автоматизации процессов анализа безопасности, инструментах доверенной разработки и доверенной загрузки, анализа кода, мониторинга и диагностики. Прозвучало несколько докладов об отечественных операционных системах для мобильных устройств. Отдельное выступление было посвящено разработке нового национального стандарта «Доверенная среда исполнения», а в ходе круглого стола «Национальные стандарты по разработке безопасного программного обеспечения» состоялось бурное обсуждение перспектив внедрения разработанного представителями ИТ-отрасли совместно с государственными регуляторами ГОСТ Р 56939 «Защита информации. Разработка безопасного программного обеспечения. Общие требования». Этот документ, стандартизирующий даже не программные продукты, а процессы их разработки, должен вступить в действие до конца текущего года. А стандартизация и сертификация процессов призвана обеспечить более высокое качество исходного кода, усилить безопасность системного ПО. Однако даже этот подход ещё не гарантирует создания кибериммунной операционной системы. Конечно, руководитель управления перспективных технологий «Лаборатории Касперского» Андрей Духвалов сказал на открытии конференции, что настала пора перейти с наложенных средств — антивирусов, фаейрволов, анти-DDoSа и множества других подобных технологий, которые не в полной мере могут защитить ОС, к системному подходу в разработке доверенного ПО, не требующего дополнительных средств безопасности. «Такой переход не произойдёт ещё долго, — подтвердил Олег Шапошников, начальник отдела ИБ компании РЕД СОФТ. — Код, который сегодня разрабатывается человеком, несовершенен, и какие бы защитные меры не принимались, как бы этот код не исследовался, он уязвим к ошибкам разного рода. А ошибки приводят к появлению и уязвимостей, и угроз безопасности. Поэтому полностью исключить пусть иногда даже взаимно дублирующие средства не получится: там, где не сработает одно, поможет другое». «Внешние системы безопасности и безопасность на уровне кода не исключают друг друга, а дополняют, — подчеркнул Арутюн Аветисян, директор ИСП РАН. — Переход идёт не от внешних систем безопасности к безопасности на уровне кода, а от полного игнорирования безопасности на уровне кода к формированию более адекватной позиции. Сейчас этот переход далёк от завершения, большинство разработчиков все еще воспринимает безопасность на уровне кода просто как требование регуляторов». «Даже самый совершенный антивирус может не обнаружить какие-то вредоносные программы, — отметил Алексей Киселев, руководитель направления разработки операционных систем, РОСА. — Поэтому исходный код нужно подвергать статическому анализу, проверять его на наличие ошибок и уязвимостей. В принципе, для продуктов, которые готовятся к сертификации во ФСТЭК, такой анализ обязателен. Мы его также проходим. Например, у нас в сборочную систему встроен анализатор, который при сборке пакета проводит анализ исходного кода». «Сегодня необходимо не только внедрение подобных практик в создание программного обеспечения, — уточнил Роман Мылицын, руководитель отдела перспективных исследований и специальных проектов Группы Астра, — но и развитие инструментов безопасной разработки, статического и динамического анализа кода, композиционного анализа и контроля цепочек поставки. Отечественные компании находятся на стадии внедрения таких инструментов, а мы ожидаем рост спроса на услуги в этой области». «Обеспечение безопасности ОС — непрерывный динамический процесс, — подчеркнул Алексей Новодворский, советник генерального директора компании «Базальт СПО». — Практически каждая новая версия программы закрывает одни уязвимости и может внести другие. Старые версии со временем перестают поддерживаться апстримом, и вся сложность контроля за их безопасностью ложится на вендора. Защищённость ОС требует его высокой квалификации и немалых ресурсов». Судя по всему, новый национальный стандарт, обсуждавшийся на круглом столе, неизбежно вынудит разработчиков системного программного обеспечения тратить ресурсов еще больше. Нововведение подразумевает разный объем инвестиций для разных компаний, в зависимости от того, какой объем кода им предстоит анализировать, чтобы соответствовать выдвигаемым требованиям. Есть компании, у которых огромные продукты с миллионами строк кода, в том числе и заимствованного. Соблюдение рамок нового ГОСТа потребует соответствующих значительных вложений. Это неминуемо приведёт к тому, что на рынке окажется меньше игроков, которые смогут действительно «потянуть» выдвинутые требования, сформируется ограниченный пул компаний, способных создавать сертифицированное ПО для государственного сектора. Это усилит конкуренцию и приведёт к росту качества программных продуктов. Мало того, как показывают последние события, например, глобальный сбой ОС Windows, ударивший и по конечным пользователям, и по критичной инфраструктуре в большинстве стран мира, введение подобных «рамок» для разработчиков ОС позволит усилить безопасность программных продуктов. Будь они проприетарными или созданными на базе Open Source. Насколько верным окажется этот прогноз, можно будет узнать из первых уст следующим летом, на XII конференции OS DAY. Ее организаторы планируют, что она так же, как в этом году, пройдёт на базе Российского экономического университета имени Г.В. Плеханова.

24.07.2024 [21:41], Руслан Авдеев

CrowdStrike обвинила в недавнем глобальном сбое ПК на Windows баг в ПО для тестирования апдейтовКомпания CrowdStrike, ставшая виновницей глобальных сбоев в работе 8,5 млн ПК с Windows, обновила страницу с инструкцией по устранению проблемы. Компания поделилась своим видением причин инцидента, а пострадавшим партнёрам она предложила купоны Uber Eats на сумму $10. При этом общий ущерб от сбоя, согласно предварительным оценкам, составил $4,5 млрд. Согласно разъяснениям, защитное ПО Falcon Sensor выпускается с набором правил Sensor Content, определяющих его функциональность. ПО также получает обновления Rapid Response Content, позволяющие своевременно распознавать новейшие угрозы и оперативно реагировать на них. Sensor Content основан на структурном коде Template Types, предусматривающем использование специальных полей, в которые вносятся данные для создания правил выявления угроз. В Rapid Response Content отмечаются конкретные варианты Template Types — Template Instances, описывающие определённые типы угроз, на которые необходимо реагировать, и их специфические признаки. В феврале 2024 года компания представила очередной вариант шаблона обнаружения угроз — IPC Template Type, специально созданный для распознавания новых методик атак, использующих т.н. «именованные каналы» (Named Pipes) в ОС. Шаблон успешно прошёл тесты 5 марта, поэтому для его использования выпустили новый вариант Template Instance. С 8 по 24 апреля компания внедрила ещё три варианта Template Instance, без малейшего видимого ущерба миллионам компьютеров на Windows — хотя в апреле отмечались проблемы с ПО компании CrowdStrike для Linux.

Источник изображения: Johnyvino/unsplash.com 19 июля разработчик представил ещё два варианта IPC Template Instance, один из которых включал «проблемные данные». Тем не менее, CrowdStrike запустила ПО в релиз из-за «бага в Content Validator». Хотя функции Content Validator разработчиком не раскрываются, по названию можно предположить, что данный инструмент занимается валидацией готовящегося к релизу ПО. Так или иначе, валидатор не справился с фильтрацией некачественного кода и не предотвратил выпуск 19 июля фактически вредоносного Template Instance. В CrowdStrike предположили, что успешная проверка IPC Template Type мартовского образца означает, что варианты IPC Template Instance для июльского релиза тоже в порядке. Как показало время, это было трагической ошибкой — программа пыталась читать данные из области памяти, доступа к которой у неё быть не должно. В результате ошибка чтения вызвала сбой, от которого пострадало 8,5 млн компьютеров. В дальнейшем компания обещает более строго тестировать обновления Rapid Response Content и обеспечить пользователям больше контроля над процессом развёртывания обновления. Кроме того, планируется подробное описание релизов, чтобы дать пользователям возможность самостоятельно оценить риск установки обновлений. Компания обещает опубликовать полный анализ основной причины сбоя, как только расследование будет закончено. Ранее Microsoft поспешила снять с себя ответственность за инцидент, переложив вину на CrowdStrike и Евросоюз. По данным IT-гиганта именно последний ещё в 2009 году вынудил Microsoft обеспечить сторонним разработчикам антивирусного ПО вроде CrowdStrike низкоуровневый доступ к ядру операционных систем Windows.

23.07.2024 [16:32], Руслан Авдеев

Microsoft обвинила регулятора ЕС в глобальном сбое Windows — компанию вынудили открыть ядро ОС 15 лет назад

crowdstrike

microsoft

software

windows

евросоюз

закон

информационная безопасность

конкуренция

операционная система

сбой

ядро

Пока ИТ-инфраструктура по всему миру восстанавливается после критического сбоя, бизнес, эксперты и политики уже ищут виноватых в произошедшем. По данным The Wall Street Journal, в Microsoft заявили, что инцидент может оказаться результатом вынужденного соглашения 2009 года между IT-гигантом и Евросоюзом. Эксперты уже задаются вопросом, почему CrowdStrike, занимающейся решениями для обеспечения кибербезопасности, обеспечили доступ к ядру Windows на столь низком уровне, где ошибка может оказаться очень масштабной и дорого обойтись огромному числу пользователей. Хотя Microsoft нельзя напрямую обвинить в появлении дефекта после обновления ПО компании CrowdStrike, ставшего причиной хаоса во всех сферах жизнедеятельности по всему миру, программная архитектура, позволяющая третьим сторонам глубоко интегрировать своё ПО в операционные системы Microsoft, вызывает немало вопросов и требует более пристального рассмотрения. Как сообщает WSJ, в Microsoft отметили, что соглашение 2009 года компании с Еврокомиссией и стало причиной того, что ядро Windows не защищено так, как, например, ядро macOS компании Apple, прямой доступ к которому для разработчиков закрыт с 2020 года. Соглашение о совместимости фактически стало результатом повышенного внимания европейских регуляторов к деятельности Microsoft.

Источник изображения: Sunrise King/unsplash.com В соответствии с одним из его пунктов, Microsoft обязана своевременно и на постоянной основе обеспечивать информацию об API, используемых её защитным ПО в Windows — пользовательских и серверных версиях. Соответствующая документация должна быть доступна и сторонним разработчикам антивирусного ПО для создания собственных решений, что должно способствовать честной конкуренции. Однако вместо использования API без доступа к ядру CrowdStrike и ей подобные предпочли работать напрямую с ядром ОС для максимизации возможностей своего защитного ПО. Правда, при этом велика вероятность, что в случае сбоя последствия могут быть чрезвычайно серьёзными — что и произошло. Windows — не единственная операционная система, предлагающая доступ к ядру с возможностью вывести его из строя в случае некорректной работы. Тем не менее, повсеместное присутствие продуктов Microsoft приводит в случае сбоев в сторонних приложениях к массовым проблемам и большой огласке событий, даже если прямой вины компании в произошедшем нет.

21.07.2024 [00:48], Владимир Мироненко

Глобальный сбой из-за обновления CrowdStrike затронул 8,5 млн ПК на Windows: Microsoft выпустила инструмент для починки пострадавших системMicrosoft опубликовала обновлённую информацию, касающуюся масштабного сбоя Windows-систем из-за защитного ПО CrowdStrike Falcon, и сообщила о мерах, которые были приняты для устранения последствий. Ошибка произошла из-за некорректного апдейта сведений об атаках, который приводит к краху драйвера и BSOD. Microsoft подчеркнула, что не имеет отношения к этой ошибке, но постаралась помочь клиентам и заказчикам справиться с ней. Компанией была поставлена задача — предоставить клиентам техническое руководство и поддержку для безопасного возобновления работы вышедших из строя систем. Принятые меры включали:

Работа ведётся круглосуточно с постоянным предоставлением обновлений и поддержки, сообщила компания. Кроме того, CrowdStrike помогла Microsoft разработать масштабируемое решение, которое позволит пользователям Microsoft Azure ускорить исправление проблемы. Также Microsoft работала с AWS и GCP над созданием наиболее эффективных подходов к устранению сбоя. Как отметила Microsoft, обновления ПО могут иногда вызывать сбои, но такие серьёзные инциденты, как нынешний сбой из-за обновления CrowdStrike, случаются редко. По оценкам Microsoft, фатальное обновление CrowdStrike затронуло 8,5 млн Windows-устройств или менее 1 % всех компьютеров под управлением Windows. Хотя инцидент затронул небольшой процент компьютерных систем, его широкие экономические и социальные последствия отражают широту использования CrowdStrike предприятиями, которые предоставляют множество критически важных услуг, отметила Microsoft. Этот инцидент также демонстрирует взаимосвязанный характер обширной экосистемы компании — глобальных поставщиков облачных услуг, программных платформ, поставщиков средств безопасности и других поставщиков ПО, а также клиентов. «Это также напоминание о том, насколько важно для всех нас в технологической экосистеме уделять первоочередное внимание безопасному развёртыванию и аварийному восстановлению с использованием существующих механизмов», — подчеркнула Microsoft. Некоторые апдейты от самой Microsoft тоже неоднократно вызывали сбои Windows вплоть до BSOD, равно как и обновления других продуктов, работающих на уровне ядра ОС, включая практически все антивирусы. Весеннее обновление CrowdStrike Falcon в некоторых случаях также приводило к краху ядра Linux. Кроме того, в Сети напомнили, что основатель CrowdStrike был техническим директором McAfee и именно при нём обновление баз антивируса привело к массовому отказу Windows XP SP3 в апреле 2010 года. Инцидент существенно повлиял на финансовое здоровье компании и, как предполагается, именно из-за него McAfee продала свой бизнес Intel. Обновление: Microsoft выпустила решение Microsoft Recovery Tool для создания загрузочного USB-накопителя, который поможет ИТ-администраторам ускорить процесс восстановления пострадавших ОС Windows. |

|