Материалы по тегу: crowdstrike

|

20.07.2025 [16:18], Руслан Авдеев

От прошлогоднего сбоя CrowdStrike пострадало не менее 750 больниц в США — разработчики попытались спихнуть часть вины на MicrosoftГод назад содержащее ошибку обновление программного обеспечения, продаваемого специалистом по кибербезопасности — компанией CrowdStrike, вывело из строя миллионы компьютеров по всему миру и отправило их в цикл постоянных перезагрузок. По эффекту сбой был сравним с одной из самых масштабных кибератак в истории, ущерб от которого исчисляется миллиардами долларов. Среди пострадавших оказались сотни больниц и их пациенты, сообщает Wired. В июле 2024 года глобальный сбой из-за обновления CrowdStrike затронул 8,5 млн ПК на Windows. В сбое Microsoft косвенно обвинила регулятора ЕС — компанию вынудили открыть ядро ОС 15 лет назад, в том числе для сторонних разработчиков. В итоге компания переработала механизм доступа к ядру. Сама CrowdStrike назвала виновником сбоя баг в ПО для тестирования апдейтов, а позже объявила, что позволит более гибко управлять обновлениями Falcon Sensor, которые стали причиной сбоя. Группа специалистов по кибербезопасности в сфере медицины провела исследование, оценив ущерб от сбоя не в долларах, а в уроне, нанесённом больницам и пациентам на территории США. Исследователи из Калифорнийского университета в Сан-Диего опубликовали статью в издании журнала Американской медицинской ассоциации (JAMA Network Open), в которой впервые предпринята попытка оценить количество пострадавших медицинских учреждений, а также выяснить, какие именно службы пострадали в больницах. CrowdStrike резко раскритиковала исследование, назвав данные «лженаукой». Подчёркивается, что исследователи не проверяли, действовало ли в пострадавших сетях было затронутое ПО Windows или CrowdStrike. Например, в тот же день произошёл масштабный сбой Microsoft Azure, отчего тоже могли пострадать многие больницы. Впрочем, в CrowdStrike не отрицают тяжёлых последствий сбоя и приносят извинения всем затронутым. В ответ в Калифорнийском университете в Сан-Диего (UCSD) заявили, что остаются при своих выводах — сбой Azure затронул в основном центральную часть США, а нарушения работы иного характера коснулись всей страны и начались именно тогда, когда некорректное обновление вызвало коллапс. Исследователи уверены, что дела обстоят ещё хуже, поскольку изучили лишь около трети из более 6 тыс. больниц США, а истинное число пострадавших учреждений может быть намного больше. Работа исследователей является частью более масштабного проекта по сканированию интернета под названием Ransomwhere?, который выявляет сбои в работе медучреждений, связанные с вирусами-вымогателями. В рамках проекта американские больницы уже проверялись с помощью инструментов ZMap и Censys на момент сбоя. Выяснилось, что не менее 759 из 2242 исследовавшихся больниц в США столкнулись с теми или иными проблемами из-за перебоев работы в больничных сетях в роковой день. Так, в 202 больницах нарушилась работа служб, напрямую связанных с пациентами — порталов для персонала (в т.ч. для просмотра медкарт), систем мониторинга плода, инструментов для удалённого ухода за пациентами, сервисов безопасной передачи документов и др. Например, в случае инсульта передача данных от КТ-сканера врачу значительно затруднялась. Также выяснилось, что в 212 больницах были сбои в работе значимых систем, от платформ планирования работы персонала до систем оплаты счетов и инструментов управления временем ожидания пациентов. Что касается «релевантных для исследования» услуг, сбои наблюдались в 62 больницах. Больше всего сбоев (в 287 больницах) пришлось на категорию «прочие», включающую офлайн-сервисы. При этом отмечается, что отсутствует статистика того, как кому-либо могли быть поставлены неверные диагнозы или не вовремя назначены жизненно необходимые антибиотики. В прошлом году уже появлялась информация, что обновление ПО CrowdStrike негативно сказалось на деятельности медицинских учреждений, но теперь речь идёт о более масштабном исследовании. В нём учёные также попытались приблизительно измерить продолжительность простоя больничных служб. Около 58 % служб вновь заработали в течение шести часов, и 8 % — не менее чем через 48 часов. Это намного меньше, чем простои от реальных кибератак, однако задержка в несколько часов или даже минут может увеличить уровень смертности пациентов, считают специалисты. Команда Калифорнийского университета в Сан-Диего подчёркивает, что основная цель их исследования — показать, что с помощью правильных инструментов можно отслеживать массовые сбои в работе медицинских сетей и извлекать из них уроки. Результатом может стать более глубокое понимание того, как предотвратить или защитить больницы от подобных ситуаций в будущем.

16.09.2024 [13:11], Руслан Авдеев

Microsoft готовит новый «слой безопасности» в Windows для предотвращения инцидентов, сопоставимых по масштабу со сбоем CrowdStrikeНе желая повторения инцидента, который вывел из строя миллионы компьютеров на Windows из-за бага в ПО CrowdStrike, Microsoft собрала ключевых разработчиков решений кибербезопасности на закрытой встрече Windows Endpoint Security Ecosystem Summit, где предложила им новый подход к защите Windows-систем. По данным PC Mag, речь идёт о новой платформе, позволяющей отказаться от доступа антивирусных программ к ядру операционной системы. В блоге компании по итогам мероприятия сообщается, что Microsoft намерена развивать принципы, уже применяемые в Windows 11 и позволяющие во многих случаях обеспечивать защиту системы без непосредственного доступа к ядру. Инцидент с антивирусным ПО CrowdStrike, затронувший миллионы компьютеров по всему миру, во многом произошёл потому, что ПО имело доступ к ядру ОС. С одной стороны, без подобной функциональности со многими угрозами справиться трудно, с другой — именно из-за неё пользователи увидели «синий экран смерти» на миллионах ПК. Microsoft обвинила в случившемся власти Евросоюза, в своё время вынудившие компанию обеспечить подобный доступ разработчикам антивирусов. Впрочем, ни о каком закрытии доступа к ядру Windows речи пока не идёт. Клиенты и партнёры попросили компанию «предоставить дополнительные возможности обеспечения безопасности вне режима ядра», что позволило бы разработчикам создавать антивирусное ПО, не обращающееся к ядру, по крайней мере — на регулярной основе. В ходе встречи Microsoft и партнёры обсудили требования к новой платформе и основные вызовы, с которыми придётся столкнуться при её разработке. Компания сообщила, что речь идёт о долговременном проекте, в рамках которого Microsoft вместе с партнёрами намерена добиться повышенной надёжности защитного ПО без ущерба безопасности. При этом Microsoft признала, что все участники саммита согласились с тем, что вендорам антивирусного ПО и клиентам выгодно, когда у них есть выбор различных вариантов для Windows в контексте обеспечения безопасности. Например, ESET прямо заявила, что доступ к ядру должен остаться одной из опций для эффективной защиты от киберугроз. Кроме того, стороны намерены делиться практиками безопасных обновлений ПО. Именно сбой на одном из этапов выпуска обновлений ПО CrowdStrike и привёл к эпохальному сбою, обошедшемуся некоторым компаниям в сотни миллионов долларов.

27.08.2024 [14:11], Руслан Авдеев

Чтобы не было как с CrowdStrike: Microsoft соберёт ИБ-компании и обсудит дальнейшее развитие систем защиты WindowsКомпания Microsoft объявила о намерении провести специальную встречу Windows Security Summit, посвящённую недавнему глобальному сбою ОС Windows, связанному с багом в защитном ПО компании CrowdStrike. По данным Microsoft, на мероприятии 10 сентября будут обсуждаться меры по усилению кибербезопасности и защите критической инфраструктуры с партнёрами, включая CrowdStrike. Microsoft намерена разработать меры, предотвращающие повторение недавних событий — по имеющимся сведениям, пострадало не менее 8,5 млн компьютеров под управлением Windows, а ущерб составил миллиарды долларов. Особенно крупные претензии имеются у авиакомпании Delta Air Lines, работа которой была почти парализована. Помимо этой и других авиакомпаний, пострадали IT-системы медицинских организаций, железнодорожных компаний и других объектов критически важной инфраструктуры. Только ущерб компаний из рейтинга Fortune 500 составил порядка $5,4 млрд, не считая бизнесов помельче, прибегавших к отчаянным и необычным мерам для восстановления работоспособности.

Источник изображения: Majid Rangraz/unsplash.com Microsoft даст поставщикам решений для защиты конечных точек площадку для дискуссии по вопросу предотвращения подобных инцидентов в будущем. Будет обсуждаться создание более безопасных систем защиты — причиной катастрофы с ПО CrowdStrike стало то, что во время тестирования обновлений был пропущен баг. Microsoft винит в произошедшем евробюрократов, в своё время заставивших компанию предоставить сторонним разработчикам доступ к ядру операционной системы. По данным анонимного источника в Microsoft, участники встречи, вероятно, будут обсуждать возможность работы их приложений в первую очередь в пользовательском пространстве, имеющем меньше привилегий в сравнении с уровнем ядра. Microsoft пообещала рассказать о достигнутых решениях и договорённостях после завершения саммита.

12.08.2024 [21:30], Руслан Авдеев

CrowdStrike позволит более гибко управлять обновлениями Falcon Sensor, которые стали причиной сбоя миллионов Windows-системКомпания CrowdStrike, ставшая главной виновницей недавнего сбоя ОС Windows на более 8,5 млн компьютеров, решила изменить политику обновления своего ПО. По информации Dark Reading, против компании уже поданы два коллективных иска, так что она планирует существенно пересмотреть процесс подготовки и массового развёртывания апдейтов. Чтобы не повторять ошибок прошлого, компания пообещала сформировать новую процедуру тестирования контента, введение дополнительных этапов внедрения ПО и новых проверок его надёжности, а также новые механизмы валидации обновлений. CrowdStrike также попросила двух сторонних вендоров проанализировать её ПО Falcon Sensor, ставшее причиной инцидента. Кроме того, они должны оценить систему контроля качества и механизм выпуска релизов продуктов. Проблемы CrowdStrike, Microsoft и миллионов пользователей по всему миру начались 19 июля, после выпуска обновления Falcon. Автоматически развёрнутое обновление вызвало сбой ОС по всему миру. Во многих случаях системным администраторам приходилось вручную перезагружать компьютеры, в том числе прибегая к необычным трюкам — в компаниях с большим парком ПК на восстановление ушли дни. Против CrowdStrike уже подано не менее двух коллективных исков, от имени акционеров компании и со стороны пострадавших заказчиков. Особенно агрессивную позицию занимает Delta Air Lines, потерявшая, по её словам, полмиллиарда долларов — эта и другие компании могут подать собственные иски в скором времени, несмотря на оправдания CrowdStrike и Microsoft. Причина сбоя оказалась в недостаточно качественном тестировании системы обновлений для Falcon Sensor. Изменения в ней были сделаны ещё в феврале 2024 года, но аудит показал, что они успешно прошли автоматическую валидацию и многоступенчатое тестирование, хотя этого не должно было произойти. Причём проблема не дала о себе знать даже во время ограниченных тестов на реальных пользователях.

09.08.2024 [15:31], Руслан Авдеев

Delta Air Lines и CrowdStrike пытаются переложить друг на друга ответственность за многодневный сбой и потерю $500 млнDelta Air Lines обрушилась с критикой на компанию CrowdStrike, ставшую виновницей глобальных сбоев IT-инфраструктуры. Как сообщает The Register, в CrowdStrike заявили, что предлагали авиакомпании помощь, но не получили ответа. Глава Delta утверждает, что предложение о помощи было незначительным и поступило слишком поздно, а теперь пытается «обвинить жертву» в письме. В прошлом месяце CrowdStrike выпустила дефектное обновление своего защитного ПО Falcon, в результате чего BSOD настиг более 8 млн Windows-систем. В случае с Delta, по данным юристов компании, проблема затронула более 37 тыс. компьютеров, нарушив планы более 1,3 млн пассажиров. Впоследствии Delta пригрозила иском CrowdStrike и Microsoft, заявив, что инцидент обошёлся ей в $500 млн убытков. Представители потенциальных ответчиков уже заявили, что предлагали компании помощь, но не дождались ответа. В письме CrowdStrike к Delta разработчик ПО обвинил авиакомпанию в том, что именно действия её специалистов привели к столь масштабным последствиям, текст схожего содержания отправила и Microsoft, обвинившая Delta в использовании устаревших IT-решений. В авиакомпании считают, что никаким образом не несут ответственность за неправильно работающее ПО, не говоря уже о сбое других систем по всему миру. Сейчас CrowdStrike грозит и коллективный иск со стороны инвесторов. В ходе препирательств выяснились интересные подробности. К тому времени, как глава CrowdStrike связался с главой Delta (один раз ночью 22 июля), с момента инцидента прошло почти четыре дня и Delta восстановила свои критические системы и работу большинства прочих компьютеров. По словам компании, предложение помощи поступило «слишком поздно», а телефонный звонок был «бесполезным и несвоевременным». В Delta отрицают, что разработчик ПО якобы «без устали» работал, пытаясь восстановить системы Delta. Более того, утверждается, что после того, как компьютеры с Windows начали отключаться по всему миру, CrowdStrike не приняла срочных мер и не оценила должным образом масштаб и последствия сбоя. А единственная помощь в первые 65 часов после инцидента заключалась в ссылке на общедоступный сайт с советом провести ручную перезагрузку пострадавших ПК и удалить сбойные файлы. Хуже того, обновление для автоматизированного устранения проблемы, вышедшее 21 июля, само содержало дополнительный баг, из-за чего многие машины не смогли заработать без дополнительного вмешательства. В Delta говорят о миллиардах долларов, вложенных в IT-решения, а причиной затянувшегося восстановлении IT-систем стало то, что компания слишком полагалась на CrowdStrike и Microsoft. В частности, сообщается, что около 60 % критически важных приложений Delta и связанных с ними данных, включая системы резервирования, зависят от Windows и Falcon. Доверие к производителям ПО сыграло злую шутку. В CrowdStrike в ответ заявили, что Delta упорно продвигает вводящий в заблуждение нарратив. Утверждается, что Джордж Курц позвонил представителю авиакомпании в течение четырёх часов после инцидента 19 июля, а начальник службы безопасности разработчика наладил прямой контакт с коллегами из Delta через считаные часы после инцидента. При этом команды обеих компаний тесно сотрудничали уже спустя несколько часов, причём CrowdStrike предоставляла гораздо большую поддержку, чем просто ссылка на сайт с базовыми сведениями. Косвенным доказательством является то, что один из членов совета директоров Delta опубликовал в LinkedIn заявление о том, что глава CrowdStrike и его команда проделали невероятную работу, круглосуточно трудясь в сложных условиях для устранения неполадок. В Delta отказались от дальнейших комментариев, но после слов благодарности судиться с виновниками инцидента, безусловно, будет труднее. В письме CrowdStrike снова призвала Delta прекратить попытки уйти от ответственности и сообщить клиентам и акционерам всё, что известно об инциденте, предшествующих решениях и о принятых мерах.

07.08.2024 [16:00], Руслан Авдеев

Главы Microsoft и CrowdStrike лично предложили Delta Air Lines помощь в восстановлении IT-систем после сбоя, но та даже не ответила и решила подать искКомпания Microsoft заявила, что её руководитель Сатья Наделла (Satya Nadella) напрямую связался с руководителем авиакомпании Delta Air Lines во время глобального сбоя Windows-систем, вызванного проблемным обновлением защитного ПО CrowdStrike. Но, как передаёт The Register, ответа на предложение помощи он так и не дождался. Сейчас юристы Microsoft защищаются от выдвигаемых авиакомпанией обвинений — та намерена взыскать $500 млн с Microsoft и CrowdStrike. В прошлом месяце CrowdStrike выпустила обновление, вызвавшее «синий экран смерти» на 8,5 млн системах под управлением Windows. Позже Microsoft обвинила Евросоюз, законодательно определивший обязанность разработчика предоставлять создателям сторонних программ низкоуровневый доступ к ядру ОС, что в значительной степени и привело к катастрофическим сбоям. Delta пришлось вручную восстанавливать работу 40 тыс. серверов, а из-за сбоя пришлось отменить 5000 рейсов. Пострадали и другие авиалинии, а также железные дороги, банки, медицинские организации — но у Delta на восстановление работоспособности систем ушло очень много времени. Сбой CrowdStrike вскрыл и другие проблемы Delta в IT-сфере. Так, информационные системы компании оказались недостаточно гибкими в критический момент.

Источник изображения: Miguel Ángel Sanz/unsplash.com Юристы CrowdStrike также сообщили о «вводящем в заблуждение нарративе» о том, что CrowdStrike ответственна за IT-решения Delta и её реакцию на сбой, передаёт DataCenter Dynamics. Сообщается, что CrowdStrike предлагала техническую помощь Delta — глава компании Джордж Куртц (George Kurtz) лично обратился к гендиректору Delta, но, как и Сатья Наделла, ответа удостоен не был. Crowdstrike ожидает, что Delta объяснит публике, акционерам и, возможно, суду, почему CrowdStrike должна отвечать за действия и поведение Delta во время инцидента. Представитель Microsoft заявил, что комментарии Delta «неполные, ложные, вводящие в заблуждение и разрушительные для Microsoft и её репутации». Подчёркивается, что Delta не пользовалась облачными сервисами Microsoft, вместо этого заключив сделку с IBM в 2021 году и Amazon (AWS) в 2022-м. Другими словами, обязанности по восстановлению систем официально лежали на других облачных операторах. По предварительным оценкам Microsoft, Delta, в отличие от её конкурентов, не модернизировала свою IT-инфраструктуру. Компании предлагается раскрыть, как именно она пользовалась сервисами IBM и AWS. Министерство транспорта США начало собственное расследование сбоя Delta и других компаний.

27.07.2024 [00:25], Руслан Авдеев

Дешёвые сканеры штрихкодов помогли в кратчайшие сроки восстановить пострадавшие от CrowdStrike компьютеры

bitlocker

crowdstrike

microsoft

software

windows 11

австралия

автоматизация

администрирование

информационная безопасность

операционная система

сбой

шифрование

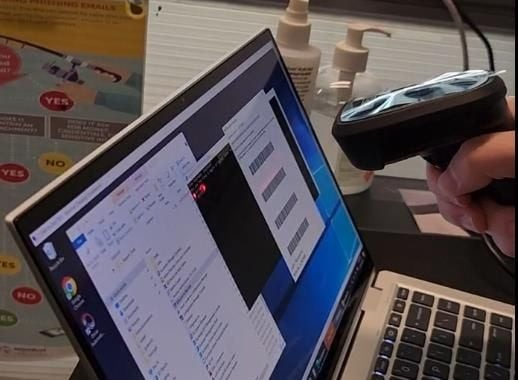

Вскоре после недавнего массового сбоя ПК на Windows, произошедшего по вине компании CrowdStrike, в австралийском подразделении консалтингового бизнеса Grant Thornton нашли удобный способ быстро избавиться от «синих экранов смерти» (BSOD). The Register сообщает, что один из технических специалистов компании вовремя вспомнил о том, что самые простые сканеры штрихкодов воспринимаются ПК как клавиатуры.

Источник изображения: Grant Thornton Это совершенно бесполезное на первый взгляд знание приобрело большое значение, когда в компании попытались найти решение проблемы, созданной CrowdStrike. В австралийском филиале Grant Thornton в цикл бесконечной перезагрузки отправились сотни ПК и не менее ста серверов. При этом все они были защищены с помощью BitLocker, поэтому в процессе восстановления требовался ввод 48-символьного ключа для расшифровки раздела. Если работу серверов удалось восстановить вручную, то для ПК пришлось придумать инструмент автоматизации. Открыто рассылать ключи для BitLocker было бы слишком рискованно, да и зачитывать их по телефону или диктовать лично весьма затруднительно. Поэтому в компании сконвертировали ключи в штрихкоды, которые можно мгновенно отсканировать с экрана ноутбука администратора.

Источник изображения: PublicDomainPictures/unsplash.com В результате все ПК заработали уже к обеду, на починку каждого из них ушло 3–5 минут, тогда как в случае серверов на ручное восстановление уходило по 20 минут. В Grant Thornton сожалеют лишь о том, что не догадались сразу использовать QR-коды, тогда зашифровать в них можно было бы больше данных, полностью автоматизировав процесс восстановления. Впрочем, в компании и без того в восторге, что отделались малой кровью в сравнении с другими бизнесами. Масштабный сбой стал последствием выпуска некорректного обновления системы защиты CrowdStrike. В самой Microsoft первопричиной недавнего масштабного сбоя назвали вынужденное соглашение 2009 года с Евросоюзом, согласно которому разработчикам защитных программ обеспечили низкоуровневый доступ к операционным системам Windows. В CrowdStrike признали собственную вину и сослались на баг в программе тестирования собственных апдейтов. Редакция со своей стороны желает системным администраторам никогда не сталкиваться с такими проблемами.

24.07.2024 [21:41], Руслан Авдеев

CrowdStrike обвинила в недавнем глобальном сбое ПК на Windows баг в ПО для тестирования апдейтовКомпания CrowdStrike, ставшая виновницей глобальных сбоев в работе 8,5 млн ПК с Windows, обновила страницу с инструкцией по устранению проблемы. Компания поделилась своим видением причин инцидента, а пострадавшим партнёрам она предложила купоны Uber Eats на сумму $10. При этом общий ущерб от сбоя, согласно предварительным оценкам, составил $4,5 млрд. Согласно разъяснениям, защитное ПО Falcon Sensor выпускается с набором правил Sensor Content, определяющих его функциональность. ПО также получает обновления Rapid Response Content, позволяющие своевременно распознавать новейшие угрозы и оперативно реагировать на них. Sensor Content основан на структурном коде Template Types, предусматривающем использование специальных полей, в которые вносятся данные для создания правил выявления угроз. В Rapid Response Content отмечаются конкретные варианты Template Types — Template Instances, описывающие определённые типы угроз, на которые необходимо реагировать, и их специфические признаки. В феврале 2024 года компания представила очередной вариант шаблона обнаружения угроз — IPC Template Type, специально созданный для распознавания новых методик атак, использующих т.н. «именованные каналы» (Named Pipes) в ОС. Шаблон успешно прошёл тесты 5 марта, поэтому для его использования выпустили новый вариант Template Instance. С 8 по 24 апреля компания внедрила ещё три варианта Template Instance, без малейшего видимого ущерба миллионам компьютеров на Windows — хотя в апреле отмечались проблемы с ПО компании CrowdStrike для Linux.

Источник изображения: Johnyvino/unsplash.com 19 июля разработчик представил ещё два варианта IPC Template Instance, один из которых включал «проблемные данные». Тем не менее, CrowdStrike запустила ПО в релиз из-за «бага в Content Validator». Хотя функции Content Validator разработчиком не раскрываются, по названию можно предположить, что данный инструмент занимается валидацией готовящегося к релизу ПО. Так или иначе, валидатор не справился с фильтрацией некачественного кода и не предотвратил выпуск 19 июля фактически вредоносного Template Instance. В CrowdStrike предположили, что успешная проверка IPC Template Type мартовского образца означает, что варианты IPC Template Instance для июльского релиза тоже в порядке. Как показало время, это было трагической ошибкой — программа пыталась читать данные из области памяти, доступа к которой у неё быть не должно. В результате ошибка чтения вызвала сбой, от которого пострадало 8,5 млн компьютеров. В дальнейшем компания обещает более строго тестировать обновления Rapid Response Content и обеспечить пользователям больше контроля над процессом развёртывания обновления. Кроме того, планируется подробное описание релизов, чтобы дать пользователям возможность самостоятельно оценить риск установки обновлений. Компания обещает опубликовать полный анализ основной причины сбоя, как только расследование будет закончено. Ранее Microsoft поспешила снять с себя ответственность за инцидент, переложив вину на CrowdStrike и Евросоюз. По данным IT-гиганта именно последний ещё в 2009 году вынудил Microsoft обеспечить сторонним разработчикам антивирусного ПО вроде CrowdStrike низкоуровневый доступ к ядру операционных систем Windows.

23.07.2024 [16:32], Руслан Авдеев

Microsoft обвинила регулятора ЕС в глобальном сбое Windows — компанию вынудили открыть ядро ОС 15 лет назад

crowdstrike

microsoft

software

windows

евросоюз

закон

информационная безопасность

конкуренция

операционная система

сбой

ядро

Пока ИТ-инфраструктура по всему миру восстанавливается после критического сбоя, бизнес, эксперты и политики уже ищут виноватых в произошедшем. По данным The Wall Street Journal, в Microsoft заявили, что инцидент может оказаться результатом вынужденного соглашения 2009 года между IT-гигантом и Евросоюзом. Эксперты уже задаются вопросом, почему CrowdStrike, занимающейся решениями для обеспечения кибербезопасности, обеспечили доступ к ядру Windows на столь низком уровне, где ошибка может оказаться очень масштабной и дорого обойтись огромному числу пользователей. Хотя Microsoft нельзя напрямую обвинить в появлении дефекта после обновления ПО компании CrowdStrike, ставшего причиной хаоса во всех сферах жизнедеятельности по всему миру, программная архитектура, позволяющая третьим сторонам глубоко интегрировать своё ПО в операционные системы Microsoft, вызывает немало вопросов и требует более пристального рассмотрения. Как сообщает WSJ, в Microsoft отметили, что соглашение 2009 года компании с Еврокомиссией и стало причиной того, что ядро Windows не защищено так, как, например, ядро macOS компании Apple, прямой доступ к которому для разработчиков закрыт с 2020 года. Соглашение о совместимости фактически стало результатом повышенного внимания европейских регуляторов к деятельности Microsoft.

Источник изображения: Sunrise King/unsplash.com В соответствии с одним из его пунктов, Microsoft обязана своевременно и на постоянной основе обеспечивать информацию об API, используемых её защитным ПО в Windows — пользовательских и серверных версиях. Соответствующая документация должна быть доступна и сторонним разработчикам антивирусного ПО для создания собственных решений, что должно способствовать честной конкуренции. Однако вместо использования API без доступа к ядру CrowdStrike и ей подобные предпочли работать напрямую с ядром ОС для максимизации возможностей своего защитного ПО. Правда, при этом велика вероятность, что в случае сбоя последствия могут быть чрезвычайно серьёзными — что и произошло. Windows — не единственная операционная система, предлагающая доступ к ядру с возможностью вывести его из строя в случае некорректной работы. Тем не менее, повсеместное присутствие продуктов Microsoft приводит в случае сбоев в сторонних приложениях к массовым проблемам и большой огласке событий, даже если прямой вины компании в произошедшем нет.

21.07.2024 [00:48], Владимир Мироненко

Глобальный сбой из-за обновления CrowdStrike затронул 8,5 млн ПК на Windows: Microsoft выпустила инструмент для починки пострадавших системMicrosoft опубликовала обновлённую информацию, касающуюся масштабного сбоя Windows-систем из-за защитного ПО CrowdStrike Falcon, и сообщила о мерах, которые были приняты для устранения последствий. Ошибка произошла из-за некорректного апдейта сведений об атаках, который приводит к краху драйвера и BSOD. Microsoft подчеркнула, что не имеет отношения к этой ошибке, но постаралась помочь клиентам и заказчикам справиться с ней. Компанией была поставлена задача — предоставить клиентам техническое руководство и поддержку для безопасного возобновления работы вышедших из строя систем. Принятые меры включали:

Работа ведётся круглосуточно с постоянным предоставлением обновлений и поддержки, сообщила компания. Кроме того, CrowdStrike помогла Microsoft разработать масштабируемое решение, которое позволит пользователям Microsoft Azure ускорить исправление проблемы. Также Microsoft работала с AWS и GCP над созданием наиболее эффективных подходов к устранению сбоя. Как отметила Microsoft, обновления ПО могут иногда вызывать сбои, но такие серьёзные инциденты, как нынешний сбой из-за обновления CrowdStrike, случаются редко. По оценкам Microsoft, фатальное обновление CrowdStrike затронуло 8,5 млн Windows-устройств или менее 1 % всех компьютеров под управлением Windows. Хотя инцидент затронул небольшой процент компьютерных систем, его широкие экономические и социальные последствия отражают широту использования CrowdStrike предприятиями, которые предоставляют множество критически важных услуг, отметила Microsoft. Этот инцидент также демонстрирует взаимосвязанный характер обширной экосистемы компании — глобальных поставщиков облачных услуг, программных платформ, поставщиков средств безопасности и других поставщиков ПО, а также клиентов. «Это также напоминание о том, насколько важно для всех нас в технологической экосистеме уделять первоочередное внимание безопасному развёртыванию и аварийному восстановлению с использованием существующих механизмов», — подчеркнула Microsoft. Некоторые апдейты от самой Microsoft тоже неоднократно вызывали сбои Windows вплоть до BSOD, равно как и обновления других продуктов, работающих на уровне ядра ОС, включая практически все антивирусы. Весеннее обновление CrowdStrike Falcon в некоторых случаях также приводило к краху ядра Linux. Кроме того, в Сети напомнили, что основатель CrowdStrike был техническим директором McAfee и именно при нём обновление баз антивируса привело к массовому отказу Windows XP SP3 в апреле 2010 года. Инцидент существенно повлиял на финансовое здоровье компании и, как предполагается, именно из-за него McAfee продала свой бизнес Intel. Обновление: Microsoft выпустила решение Microsoft Recovery Tool для создания загрузочного USB-накопителя, который поможет ИТ-администраторам ускорить процесс восстановления пострадавших ОС Windows. |

|