Материалы по тегу: взлом

|

25.06.2024 [11:35], Руслан Авдеев

Хакеры-вымогатели заблокировали правительственный ЦОД в Индонезии и требуют $8 млн [Обновлено]Индонезийские государственные IT-сервисы пострадали от атаки хакеров-вымогателей. The Register сообщает, что местные власти сообщили о заражении национального дата-центра, из-за которого нарушено обслуживание как граждан страны, так и иностранцев. Речь идёт об управляемом Министерством связи и информационных технологий (Kominfo) ЦОД National Data Center (он же Pusat Data Nasional, PDN). Инцидент зарегистрирован 20 июня, но правительство объявило о проблеме только в понедельник. Работа PDN заблокирована, это сказалось как минимум на 210 местных организациях, серьёзно пострадали некоторые местные IT-сервисы. В частности, нарушена работа миграционной службы, из-за чего страна не может своевременно справляться с выдачей виз, паспортов и разрешений на проживание. Это уже привело к очередям в аэропортах, но власти уверяют, что автоматизированные сканеры паспортов уже вновь заработали.

Источник изображения: Fikri Rasyid/unsplash.com Пострадала и онлайн-регистрация новых учащихся в некоторых регионах, из-за чего органы самоуправления на местах были вынуждены продлить сроки регистрации. ПО, поразившее системы PDN, представляет собой вариант LockBit 3.0 — версию Brain Cipher. В Broadcom обнаружили этот «штамм» более недели назад. Как сообщили журналистам представители властей, вымогатели требуют выкуп в размере 131 млрд местных рупий ($8 млн), но пока неизвестно, намерены ли его выплачивать. Для того, чтобы оценить значимость суммы для страны, стоит отметить, что президент Индонезии Джоко Видодо (Joko Widodo) в прошлом месяце приказал чиновникам прекратить разработку новых приложений после того, как те запросили 6,2 трлн рупий ($386,3 млн) для разработки нового софта в этом году. По словам президента, 27 тыс. приложений центральных и местных властей дублируют функции друг друга или не интегрированы должным образом. Небрежность с обеспечением устойчивости работы iT-инфраструктуры может привести к непредсказуемым последствиям. В начале июня сообщалось, что вся информационная система одного из муниципалитетов Западной Австралии зависит от одного-единственного сервера без возможности оперативной замены и в случае инцидента последствия могут оказаться катастрофическими. UPD 26.06.2024: правительство Индонезии отказалось выплачивать выкуп и попытается своими силами восстановить работу ЦОД и сервисов. Говорится об обнаружении образцов LockBit 3.0. Это самая крупная атака на госслужбы с 2017 года.

18.07.2023 [18:04], Сергей Карасёв

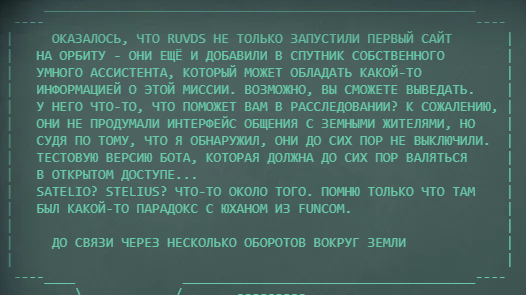

Спортивный хакинг вышел в космос — RuVDS и Positive Technologies запустили соревнования по взлому спутникаРоссийский хостинг-провайдер RuVDS и компания Positive Technologies сообщили о запуске состязания по спортивному хакингу в формате CTF (Capture the Flag). Особенность мероприятия заключается в том, что участникам предстоит взломать спутник-сервер, который начал работу на орбите Земли в текущем месяце. Пусковой контейнер со спутником RuVDS был доставлен в космос ракетой-носителем «Союз-2.1б» 27 июня. Подготовкой миссии занималась компания «Стратонавтика», которая разработала «материнский» спутник — «СтратоСат ТК-1». Космический аппарат позволит исследователям изучить работу оборудования, в условиях невесомости, высокой радиации и экстремальных температур. Анонсированные хакерские CTF-состязания включают в себя семь заданий, для выполнения которых участникам потребуется продемонстрировать знание различных аспектов информационной безопасности. Кроме того, энтузиастам предстоит взломать ИИ-систему на основе языковой модели ChatGPT.

Источник изображения: RuVDS Участникам будут предложены задачи, разработанные специально для CTF-мероприятия, которое проходило на Positive Hack Days в мае 2023 года. Отмечается, что задания разрабатывались таким образом, чтобы объединить интересы самой разной аудитории — от радиолюбителей до опытных хакеров. Новое состязание стартовало сегодня — оно продлится приблизительно 90 часов. Для участия в хакатоне не требуется регистрация, но сам он начнется неожиданно. Победитель получит денежное вознаграждение от RuVDS, а наиболее отличившиеся участники соревнований — подарки от Positive Technologies. UPD: впоследствии выяснилось, что возник сбой, из-за которого RuVDS не полностью удалось реализовать задуманные проекты. |

|