Материалы по тегу: ddr4

|

02.03.2026 [12:35], Сергей Карасёв

Team Group анонсировала новые индустриальные NVMe SSD и модули памятиTeam Group готовит новые SSD в различных форм-факторах, а также модули оперативной памяти для индустриальных и встраиваемых систем. В частности, готовятся накопители Team Group Industrial R252 стандарта U.2 (NVMe), предназначенные для серверов. Эти устройства оснащены интерфейсом PCIe 5.0 x4. Они обеспечивают скорость последовательного чтения информации до 14 000 Мбайт/с, скорость последовательной записи — до 10 000 Мбайт/с. Кроме того, выйдут SSD серии Team Group Industrial R253, ориентированные на решение разнообразных задач в современных дата-центрах и на периферии. Такие устройства, получившие формат EDSFF E3.S, позиционируются в качестве накопителей большой ёмкости с улучшенной защитой данных. Они подходят для обработки ИИ-нагрузок, аналитики в реальном времени и пр. Дебютируют также SSD семейства Team Group Industrial R251 стандарта EDSFF E1.S, оптимизированные для серверов форм-фактора 1U. Эти накопители имеют сертификацию по стандартам виброустойчивости MIL-STD, что означает надёжность при эксплуатации в системах с высокой плотностью размещения оборудования.

Источник изображений: Team Group В сегменте оперативной памяти Team Group представит новые модули Industrial DDR4 U-DIMM и SO-DIMM, специально разработанные для промышленного применения и IoT-устройств. Помимо этого, готовятся изделия Industrial DDR5 CU-DIMM и CSO-DIMM с частотой до 7200 МГц, рассчитанные на ИИ-платформы. На системы со значительной интенсивностью вычислений ориентированы решения Team Group Industrial LPDDR5X CAMM2: они обеспечивают высокую пропускную способность и низкую задержку.

08.02.2026 [17:00], Владимир Мироненко

Из-за ИИ и так дефицитная SLC NAND подорожает на 400–500 %В связи с продолжающимся усовершенствованием ИИ-серверов и коммутаторов объём NOR-памяти на одну единицу такой продукции, как ожидают аналитики DigiTimes, вырастет в несколько раз на фоне прогнозируемого дефицита высокопроизводительных компонентов. Согласно прогнозу DigiTimes, во II квартале 2026 года цены на NOR Flash вырастут последовательно на 40–50 %, причем по некоторым позициям клиенты будут готовы платить надбавки, чтобы гарантировать поставки в рамках контрактов. Что касается памяти SLC NAND и MLC NAND, то здесь ожидается ещё более значительный рост цен — на 400–500 % во II квартале в годовом исчислении, что побудит тайваньского производителя Winbond Electronics ускорить расширение мощностей по производству SLC NAND. Winbond выпускает NOR-память для ИИ-серверов и сетевых приложений с использованием 58-нм техпроцесса, в то время как память для носимых устройств, таких как Bluetooth-гарнитуры, производится по 45-нм техпроцессу. DigiTimes отметил, что более сложный дизайн NVIDIA GB300 по сравнению с GB200 с большим объёмом памяти и более высокими требованиями к её спецификациям обусловил рост спроса на модули NOR ёмкостью 512 Мбайт и 1 Гбайт. Но запасы модули NOR-памяти большой ёмкости остаются относительно ограниченными. По данным источников, цены на NOR-флеш выросли в I квартале 2026 года примерно на 30 %, а на некоторые позиции — на 50 %. Хотя масштабы повышения цен менее значительны, чем в категории DDR4, предложение NOR остаётся ограниченным, и ожидается, что контрактные цены неё во II квартале вырастут ещё на 40–50 %, а сроки поставки специальных вариантов увеличатся до 12–14 недель.

Источник изображения: Winbond Тайваньский производитель Macronix тоже утверждает, что продолжающийся рост выпуска серверов для ИИ-нагрузок создаёт структурную напряжённость на рынке NOR, которую будет сложно преодолеть в краткосрочной перспективе. Уход крупных производителей NAND-памяти с рынков SLC NAND и MLC NAND ещё больше подстегнул дефицит и позволил Winbond и Macronix выступать на рынке в качестве основных поставщиков. Цены Macronix на MLC eMMC недавно выросли вдвое по сравнению с декабрём 2025 года. Несмотря на авансовые платежи, внесённые ранее в этом году, клиентам не обеспечили поставки до китайского Нового года, что сделало эту продукцию крайне дефицитной на нишевых рынках, пишет DigiTimes. Доля в выручке Macronix от памяти NAND (включая eMMC) выросла до 21 %, более чем вдвое превысив уровень прошлого года. Контрактные цены Winbond на память SLC NAND во II квартале 2026 года, как ожидается, резко вырастут по сравнению с аналогичным периодом 2025 года — до 400–500 %. Цены Winbond на SLC NAND в I квартале выросли больше всего в её портфолио, превысив рост цен на DDR4. Компания планирует расширение своих мощностей по производству памяти. В частности, будут запущены производственные линии по выпуску DRAM на заводе в Гаосюне (Gāoxióng). Сообщается, что мощность завода компании в Тайчжуне (Táizhōng) составляет примерно 58 тыс. пластин в месяц, включая приблизительно 25 тыс. пластин для NOR, 15 тыс. пластин для NAND и 10 тыс. пластин для DRAM. Ожидается значительное увеличение общего объёма производства до примерно 50 тыс. пластин памяти NOR и SLC NAND с более высокой рентабельностью. Согласно данным Winbond, на SLC NAND, производимую по 46-нм и 32-нм техпроцессам, приходится около 15–25 % выручки. Её доля в выручке компании будет расти по мере роста цен, что приведет к сокращению мощностей, выделенных на производство DRAM по устаревшим техпроцессам. Цены на флеш-память, изготовленную по традиционным технологиям, стремительно растут, а спрос на NOR-память большой ёмкости увеличился в несколько раз. По данным источников DigiTimes, Winbond, увеличившая объёмы поставок, недавно завершила согласование цен по контрактам на I квартал 2026 года. Ожидается, что рост цен на DRAM, начавшийся в IV квартале 2025 года, продолжится и во II квартале 2026 года, что ознаменует собой третий подряд квартал роста и фактически удвоение контрактных цен в годовом исчислении. Также сообщается, что новые производственные мощности Winbond, запланированные к вводу в эксплуатацию в 2027 году, уже полностью забронированы. Глава Winbond сообщил о резко увеличившемся количестве запросов от клиентов, что создало дефицит предложения и затрудняет удовлетворение всех их потребностей. Помимо прямых клиентов первого уровня, владельцы брендов второго уровня и операторы третьего уровня всё чаще обходят посредников и ведут переговоры напрямую с Winbond, что отражает высокий рыночный спрос, отметил DigiTimes.

11.12.2024 [23:47], Владимир Мироненко

BadRAM: для обхода защиты виртуальных машин в процессорах AMD EPYC достаточно оборудования стоимостью всего $10

amd

cpu

ddr4

ddr5

dram

epyc

hardware

виртуализация

информационная безопасность

уязвимость

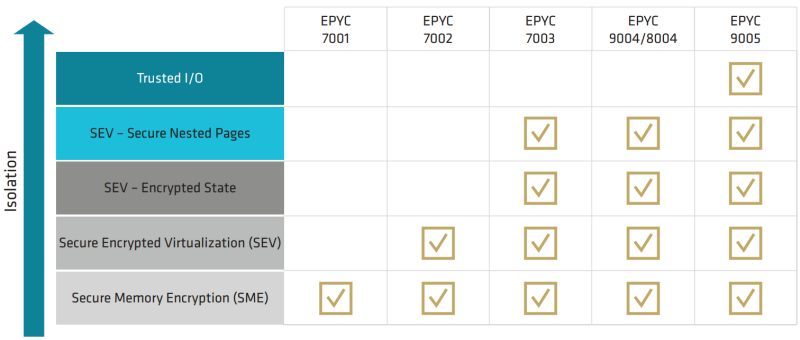

шифрование

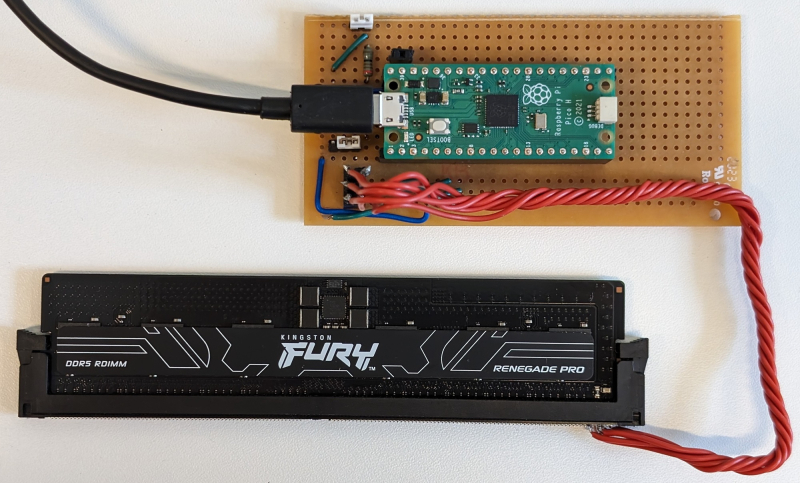

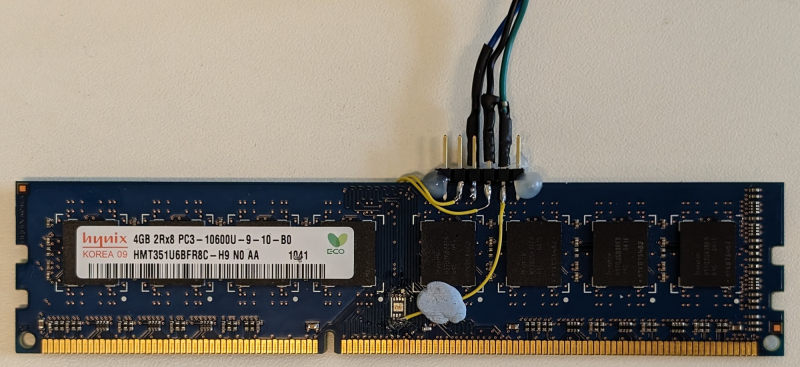

Исследователи Лёвенского католического университета (Бельгия), Любекского университета (Германия) и Бирмингемского университета (Великобритания) обнаружили, что система защиты виртуальных машин от атак с использованием вредоносного гипервизора AMD SEV-SNP (Secure Nested Paging), не так безопасна, как утверждает разработчик, пишет The Register. Технологии Secure Encrypted Virtualization (SEV) предоставляют доверенную среду исполнения (TEE), призванную обеспечить защиту виртуальных машин от незаконных попыток вмешательства со стороны тех, кто имеет доступ к оборудованию ЦОД. Механизм SEV-SNP реализован в процессорах AMD EPYC, начиная с 7003 (Milan). Аналогичные механизмы есть и у конкурентов: Intel Software Guard Extensions (SGX) и Trusted Domain Extensions (TDX), а также Arm Confidential Compute Architecture (CCA). Все эти технологии отвечают за шифрование памяти и изоляцию ресурсов. Исследователи разработали способ обхода SEV-SNP, который они назвали BadRAM (CVE-2024-21944 и AMD-SB-3015). Для атаки требуется оборудование стоимостью около $10, включая Raspberry Pi Pico, разъём DDR и батарею на 9 В. Атака BadRAM требует наличие физического доступа к оборудованию. Она основана на манипуляциях с чипом SPD (Serial Presence Detect), который передаёт данные о модуле DDR4/DDR5 во время загрузки системы. Манипулируя SPD, злоумышленники создают адреса-фантомы для физической памяти, благодаря которым можно незаметно получить доступ к данным в виртуальной машине. «Мы удваиваем видимый в системе объём DIMM, чтобы обмануть контроллер памяти CPU и заставить его использовать дополнительные «фантомные» биты адресации, — объясняют авторы исследования. — Два разных физических адреса теперь ссылаются на одно и то же местоположение DRAM». С помощью таких фантомов злоумышленники могут обойти защиту памяти, раскрывая конфиденциальные данные или вызывя сбои. BadRAM позволяет подделать критически важные отчёты удалённой аттестации и вставлять необнаруживаемые бэкдоры в любую виртуальную машину, защищённую SEV-SNP. Атака может быть реализована и без физического доступа к оборудованию, поскольку некоторые поставщики DRAM оставляют чип SPD разблокированным, что противоречит спецификациям JEDEC. Авторы исследования обнаружили по крайней мере два DDR4-модуля Corsair без должной защиты SPD. Память DDR3 тоже может быть взломана путём замены чипа SPD. «BadRAM полностью подрывает доверие к технологии защищённой зашифрованной виртуализации AMD (SEV-SNP), которая широко используется крупными поставщиками облачных услуг, включая Amazon AWS, Google Cloud и Microsoft Azure», — сообщил The Register Джо Ван Балк (Jo Van Bulck), профессор лаборатории DistriNet на кафедре компьютерных наук KU Leuven. Исследователи отметили, что решения SGX и TDX Intel не имеют такой уязвимости, поскольку в них реализованы контрмеры против создания псевдонимов (alias) памяти. Arm CCA, судя по спецификации, тоже не имеет проблем, но для проверки этого у исследователей не было коммерческих чипов. Полный доклад об атаке исследователи планируют представить в мае 2025 года на конференции IEEE Symposium on Security and Privacy. Исследователи уведомили AMD о найденных проблемах в феврале 2024 года. «AMD рекомендует использовать модули памяти, которые блокируют SPD, а также следовать передовым практикам в области физической безопасности систем. AMD также выпустила обновления прошивок защиты от уязвимости», — сообщили в AMD ресурсу The Register в ответ на просьбу прокомментировать публикацию исследователей. |

|