Материалы по тегу: уязвимость

|

13.06.2024 [15:18], Андрей Крупин

Система MaxPatrol VM дополнилась средствами поиска уязвимостей в Docker-контейнерах и анализа защищённости веб-приложенийКомпания Positive Technologies выпустила новую версию системы управления уязвимостями MaxPatrol VM 2.5. MaxPatrol VM позволяет автоматизировать процессы управления уязвимостями в инфраструктуре организации и контролировать защищённость IT-активов. В основу решения положена технология управления активами Security Asset Management (SAM). С её помощью программный комплекс собирает данные в активном и пассивном режимах, идентифицирует активы по множеству параметров и на их основе строит актуальную модель IT-инфраструктуры. Таким образом MaxPatrol VM показывает ИБ-специалисту как выглядит защищаемая IT-среда. Опираясь на это, он сможет выстроить и автоматизировать процесс управления уязвимостями, оценивая значимость компонентов сети для бизнес-процессов во всех системах компании и учитывая изменения инфраструктуры.

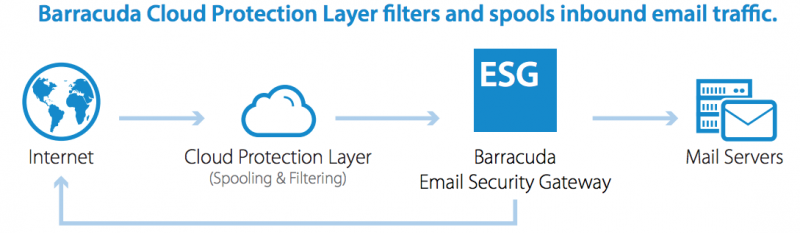

Интерактивный дашборд MaxPatrol VM В обновлённом программном комплексе MaxPatrol VM 2.5 реализованы средства поиска уязвимостей в Docker-контейнерах и анализа защищённости веб-приложений. Информация об уязвимостях доставляется в течение 12 часов. Кроме того, в новой версии продукта как минимум в пять раз выросла скорость сканирования инфраструктуры за счёт увеличения максимально возможного количества одновременно сканируемых узлов — с 4 до 20. Также появилась возможность добавления собственных требований безопасности в модуль Host Compliance Control (HCC). «Поиск уязвимостей в Docker-контейнерах и анализ защищённости веб-приложений — одни из самых ожидаемых функций MaxPatrol VM. Традиционные средства защиты могут найти уязвимость в приложении, но при этом не обнаружить ничего подозрительного в том же приложении, которое запускается в контейнере Docker. Теперь MaxPatrol VM находит ещё больше уязвимостей как на периметре, так и в ключевых системах внутри сети», — говорится в сообщении разработчика.

11.06.2023 [15:27], Владимир Мироненко

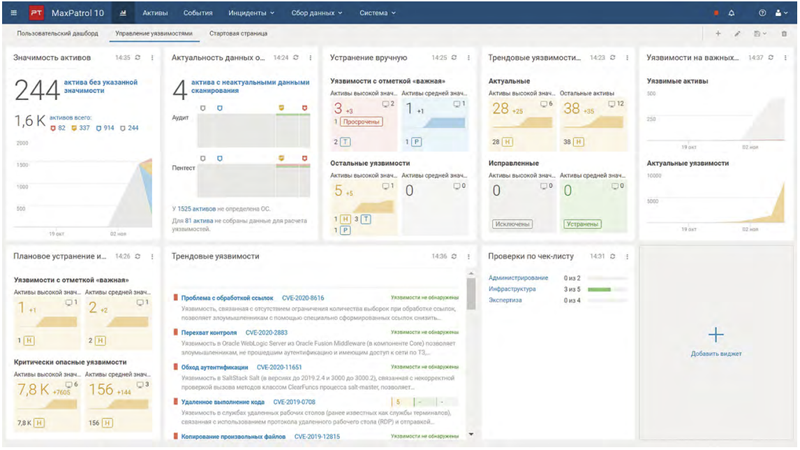

Barracuda порекомендовала клиентам выкинуть заражённые почтовые шлюзы ESG — патчи уже не смогут им помочьПоставщик ИБ-решений Barracuda Networks заявил, что клиентам необходимо немедленно заменить затронутые эксплойтом шлюзы Email Security Gateway (ESG), даже если те установили все доступные патчи. При этом компания пообещала оказывать клиентам, в числе которых Samsung, Delta Airlines, Mitsubishi и Kraft Heinz, необходимую помощь в замене ESG. Шлюзы ESG предназначены для защиты входящего и исходящего трафика электронной почты. Они доступны как в виде физических серверов, так и в виде программных комплексов, в том числе в AWS и Microsoft Azure. Уязвимость в ESG была обнаружена в мае этого года. 18 мая компания заявила о том, что обратилась за помощью к Mandiant, специализирующейся на сложных кибератаках, после того как был обнаружен аномальный трафик, направлявшийся с устройств ESG. 19 мая в устройствах была выявлена критическая уязвимость нулевого дня CVE-2023-2868, позволявшая хакерам удалённо выполнять произвольный код на шлюзах ESG. Уязвимость затрагивает версии ПО ESG с 5.1.3.001 по 9.2.0.006, позволяя злоумышленнику добиться удалённого выполнения кода (RCE) с повышенными привилегиями. Расследование Mandiant и Barracuda показало, что уязвимость активно используется хакерами с октября 2022 года. Было установлено, что уязвимость использовалась для получения несанкционированного доступа к множеству шлюзов ESG, на которых сначала размещались бэкдоры Saltwater и Seaspy, а затем модуль Seaside, отслеживающий входящий трафик и устанавливающий оболочку для выполнения команд на удалённом сервере. Всё вместе это даёт возможность хакеру сохранять доступ к серверу или шлюзу даже после устранения уязвимости основного ПО с помощью патча. 20–21 мая компания выпустила патчи против уязвимости, однако это не дало результата, поскольку злоумышленники оставили вредоносное ПО на затронутых системах, которое продолжало действовать. «Если вы не заменили своё устройство после получения уведомления в пользовательском интерфейсе, обратитесь в службу поддержки сейчас, — сообщила компания клиентам. — Рекомендация Barracuda по исправлению в настоящее время заключается в полной замене затронутых ESG». По словам Rapid7, решение о полной замене «подразумевает, что вредоносное ПО, установленное злоумышленниками, каким-то образом достигает устойчивости на достаточно низком уровне, так что даже очистка устройства не уничтожит доступ к нему злоумышленника». К Сети может быть подключено до 11 тыс. устройств ESG — Rapid7 выявила значительные объёмы вредоносной активности в те же сроки, о которых сообщила Barracuda. В дополнение к прекращению использования и замене уязвимых устройств ESG компания Barracuda рекомендовала клиентам немедленно обновить учётные данные любых устройств или служб, подключавшихся к ESG. Также было предложено провести проверку сетевых журналов, которая может помочь выявить любое потенциальное вторжение. |

|