Материалы по тегу: почта

|

05.02.2025 [09:10], Руслан Авдеев

Великобритания не может определить объём компенсаций за сбои в ПО Horizon, из-за которых неправомерно осудили сотни людейНациональное контрольно-ревизионное управление Великобритании (NAO) объявило, что Департамент предпринимательства и торговли (DBT) располагает недостаточным объёмом данных, чтобы оценить расходы на компенсацию ущерба гражданам, вовлечённым в скандал со сбойным ПО Horizon, из-за которого пострадали сотрудники Королевской почты, сообщает Computer Weekly. Из-за неверных расчётов ПО Horizon с 1999 года были несправедливо обвинены в махинациях сотни, если не тысячи сотрудников почтовых отделений, а некоторые из них получили не только штрафы, но и реальные тюремные сроки. Пострадавших обвиняли в недостачах и фальсификации бухгалтерской отчётности, на самом деле вызванных ошибками в ПО, предоставленном Fujitsu. Около 900 человек привлекли к ответственности (ранее сообщалось о более 700), а тысячи вынуждены были оплачивать несуществующие недостачи из своего кармана. В прошлом году после официального оправдания почти тысячи бывших руководителей и сотрудников почтовых отделений, ошибочно привлечённых к ответственности, была запущена программы компенсации ущерба Horizon Shortfalls Scheme (HSS). Однако в NAO считают, что выделенные правительством страны средства для покрытия расходов на HSS (£672 млн) и на программу возмещения ущерба осуждённым (£699 млн) не соответствуют реальным расходам. Более того, по данным NAO, расходы департамента уже превысили допустимый годовой лимит на £208 млн именно из-за подготовки к компенсациям. В NAO заявили, что Почта лишь недавно начала рассылку информации потенциальным жертвам скандала и пока не удалось получить достаточных свидетельств, касающихся вероятного объёма компенсаций, поскольку даже «небольшие и разумные изменения» в предположениях о количестве заявок и размере выплат могут привести к весьма существенному изменению суммы выделенных из бюджета средств. Тем не менее, утверждается, что власти по-прежнему полны решимости обеспечить всем пострадавшим финансовую компенсацию. Система Horizon оказалась центре внимания в 2018 году, когда группа из 555 бывших сотрудников почтовых отделений выступила с иском против Почты Великобритании, чтобы доказать, что именно ошибки в ПО вызвали несоответствия в бухгалтерской отчётности — предполагается, что это крупнейшая судебная ошибка в истории Великобритании, буквально сломавшая жизнь тысячам человек. При этом Fujitsu заявляет, что десятилетиями сообщала о проблемах, которые просто игнорировались ответственными лицами. Почта же утверждает, что ничего не знала об ошибках и вообще зависела в техническом плане от японской компании. Правительству предстоят и расходы, связанные с некорректной работой системы Capture, работавшей до Horizon в 1990-х годах. Выяснилось, что она тоже была причиной недостач, так что теперь Комиссия по пересмотру уголовных дел (Criminal Cases Review Commission) изучает обвинительные приговоры, связанные с этим ПО. Для пострадавших DBT готовит схему компенсаций, аналогичную той, что предусмотрена для жертв Horizon.

20.12.2024 [16:10], Руслан Авдеев

Fujitsu заявила, что неоднократно предупреждала Почту Великобритании о проблемах с ПО Horizon, сломавших жизнь сотням людейВ ходе расследования Horizon Inquiry, посвящённого скандалу с британской почтовой службой, вскрылись неприглядные факты. Ошибки в ПО Horizon, из-за которых многих сотрудников несправедливо обвинили в мошенничестве, перекладываются почтой и разработчиком ПО, компанией Fujitsu, друг на друга, сообщает The Register. Fujitsu заявляет, что сообщала об ошибках в ПО, которые игнорировались ответственными лицами. Почта же утверждает, что ничего не знала и вообще зависела от японской компании. В своё время ПО Horizon стало причиной множества бухгалтерских сбоев, в результате которых сотрудники британской почтовой службы подверглись преследованию, в том числе уголовному. По словам юристов Fujitsu, поставщик IT-платформы Horizon не несёт ответственности за десятки сломанных жизней. Компания якобы в течение 25 лет сообщала почте о багах, ошибках и дефектах ПО и их влиянии на бухгалтерию государственной организации. Расследование началось в 2021 году и продолжается до сих пор. Horizon представляет собой систему электронных терминалов продаж (EPOS) и финансового учёта, использующуюся Почтовой службой Великобритании. Она внедрялась компанией ICL, которую позже приобрела Fujitsu. С 1999 по 2015 гг. 736 управляющих почтовыми отделениями были неправомерно обвинены в мошенничестве — на деле причиной неточностей в бухгалтерии были ошибки ПО. В результате многие бывшие сотрудники почты стали банкротами, другие попали в тюрьму, а некоторые свели счёты с жизнью. Хотя многие обвинения сняли в судах, 60 человек по разным причинам не дожили до оправдания. Юридический представитель почты отрицает, что руководство знало о проблемах, а адвокат бывшей главы структуры Паулы Веннеллс (Paula Vennells) отрицает, что та знала о проблемах с Horizon. Представитель Fujitsu заявил, что компания установила как минимум 70 причастных, в отношении которых есть свидетельства того, что они всё время знали о проблеме. В том числе речь идёт о членах совета директоров Почтовой службы Великобритании, её топ-менеджерах и сотрудниках службы безопасности, а также командах, участвовавших в расследовании инцидентов. Утверждается, что почта пыталась замять и скрыть свою ответственность за скандал и несправедливо пытается обвинить во всём Fujitsu и другие «третьи стороны». В числе прочего почта пыталась выдать себя за «подчинённого партнёра» Fujitsu, находящегося от той в «технически зависимом» состоянии, но расследованием заявления не подтверждаются. Представитель Почтовой службы, в свою очередь, заявил, что та сожалеет о том, что положилась на японскую компанию, понадеявшись на надёжность Horizon. В результате ложное предположение об отсутствии ошибок якобы помешало вовремя принять меры — сыграло роль и желание защитить бренд и экономические интересы компании, а иерархия в организации не давала низовым сотрудникам дать делу об ошибках ход. Кроме того, руководящие должности занимали недостаточно компетентные люди, что привело к ряду управленческих ошибок. Обмена ключевой информации о Horizon в рамках почтовой структуры не происходило ни «вертикально», ни «горизонтально». Адвокат Саманта Лик (Samantha Leek), защищающая интересы непосредственно бывшей главы Почтовой службы Великобритании Веннелс, заявила, что бывшие коллеги подзащитной из числа топ-менеджеров не передали важную информацию о Horizon ни совету директоров, ни генеральному директору. Утверждается, что бывшая глава почты «опустошена» фактом того, что с ней не поделились сведениями и не имеет желания «показывать пальцами» на других или спекулировать, почему информацию не передали. Это не единственный случай в Великобритании, когда ПО проверенных компаний становится причиной катастрофических событий. В своё время ERP-система Oracle фактически довела до банкротства муниципалитет Бирмингема (крупнейший в Европе) — история не закончена до сих пор, а расходы превысили сотню миллионов фунтов.

11.06.2023 [15:27], Владимир Мироненко

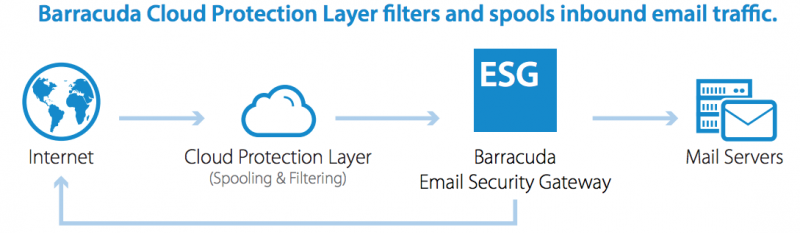

Barracuda порекомендовала клиентам выкинуть заражённые почтовые шлюзы ESG — патчи уже не смогут им помочьПоставщик ИБ-решений Barracuda Networks заявил, что клиентам необходимо немедленно заменить затронутые эксплойтом шлюзы Email Security Gateway (ESG), даже если те установили все доступные патчи. При этом компания пообещала оказывать клиентам, в числе которых Samsung, Delta Airlines, Mitsubishi и Kraft Heinz, необходимую помощь в замене ESG. Шлюзы ESG предназначены для защиты входящего и исходящего трафика электронной почты. Они доступны как в виде физических серверов, так и в виде программных комплексов, в том числе в AWS и Microsoft Azure. Уязвимость в ESG была обнаружена в мае этого года. 18 мая компания заявила о том, что обратилась за помощью к Mandiant, специализирующейся на сложных кибератаках, после того как был обнаружен аномальный трафик, направлявшийся с устройств ESG. 19 мая в устройствах была выявлена критическая уязвимость нулевого дня CVE-2023-2868, позволявшая хакерам удалённо выполнять произвольный код на шлюзах ESG. Уязвимость затрагивает версии ПО ESG с 5.1.3.001 по 9.2.0.006, позволяя злоумышленнику добиться удалённого выполнения кода (RCE) с повышенными привилегиями. Расследование Mandiant и Barracuda показало, что уязвимость активно используется хакерами с октября 2022 года. Было установлено, что уязвимость использовалась для получения несанкционированного доступа к множеству шлюзов ESG, на которых сначала размещались бэкдоры Saltwater и Seaspy, а затем модуль Seaside, отслеживающий входящий трафик и устанавливающий оболочку для выполнения команд на удалённом сервере. Всё вместе это даёт возможность хакеру сохранять доступ к серверу или шлюзу даже после устранения уязвимости основного ПО с помощью патча. 20–21 мая компания выпустила патчи против уязвимости, однако это не дало результата, поскольку злоумышленники оставили вредоносное ПО на затронутых системах, которое продолжало действовать. «Если вы не заменили своё устройство после получения уведомления в пользовательском интерфейсе, обратитесь в службу поддержки сейчас, — сообщила компания клиентам. — Рекомендация Barracuda по исправлению в настоящее время заключается в полной замене затронутых ESG». По словам Rapid7, решение о полной замене «подразумевает, что вредоносное ПО, установленное злоумышленниками, каким-то образом достигает устойчивости на достаточно низком уровне, так что даже очистка устройства не уничтожит доступ к нему злоумышленника». К Сети может быть подключено до 11 тыс. устройств ESG — Rapid7 выявила значительные объёмы вредоносной активности в те же сроки, о которых сообщила Barracuda. В дополнение к прекращению использования и замене уязвимых устройств ESG компания Barracuda рекомендовала клиентам немедленно обновить учётные данные любых устройств или служб, подключавшихся к ESG. Также было предложено провести проверку сетевых журналов, которая может помочь выявить любое потенциальное вторжение.

15.02.2022 [01:33], Владимир Мироненко

Из-за неисправной IT-системы Horizon были неправомерно осуждены более 700 человек, а некоторые даже получили тюремные срокиВ понедельник, 14 февраля в Лондоне началось публичное расследование по поводу неправомерных приговоров сотням британских почтовых служащих, которые были несправедливо осуждены за кражу, мошенничество или искажение отчётности, хотя истинной причиной оказалась ошибка в IT-системе Horizon, построенной Fujitsu. В период с 2000 по 2014 год пострадало более 700 сотрудников, причём некоторые даже получили тюремные сроки. Система Horizon разворачивалась в местных отделениях почты с 1999 года. Почтовая служба Великобритании в течение многих лет утверждала, что данные Horizon были надёжными, обвиняя менеджеров филиалов в нечестности, когда система ошибочно отражала недостачу. В апреле прошлого года Апелляционный суд отменил неправомерные приговоры 39 сотрудникам. Однако, как оказалось, это лишь верхушка айсберга. Пострадавших из-за неисправности компьютерной системы гораздо больше.

Изображение: www.royalmail.com Более того, в ходе расследования выяснилось, что государственная почтовая служба знала о ненадёжности Horizon, однако данные из системы всё равно использовались для обвинения почтмейстеров в составлении ложных отчётов и краже денежных средств. По предварительным оценкам, 706 судебных преследований могли быть основаны на данных неисправной компьютерной системы. К настоящему времени приговоры по уголовным делам 72 почтмейстеров были отменены, а другие апелляции находятся на рассмотрении суда. В декабре Министерство по делам бизнеса, энергетики и промышленной стратегии Великобритании выделило почтовой службе £1,013 млрд на покрытие расходов, связанных со скандалом. Министерство выплатит компенсацию тем, чьи уголовные судимости были отменены, а также 2500 почтмейстерам, которые не были привлечены к уголовной ответственности, но которых обязали вернуть деньги почтовой службе в связи с тем, что на счетах возглавляемых ими отделений была выявлена недостача. |

|