Объекты критической информационной инфраструктуры (КИИ) подлежат особой защите согласно требованиям законодательства, которым предписывается после включения в реестр объектов КИИ перенос критически важных систем в изолированные (закрытые) контуры, отделённые от интернета. Однако без доступа к внешним ресурсам — государственным порталам, системам отчётности, информационным сервисам — работа современного предприятия невозможна. Поэтому требуется найти технологический баланс, обеспечивающий и соответствие требованиям безопасности, и необходимую для работы компании функциональность систем.

В решении этой задачи помогут современные отечественные средства виртуализации, позволяющие создать изолированный контур и обеспечить безопасное подключение к нему. Эти средства должны быть сертифицированы ФСТЭК на соответствие актуальным требованиям безопасности.

Рассмотрим задачу и способ её решения на примере одного из самых чувствительных типов объектов КИИ — аэропортов, где нарушение работы ИТ-систем грозит особенно серьёзными последствиями.

Изоляция vs функциональность

Как и любой другой объект КИИ, аэропорт должен соответствовать строгим требованиям регуляторов по информационной безопасности. Можно просто полностью перенести все системы в закрытый, изолированный, контур, но тогда без доступа к внешним системам не смогут нормально функционировать службы предприятия:

- финансовая служба не сможет отправить обязательную отчётность в налоговую через личный кабинет;

- отдел закупок не сможет разместить заказ на портале госзакупок;

- станут недоступны критические обновления для ИТ-систем;

- также под вопросом будет участие в видеоконференциях с внешними партнёрами.

Конечно, можно просто «пробить дыру» в защитном периметре для выхода в Сеть, но это ставит под угрозу всю инфраструктуру. Поэтому для обеспечения необходимой функциональности предприятия требуются специализированные решения, позволяющие обеспечить безопасную связь изолированного контура с внешними системами без нарушения защиты.

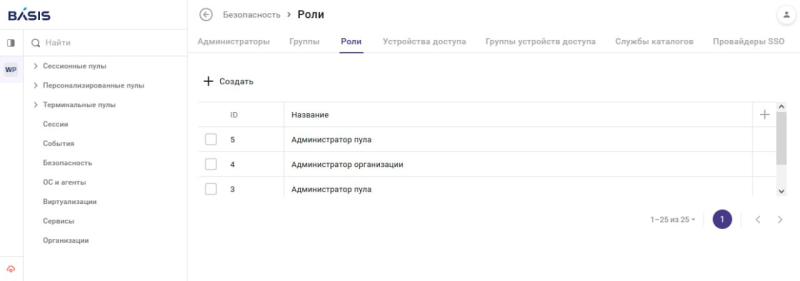

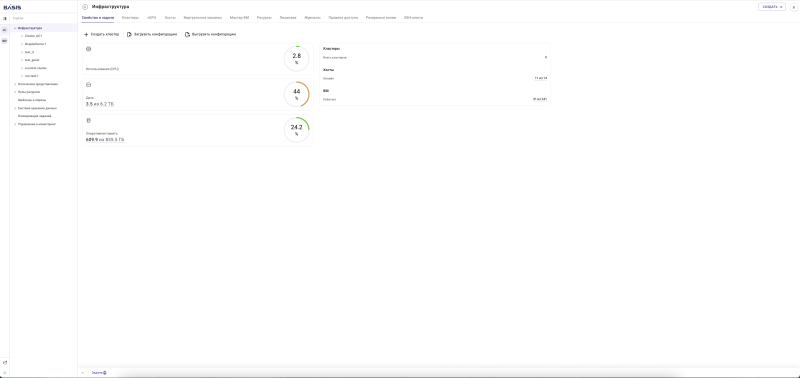

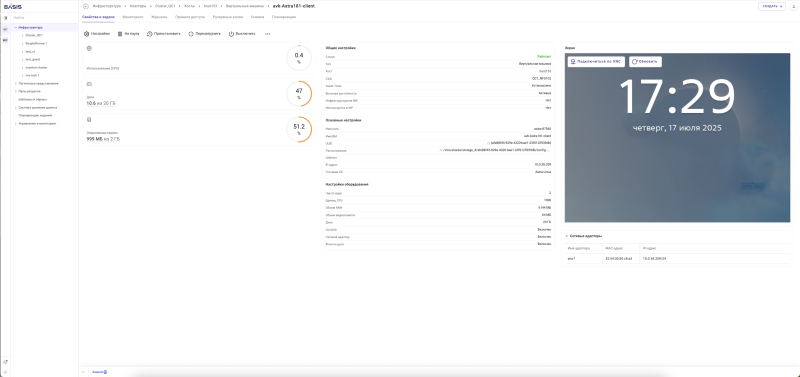

Источник изображений: «Базис» Интерфейс системы управления средой виртуализации Basis Dynamix Standard

Виртуальные рабочие столы: мост между изоляцией и функциональностью

Современные средства виртуализации обеспечивают возможность создать изолированные программные среды, которые могут безопасно взаимодействовать с внешними ресурсами без создания рисков для критической инфраструктуры. Например, решение вендора «Базис», лидера российского рынка виртуализации, предлагает создание виртуальных рабочих столов (VDI) в качестве безопасного «моста» между закрытым контуром и внешним миром

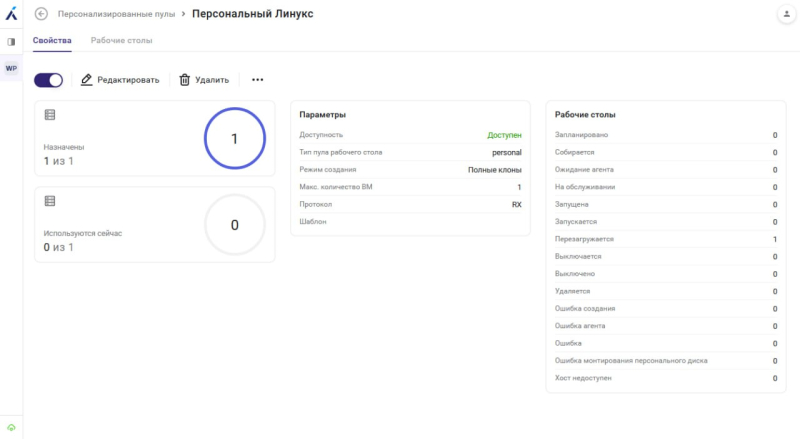

Система управления виртуальными рабочими столами Basis Workplace

Она отвечает за:

- централизованное управление виртуальными рабочими столами;

- гибкое разграничение доступа на основе ролей;

- мониторинг активности пользователей;

- безопасное подключение из закрытого контура.

Платформа виртуализации Basis Dynamix Standard

Она отвечает за создание защищённой изолированной среды и включает:

- центр управления виртуальной инфраструктурой, позволяющий администрировать виртуальные машины и сети;

- модуль безопасности Virtual Security, обеспечивающий аутентификацию и защиту данных;

- гипервизор vCore, создающий изолированные виртуальные машины для запуска операционных систем.

Как это работает: архитектура безопасности

Архитектура решения основана на создании демилитаризованной зоны (ДМЗ) между закрытым контуром и интернетом. В ДМЗ размещается диспетчер подключений (брокер), служащий контролируемой точкой доступа к виртуальным рабочим столам, которые находятся в закрытом контуре за пределами ДМЗ, что обеспечивает дополнительный слой безопасности.

Из закрытого контура запускается клиентское приложение Basis Workplace, которое устанавливает соединение с диспетчером подключений в ДМЗ, защищённым межсетевыми экранами и обеспечивающим доступ к виртуальным рабочим столам. Благодаря этому виртуальные рабочие столы из закрытого контура имеют контролируемый доступ в интернет через отдельный защищённый канал.

Важная особенность архитектуры — применение различных политик безопасности в зависимости от источника подключения. При подключении из защищённого периметра пользователям разрешается использовать буфер обмена, периферийные устройства и USB-накопители. При подключении из внешней сети (например, из домашнего офиса) всё это блокируются для предотвращения утечки данных.

Такая многослойная архитектура создает надёжный барьер между критическими системами и внешним миром. Даже если виртуальный рабочий стол будет скомпрометирован, злоумышленники не получат доступа к системам в закрытом контуре, а хранение данных на конечных устройствах пользователей исключено.

Что получают пользователи?

Виртуальные рабочие столы предоставляют сотрудникам широкие возможности для работы в интернете, но с соблюдением корпоративных политик безопасности.

Контроль доступа к веб-ресурсам осуществляется либо на уровне гостевой операционной системы виртуального рабочего стола, либо на уровне шлюзов доступа или прокси-серверов. Это позволяет предоставлять сотрудникам доступ только к необходимым для работы ресурсам и блокировать все потенциально опасные или нежелательные сайты и сервисы.

В зависимости от своей роли и должностных обязанностей сотрудники получают только необходимый для работы набор инструментов и доступов, например:

- финансовому отделу предоставляется доступ к порталам налоговой службы и банковским системам;

- специалистам по закупкам — к порталами госзакупок и сайтами поставщиков;

- ИТ-персоналу — доступ к загрузке обновлений и технической документации;

- руководители имеют возможность общаться в рамках видеоконференций с внешними партнёрами.

При этом все действия выполняются в изолированной виртуальной среде, физически отделённой от критической инфраструктуры. Скачивание файлов, просмотр веб-страниц, любые потенциально рискованные действия никак не отражаются напрямую на системах в закрытом контуре.

Что немаловажно, пользователи, как и раньше, работают с привычными веб-браузерами и другими интернет-приложениями без каких-либо ограничений функциональности. Виртуальный рабочий стол выглядит и функционирует как обычный компьютер с полным набором программ для работы.

Работа с электронной подписью и USB-устройствами

Предположим, финансисту необходимо подписать платёжное поручение в интернет-банке с помощью токена электронной подписи. Задача усложняется тем, что компьютер находится в закрытом контуре, а для подписи требуется доступ в интернет.

Решение «Базис» устраняет эту проблему с помощью технологии проброса USB-устройств. Сотрудник подключает токен или смарт-карту к устройству доступа (например, ПК) с установленным клиентом Basis Workplace. Устройство доступа может находиться как в защищённом периметре, так и во внешней сети — в зависимости от этого применяются различные политики безопасности. Basis Workplace автоматически делает подключённое устройство доступным на виртуальном рабочем столе, при этом поддерживаются:

- токены Рутокен и JaCarta для работы с электронной подписью;

- смарт-карты ESMART Token ГОСТ для защищённой аутентификации;

- устройства для работы с КриптоПро и другими системами шифрования.

Благодаря этому сотрудники могут полноценно работать с системами, требующими строгой аутентификации — будь то государственные порталы, системы отчётности или электронный документооборот — прямо из безопасной среды виртуального рабочего стола.

Бесшовный доступ к локальным ресурсам

В случае, если важные документы хранятся на рабочей станции в закрытом контуре, к которой подключены принтеры и другие периферийные устройства, использовать их можно с помощью Basis Workplace, предлагающим два варианта:

- Проброс ресурсов через устройство доступа. Периферийные устройства (принтеры, сканеры, USB-накопители) подключаются к устройству доступа, на котором запущен клиент Basis Workplace, а доступ к ним пробрасывается в виртуальный рабочий стол.

- Подключение к физическому ПК через агент. Через устройство доступа можно подключаться к физическому компьютеру в офисе, на котором установлен агент Basis Workplace. Это обеспечивает доступ к файлам, приложениям и ресурсам офисного компьютера из любого места.

Кроссплатформенность

Решение «Базис» поддерживает разнообразные операционные системы — как на стороне клиентских устройств (Windows, Альт, Astra Linux, РЕД ОС), так и на виртуальных рабочих столах. Это позволяет внедрить его в любую существующую ИТ-инфраструктуру предприятия без необходимости глобальных изменений.

Преимущества для службы информационной безопасности

Предлагаемое «Базисом» решение не только облегчает работу конечных пользователей, но и имеет существенные преимущества для ИБ-специалистов.

Прежде всего, архитектура с виртуальными рабочими столами создает эффективный барьер между закрытым контуром и интернетом. Даже если устройство доступа будет скомпрометировано, злоумышленники не получат доступ к критическим системам в закрытом контуре. Это принципиально другой уровень защиты по сравнению с традиционными решениями на основе межсетевых экранов и прокси-серверов.

Особое внимание уделяется аудиту и мониторингу. Система ведёт подробные журналы действий пользователей, что позволяет отслеживать, кто, когда и к каким ресурсам получал доступ. Эта информация будет важным подспорьем при расследовании инцидентов и составлении отчётов для регуляторов. При обнаружении подозрительной активности можно будет оперативно отреагировать, вплоть до прекращения сессии пользователя.

Также важно то, что Basis Workplace и Basis Dynamix Standard полностью соответствуют требованиям российского законодательства о защите КИИ. Решение «Базиса» обеспечивает надёжную защиту от несанкционированного доступа к значимым объектам, изоляцию сегментов информационной инфраструктуры и контроль действий всех участников. Это значительно упрощает процесс прохождения регуляторных проверок и снижает риски санкций за несоблюдение требований законодательства.

Как происходит внедрение

В «Базисе» разработана прозрачная и эффективная методология внедрения платформы виртуализации, учитывающая специфику объектов КИИ и возможные индивидуальные требования заказчиков.

Вначале проводится подробный анализ потребностей, изучается существующая инфраструктура заказчика, проводятся интервью с ключевыми сотрудниками и определяются сценарии использования системы. В итоге формируется список требований к решению, учитывающий как технические аспекты, так и особенности бизнес-процессов предприятия.

На этапе проектирования архитектуры интегратор разрабатывает схему решения с учётом всех выявленных особенностей и ограничений инфраструктуры заказчика. Компания также готова рассмотреть и нестандартные требования. Например, можно, в случае необходимости, интегрировать решение с устаревшими, но критически важными системами мониторинга, использующими проприетарные протоколы — такие задачи нередко возникают на промышленных предприятиях. Для этого инженеры разрабатывают специальные «коннекторы», которые позволяют включить эти системы в общий контур безопасности.

После утверждения архитектуры вендор разворачивает тестовый стенд — демонстрационную среду, на которой заказчик может оценить работу решения «Базиса» в приближенных к реальным условиях. Это позволяет на ранней стадии выявить возможные проблемы и скорректировать подход к внедрению.

Все рутинные операции максимально автоматизированы для ускорения процесса внедрения. От заказчика требуется лишь корректно заполнить «техландшафт» — документ с описанием целевой инфраструктуры. На его основе формируется конфигурация системы, подготавливаются серверы, настраиваются операционные системы и проверяется готовность инфраструктуры.

Этап настройки и интеграции включает адаптацию решения к существующей инфраструктуре, настройку компонентов системы и их интеграцию с действующими информационными системами предприятия. Влияние на текущие бизнес-процессы сведено к минимуму — внедрение происходит поэтапно и не нарушает работу критически важных служб.

Перед запуском в эксплуатацию проводится комплексное тестирование и аудит безопасности всех компонентов решения. Вендор проверяет функциональность, а интегратор — соответствие требованиям регуляторов. При необходимости выполняется дополнительная настройка средств защиты.

После завершения тестирования проводится демонстрация работающего решения. «Базис» собирает обратную связь и при необходимости вносит финальные корректировки.

Заключительный этап — запуск решения в промышленную эксплуатацию. В зависимости от требований заказчика вендор может как обеспечить полную передачу компетенций внутренней ИТ-службе, так и взять на себя сопровождение системы в режиме 24/7.

Универсальное решение для всех объектов КИИ

Хотя в статье рассмотрено использование платформы виртуализации «Базис» на примере аэропорта, решение может использоваться для любых объектов критической информационной инфраструктуры:

- энергетика — электростанции, подстанции, диспетчерские центры;

- транспорт — железнодорожные узлы, морские порты, системы управления транспортом;

- финансы — банки, процессинговые центры, биржевые системы

- промышленность — оборонные предприятия, химические производства, металлургия;

- здравоохранение — больницы, диагностические центры, системы медицинских данных.

Решение вендора демонстрирует свою эффективность везде, где требуется сочетание высокой безопасности с доступом к внешним ресурсам.

Например, банк ВТБ ещё в прошлом году мигрировал с платформы Citrix на Basis Workplace, переведя на новое решение большую часть своих сотрудников. Также успешно реализованы аналогичные проекты по замещению зарубежных VDI-решений и в других крупных российских организациях, в том числе на объектах КИИ.

«Базис» — российский лидер в области виртуализации

Компания «Базис» является ведущим игроком российского рынка виртуализации. Её продукты:

- разработаны в России и полностью соответствуют требованиям импортозамещения;

- сертифицированы и соответствуют стандартам ГОСТЕХ;

- успешно используются в более чем 120 ИС и ГИС, в том числе в инфраструктуре электронного правительства;

- лидируют на рынках виртуализации рабочих мест и серверной виртуализации.

Заключение: безопасность без изоляции

Работа критических систем в закрытом контуре не должна осуществляться в цифровой изоляции. Решение на базе Basis Workplace и Basis Dynamix Standard позволяет выстроить надёжный защищённый мост между закрытым контуром и интернетом, сохраняя высокий уровень безопасности.

Вендор понимает специфику работы объектов КИИ и готов помочь найти оптимальный баланс между защищённостью и функциональностью ИТ-инфраструктуры предприятия, поскольку настоящая безопасность — это не изоляция от цифрового мира, а умное управление рисками.

Источник: