Материалы по тегу: tls

|

02.09.2025 [09:10], Руслан Авдеев

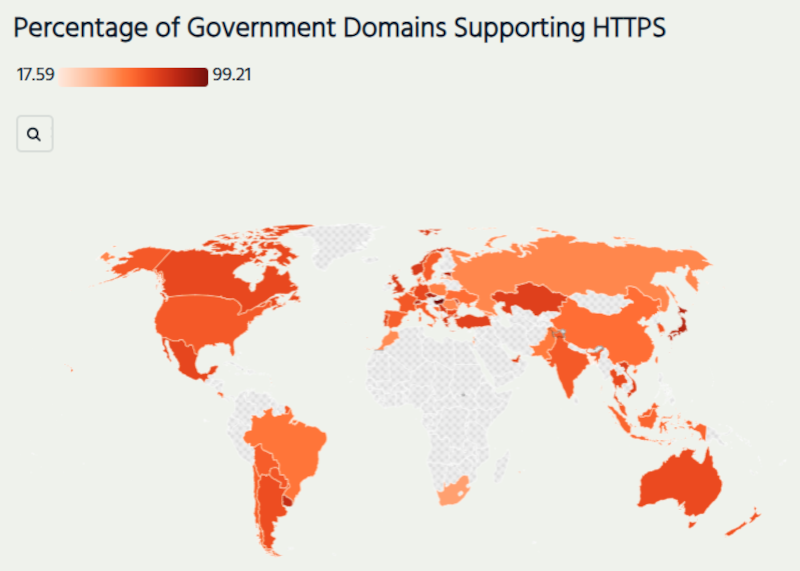

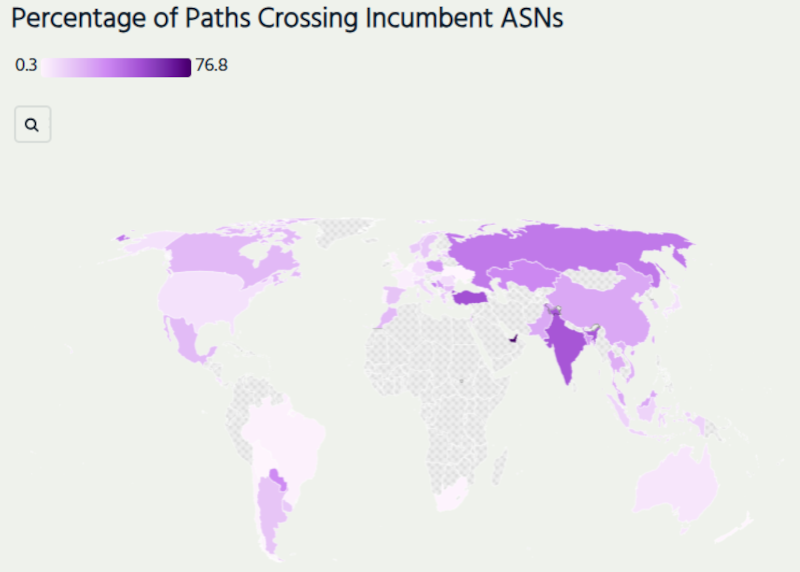

Госсайты многих стран оказались лишены элементарной защиты, а трафик до них идёт через зарубежные сетиСогласно результатам исследования, проведённого в рамках исследовательской стипендии Internet Society Pulse Северо-Западным университетом США (Northwestern University), интернет-трафик к правительственным доменам часто пересекает границы, сообщает The Register. Более того, их связность порой страдает, а иногда трафик даже не шифруется. В исследование попали правительственные сайты 58 стран. Обнаружилось, что значительная часть данных таких сайтов либо свободно пересекает границы, либо использует зарубежные точки обмена трафиком (IX). Так, в странах вроде Малайзии, Норвегии, ЮАР и Таиланда через зарубежные IX проходит 23–43 % трафика, а данные для новозеландских правительственных ресурсов зачастую проходят через Австралию.

Источник изображения: Internet Society Pulse Предполагается, что к использованию офшорной инфраструктуры чаще склонны менее развитые страны. Они же зачастую не используют HTTPS для защиты. Например, в случае Албании через иностранные сети проходит 86 % трафика госсайтов, а ещё 15 % — через расположенные за рубежом IX. При этом лишь треть правительственных доменов вообще применяют HTTPS. В совокупности это создаёт условия для MitM-атак.

Источник изображения: Internet Society Pulse У Казахстана свои особенности. Все правительственные ресурсы располагаются в сетях страны и использует локальные точки обмена, уровень внедрение HTTPS высок и составляет 71,5 %. Однако около 70 % трафика госресурсов проходит через единственного телеком-оператора «Казахтелеком», что снижает устойчивость. Нечто похожее наблюдается в Бангладеше, Пакистане и Турции из-за «наследия» государственных телеком-монополий. В ОАЭ более ¾ маршрутов пролегает через сети Etisalat. А маршрутизации марокканского трафика госсайтов через Испанию и Францию наводит на мысли об «интересных колониальных связях». По данным исследования, США, Великобритания, Канада, Швейцария и Швеция распределяют «государственный» трафик между разными операторами связи и точками обмена, благодаря чему правительственные ресурсы и сервисы более устойчивы к техническим сбоям. А вот оценить показатели африканских государств оказалось трудно, поскольку инструментов вроде RIPE ATLAS на континенте немного.

06.07.2025 [16:23], Руслан Авдеев

Let's Encrypt начал выдавать бесплатные сертификаты для IP-адресов, но нужно это немногимУдостоверяющий центр Let's Encrypt начал выдачу сертификатов для IP-адресов. PositiveSSL, Sectigo и GeoTrust тоже могут выдавать TLS/SSL для IP-адресов, но за $40-$90/год, тогда как Let's Encrypt делает это бесплатно, сообщает The Register. Благодаря этому владельцы ресурсов в Сети смогут предложить безопасное соединение, привязанное к «числовому» адресу ресурса, избегая расходов на доменное имя. Общедоступным сервис станет до конца 2025 года. Впрочем, никаких веских причин использовать IP-адреса при обращении к ресурсам у большинства пользователей нет. Логичнее и привычнее использовать DNS. Кроме того, в отношении доменных имён установлены правила арбитража, существует единая политика Uniform Domain Name Dispute Resolution Policy (UDRP), а споры относительно IP-адресов могут быть очень запутанными.

Источник изображения: FlyD/unsplash.com Тем не менее сертификаты для IP-адресов стали востребованы, как минимум, с 2017 года и есть по крайней мере несколько сценариев, когда их использование оправдано. Так, хостинг-провайдер может создать целевую страницу на случай, если кто-то введёт в браузере IP-адрес вместо доменного имени. Некоторые компании и вовсе не хотят платить за доменное имя, им тоже будет достаточно сертификата для IP. Кроме того, DoH-серверы тоже могут выиграть от использования таких сертификатов. Ещё один сценарий — использование прямых IP-адресов для безопасного удалённого доступа к определённым домашним устройствам вроде NAS или короткоживущих подключений для администрирования серверов. Краткосрочные соединения с отдельными сертификатами, вероятно, через несколько лет станут нормой отрасли. В таких случаях придётся автоматизировать обновление сертификатов владельцами, но инструменты для этого уже существуют. Let's Encrypt ограничивает действие сертификата для IP-адреса шестью днями по соображениям безопасности. В апреле всемирная организация CA/Browser Forum проголосовала за сокращение сроков действия SSL/TLS-сертификатов. С весны 2029 года они будут действовать не более 47 дней, а не 398 дней, как сейчас.

16.04.2025 [17:58], Руслан Авдеев

47 дней вместо 398: вскоре срок действия новых SSL/TLS-сертификатов заметно сократитсяЦентральный орган, объединяющий разработчиков веб-браузеров, эмитентов сертификатов безопасности и прочих причастных — CA/Browser Forum — проголосовал за сокращение сроков действия SSL/TLS-сертификатов. С 15 марта 2029 года они будут действительны не более 47 дней, сообщает The Register. Сегодня сертификаты, лежащие в основе, например, HTTPS действуют до 398 дней до того, как их будет необходимо обновить. В прошлом году Apple выдвинула предложение сократить время их действия и, похоже, получила поддержку IT-гигантов. Основной довод «за» — короткое время обновления означает, что скомпрометированные или украденные сертификаты будут действительны относительно недолго, что теоретически позволит снизить возможный ущерб. С другой стороны, это усложнит жизнь продавцам и покупателям сертификатов, если они не хотят или не могут пользоваться сервисами вроде Let's Encrypt. Голосование о сроках сокращения действия сертификатов прошло в минувшие выходные, 25 участников проголосовали «за», а Entrust, IdenTrust, Japan Registry Services, SECOM Trust Systems и TWCA воздержались. Apple, Google, Microsoft и Mozilla единогласно проголосовали за предложение. По словам представителя CA/B Forum, такое единодушие свидетельствует о желании отрасли укрепить цифровую безопасность для всех. Помимо прочего, как ожидается, это поможет приготовиться к рискам «эры квантовых вычислений».

Источник изображения: Greg Martínez/unsplash.com Таким образом, с 15 марта 2026 года все новые сертификаты будут действовать 200 дней, в том числе речь и о Domain Control Validation (DCV). С 15 марта 2027 года сроки действия сократятся до 100 дней. Наконец, с 15 марта 2029 года новые SSL/TLS-сертификаты будут валидны 47 дней, а DCV — всего 10 дней. Примечательно, что с января 2020 года Apple уже и так отказывается принимать TLS-сертификаты со сроком действия более 398 дней (13 мес.). Постепенно ужесточение требований, как ожидается, поможет компаниям адаптироваться к изменениям. Вероятно, системным администраторам в скором будущем придётся перейти на автоматизированные системы работы с SSL/TLS-сертификатами. |

|